一、入侵检测的对象

合法用户

伪装用户

秘密用户

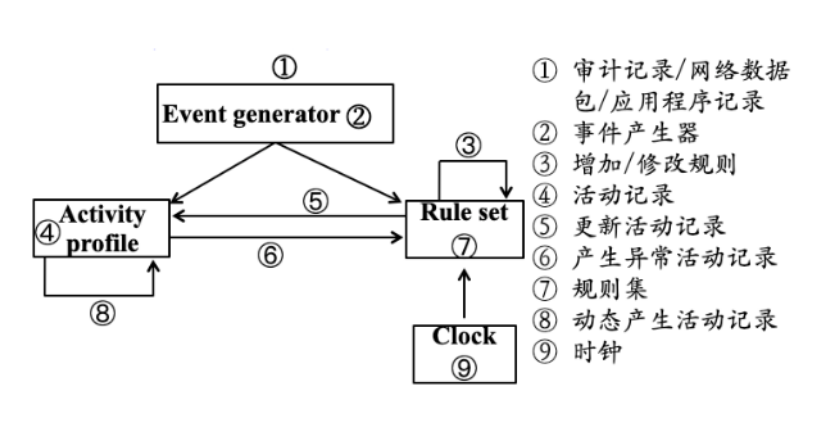

二、入侵检测系统的抽象模型

主体

对象

审计记录

活动档案

异常记录

活动规则

三、入侵检测的作用原理

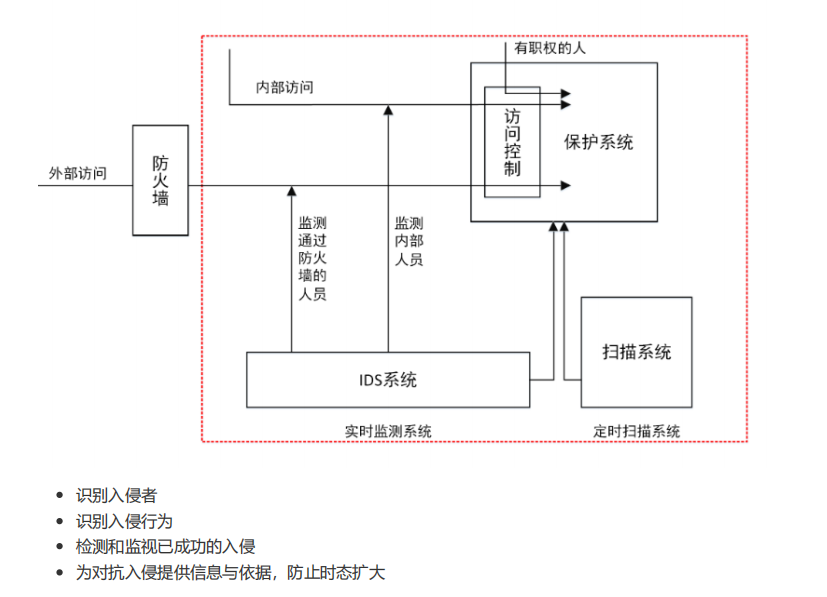

当外部人员通过防火墙能够访问我们的受保护区域,我们的入侵检测系统会对我们的内部访问人员和外部访问人员进行一个监视,当我们有职权的人进行访问时,我们的入侵检测系统有一个白名单就是用来放行这些职权人员,我们的安全入侵检测系统会通过定时的扫描来判定是否有入侵者,入侵检测系统的作用就是识别入侵者,识别入侵行为,检测和监视已成功的入侵,为我们的对抗入侵提供信息和依据,防止我们的时态扩大。

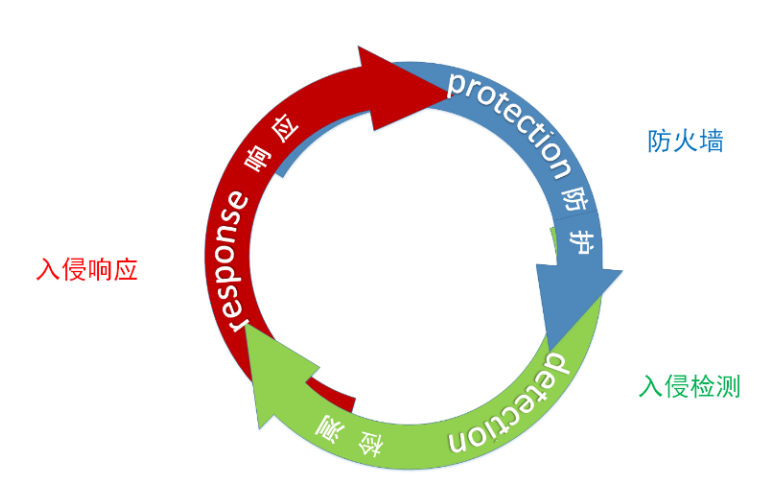

四、入侵检测的意义

入侵检测是防火墙的一个有力补充,形成防御闭环,可以及时、准确、全面的发现入侵

弥补防火墙对应用层检查的缺失。

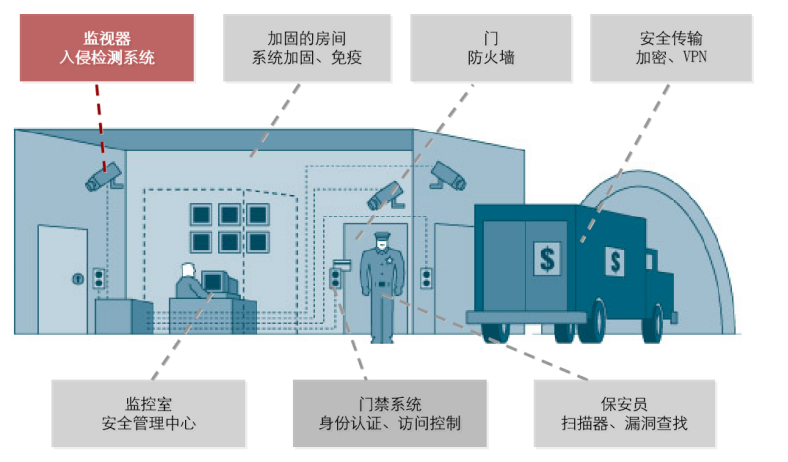

五、安全入侵检测系统

1.如何判断我们的系统安不安全

需要判断我们的系统是否完整性、机密性、可用性

2.入侵检测系统的算法

(1)异常检测:我们的入侵检测系统会提前记录好我们的主机活动轮廓,当我们的主机活动超出这个

轮廓范围的时候,我们入侵检测系统就会报警

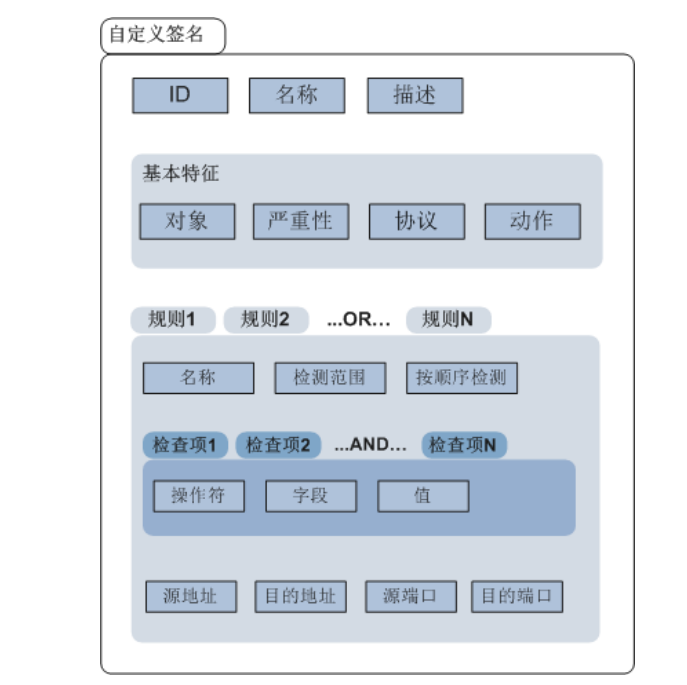

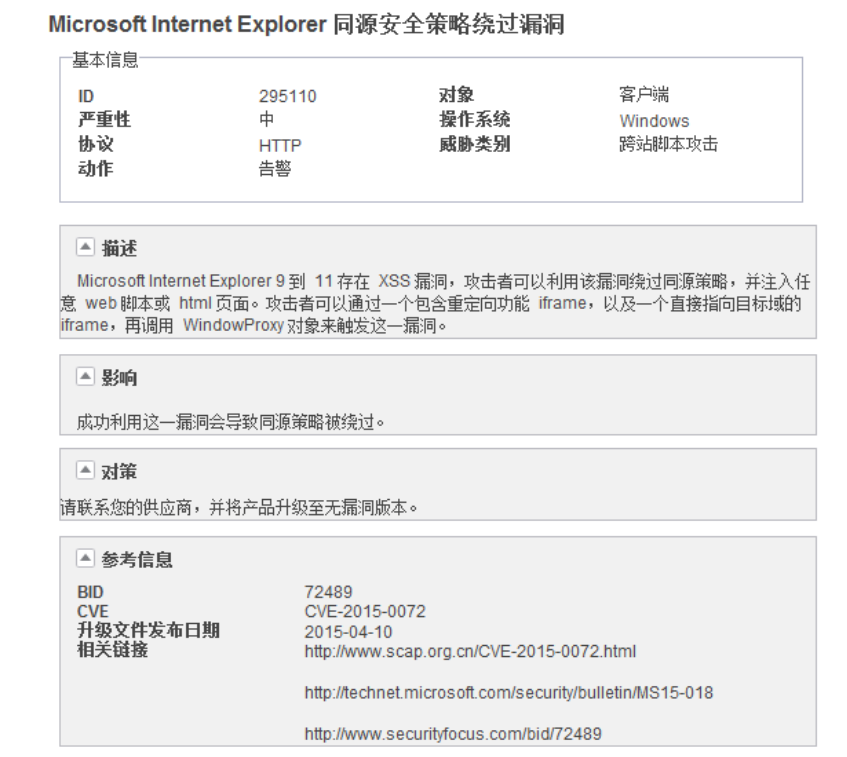

(2)特征检测:IPS核心是特征库(签名)

签名用来描述网络入侵行为的特征,通过比较报文特征和签名来检测入侵行为。

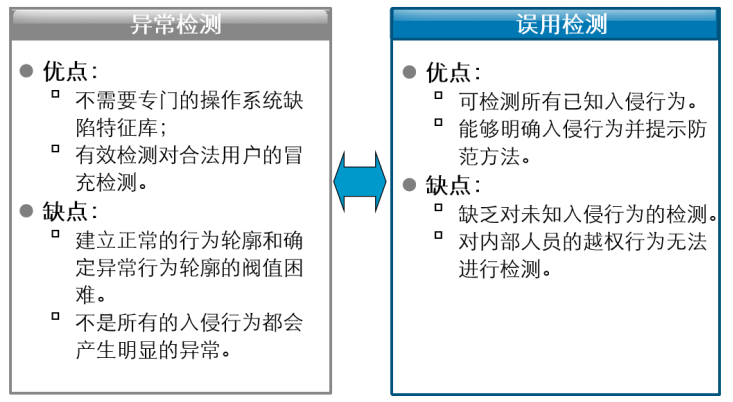

3.异常检测模型和误用检测模型

异常检测模型(Anomaly Detection)

首先总结正常操作应该具有的特征(用户轮廓),当用户活动与正常行为有重大偏离时即被认为是

入侵。

误用检测模型(Misuse Detection)

收集非正常操作的行为特征,建立相关的特征库,当检测的用户或系统行为与库中的记录相匹配时,系统就认为这种行为是入侵,误用检测模型也称为特征检测。

六、自定义签名和案例

七、签名检测

1.签名检测的步骤如图顺序

2.签名检测的周期

(1)信息的收集

(2)信息分析

(3)结果处理

3.信息收集的方法

(1)基于主机

(2)基于网络

(3)基于传感器

4.信息分析

(1)异常检测

(2)误用检测

(3)融合使用异常检测和误用检测

八、异常检测之统计分析

统计分析对象:

如用户、文件、目录和设备等

统计分析方法:

如访问的时间、访问次数、操作失败次数和延时。

统计匹配

测量属性的平均值,之后与人的正常活动频率进行一个对比,从而判断出到底是人为还是机器所干的。

九、异常检测之完整性分析

完整性分析对象(文件)

完整性分析方法

完整性分析匹配(也就是对比md5值)

十、误用检测之模式匹配

通对我们入侵的病毒的一些特征对比,以及手机系统误用模式进行比较,发现违反安全策略的行为。

入侵模式的表示方法(提权、执行指令)

入侵模式的匹配过程

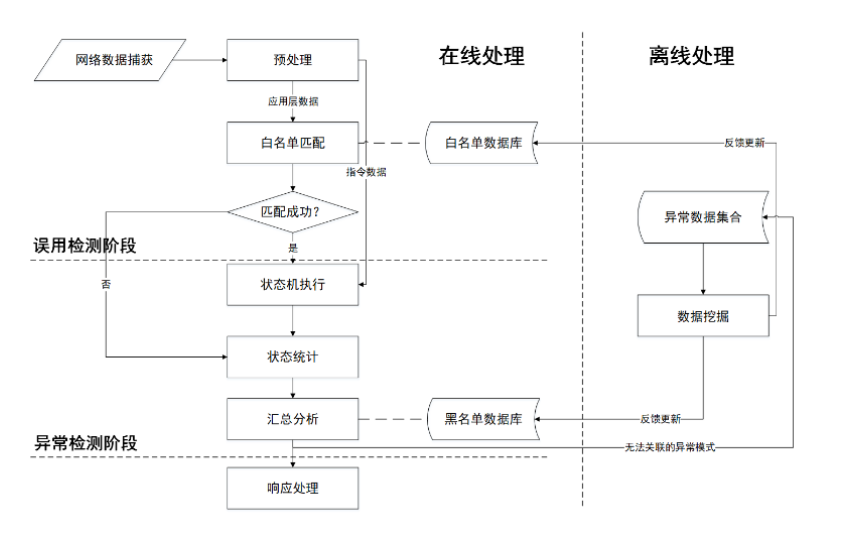

十一、融合使用异常检测误用检测过程

当我们对网络数据捕获后先进行一个预处理,之后通过我们的白名单数据库进行一个白名单的匹配,如果匹配成功就会让我们的状态机进行执行,如果没有就进入到我们的误用检测阶段,之后都进行到我们的状态统计,之后进入到我们的异常检测阶段,通过对比我们的黑名单数据库进行一个汇总分析,之后进行一个响应处理,我们的离线模式主要是通过不断地数据挖掘,更新我们的黑名单数据库进行叠加,不断的完善我们的黑名单数据库。我们对产生的的结果进行一个响应,通常为产生警告和给我们进行一个视觉呈现。

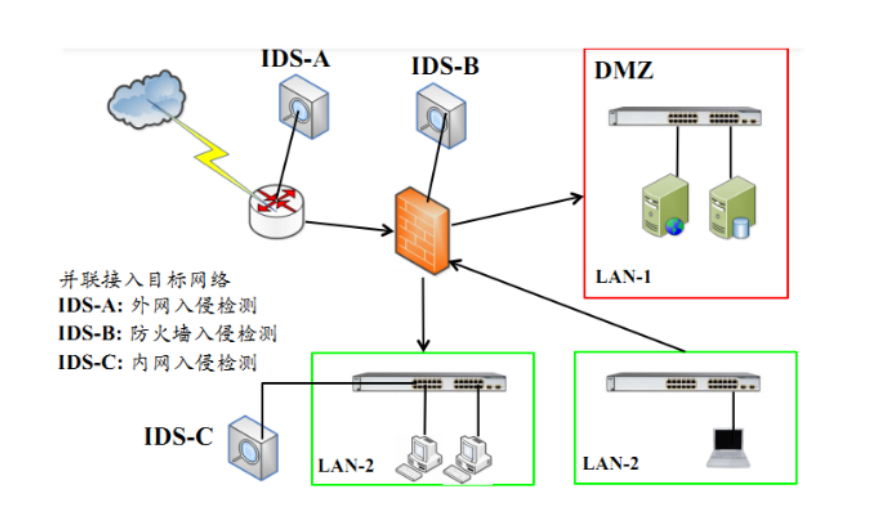

十二、IPS的部署位置

旁挂:需要在部署旁挂设备上使用端口镜像的功能,把需要采集的端口流量镜像到IDS旁挂口。

也可以使用集线器、分光器实现流量复制。一般使用端口镜像旁挂在防火墙上

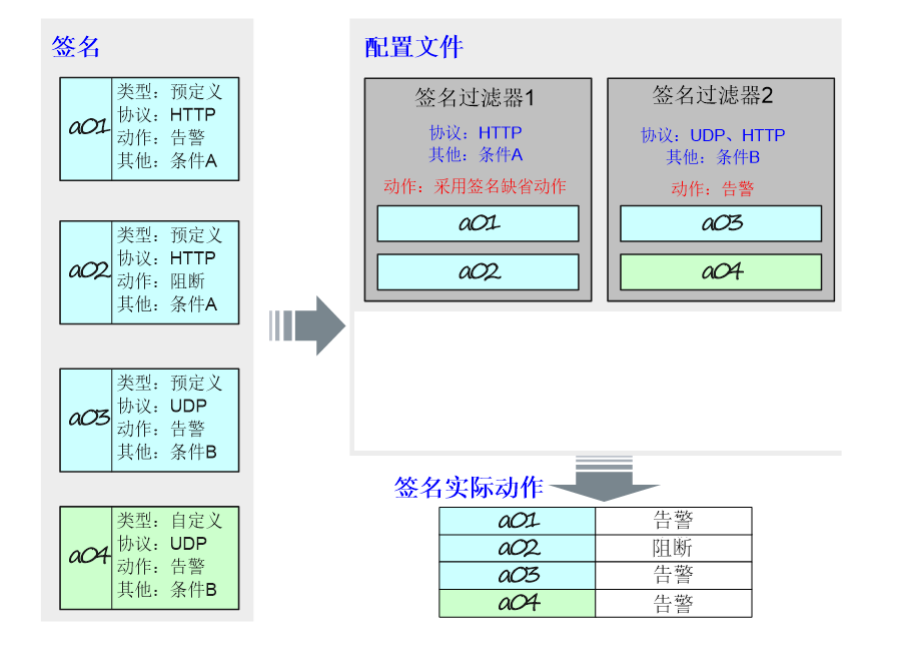

十三、签名过滤器

1.过程

2.签名过滤器的作用就是过滤出我们常用的一些签名

3.签名过滤器的动作分为:

阻断:丢弃命中签名的报文,并记录日志。

告警:对命中签名的报文放行,但记录日志。

采用签名的缺省动作,实际动作以签名的缺省动作为准。

签名过滤器的动作优先级高于签名缺省动作,当签名过滤器动作不采用缺省动作时以签名过滤器中的

动作为准。

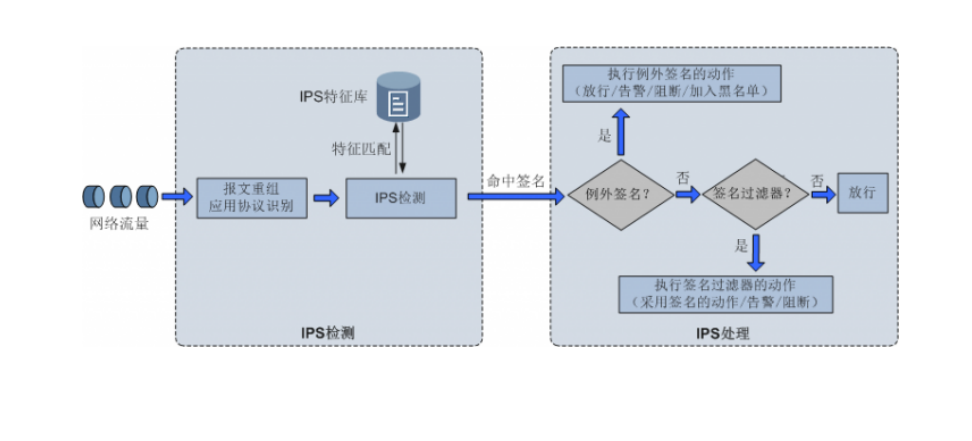

十四、IPS的检测流程

首先先对我们的网络流量进行一个报文重组的识别,之后进行IPS检测与我们的IPS特征库进行一个特征匹配,如果命中签名就会放行到我们的例外签名,如果命中就执行我们例外签名的动作,如果没有就进入到我们的签名过滤器,如果命中就执行签名过滤器的动作,否则就放行

十五、入侵检测基本配置

4652

4652

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?