入侵检测有关概念

入侵(Intrusion)

是指系统发生的任何违反安全策略的事件,包括对系统资源的非法访问、恶意攻击、探测系统漏洞和攻击准备等对网络系统造成危害的各种行为。

入侵检测(Intrusion Detection)

是指通过从计算机网络或计算机系统中的若干关键点收集信息并对其进行分析,从中发现或识别企图入侵、正在进行的入侵或已经发生的入侵的技术。

入侵检测系统(IDS)

用于进行入侵检测的自动化工具,是入侵检测的软件与硬件的组合。

入侵检测的起源

从审计技术发展而来

1980年,James P. Anderson的《计算机安全威胁监控与监视》

第一次详细阐述了入侵检测的概念

计算机系统威胁分类:外部渗透、内部渗透和不法行为

提出了利用审计跟踪数据监视入侵活动的思想

这份报告被公认为是入侵检测的开山之作。

1984年到1986年,乔治敦大学的Dorothy Denning和SRI/CSL的Peter Neumann研究出了一个实时入侵检测系统模型——IDES(入侵检测专家系统)

1990年,加州大学戴维斯分校的L. T. Heberlein等人开发出了NSM (Network Security Monitor)

第一次直接将网络数据流作为审计数据来源,因而可以在不将审计数据转换成统一格式的情况下监控异种主机。

两大阵营正式形成:基于网络的IDS和基于主机的IDS

1988年之后,美国开展对分布式入侵检测系统(DIDS)的研究,将基于主机和基于网络的检测方法集成到一起。

DIDS是分布式入侵检测系统历史上的一个里程碑式的产品。

从20世纪90年代到现在,入侵检测系统的研发呈现出百家争鸣的繁荣局面,并在智能化和分布式两个方向取得了长足的进展。

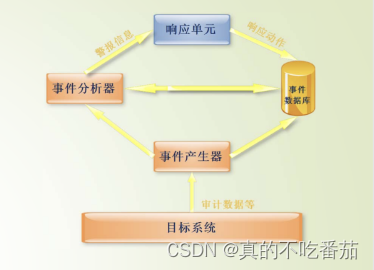

IDS的通用模型

事件产生器

事件分析器

事件数据库

响应单元

事件产生器

负责收集、采集各种原始数据,且将其转换为事件,向系统的其他部分提供此事件。

收集内容:系统、网络数据及用户活动的状态和行为。

不同关键点的信息:系统或网络的日志文件、网络流量、系统目录和文件的异常变化、程序执行中的异常行为

事件分析器

接收事件信息,对其进行分析,判断是否为入侵行为或异常现象,最后将判断的结果转变为告警信息。

分析方法

模式匹配(与已知的攻击进行比较)

统计分析(确定对象的异常行为)

完整性分析(常用于事后分析)

事件数据库

存放各种中间和最终数据的地方

从事件产生器或事件分析器接收数据,一般会将数据进行较长时间的保存,以便于今后的关联分

析等。

响应单元

根据告警信息作出反应,是IDS中的主动武器

可作出

强烈反应:切断连接、改变文件属性等

简单的报警:给管理员发送短信等。

入侵检测技术的分类

检测IDS性能的两个关键参数

误报率(False Positive)

实际无害的事件却被IDS检测为攻击事件

漏报率(False Negative)

一个攻击事件未被IDS检测到或被分析人员认为是无害的

入侵检测系统分类

根据其采用的分析方法(检测原理)

根据数据来源

根据体系结构

根据系统的工作方式

根据其采用的分析方法(检测原理)可分为

异常检测(Anomaly Detection)

前提:假设入侵行为与正常行为不同,即入侵是异常活动的子集

对正常行为用定量的方式加以描述,当用户活动与正常行为有重大偏离时即被认为是入侵。

利用统计的分析方法

误用检测(Misuse Detection)

前提:假设所有入侵行为和手段都能表达为一种模式或特征,又称特征检测,即所有的入侵行为都有可以被检测到的特征

利用特征匹配的方法

异常检测

用户轮廓(Profile)

通常定义为各种行为参数及其阈值的集合,用于描述正常行为范围

指标

漏报率低,误报率高

特点

异常检测系统的效率取决于用户轮廓的完备性和监控的

频率

不需要对每种入侵行为进行定义,因此能有效检测未知

的入侵

系统能针对用户行为的改变进行自我调整和优化,但随

着检测模型的逐步精确,异常检测会消耗更多的系统资

源

误用检测

攻击特征库

当检测的用户或系统行为与库中的记录相匹配时,系统就认为这种行为是入侵

指标

误报率低、漏报率高

特点

采用模式匹配,误用模式能明显降低误报率,但漏报率随之增加,攻击特征的细微变化,会使得误用检测无能为力。

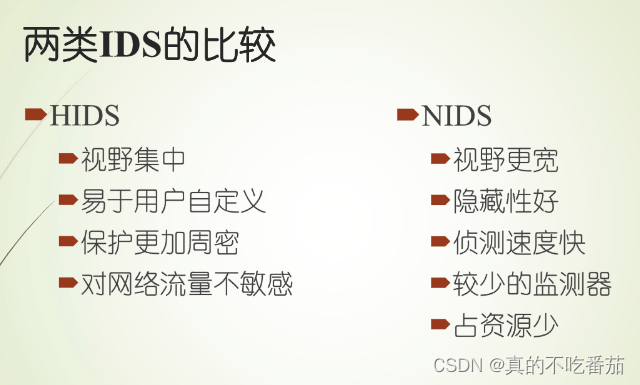

根据数据来源可分为

基于主机的IDS(HIDS)

系统获取数据的依据是系统运行所在的主机

保护的目标也是系统运行所在的主机

基于网络的IDS(NIDS)

系统获取的数据是网络传输的数据包保护的目标是网络的正常运行

根据体系结构可分为

集中式IDS

有多个分布于不同主机上的审计程序,但只有一个中央入侵检测服务器。

可伸缩性、可配置性差

分布式IDS

将中央检测服务器的任务分配给多个HIDS,他们不分等级,负责监控当地主机的可疑活动。

可伸缩性、安全性高;但维护成本高,监控主机的工作负荷重。

根据系统的工作方式可分为

离线检测系统

非实时工作,在行为发生后,对产生的数据进行分析(事后分析)

成本低,可分析大量事件,分析长期情况;但无法提供及时保护

在线检测系统

实时工作,在数据产生的同时或者发生改变时进行分析

反应迅速,及时保护系统;但系统规模较大时,实时性难以得到实际保证

入侵检测相关技术

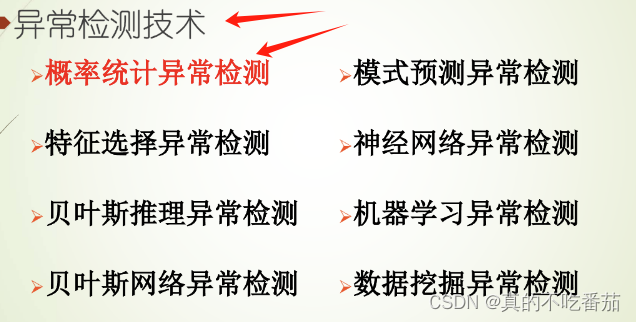

异常检测技术

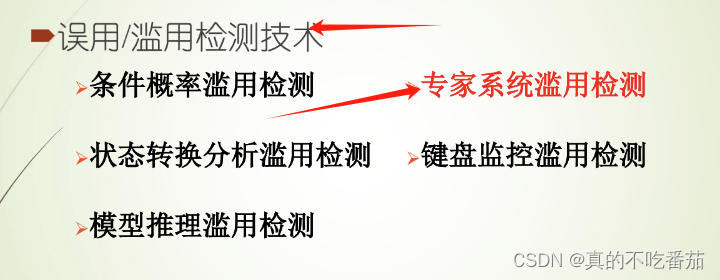

误用/滥用检测技术

高级检测技术

入侵诱骗技术

入侵响应技术

入侵诱骗技术

用特有的特征吸引攻击者,同时对攻击者的各种攻击进行分析,并进而找到有效地对付方法

试图将攻击者从关键系统引诱开的诱骗系统

设计的目的

从现存的各种威胁中提取有用的信息,以发现新型的攻击工具,确定攻击的模式并研究攻击者的攻击动机

入侵诱骗技术

蜜罐技术(Honepot)

诱饵:留有安全后门或是有用的信息

记录:攻击者的所有操作。

地位:本身并不是一种安全解决方案,它只是一种工具,而且只有Honeypot受到攻击,它的作用才能发挥出来。

蜜网技术(Honeynet)

蜜网的概念由蜜罐发展而来,是由真实计算机组成的网络系统,部署有入侵检测系统,系统和网络的安全防护级别设置较低,诱导入侵者进入系统,并监控和记录入侵者的行为

入侵响应技术

主动响应

IDS在检测到入侵后能够阻断攻击、影响,进而改变攻击的进程

被动响应

IDS仅仅简单地报告和记录所检测出的问题

二者并不互斥,无论采用哪种响应机制,IDS均应以日志的形式记录下检测结果。

1106

1106

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?