验证码漏洞原理及实战演示

前言

验证码是我们生活中经常遇到的东西我们注册账号,需要手机验证码,提交留言等需要图形验证码,那么我们就这两类生活中最常见的验证码进行讨论,看看有什么方法可以绕过验证码验证。

一、图形验证码

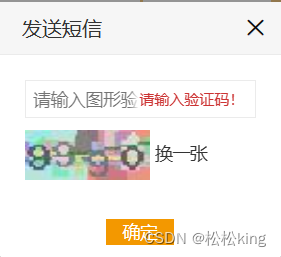

图形验证码用于多处地方,用户登录,短信发送,留言功能。主要是可以防止他人恶意攻击。

验证码易于辨认

这里有一个例子,图形验证码过于容易辨认可以用Burp Suite导入插件进行自动识别验证码,一般识别率能达到百分之90,该验证码是用于手机短信的发送,用其可以实现短信验证码轰炸,同时也可以用于只需要图形验证码就能登录的用户密码爆破。

这里放一个插件下载步骤文章链接有需要的可以跟着博主下载操作

https://blog.csdn.net/YouthBelief/article/details/124017167

验证码可重复利用

验证码使用后为失效,像上图所示如果将数据包拦截并重放,如果还能通过,那就不需要Burp Suite导入插件识别验证码了,直接可以进行爆破或者短信轰炸。

验证码空值绕过

直接删除验证码参数可绕过。

二、短信验证码

短信验证码回显

使用Burp

本文详细探讨了图形验证码和短信验证码的漏洞原理,如可重复利用、空值绕过、短信验证码回显与状态码利用等,并提供了防范措施。作者提醒,尽管技术分享,但应避免非法用途,保障网络安全。

本文详细探讨了图形验证码和短信验证码的漏洞原理,如可重复利用、空值绕过、短信验证码回显与状态码利用等,并提供了防范措施。作者提醒,尽管技术分享,但应避免非法用途,保障网络安全。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

658

658

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?