LDAP中文全称为:轻型目录访问协议(Lightweight Directory Access Protocol),默认使用389, LDAP 底层一般使用 TCP 或 UDP 作为传输协议。目录服务是一个特殊的数据库,是一种以树状结构的目录数据库为基础。未对LDAP的访问进行密码验证,导致未授权访问。

漏洞复现

使用以下Fofa语法搜索使用ldap服务的产品 并通过Ldapadmin可视化工具做连接验证

#Fofa语法

port="389"

#Ldapadmin工具

http://www.ldapadmin.org/download/index.html

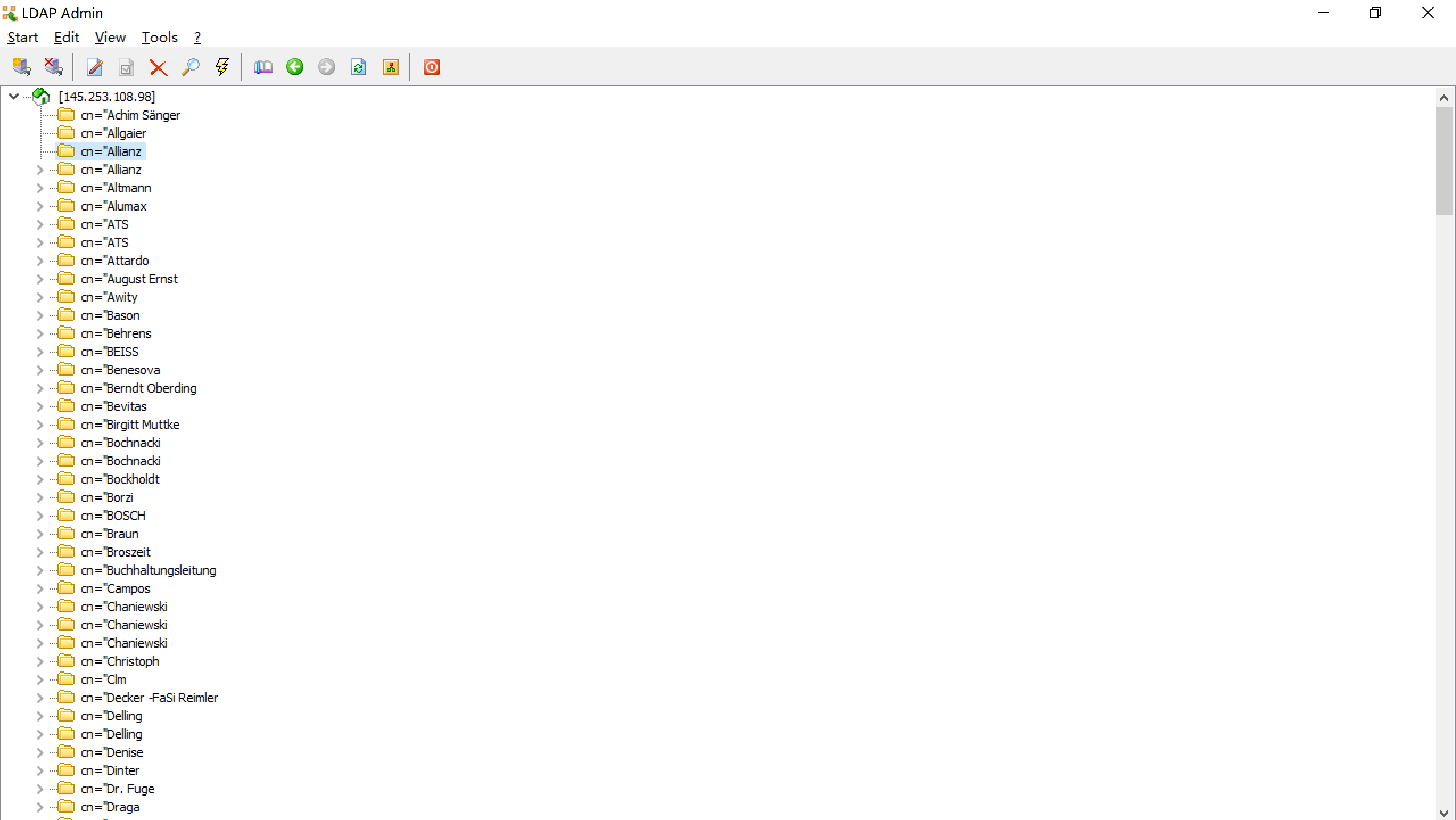

https://sourceforge.net/projects/ldapadmin/启动工具并测试存在未授权的LDAP服务...成功如下...

步骤三:连接目标LDAP服务并查看其内容...

》》》漏洞修复《《《

- 修改ldap的acl,不允许匿名访问。

- 根据业务设置ldap访问白名单或黑名单。

226

226

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?