这是一道内存取证的题目,在blueteam上的内存取证,大多数都是找恶意进程,或者木马,因为内存储存的都是易失性数据,所以在取证过程中及时固定这些数据是十分重要的。

这道题主要是熟悉一些常用的指令

想学习vol的可以看我下面这篇文章:

vol的常用操作

使用的工具主要是vol2和vol3,以及linux自带的strings

blueteam RedLine Blue Team Challenge

Q1

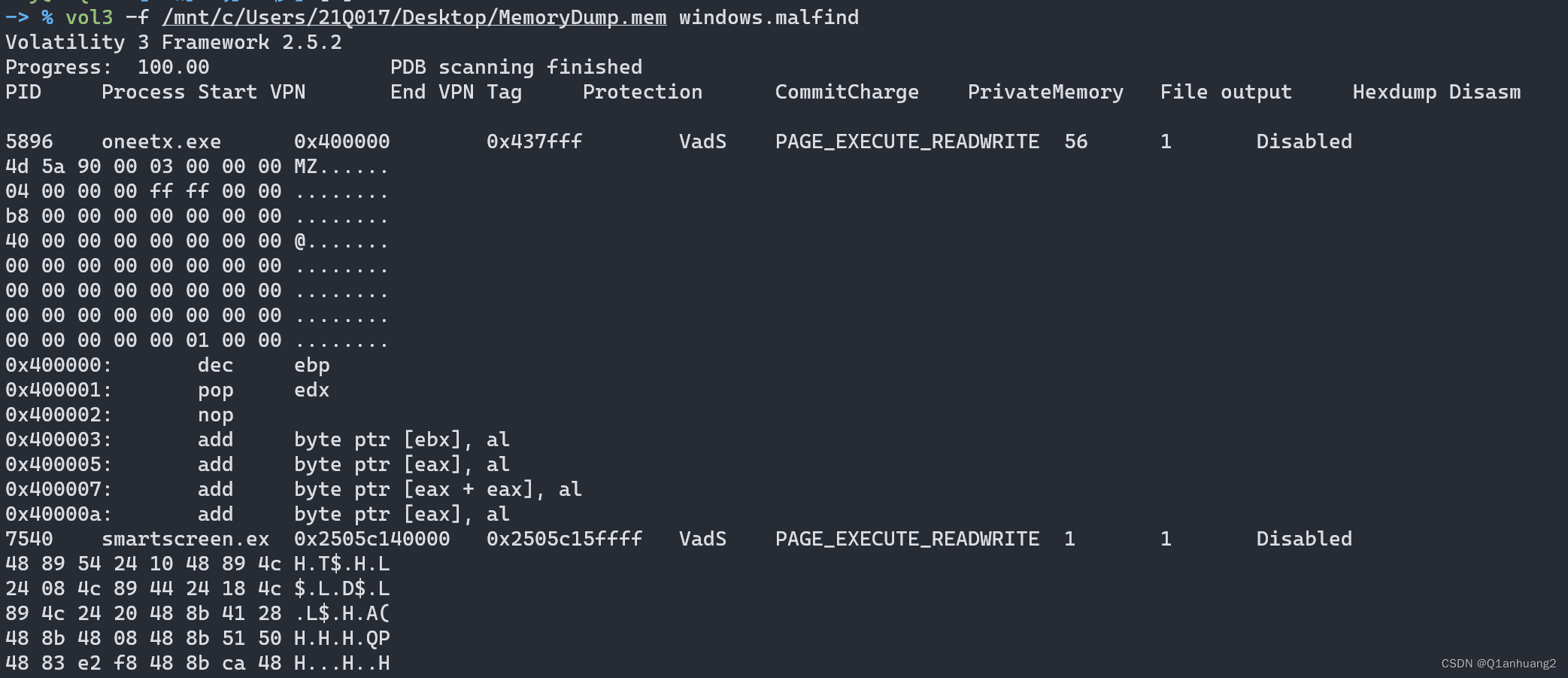

What is the name of the suspicious process?

oneetx.exe

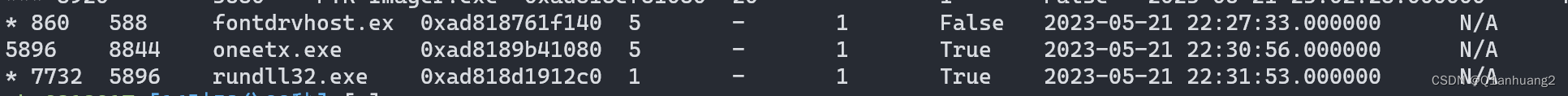

也可以用psscan看一下有没有可疑的程序

一般来说psscan要比pslist好用一些,能够看到一些隐藏的进程

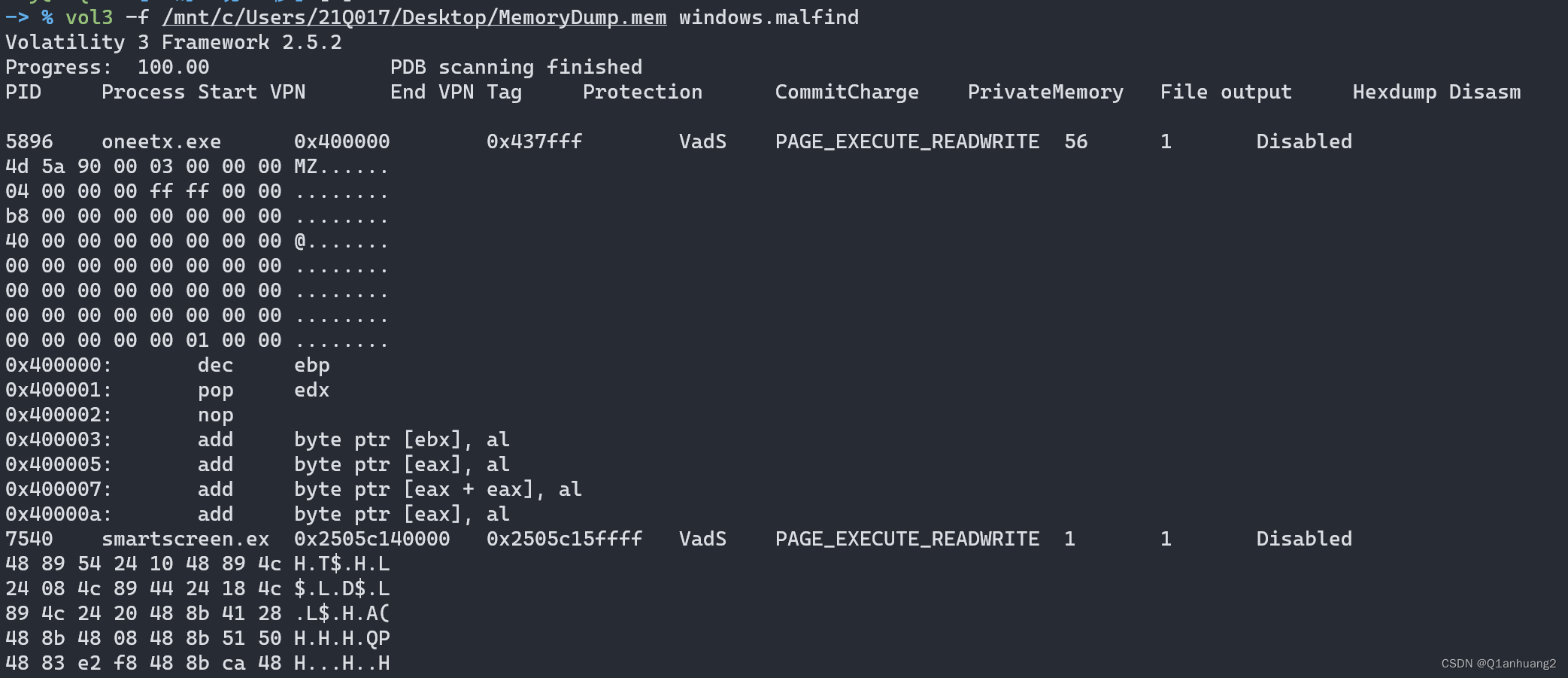

用malfind可以查看有注入代码的可疑程序

Q2

What is the child process name of the suspicious process?

rundll32.exe

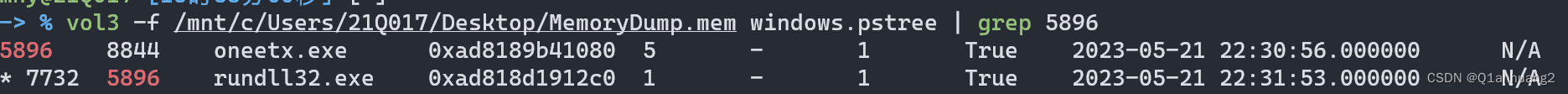

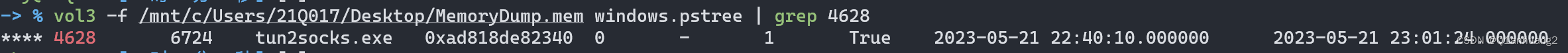

用pstree可以查看子进程,pstree用来查看进程树

也可以筛选一下

也可以筛选一下

Q3

What is the memory protection applied to the suspicious process memory region?

PAGE_EXECUTE_READWRITE

和前面一样用malfind来查看memory region

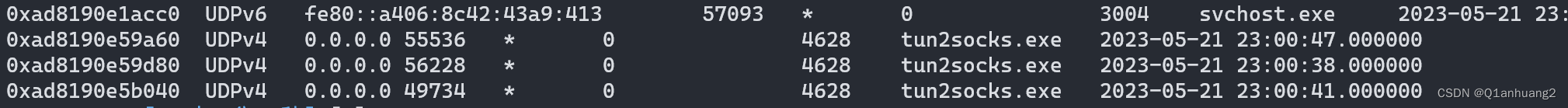

Q4

What is the name of the process responsible for the VPN connection?

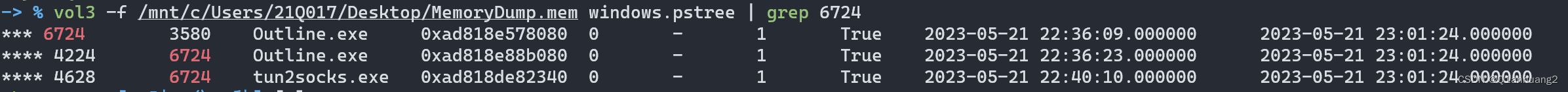

outline.exe

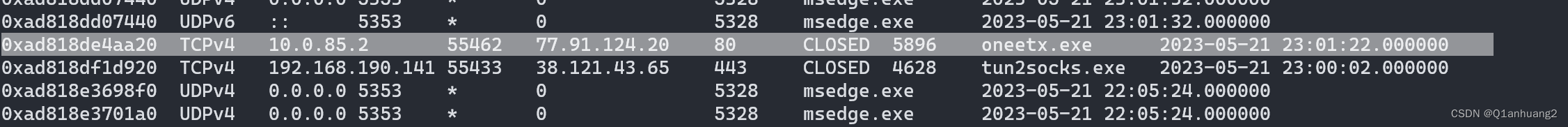

先用netscan看一下有没有端口转发流量的地方,发现tun2socks.exe,是一个代理的程序,然后找一找这个是哪个程序调用的

Q5

What is the attacker’s IP address?

77.91.124.20

用netscan找到上传这个恶意文件的外部ip

Q6

Based on the previous artifacts. What is the name of the malware family?

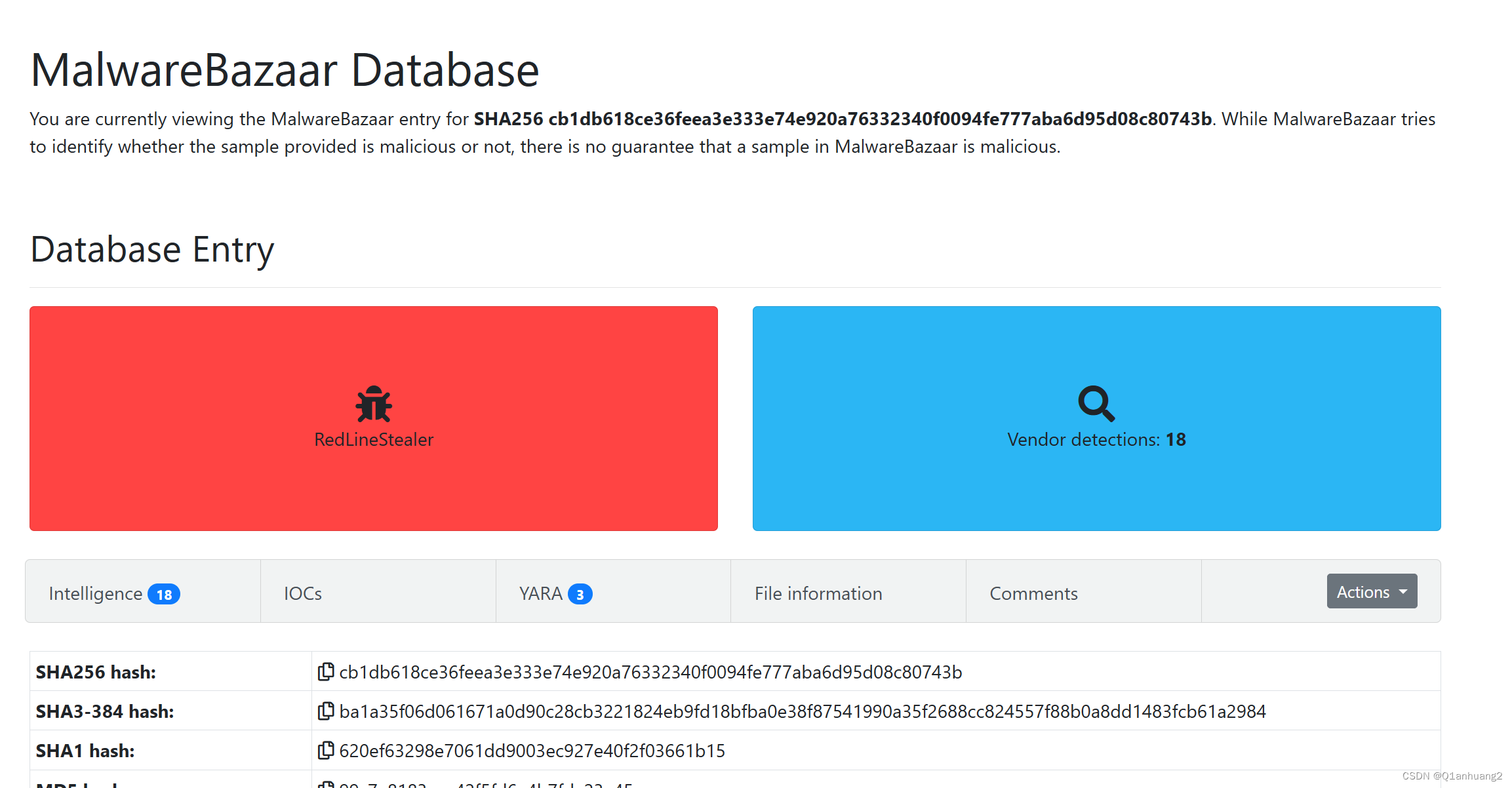

RedLine Stealer

百度一下,看看相关的病毒

搜一下上面找到的ip,可以找到malware的内容

Q7

What is the full URL of the PHP file that the attacker visited?

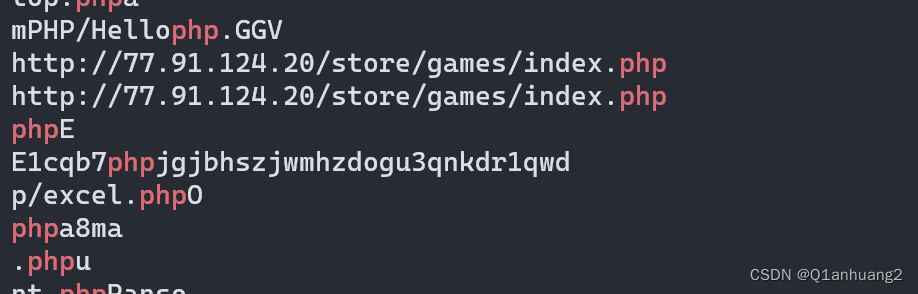

http://77.91.124.20/store/games/index.php

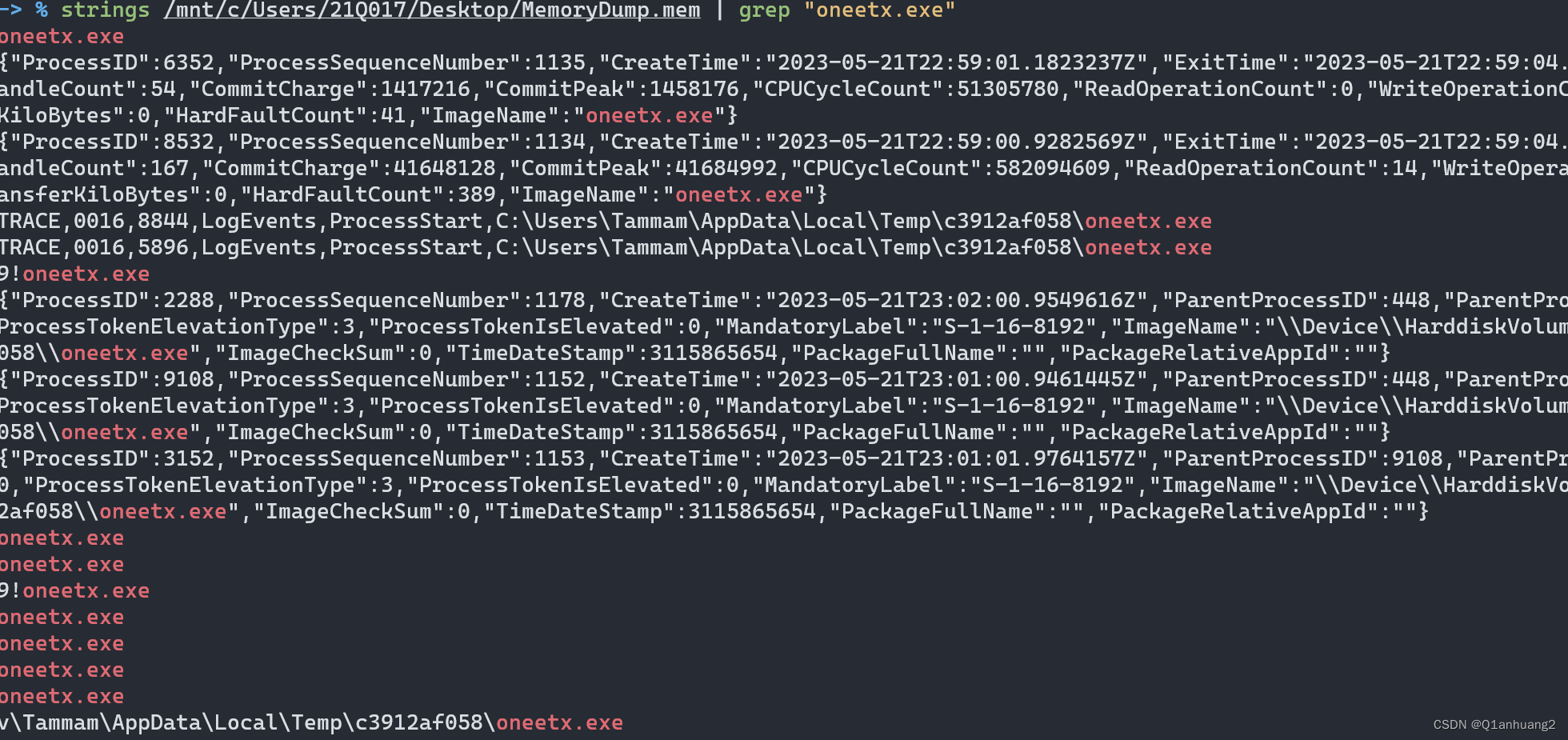

看浏览器记录可以用插件,也可以直接strings搜php有什么

Q8

What is the full path of the malicious executable?

C:\Users\Tammam\AppData\Local\Temp\c3912af058\oneetx.exe

前面可疑看到可疑程序就是oneetx.exe,直接字符串搜

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?