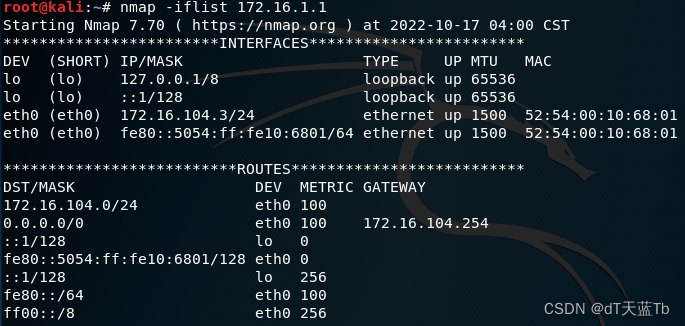

1.在Kali中使用Nmap工具查看本地路由与接口,并将该操作使用的全部命令作为Flag提交;

Flag:nmap -iflist

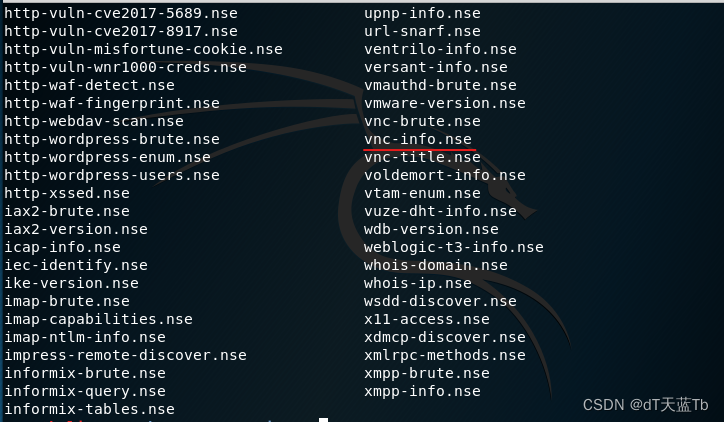

2.通过Kali对服务器场景Linux进行VNC服务扫描渗透测试,并将使用的脚本名称作为Flag提交(例MySQL-brute.nse);

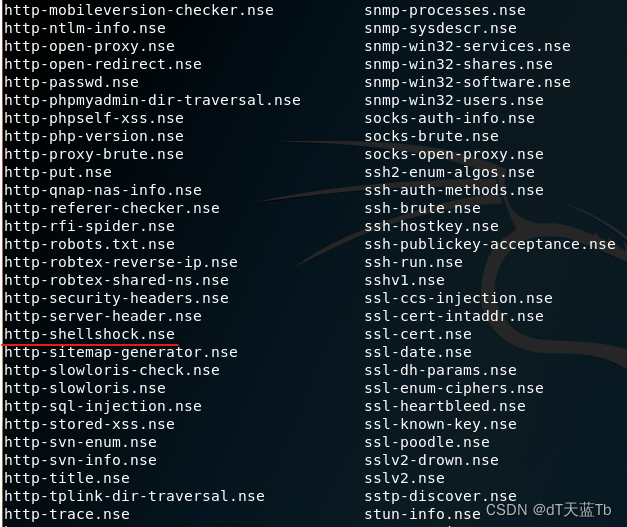

nmap脚本路径:/usr/share/nmap/scripts

![]()

使用ls查看脚本

找到脚本vnc-info.nse

Flag:vnc-info.nse

3.通过Kali对服务器场景Linux进行VNC服务扫描渗透测试,并将该操作显示结果中VNC版本号作为Flag提交;

Flag:3.8

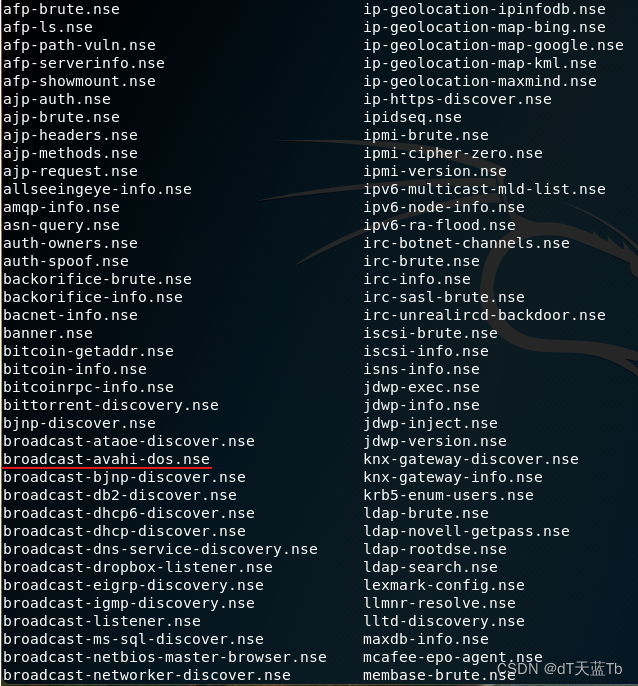

4.在Kali中使用Nmap发送空的UDP数据对类DNS服务avahi进行拒绝服务攻击,并将使用的脚本名称作为Flag提交(例MySQL-brute.nse);

Flag:broadcast-avahi-dos.nse

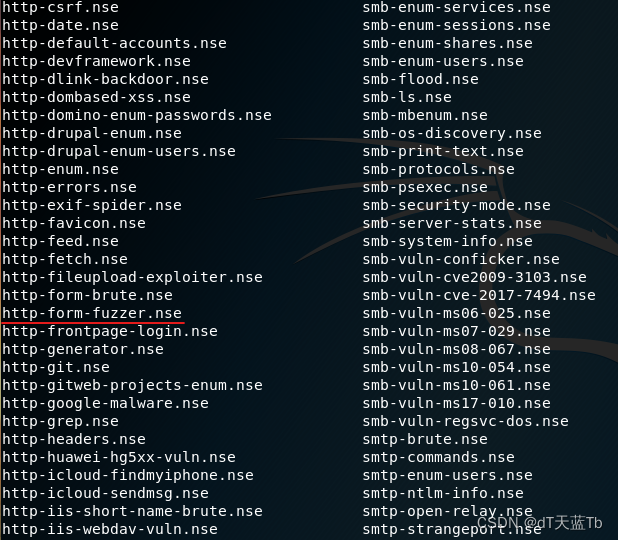

5.通过Kali对服务器场景Linux进行模糊测试,来发送异常的包到靶机服务器,探测出隐藏在服务器中的漏洞 ,并将使用的脚本名称作为Flag提交(例MySQL-brute.nse);

Flag:http-from-fuzzer.nse

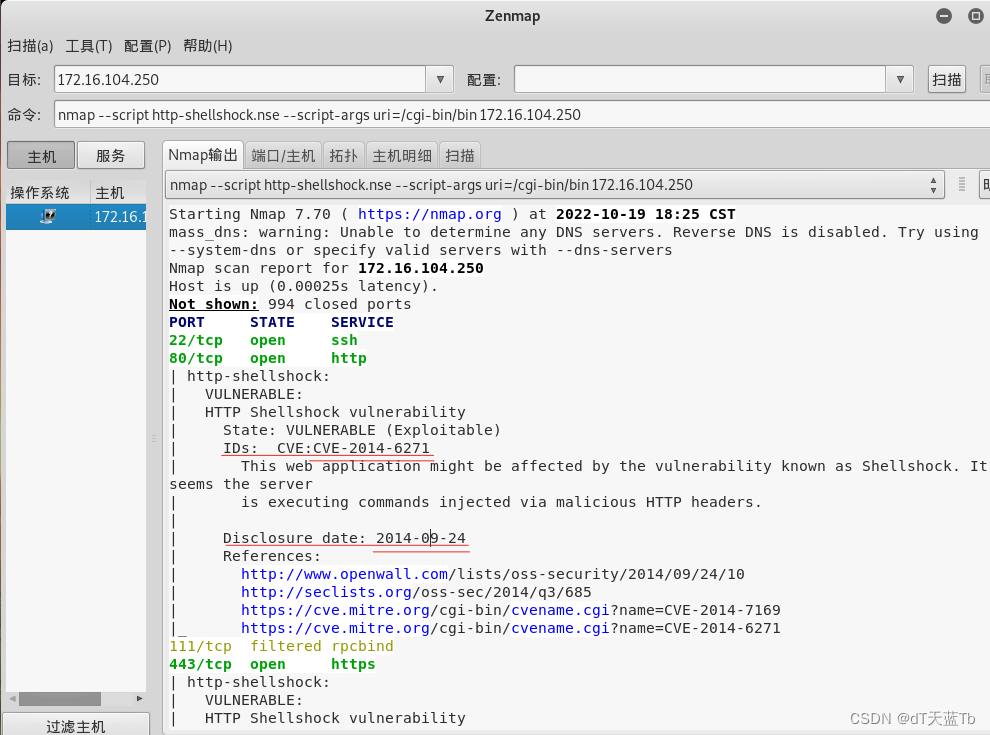

6.在Kali中使用Zenmap工具扫描服务器场景可能存在存在远程任意代码执行漏洞,并将使用的脚本名称的字符串作为Flag提交; (例MySQL-brute.nse);

Flag:http-shellshock.nse

7.在Kali中使用Zenmap工具扫描服务器场景可能存在远程任意代码执行漏洞(提示:检测路径为/cgi-bin/bin,需添加--script-args uri=/cgi-bin/bin参数),并将该操作显示结果中漏洞编号和发布时间作为Flag提交(漏洞编号和发布时间的字符串之间以分号隔开);

输入zenmap打开zenmap工具

Flag:CVE-2014-6271;2014-09-24

| nmap渗透测试3总结 | |

| -iflist | 查看本地路由和接口 |

| vnc-info.nse | VNC服务扫描渗透测试脚本 |

| broadcast-avahi-dos.nse | 空的UDP数据对类DNS服务avahi进行拒绝服务攻击脚本 |

| http-from-fuzzer.nse | 探测隐藏在服务器漏洞脚本 |

| http-shellshock.nse | 扫描服务器漏洞 |

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?