目录

配置ARP用来建立设备的 IP 地址和 MAC 地址的映射关系。

参考视频

实验平台下载

【PTN光传输技术】业务仿真实验平台下载链接:

百度网盘链接:

链接:https://pan.baidu.com/s/1ogg9qrAFPjo00fvYDQZh7A

提取码:o0ey

描述项目背景和实现功能

实验完成时间:2022年6月11日

【实验目的】

1、学习PTN 实验仿真教学软件的主要功能和在安装、使用过程中应该注意的事项。

2、描述项目背景和实现功能。

3、掌握PTN仿真配置方法。

【实验要求】

四台仿真PTN6300相互连接完成4连环,自己规划初始化IP地址及VLAN(MCC IP和MCC VLAN),确保所有主机业务端口初始化IP在要求的范围内。

PTN初始化VLAN配置范围为:4090-4096

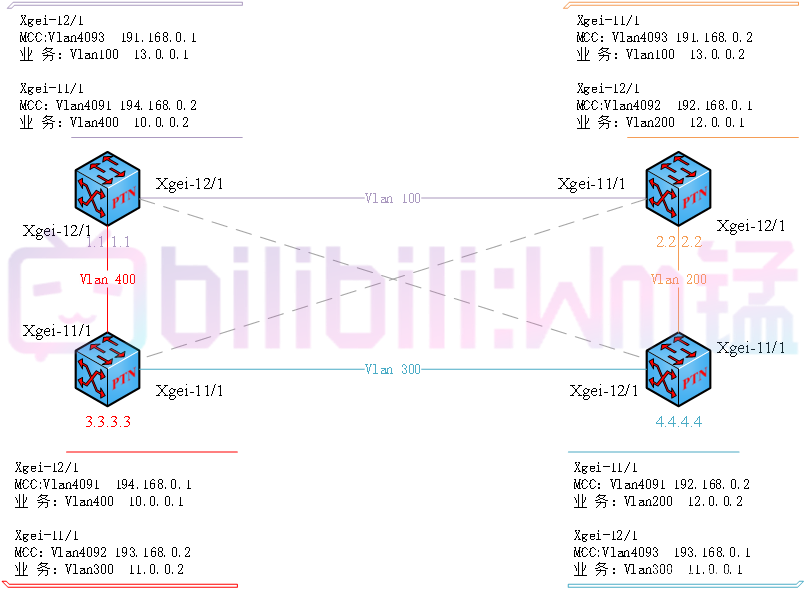

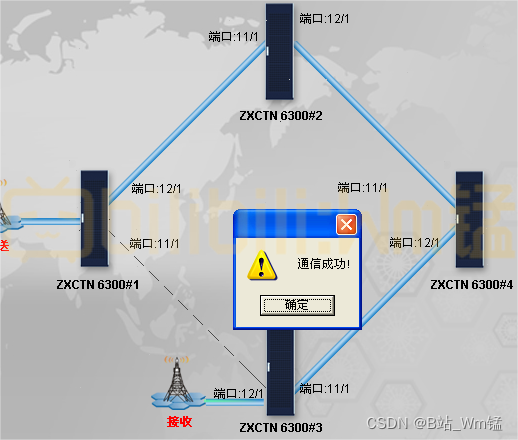

【实验拓扑图】

网络设备端口分配

PTN 6300_1设备

初始化配置信息表

| 端口 | MCC VLAN | MCC IP |

| Xgei_12/1 | 4093 | 191.168.0.1 |

| Xgei_11/1 | 4091 | 191.168.0.2 |

| Loop back IP |

| 1.1.1.1 |

业务配置信息表

| 端口 | 业务 VLAN | 业务 IP |

| Xgei_12/1 | 400 | 10.0.0.2 |

| Xgei_11/1 | 100 | 13.0.0.1 |

PTN 6300_2设备

初始化配置信息表

| 端口 | MCC VLAN | MCC IP |

| Xgei_12/1 | 4092 | 191.168.0.1 |

| Xgei_11/1 | 4093 | 191.168.0.2 |

| Loop back IP |

| 2.2.2.2 |

业务配置信息表

| 端口 | 业务 VLAN | 业务 IP |

| Xgei_12/1 | 200 | 12.0.0.1 |

| Xgei_11/1 | 100 | 13.0.0.2 |

PTN 6300_3设备

初始化配置信息表

| 端口 | MCC VLAN | MCC IP |

| Xgei_12/1 | 4091 | 191.168.0.1 |

| Xgei_11/1 | 4092 | 191.168.0.2 |

| Loop back IP |

| 3.3.3.3 |

业务配置信息表

| 端口 | 业务 VLAN | 业务 IP |

| Xgei_12/1 | 400 | 10.0.0.1 |

| Xgei_11/1 | 300 | 11.0.0.2 |

PTN 6300_4设备

初始化配置信息表

| 端口 | MCC VLAN | MCC IP |

| Xgei_12/1 | 4093 | 193.168.0.1 |

| Xgei_11/1 | 4091 | 192.168.0.2 |

| Loop back IP |

| 4.4.4.4 |

业务配置信息表

| 端口 | 业务 VLAN | 业务 IP |

| Xgei_12/1 | 300 | 11.0.0.2 |

| Xgei_11/1 | 200 | 12.0.0.2 |

MAC地址信息表

| 设备(主机名) | MAC 地址 |

| 6300-1 | 00-25-12-10-87-A0 |

| 6300-2 | 00-25-12-10-87-D2 |

| 6300-3 | 00-25-12-10-87-C0 |

| 6300-4 | 00-25-12-10-87-90 |

【实验内容】

1.对所规划PTN配置进行说明,描述规划的MCC和业务配置的具体作用。

如1.3【实验拓扑图】所示四台PTN设备组成业务回环,两台相邻设备MCC划分在不同Vlan中IP地址划分在同一网段下;业务侧相邻设备MCC划分在相同Vlan中IP地址划分在同一网段下。同一设备的12口与11口MCC应属于不同Vlan下,IP地址属于同一网段下;业务侧为不同Vlan相应IP也不属于同一网段。设备间Xgei-12/1接Xgei-11/1的方式进行连接组成回环,且每台设备配置不同的回环地址。

2.描述如何在一台PTN的端口上配置业务VLAN和IP,其中需要注意的规范是什么?

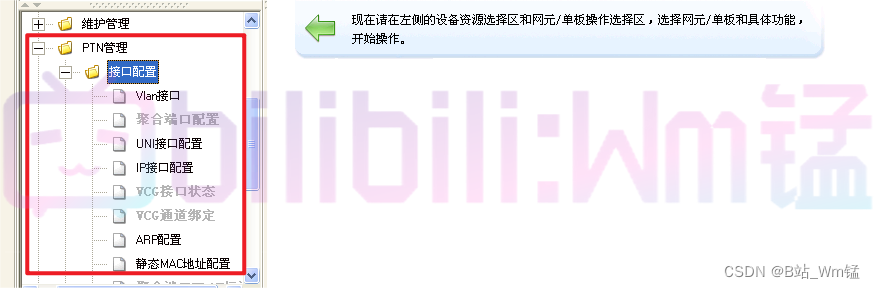

进入PTN管理配置界面

进入接口配置界面

添加单板与Vlan接口对应

将网元中残存的数据删除

对网元2、3、4进行相同操作

3.说明四连环状网如何实现断线自动业务保护?

配置线路备份:

分组传送网络主要集中解决业务在传送层和网络层故障保护和恢复,故本文仅对传送层和网络层的线性保护、环形保护、双归保护做详细剖析和对比,并结合各种保护技术提出综合解决方案。

3.1线性保护

线性保护是指利用独立的线性通道来完成保护倒换和恢复的过程。根据分组传送网络中使用的传输技术体系不同,线性保护中使用独立线性通道也不同,目前常用的包括隧道通道、伪线通道等。这些通道可以是完整的独立通道,也可以是通道的一个部分。将两条独立通道组合形成隧道或者伪线通道的1+1、1:1保护,当工作通道失效后业务倒换至保护通道。

3.2环形保护

环形保护属于一种链路级的保护方式,保护的对象是分组传送网的链路层。通过检测分组传送网的链路层是否存在告警来触发上层的环形通道保护倒换。环形保护按照保护倒换方式不同分为Wrapping和Steering保护。其中Wrapping保护是在故障相邻点进行倒换,而Steering保护在保护通道的两端进行倒换。

3.3双归保护

双归属是一种特定网络结构,对同一业务部署两个归属目的节点,将到达不同归属点的通道组成双归保护组。同时在归属点通过多个接入链路接入到最终目的设备。双归保护需要解决同源不同宿的保护,仅仅采用双归保护组是不够的,还需要配合其他保护方案,或者需要其他接入设备配合进行。

4.综合解决方案

任何一个传送网的保护规划和部署都不是简单的使用某种单一保护技术,而是通过有效的搭配各种保护技术来完成客户业务端到端的保护,尽量考虑在各种异常场景下进行保护和恢复时把对客户业务的影响降至最低。以如下某移动城域网工程实例简图为例,整体说明各种保护技术互相配合实现整个分组传送网的保护。

网络拓扑图初始化脚本

实验完成时间:2022年6月12日

【实验目的】

1.学会制作PTN初始脚本

2.学习将端口配置到对应的MCC vlan中

3.熟练掌握OSPF路由配置原理和配置方法

【实验要求】

1、完成4台设备初始化脚本制作

2、通过503教室设备,验证1,2,3台PTN设备初始化脚本是否可以正确导入设备。

3、按照自己学号+姓名缩写设置PTN主机名称, 如:2000013026_WM_1;

【实验内容】

网络设备端口分配(按照实验一当中的配置进行初始化脚本制作)

PTN6300_1

Enable//进入特权模式

zxr10//设置登录密码为zxr10

configure terminal//进入全局配置模式

hostname 2000013026_WM_1//设置主机名为2000013026_WM_1

username who password who privilege 1//用户密码权限1

username zte password ecc privilege 15//密码ecc特权15

username ptn password ptn privilege 1//ptn密码权限1

show username//显示用户名

multi-user configure//用户组配置

snmp-server view AllView internet included//snmp//服务器视图AllView互联网

snmp-server community public view AllView ro//snmp//服务器

snmp-server community private view AllView rw//snmp//服务器社区私有视图AllView rw

snmp-server host 191.168.0.111 trap version 2c public udp-port 162//snmp服务器主机191.168.0.111陷阱版本2c公共udp端口162

snmp-server enable trap SNMP//启用snmp协议

snmp-server enable trap VPN//启用VPN协议

snmp-server enable trap BGP//启用BGP协议

snmp-server enable trap OSPF//启用OSPF协议

snmp-server enable trap RMON//启用RMON协议

snmp-server enable trap STALARM//启用协议告警

logging on//注册

logging trap-enable informational//查看协议配置信息

clock timezone BEIJING 8//北京时区8

username who password who privilege 1//用户密码权限1

interface loopback1//回环接口1

ip address 1.1.1.1 255.255.255.0//配置回环ip地址

Exit//回到全局配置模式

vlan 4091//创建Vlan 4091

Exit//回到全局配置模式

vlan 4093//创建Vlan 4093

Exit//回到全局配置模式

interface vlan 4091//进入接口vlan 4091

ip add 191.168.0.2 255.255.255.0//配置ip地址

Exit//回到全局配置模式

interface vlan 4093//进入接口vlan 4093

ip add 193.168.0.1 255.255.255.0//配置ip地址

Exit//回到全局配置模式

interface xgei_12/1//进入xgei_12/1端口

switchport mode trunk//将xgei_12/1端口设置为“trunk”模式

switchport mode vlan 4093//将端口xgei_12/1划分到vlan4093

switchport trunk native vlan 4093//中继本地vlan 4093

Exit//回到全局配置模式

interface xgei_11/1//进入xgei_11/1端口

switchport mode trunk//将xgei_11/1端口设置为“trunk”模式

switchport trunk vlan 4091//将端口xgei_11/1划分到vlan4091

switchport trunk native vlan 4091//中继本地vlan 4091

Exit//回到全局配置模式

interface gei_6/8//进入gei_6/8端口

switchport mode access//端口设置为“access”模式

switchport access vlan 4091//交换机端口接入vlan 4091

Exit//回到全局配置模式

no tmpls oam disable//禁用oam

router ospf 1//OSPF进程1

network 1.1.1.1 0.0.0.0 area 0.0.0.0//设置网络号/反掩码/区域号

network 191.168.0.0 0.0.0.255 area 0.0.0.0//设置网络号/反掩码/区域号

network 193.168.0.0 0.0.0.255 area 0.0.0.0//设置网络号/反掩码/区域号

Exit//回到全局配置模式

【结果验证】

1、输出四份PTN初始化脚本文件(分成4份TXT文档)

2、通过503教室设备验证初始化脚本可运行性

【实验小结】

通过本次实验熟悉掌握了PTN初始化脚本的制作方法

掌握网管基础数据配置维护

实验完成时间:2022年6月13日

【实验目的】

1、实现在4台PTN数通层面IP路由互通.

2、了解PTN IP和VLAN配置如何在环网中实现互连.

3、使不同PTN不同端口在相同VLAN和IP网段下实现互通.

【实验要求】

使四台PTN之间能够互联互通.

【实验内容】

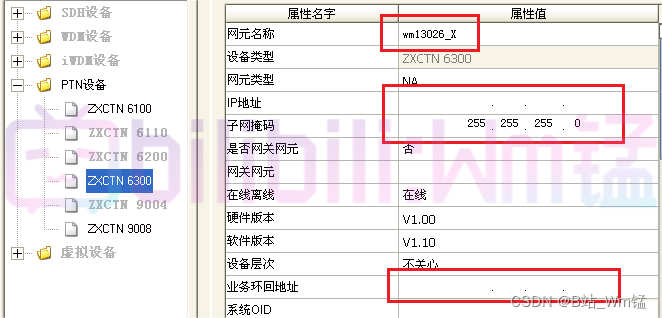

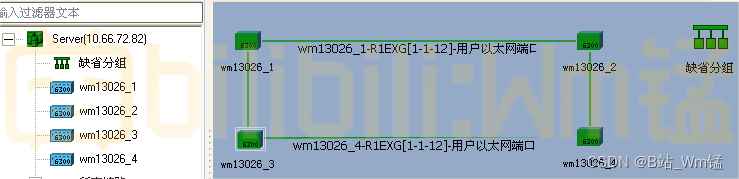

创建网元,搭建拓扑根据拓扑规划中的数据来配置网元数据

| 网元名称 | IP地址 | 业务环回地址 | 子网掩码 |

| wm6300_1 | 1.1.1.1 | 1.1.1.1 | 255.255.255.0 |

| wm6300_2 | 2.2.2.2 | 2.2.2.2 | 255.255.255.0 |

| wm6300_3 | 3.3.3.3 | 3.3.3.3 | 255.255.255.0 |

| wm6300_4 | 4.4.4.4 | 4.4.4.4 | 255.255.255.0 |

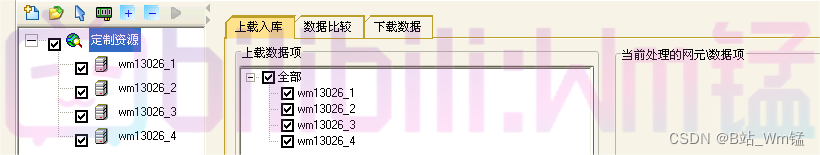

网元创建完毕之后进行数据同步

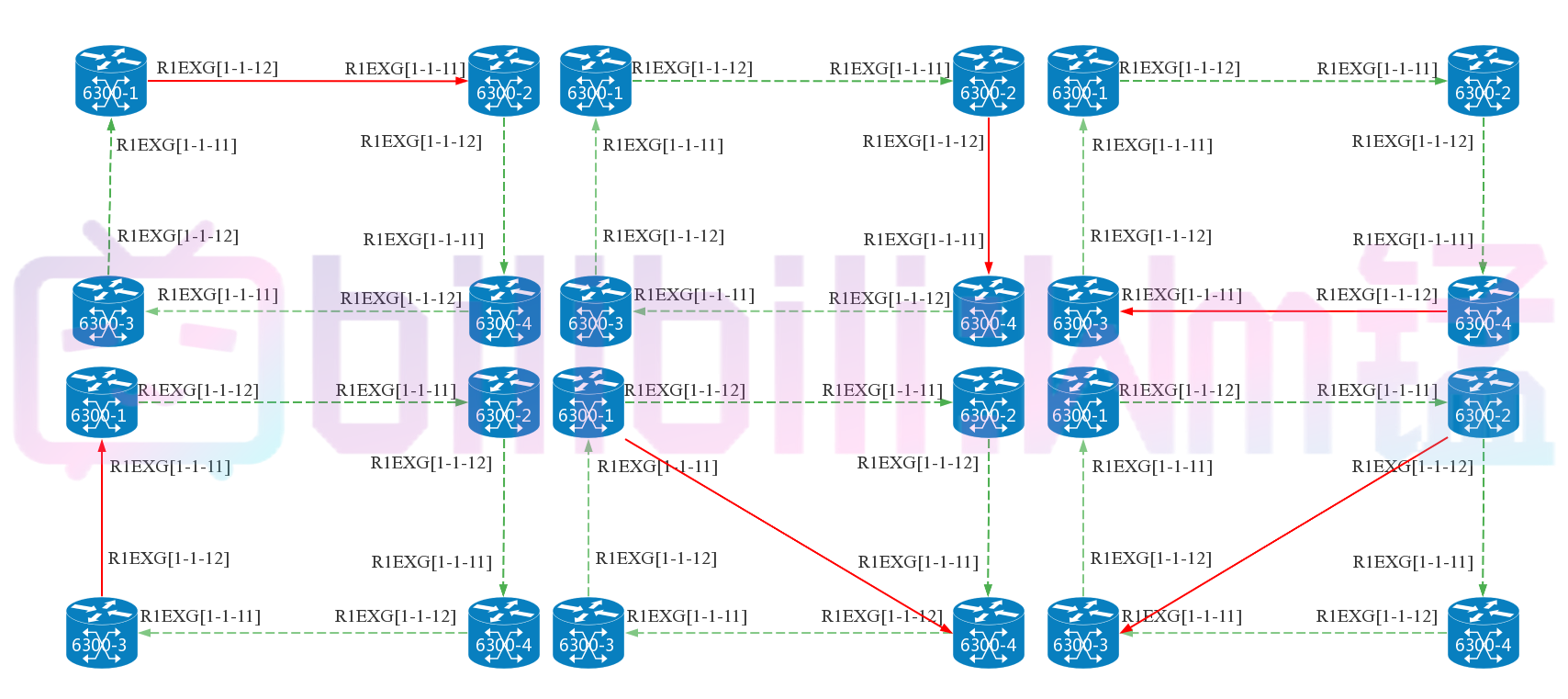

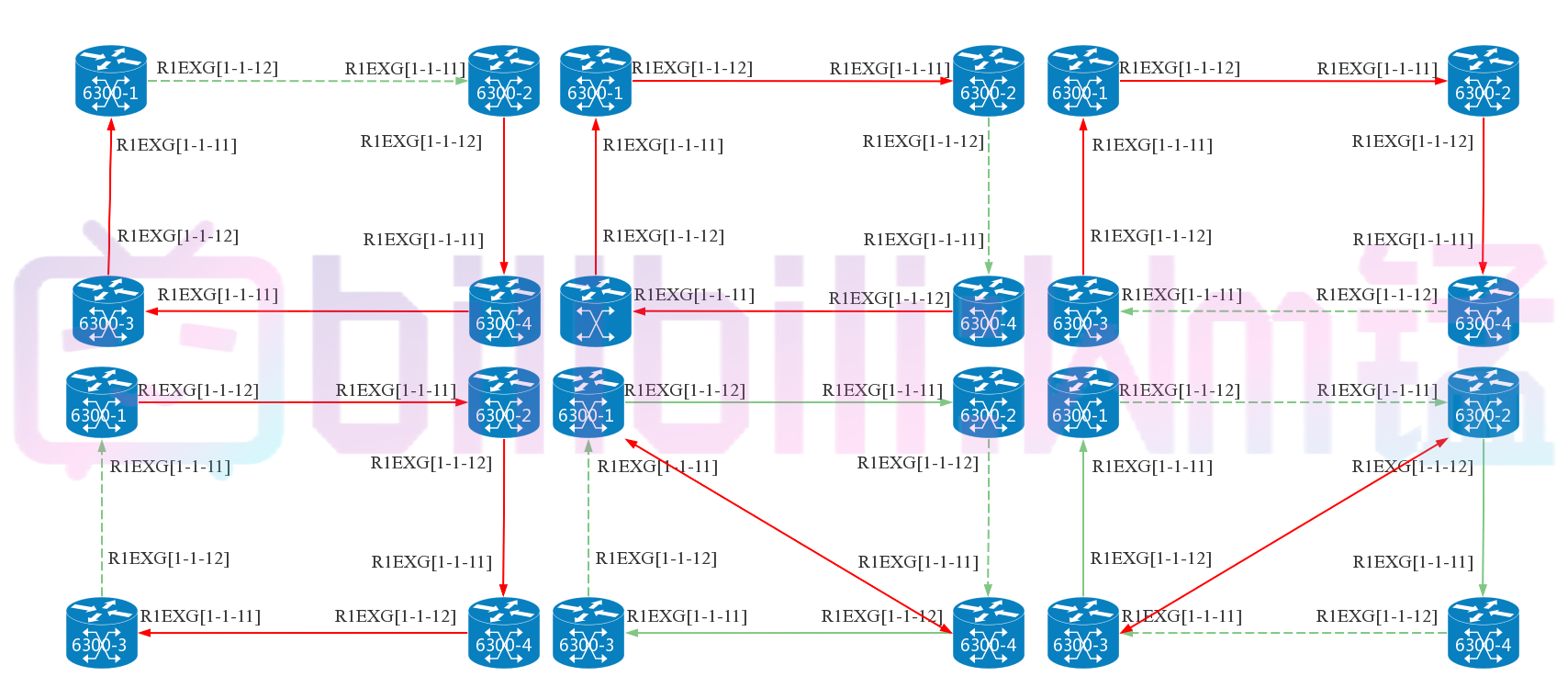

网元创建完成后进行光纤连接

接口连接顺序如下表所示:

| A端口 | Z端口 | ||

| 网元 | 单板 | 网元 | 单板 |

| wm13026_1 | R1EXG[1-1-12] | wm13026_2 | R1EXG[1-1-11] |

| wm13026_2 | R1EXG[1-1-12] | wm13026_3 | R1EXG[1-1-11] |

| wm13026_3 | R1EXG[1-1-12] | wm13026_4 | R1EXG[1-1-11] |

| wm13026_4 | R1EXG[1-1-12] | wm13026_1 | R1EXG[1-1-11] |

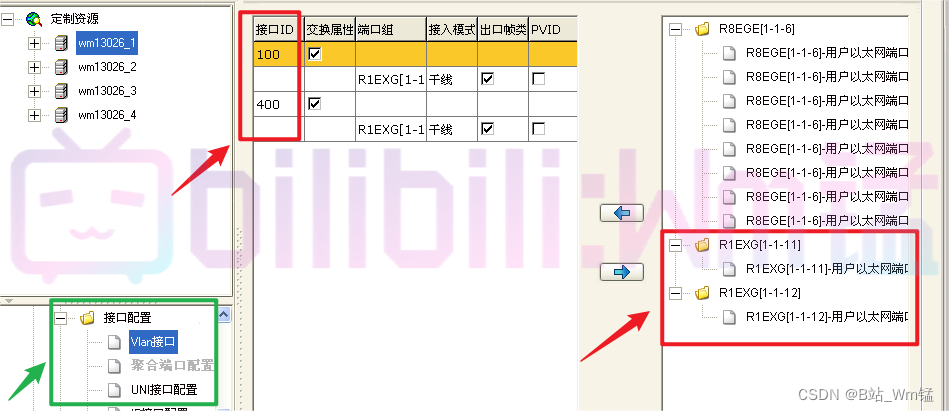

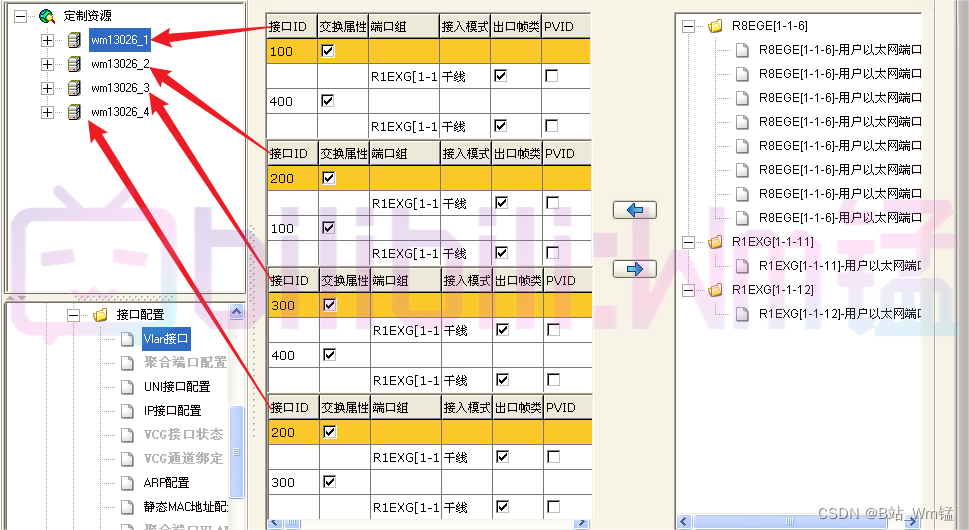

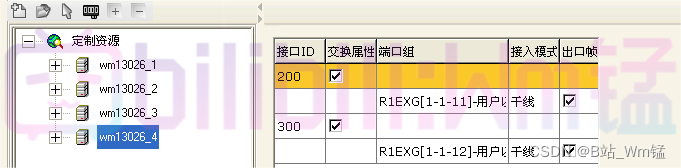

配置Vlan接口

网元各接口对应Vlan如下:

| 网元 | ID | 端口 |

| wm13026_1 | 100 | R1EXG[1-1-12] |

| 400 | R1EXG[1-1-11] | |

| wm13026_2 | 100 | R1EXG[1-1-12] |

| 200 | R1EXG[1-1-11] | |

| wm13026_3 | 400 | R1EXG[1-1-12] |

| 300 | R1EXG[1-1-11] | |

| wm13026_3 | 200 | R1EXG[1-1-11] |

| 300 | R1EXG[1-1-12] |

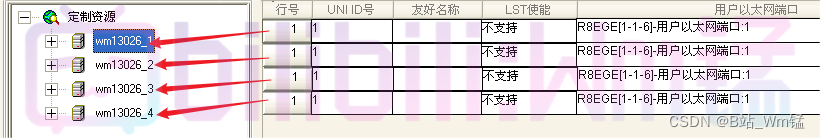

UNI接口配置

配置的UNI接口需要与设备部署时R8EGE单板所使用的的接口相统一,这里选择R1EXG[1-1-6]-用户以太网端口:1。

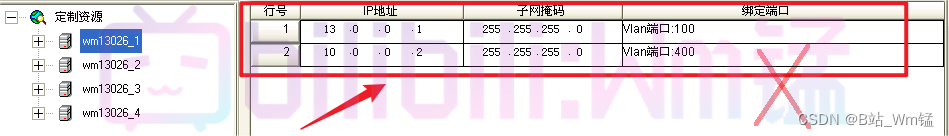

为各个网元配置IP地址并划分Vlan。

各网元IP对应的Vlan如下:

| 网元 | IP地址 | 子网掩码 | 绑定端口 |

| wm13026_1 | 13.0.0.1 | 255.255.255.0 | 100 |

| 12.0.0.2 | 255.255.255.0 | 400 | |

| wm13026_2 | 13.0.0.2 | 255.255.255.0 | 100 |

| 12.0.0.1 | 255.255.255.0 | 200 | |

| wm13026_3 | 11.0.0.2 | 255.255.255.0 | 300 |

| 10.0.0.1 | 255.255.255.0 | 400 | |

| wm13026_4 | 12.0.0.2 | 255.255.255.0 | 200 |

| 11.0.0.1 | 255.255.255.0 | 300 |

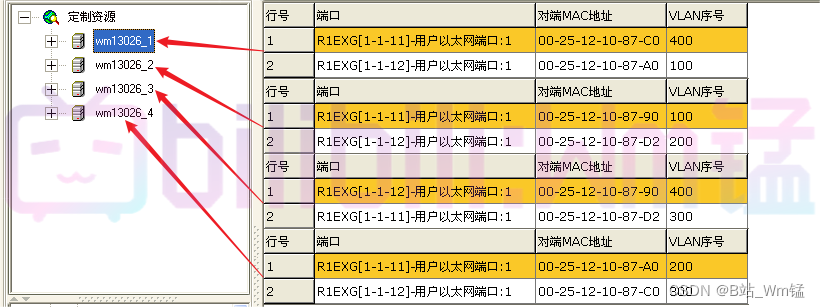

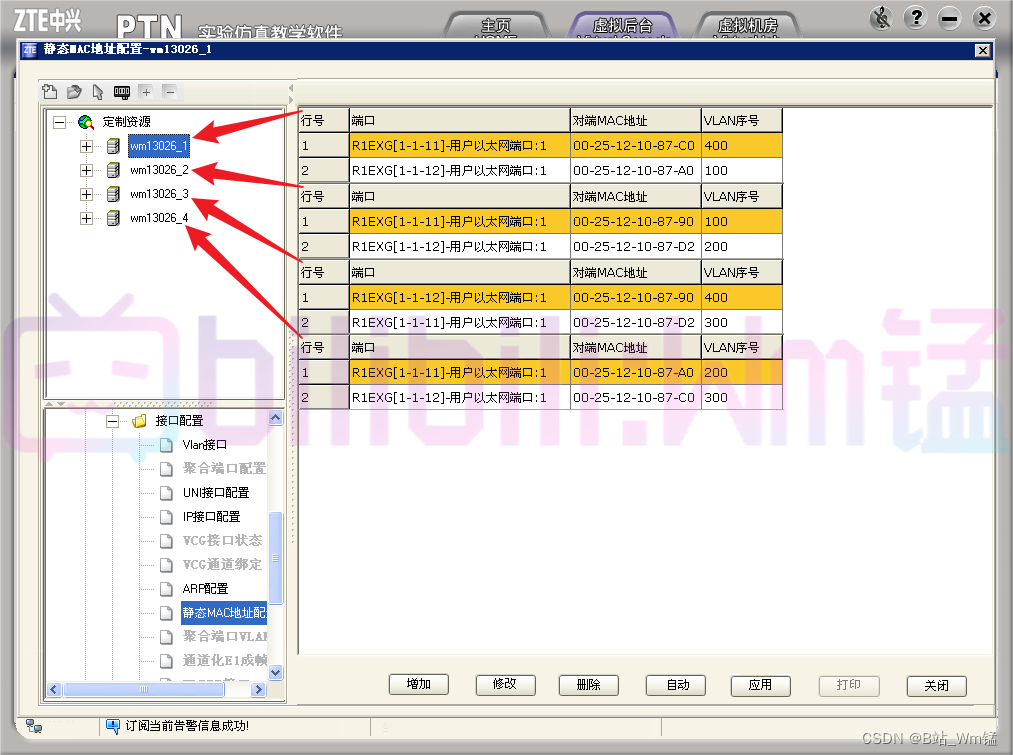

在网管上创建静态MAC地址,用来创建二层转发通道。

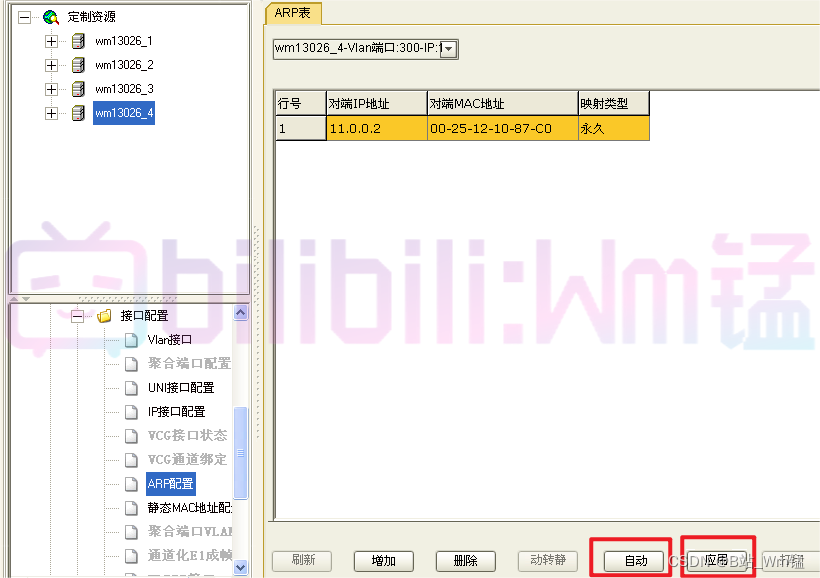

这里首先对静态MAC地址进行配置然后再配置ARP,在以上内容配置完成以后需要进行自动获取MAC配置信息。所以这里直接点击自动、保存即可。

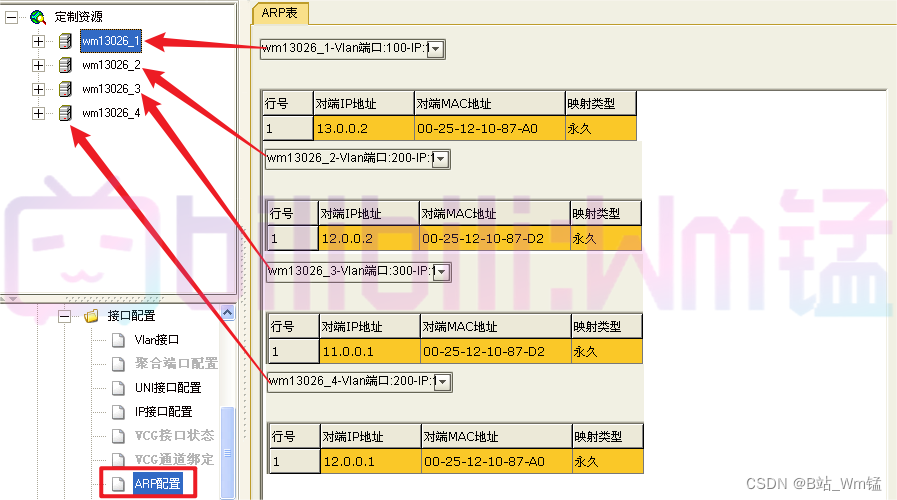

配置ARP用来建立设备的 IP 地址和 MAC 地址的映射关系。

在以上内容配置完成以后可以进行自动获取也可以手动配置ARP。这里可以直接点击自动、保存,也可以手动增加ARP。

| 网元 | 网元Vlan端口 | 对端IP地址 | 对端MAC地址 |

| wm13026_1 | 100-IP:1 | 13.0.0.2 | 00-25-12-10-87-A0 |

| 400-IP:1 | 10.0.0.1 | 00-25-12-10-87-C0 | |

| wm13026_2 | 200-IP:1 | 12.0.0.2 | 00-25-12-10-87-D2 |

| 100-IP:1 | 13.0.0.1 | 00-25-12-10-87-90 | |

| wm13026_3 | 300-IP:1 | 11.0.0.1 | 00-25-12-10-87-D2 |

| 400-IP:1 | 10.0.0.2 | 00-25-12-10-87-90 | |

| wm13026_4 | 200-IP:1 | 12.0.0.1 | 00-25-12-10-87-A0 |

| 300-IP:1 | 11.0.0.2 | 00-25-12-10-87-C0 |

【结果验证】

1、4台PTN设备可以互联互通(通过自动获取ARP 和MAC地址验证)

如果不能获取信息,请说明原因:

【实验小结】

通过本次实验熟悉掌握了PTN网管数通基础数据配置的原理与方法。

掌握网管业务数据配置维护

实验完成时间:2022年6月14日

【实验目的】

1、实现在4台PTN业务层面隧道、伪线的联通。

2、掌握PTN以太网业务实现过程。

3、掌握环网中PT你以太网业务如何实现工作路径和保护路径配置。

【实验要求】

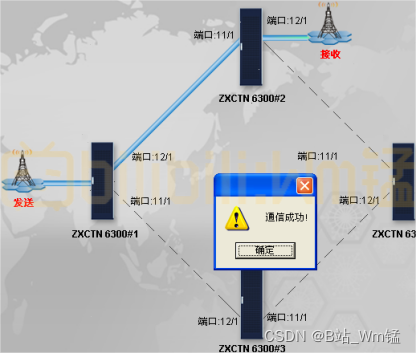

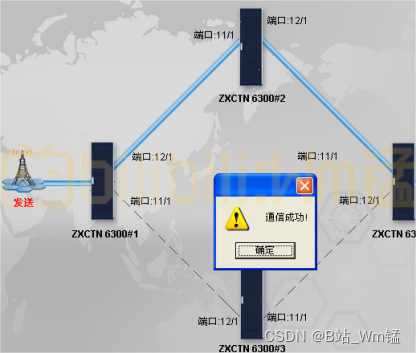

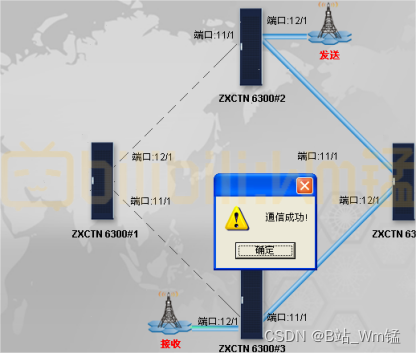

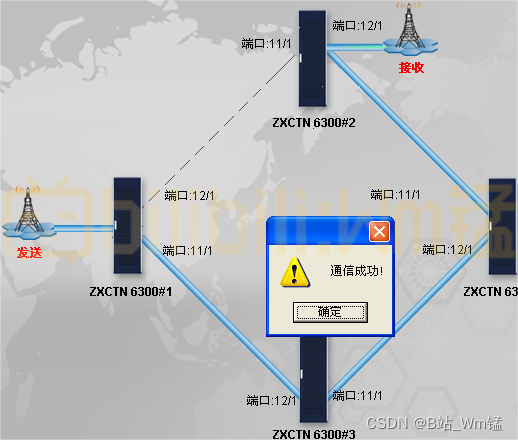

使以太网业务通过四台PTN完成收发.如:发送1->2->4->接收3。

【实验内容】

1、按照业务路径:发送1->2->4->接收3要求,配置隧道路径。

2、基于隧道路径,配置伪线和以太网业务。

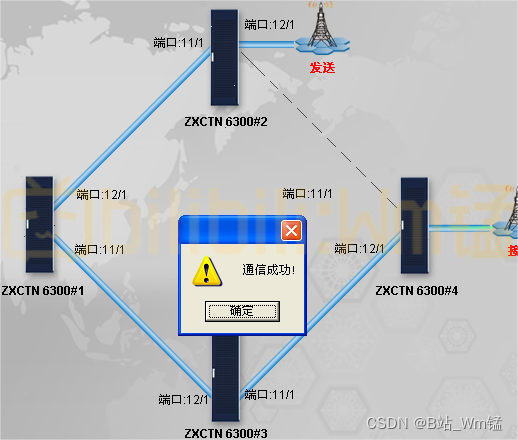

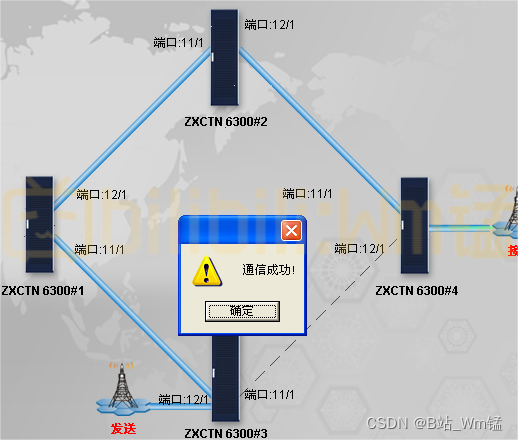

3、完成以上配置后,再配置一条1->3直连业务并测试成功。

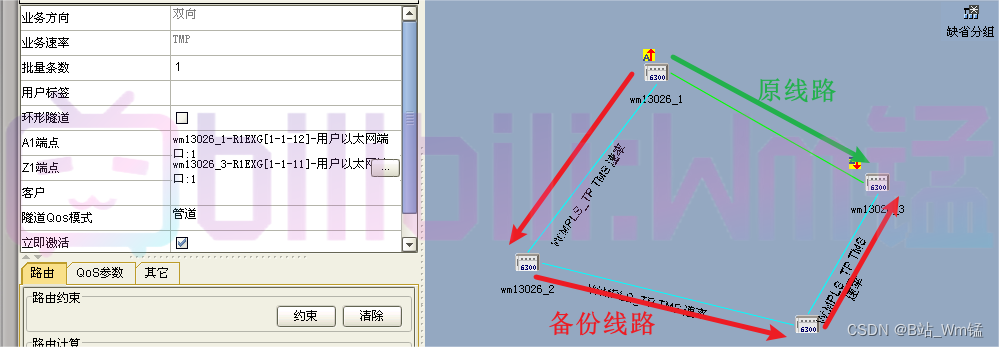

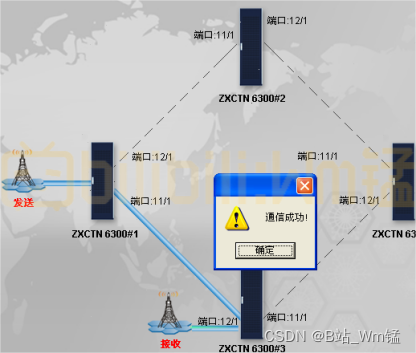

业务视图下有正常组网和运用备份线路组网的两种组网方式。

正常组网方式

| 业务类型 | 网元 | ||||

| TMP隧道 | A端点 | wm13026_1 | wm13026_2 | wm13026_3 | wm13026_4 |

| Z端点 | wm13026_2 | wm13026_3 | wm13026_4 | wm13026_1 | |

| PW伪线 | A端点 | wm13026_1 | wm13026_2 | wm13026_3 | wm13026_4 |

| Z端点 | wm13026_2 | wm13026_3 | wm13026_4 | wm13026_1 | |

| PTN以太网业务 | A端点 | wm13026_1 | wm13026_2 | wm13026_3 | wm13026_4 |

| Z端点 | wm13026_2 | wm13026_3 | wm13026_4 | wm13026_1 | |

| 拓展 | TMP隧道 | PW伪线 | PTN以太网业务 | |||

| 网元 | A端点 | Z端点 | A端点 | Z端点 | A端点 | Z端点 |

| wm13026_1 | wm13026_4 | wm13026_1 | wm13026_4 | wm13026_1 | wm13026_4 | |

| wm13026_2 | wm13026_3 | wm13026_2 | wm13026_3 | wm13026_2 | wm13026_3 | |

备份线路组网

| 业务类型 | 网元 | ||||

| TMP隧道 | A端点 | wm13026_2 | wm13026_4 | wm13026_3 | wm13026_1 |

| Z端点 | wm13026_1 | wm13026_2 | wm13026_4 | wm13026_4 | |

| PW伪线 | A端点 | wm13026_2 | wm13026_4 | wm13026_3 | wm13026_1 |

| Z端点 | wm13026_1 | wm13026_2 | wm13026_4 | wm13026_4 | |

| PTN以太网业务 | A端点 | wm13026_2 | wm13026_4 | wm13026_3 | wm13026_1 |

| Z端点 | wm13026_1 | wm13026_2 | wm13026_4 | wm13026_4 | |

| 拓展 | TMP隧道 | PW伪线 | PTN以太网业务 | |||

| 网元 | A端点 | Z端点 | A端点 | Z端点 | A端点 | Z端点 |

| wm13026_1 | wm13026_3 | wm13026_1 | wm13026_3 | wm13026_1 | wm13026_3 | |

| wm13026_4 | wm13026_2 | wm13026_4 | wm13026_2 | wm13026_4 | wm13026_2 | |

| wm13026_2 | wm13026_1 | wm13026_2 | wm13026_1 | wm13026_2 | wm13026_1 | |

| wm13026_3 | wm13026_4 | wm13026_3 | wm13026_4 | wm13026_3 | wm13026_4 | |

【结果验证】

1、业务双向收发成功。

如果不能获取信息,请说明原因:

正常组网

通过双绞线的插拔,来测试不同设备之间的连通。

备份线路

通过双绞线的插拔,来测试不同设备之间的连通。

【实验小结】

通过本次实验熟悉掌握了PTN网管以太网业务配置的原理与方法

IPRAN VRRP保护配置

实验完成时间:2022年6月15日

【实验目的】

1、学习理解VRRP协议原理、工作机制及数据配置.

2、学习理解链路聚合的原理、工作机制及数据配置.

【实验要求】

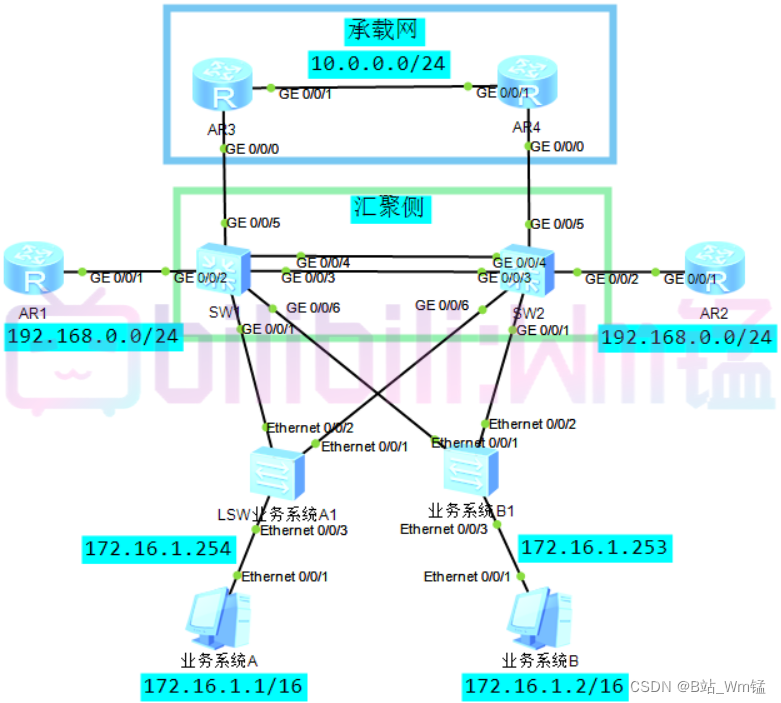

i. 如图业务系统接入承载网,R3/R4作为接入AR(Access Router)使用,R1/R2为客户端CE(Custom Equipment),采用侧挂方式接入,链路汇聚采用两台3950设备实现;

ii. R1/R2通过VRRP为业务系统提供冗余网关保护,VRRP1的主用网关设为R1备用网关设为R2,VRRP2的主用网关设为R2备用网关设为R1。

iii. R1/R2和R3/R4之间也通过VRRP对接,通过静态路由方式实现互通;

iv. 数据规划:

a) 设备loopback地址:10.0.0.0/24

b) 设备L3互联地址:192.168.0.0/24

c) 业务地址段:172.16.0.0/16

【实验拓扑图】

【实验内容】

说明:机房Cisco Packet Tracer模拟器的版本无VRRP协议,只存在与之相近的HSRP协议,经综合考虑采用ensp作为实验平台;由于Ensp终端设备只有一个以太网接口,LSW1与LSW2进行链路聚合还需增加交换机用于连接终端实际意义不大,此处实验将VRRP模块和聚合模块分开进行,并将R3与R4分为两个板块,以下实验由5.3【实验拓扑图】化简所得。

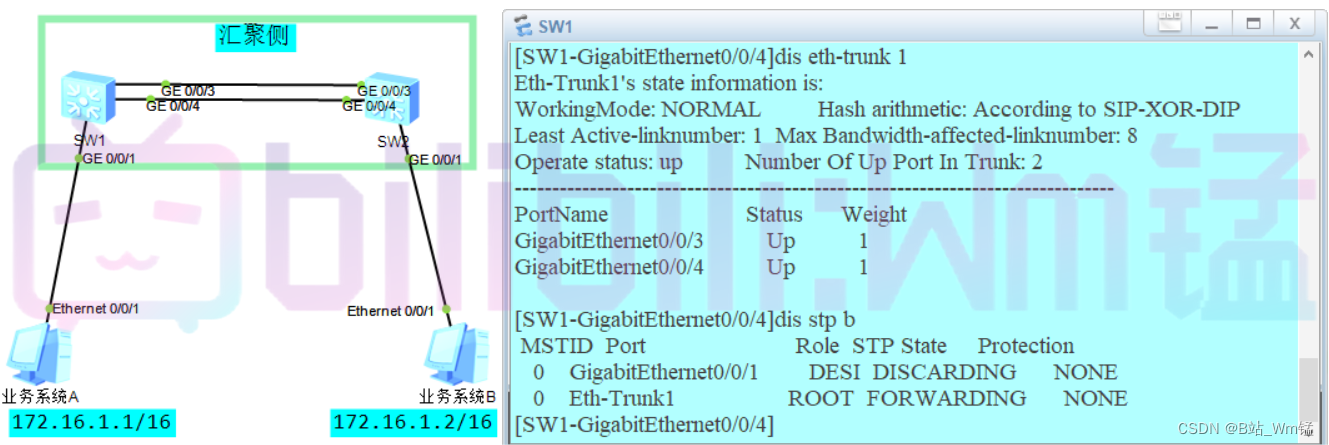

链路聚合配置过程

SW1

sys//进入管理模式

sysname SW1//命名设备名称为SW1

un in en//关闭提示信息

int eth-Trunk 1//创建链路聚合

int g0/0/3//进入g0/0/3口

eth-trunk 1//加入到聚合1中

int g0/0/4//进入g0/0/3口

eth-trunk 1//加入到聚合1中

dis eth-trunk 1//查看聚合信息

dis stp brief//检查stp信息

VRRP配置过程

AR主

sys//进入管理模式

sysname AR1//命名设备名称为AR1

interface GigabitEthernet 0/0/0//进入g0/0/0口

ip address 172.16.1.251 16//配置ip地址

q//返回上一级

interface GigabitEthernet 0/0/1//进入g0/0/1口

ip address 192.168.13.1 24//配置ip地址

q//返回上一级

ip route-static 10.10.10.0 255.255.255.0 192.168.13.3//配置静态路由

interface GigabitEthernet 0/0/0//进入g0/0/0口

vrrp vrid 1 virtual-ip 172.16.1.254//配置vrrp虚拟IP

vrrp vrid 1 priority 120//配置优先级为120

q//返回上一级

AR备

sys//进入管理模式

sysname AR2//命名设备名称为AR2

interface GigabitEthernet 0/0/0//进入g0/0/0口

ip address 172.16.1.252 16//配置ip地址

q//返回上一级

interface GigabitEthernet 0/0/1//进入g0/0/1口

ip address 192.168.23.2 24//配置ip地址

q//返回上一级

ip route-static 10.10.10.0 255.255.255.0 192.168.23.2//配置静态路由

interface GigabitEthernet 0/0/0//进入g0/0/0口

vrrp vrid 1 virtual-ip 172.16.1.254//配置vrrp虚拟IP

q//返回上一级

display vrrp brief//查看vrrp状态

AR

sys//进入管理模式

sysname AR3//命名设备名称为AR3

interface GigabitEthernet 0/0/0//进入g0/0/0口

ip address 192.168.13.3 24//配置ip地址

q//返回上一级

interface GigabitEthernet 0/0/1//进入g0/0/1口

ip address 192.168.23.3 24//配置ip地址

q//返回上一级

interface LoopBack 0//创建接口回环

ip address 10.10.10.10 24//配置回环地址

q//返回上一级

ip route-static 172.16.1.0 255.255.0.0 192.168.13.1//配置静态路由

ip route-static 172.16.1.0 255.255.0.0 192.168.23.2//配置静态路由

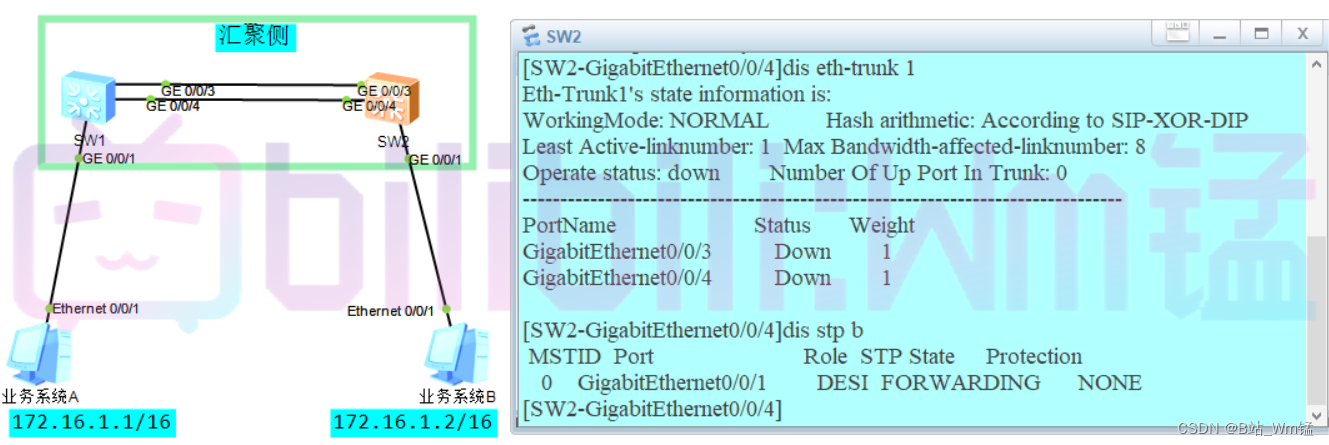

根据5.4.1链路聚合配置过程进行链路聚合配置,配置完成后运用dis命令查看聚合信息和端口信息。

根据5.4.1链路聚合配置过程进行链路聚合配置,配置完成后运用dis命令查看聚合信息和端口信息。

AR1-1位主用,优先级为120;AR2-1为备用,优先级为100。

loopback地址设为:10.10.10.10/24

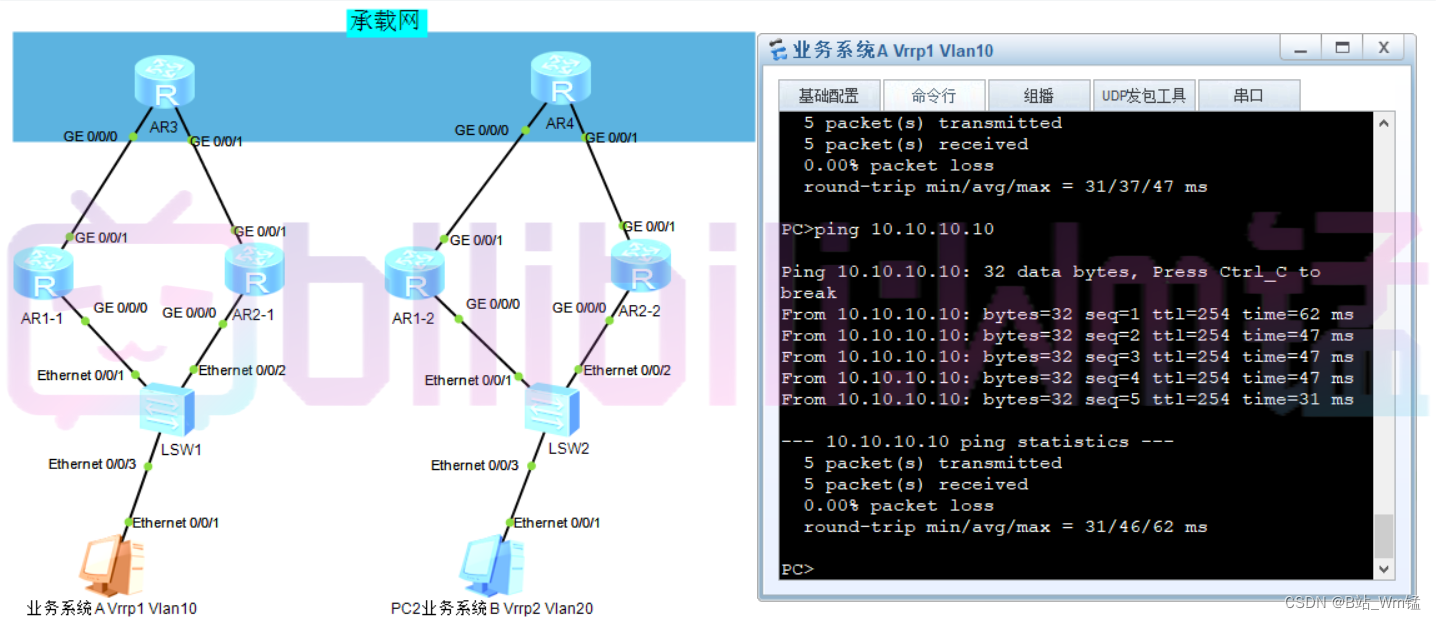

当AR1-1与AR2-1链路处于正常状态时,由于AR1-1优先级大于AR2-1,此时信号走的是AR1-1端用业务系统A来pingAR3时能正常ping通。

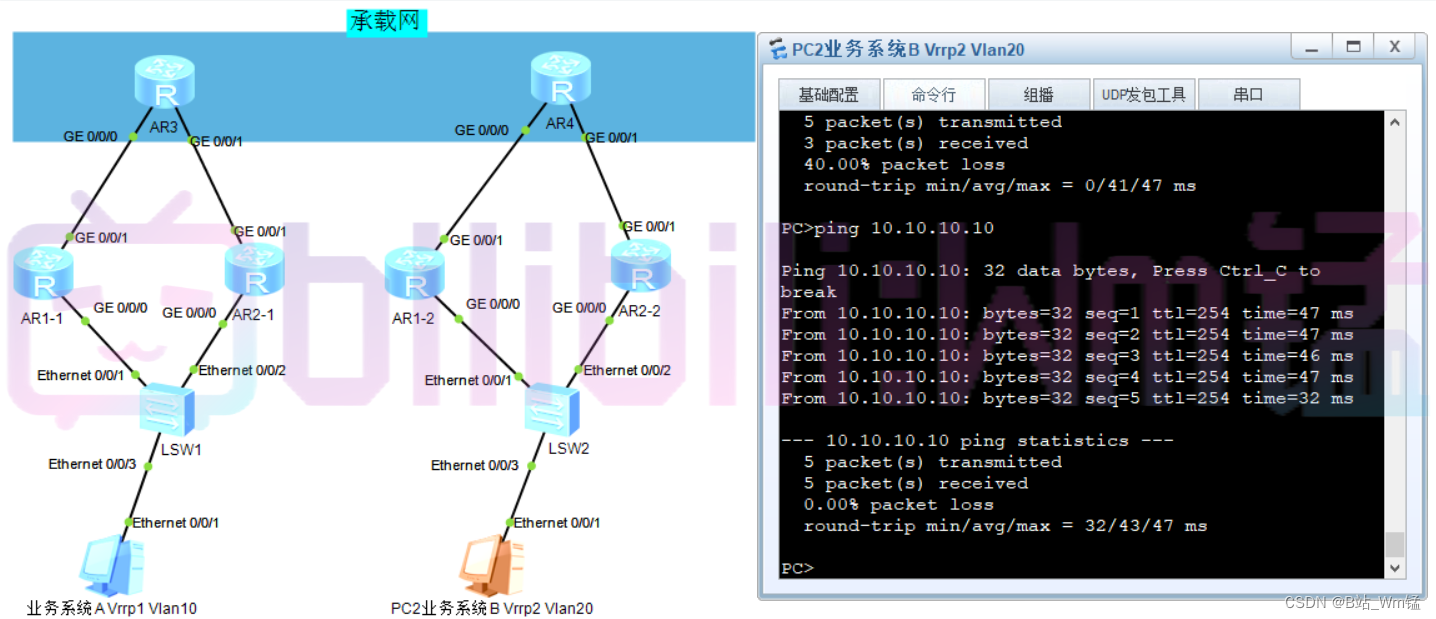

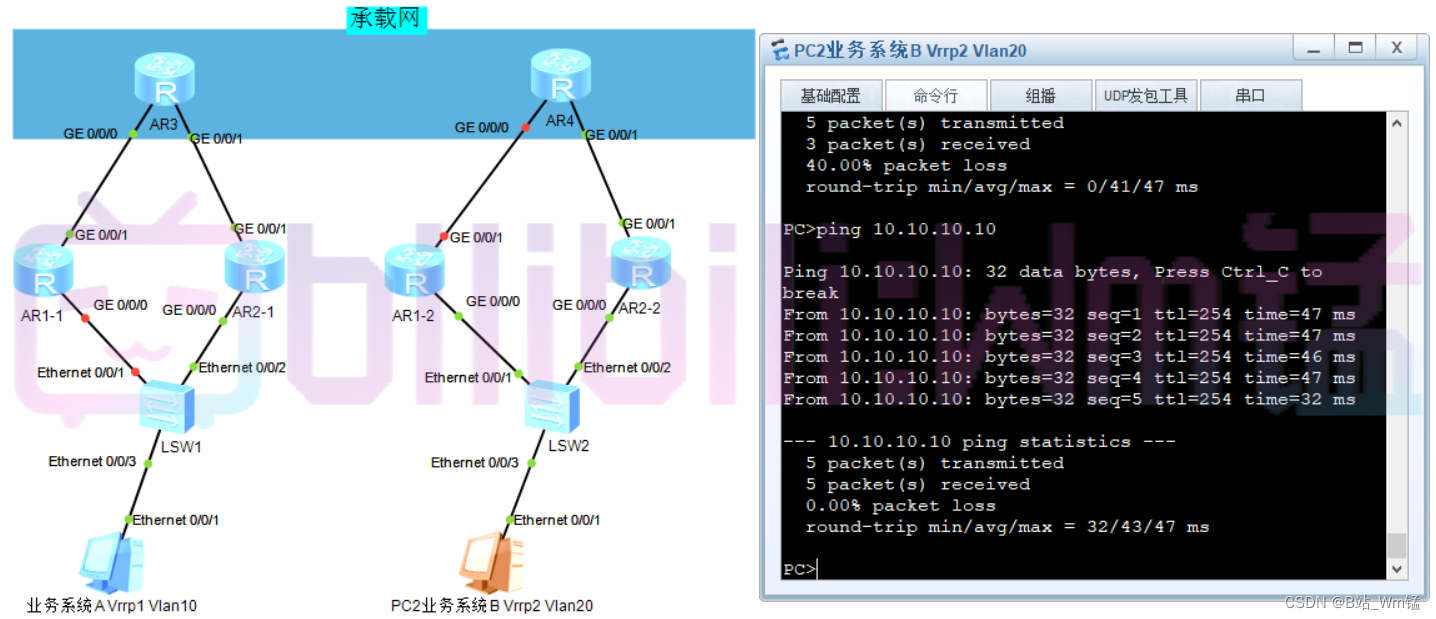

当AR1-1断线与AR2-1链路处于正常状态时,由于AR1-1和AR2-1采用了VRRP协议,当主用AR1-1链路断线是自动启用备用链路AR2-1,此时信号走的是AR2-1端用业务系统A来pingAR3时仍能正常ping通。

AR1-2位主用,优先级为120;AR2-2为备用,优先级为100。

loopback地址设为:10.10.10.10/24

当AR1-2与AR2-2链路处于正常状态时,由于AR1-2优先级大于AR2-2,此时信号走的是AR1-2端用业务系统A来pingAR4时能正常ping通。

当AR1-2断线与AR2-2链路处于正常状态时,由于AR1-2和AR2-2采用了VRRP协议,当主用AR1-2链路断线是自动启用备用链路AR2-2,此时信号走的是AR2-2端用业务系统A来pingAR4时仍能正常ping通。

【结果验证】

1、当R1断线后,业务系统A的ping包中断后迅速恢复。

2、当R2断线后,业务系统B的ping包中断后迅速恢复。

3、当R1、R3同时断线后,业务系统A的ping包中断后迅速恢复。

4、当R2、R4同时断线后,业务系统B的ping包中断后迅速恢复。

【实验小结】

通过本次实验熟悉掌握了IPRAN VRRP保护配置的原理与方法

https://www.bilibili.com/video/BV1EZ4y1U7Hr?t=10.7

https://www.bilibili.com/video/BV1EZ4y1U7Hr?t=10.7

816

816

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?