简介

服务器场景操作系统 Linux

服务器账号密码 root password ssh端口222

1. 通过本地 PC SSH到服务器并且分析黑客的 IP 为多少,将黑客 IP 作为 FLAG 提交;

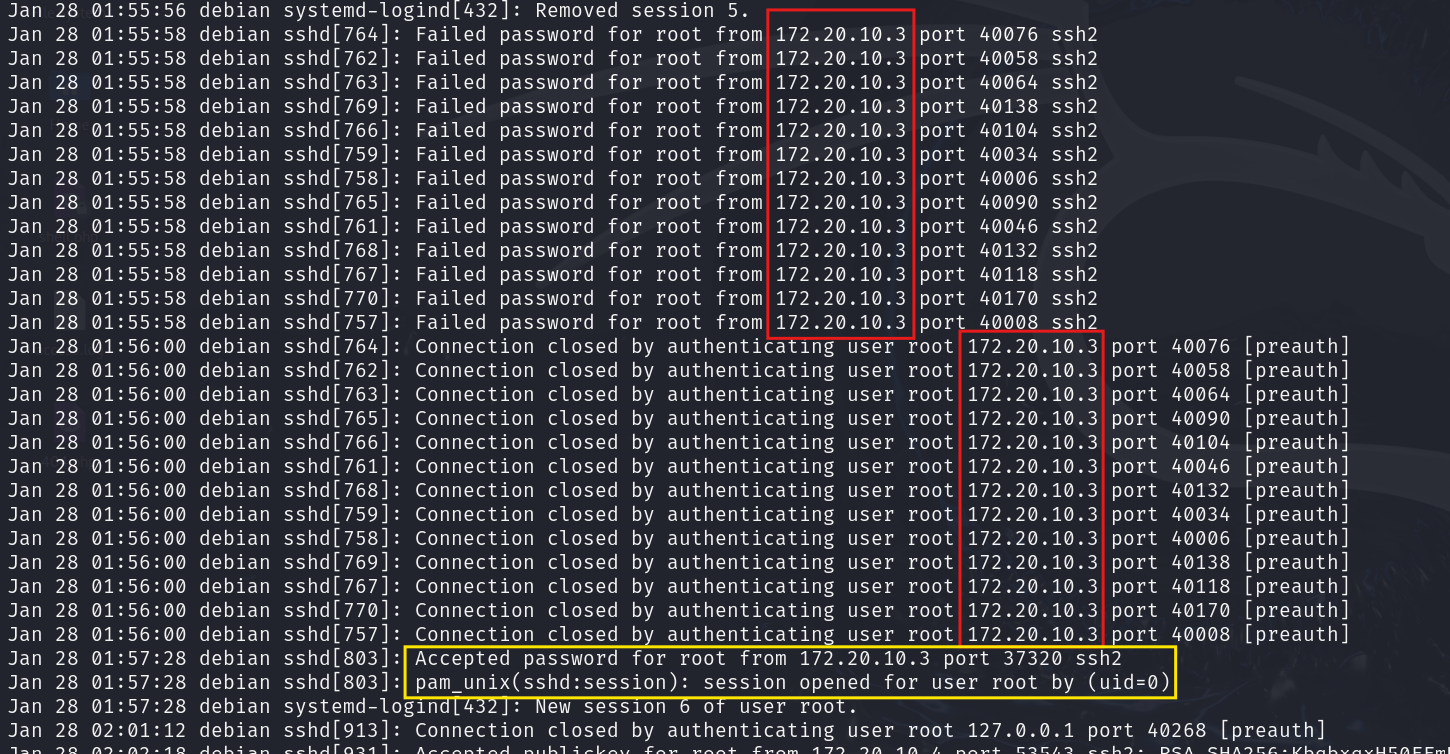

尝试查看一下登录日志,发现ip为172.20.10.3的ip对我方服务器进行ssh端口爆破,大概率是攻击ip,且成功攻击进入我方服务器shell。

cat /var/log/auth.log.1

flag{172.20.10.3}

2. 通过本地 PC SSH到服务器并且分析黑客挖矿程序反链 IP 为多少,将黑客挖矿程序反链的 IP 作为 FLAG 提交;

此时既然已经知道了攻击者ip为172.20.10.3,那么针对网卡抽取相应的pcap数据包,遗憾的是这台服务器并未安装tcpdump工具。

tcpdump -i eth0 \(host 172.20.10.3\) -w dhpcd.pcap

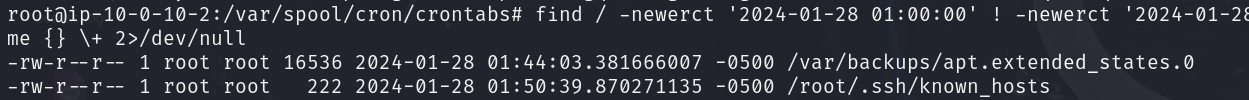

接着锁定时间段从凌晨1点到凌晨2点我们看看新创建的文件,两者没什么异。

find / -newerct '2024-01-28 01:00:00' ! -newerct '2024-01-28 02:00:00' ! -path '/proc/*' ! -path /'sys/*' ! -path '/run/*' -type f -exec ls -lctr --full-time {} \+ 2>/dev/null

查看进程,发现了一个占用运存很大的一个程序/usr/bin/dhpcd

ps -aux

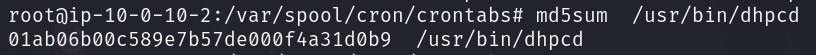

# md5加密文件名

md5sum /usr/bin/dhpcd

确认为挖矿病毒

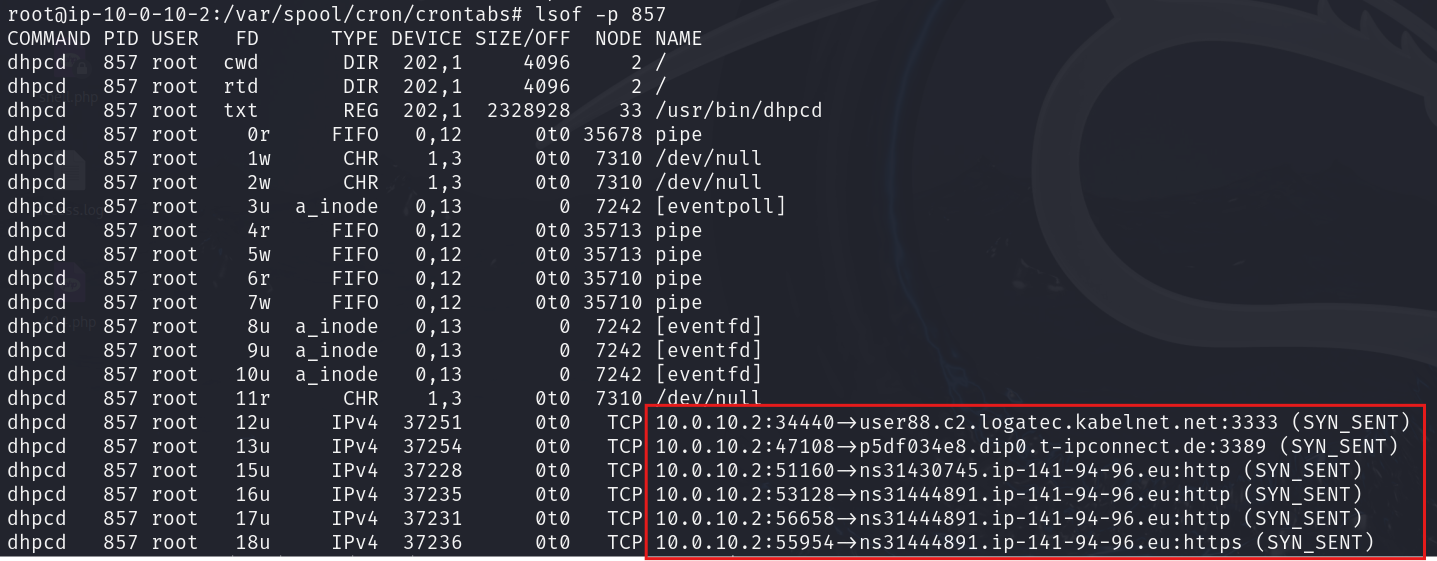

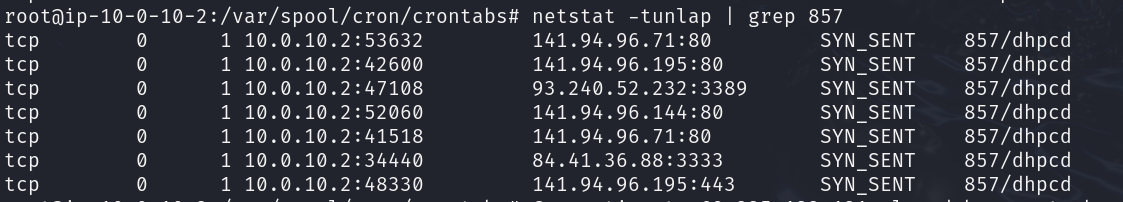

获取反链ip,已知其程序pid为 857,进行lsof定位反索引

lsof -p 857

tunlap反链查询

netstat -tunlap | grep 857

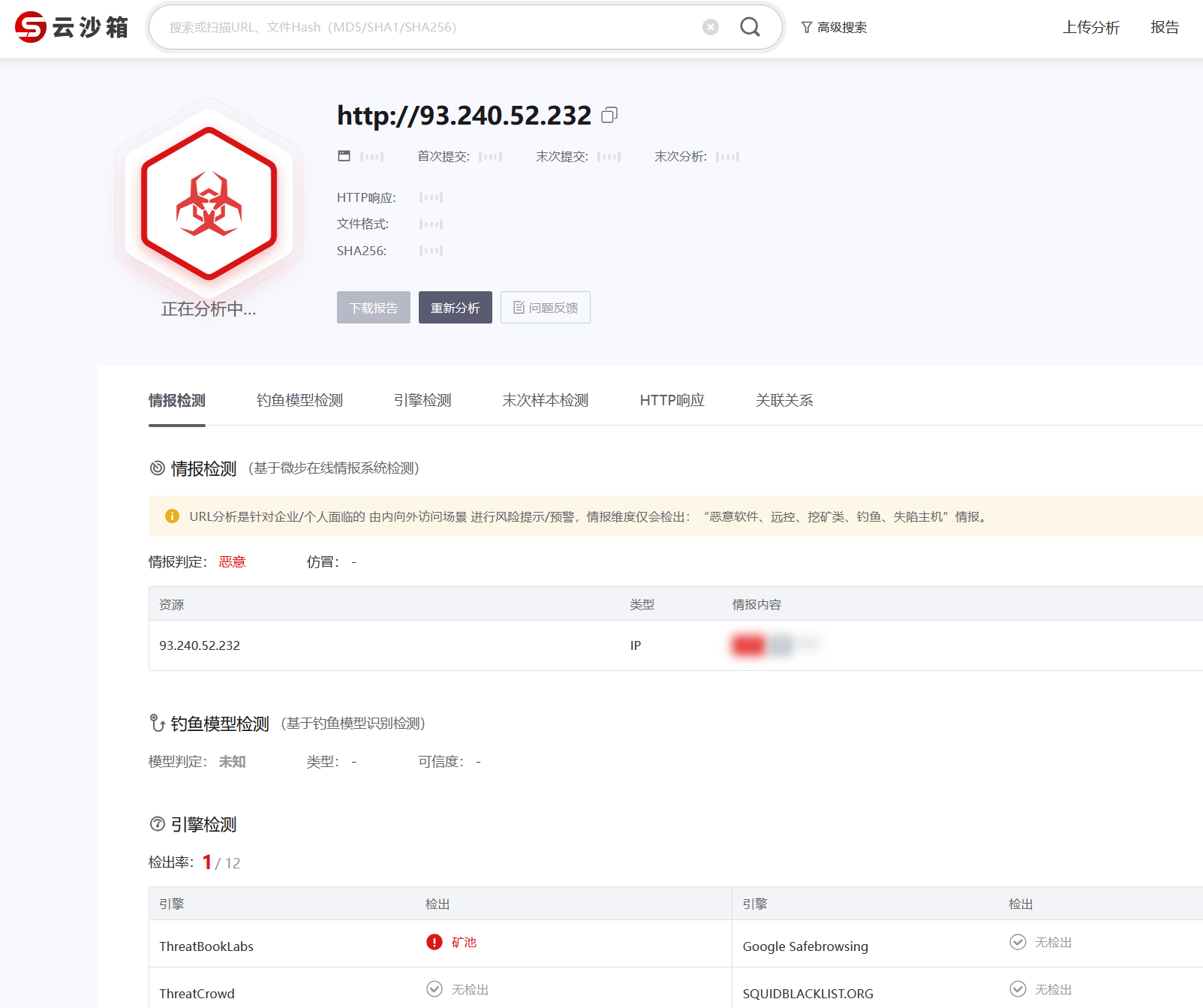

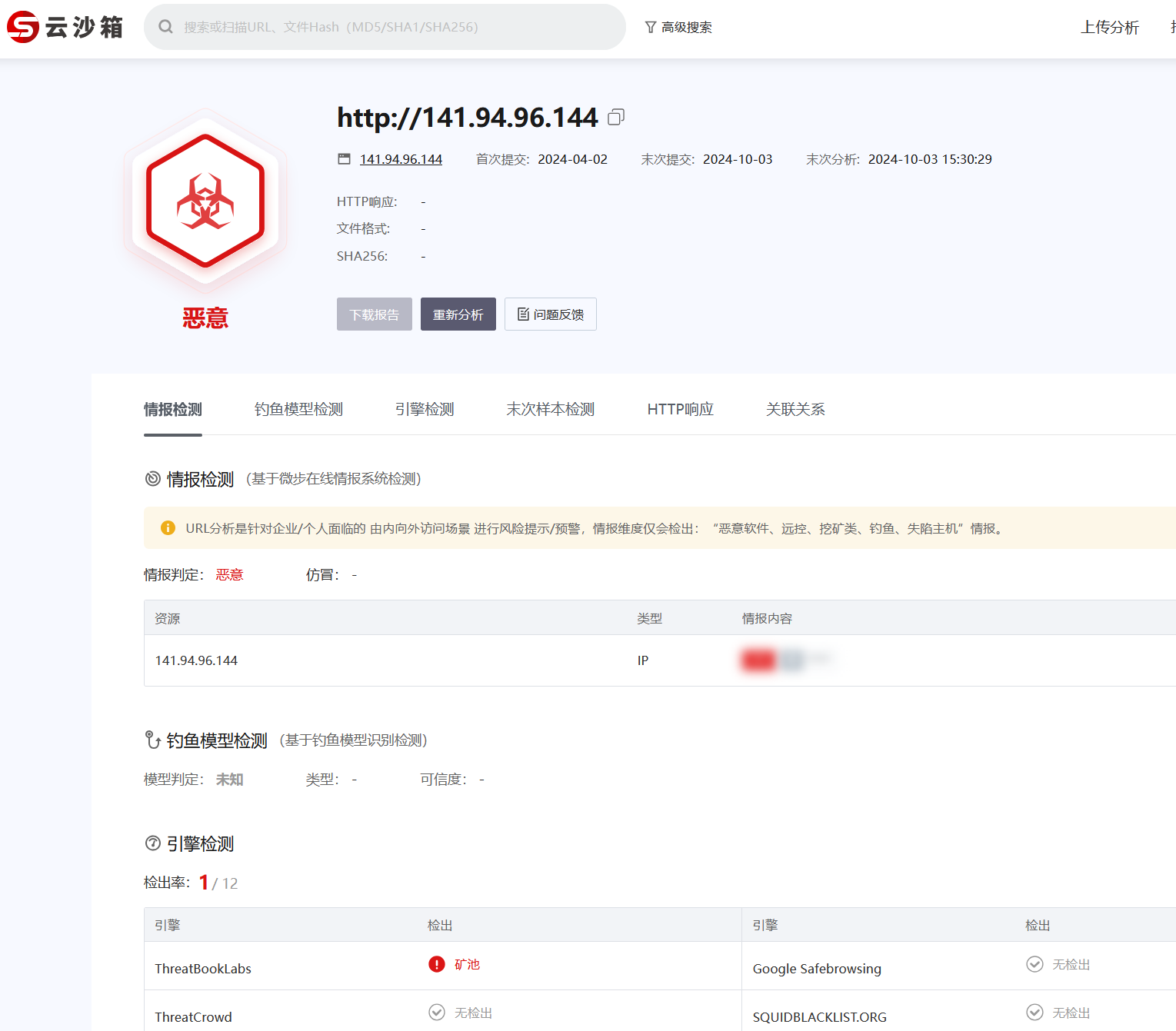

可以发现外连攻击者服务器ip:port为93.240.52.232:3389,矿池ip:port为141.94.96.144:443

但是这个不是正确答案,怀疑是挖矿程序已经改了矿池,但是靶场没改答案,正确的反链 IP为139.99.125.38

flag{139.99.125.38}

3. 通过本地 PC SSH到服务器并且分析黑客权限维持文件的md5,将文件的 MD5(md5sum /file) 作为 FLAG 提交;

shadow

stat /etc/shadow

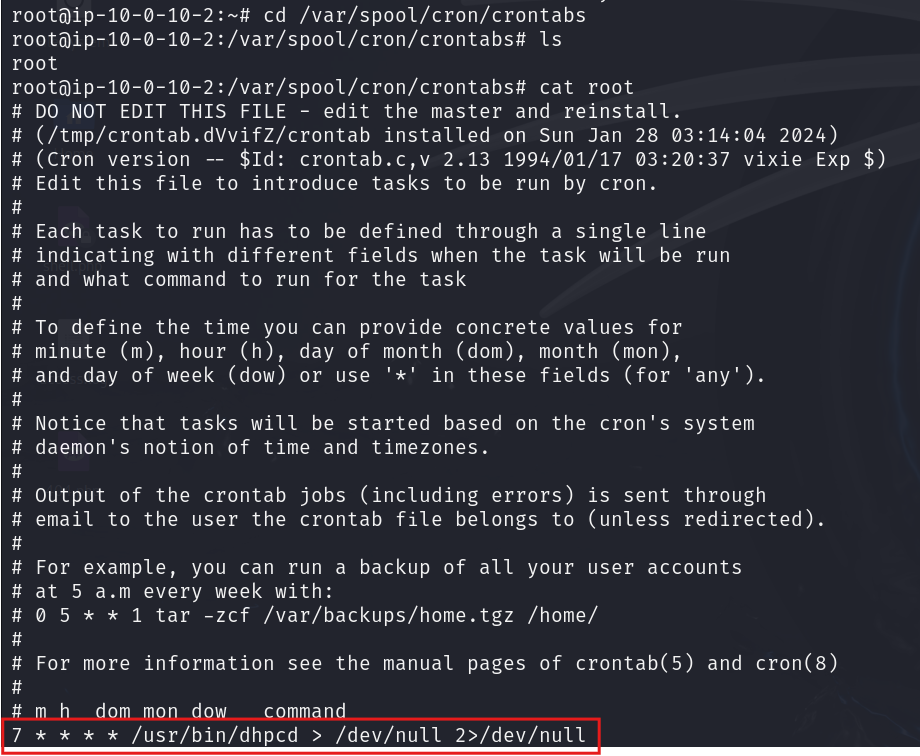

计划任务

cd /var/spool/cron/crontabs

cat root

计划任务中写了每时每刻运行dhpcd挖矿病毒

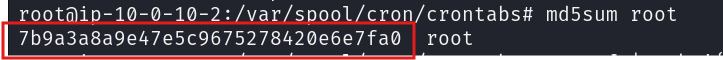

md5sum root

flag{7b9a3a8a9e47e5c9675278420e6e7fa0}

4. 通过本地 PC SSH到服务器并且分析黑客的用户名为什么,将黑客的用户名作为 FLAG 提交;

后门排查

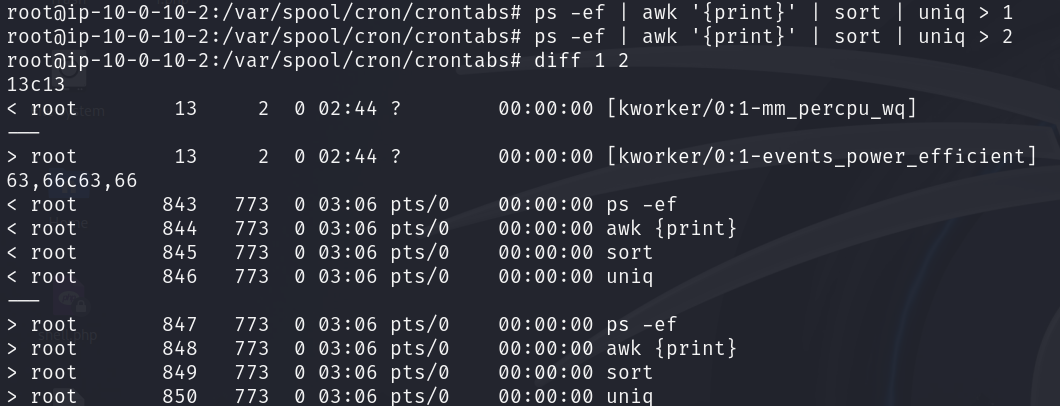

ps -ef | awk '{print}' | sort | uniq > 1

ps -ef | awk '{print}' | sort | uniq > 2

diff 1 2

SSH账户排查

cat /etc/passwd | grep -v 'nologin\|false'

启动项排查

service --status-all

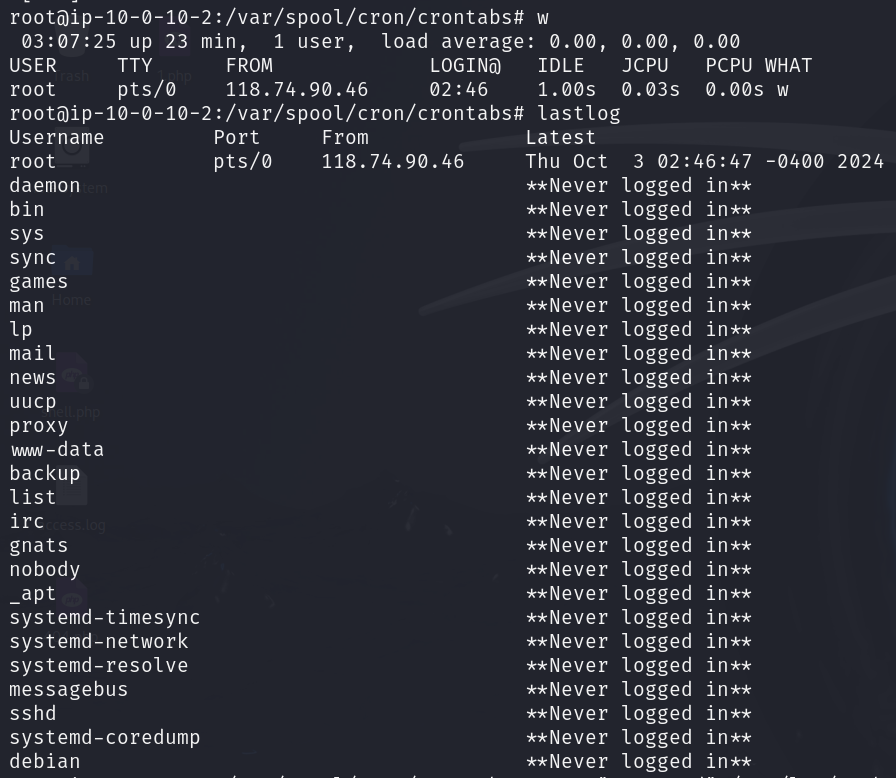

账号排查,只有root登录过

w

lastlog

查看登录有效的用户

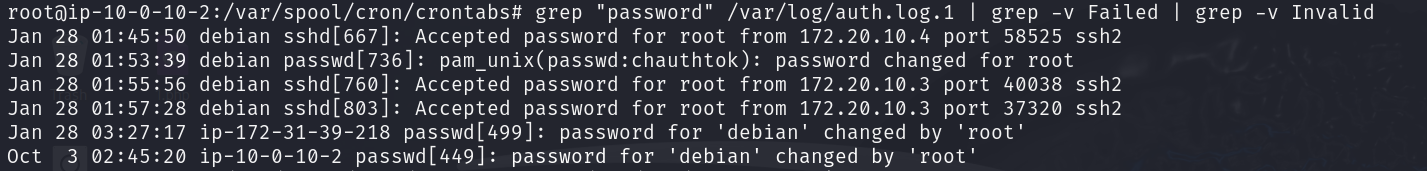

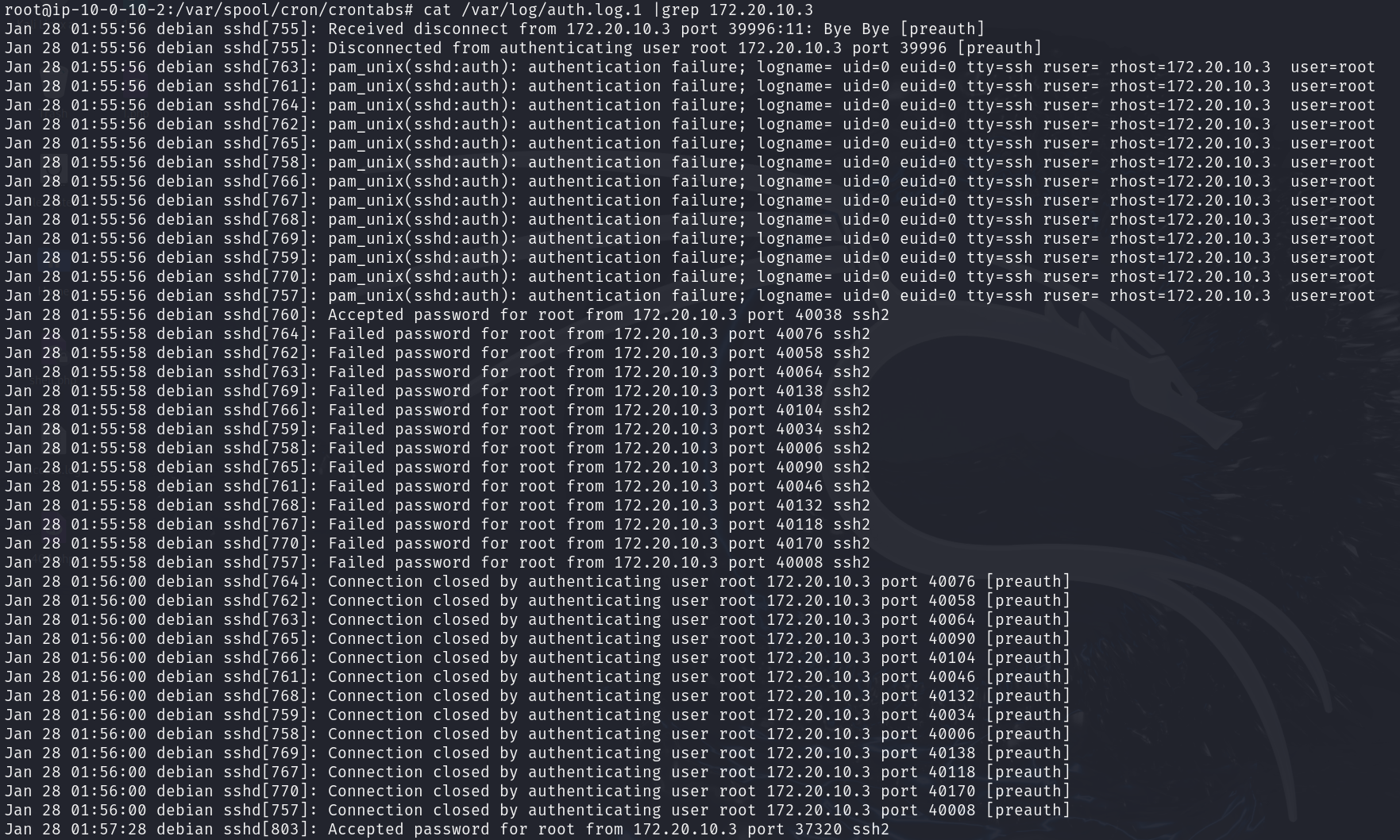

grep "password" /var/log/auth.log.1 | grep -v Failed | grep -v Invalid

cat /var/log/auth.log.1 |grep 172.20.10.3

这里删除了账户xj,增加了账户debian,并将其赋给了sudo组,这两者尝试拿去交flag,最后都不行

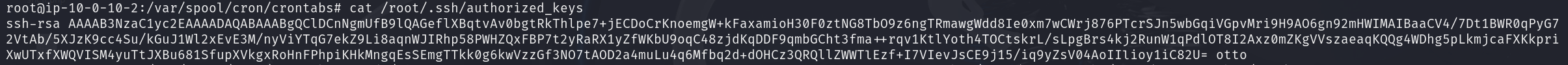

查看密钥

cat /root/.ssh/authorized_keys

flag{otto}

flag

flag{172.20.10.3}

flag{139.99.125.38}

flag{7b9a3a8a9e47e5c9675278420e6e7fa0}

flag{otto}

好小子,离成功又近一步!!!

2473

2473

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?