1.打开流量包发现504b,联想到zip的文件头

2.可以给他复制出来(也可以直接脚本直接从wireshark分离出来),用python脚本把这列字符给他拼接到一起

import re

fi=open('1.txt','r')#文本需要放在相同路径下,不是设置绝对路径

fo=open('2.txt','w')

lines=fi.read()

a=re.findall(' A (.*?).evil',lines)#匹配

print(a)#这句可以不打出,打出来是为了让初学者看懂贪婪匹配结果

for i in a:

fo.write(i)

打开Hxd或者010,将文本复制过去

保存后得到这个,直接双击用压缩软件打开。

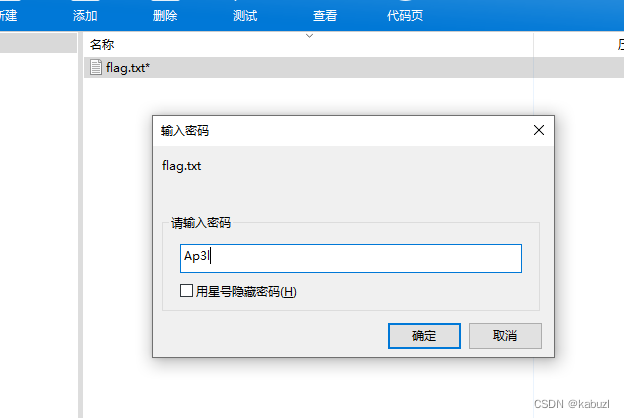

发现需要密码,暴力破解一下得到密码

flag{496d8981f449e45f6e39e1faa0b1ab8a}

3194

3194

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?