base64加密 加密原理

解题步骤

- 丢入查壳工具,可以看到是无壳的32位程序

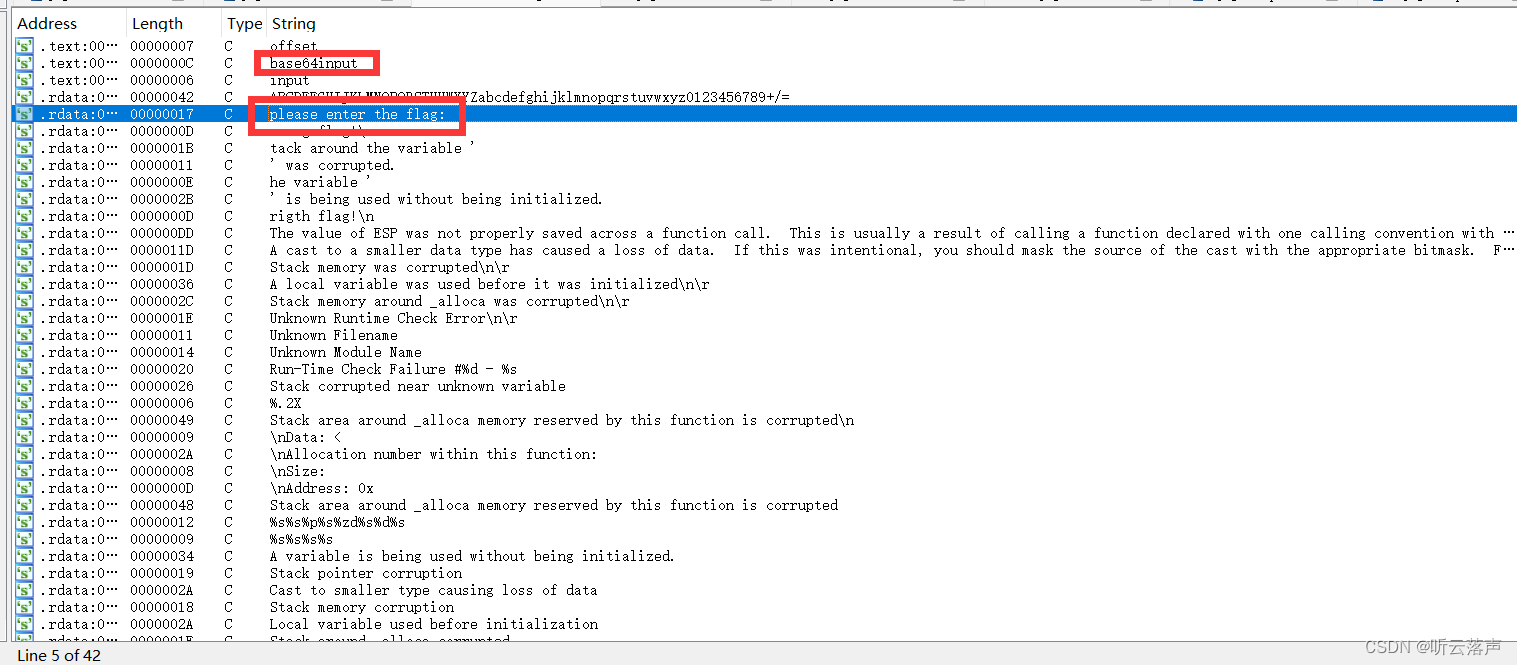

- 丢入32位ida,查找字符串,看到两个关键字符串,

base64input提示了可能和base64加密有关。please enter the flag:结合之前的做题经验推测,可能是将输入字符串与某flag做比较,紧接其后的wrong flag!\n也佐证了这一点。

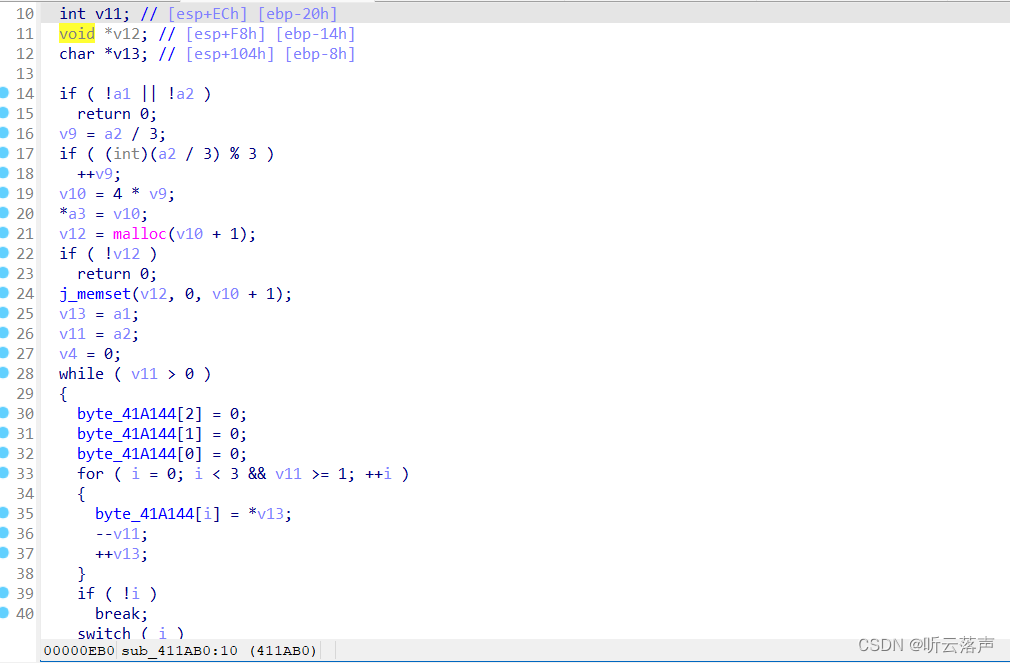

- 点击进入引用字符串的位置,然后查看交叉应用,再查看伪代码。阅读代码可知是将

Destination字符串与Str2比较,若相同则输入的flag为正确的。向上追溯Destination和Str2的由来,可以看到Destination字符串是由输入的Str字符串经过24行处的操作得到的字符串复制得到,然后经过27,28行的操作后得到最终的Destination。

- 进入24行的函数,查看其伪代码,根据base64加密原理可以知道,此处是对我们输入的字符串进行了base64加密。故

Str2字符串应该为flag经过base64加密后得到。

- 反向操作即可得到flag

27,28 行反向操作的c++代码

#include<bits/stdc++.h>

using namespace std;

//#define int long long

signed main() {

string s = "e3nifIH9b_C@n@dH";

//cout<< s.size() <<endl;

for(int i = 0; i < s.size(); i++){

s[i] -= i;

}

cout<< s;

return 0;

}

得到的结果用base64解码即可得到flag

2908

2908

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?