1.打开训练场景

根据题目描述可以看到是在云平台报表中心收集了设备管理基础服务的数据,但是数据被删除了,只有一处留下了入侵者的痕迹。

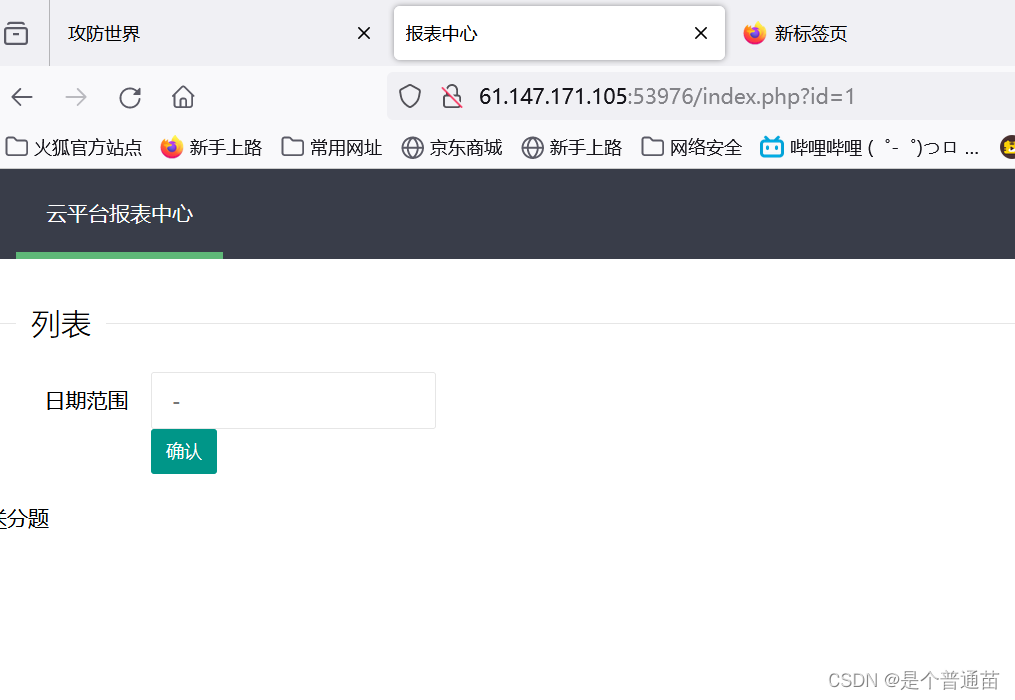

2.在网站中打开云平台报表中心,发现只有日期范围,但在网址中有一个index.php?id=1,由此我们可以尝试使用burpsuite进行暴力破解。

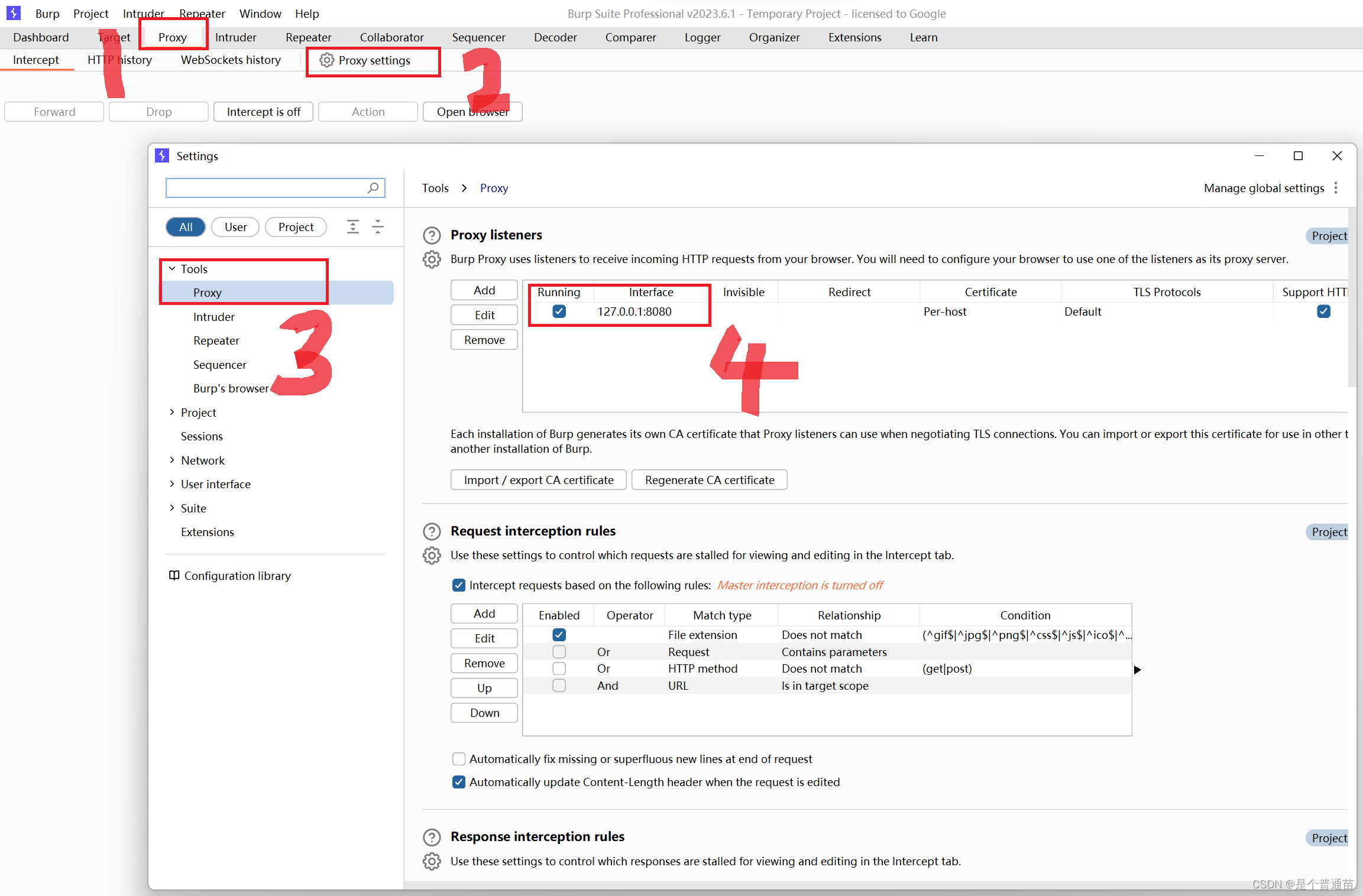

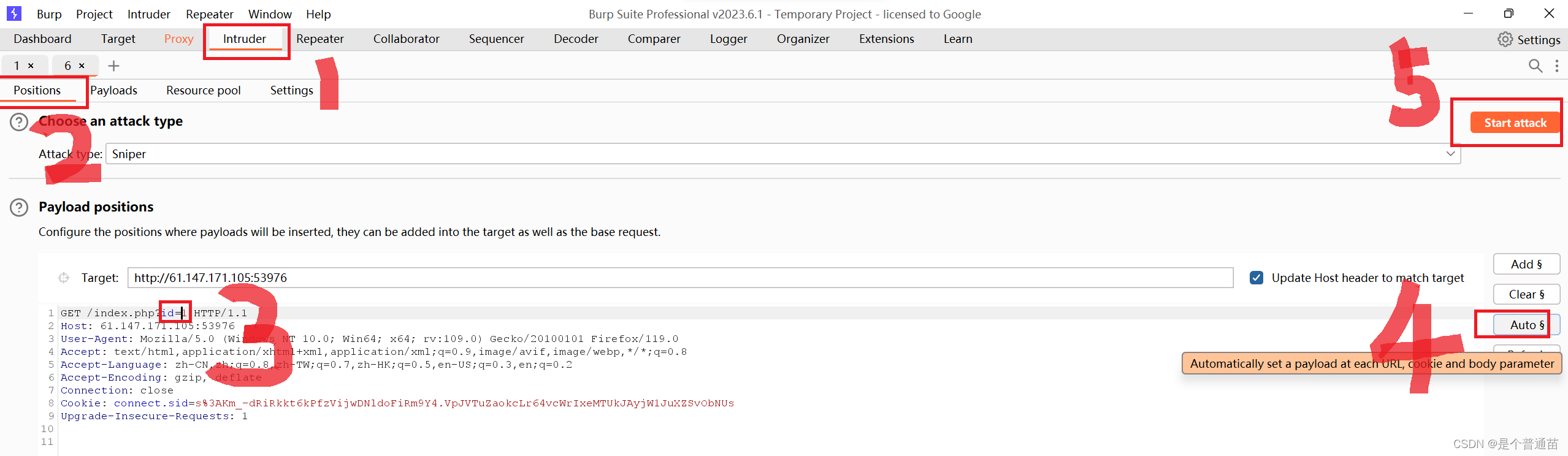

3.打开burpsuite,新手可按下图操作:

步骤1

步骤2

步骤3:这里是为了查看代理,在浏览器设置时,需要用到框4内容,以防设置错误

4.在浏览器配置代理

打开浏览器右上方的菜单

在最下方找到【设置】

打开网络设置

方法一:打开【设置】后,在【常规】中,翻到最下边,找到【网络设置】,打开【设置】

方法二:直接在搜索栏中搜索”代理“

点击【设置】后,将代理改为【手动配置代理】,将HTTP代理内容改为在brupsuite中查看到的代理ip,更改完后点击【确定】

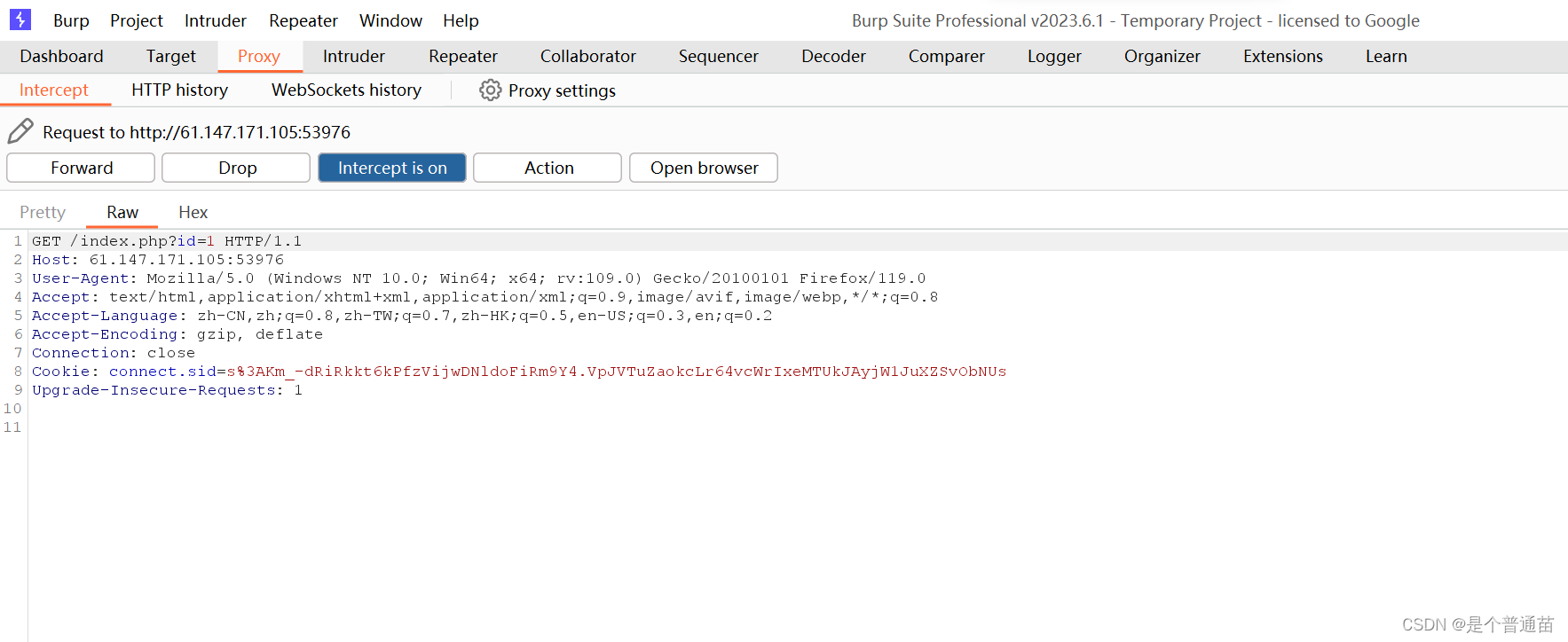

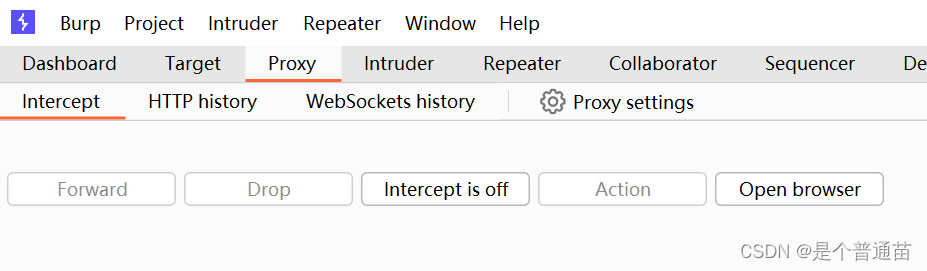

5.在brupsuite中,将【Intercept is off】改为【Intercept is on】,如下图:

6.返回浏览器,在报表中心界面发送请求,当浏览器中报表中心标题前一直有个点在转,

工具burpsuite的图标呈现红色,如下图,则说明抓包成功。

如果并没有这些表示的话,说明没有抓包成功,这时将5、6的操作方法在重复一次就行。

7.抓包内容,将抓到的包发送到【Intruder】中进行暴力破解

鼠标右键,点击【Send to Intruder】发送到【Intruder】,快捷键为【Ctrl+l】

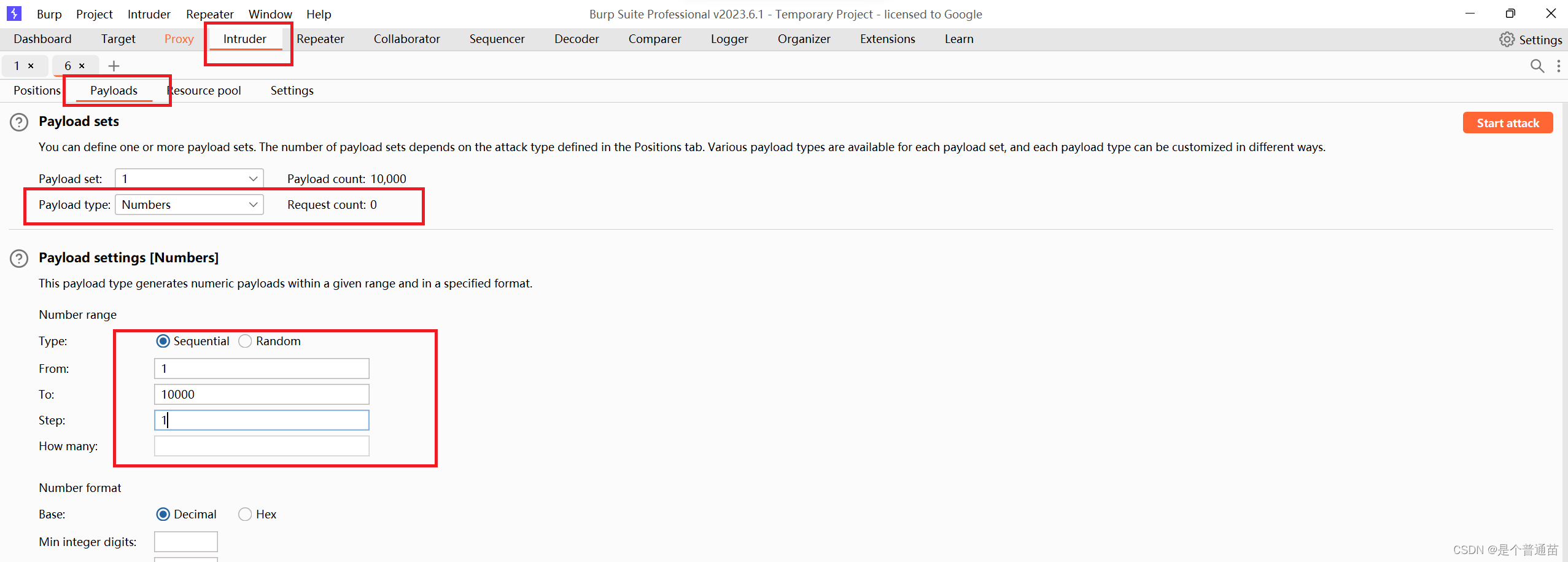

8.发送到【Intruder】内容

按下图步骤操作,

返回下图界面,进行设置,设置完成后,按框5,执行

框3是对可疑的数据进行暴力破解,需要将它做个标识,将光标放到1前,然后按框4的键,对1标识进行暴力破解,

框3、4的操作结果,如下图:

点击框5后,破解,下图为正在破解中。

下图为暴力破解完毕,点击【Length】按长度进行排序,发现在2333时有可疑长度,

先将burpsiute中的【Intercept is on】改为【Intercept is off】

在浏览器中,将id改为2333,查看,出现flag值。

9.解完题以后,将浏览器代理改回【自动检测获取代理】,正常上网。

273

273

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?