数据库.是一切开发的根本.因为有了数据库.才能做到基本的开发.那么,关于数据库密码裸奔的安全问题,大家有没有考虑过.在工作中有时候涉及甲方的代码审计.很有可能就因为,数据库的密码裸露,而爆出严重危害.那么.这个问题怎么解决

两种办法:

第一种.统一使用nacos配置中心.统一配置管理.优点:便于管理.缺点:很有可能涉及大部分代码的修改.如果你不是初次开发,就不推荐,不是很便捷

第二种.使用那就是 jasypt。jasypt 可以帮助我们在配置文件中配置加密后的账号和密码,然后结合秘钥,就可以完全控制数据库的安全性。下面我给大家演示一下最简单,最实用的快捷方式四步解决全程无尿点(可以不需要解密).

第一步:

先在pom文件下,导入依赖

<!--加密-->

<dependency>

<groupId>com.github.ulisesbocchio</groupId>

<artifactId>jasypt-spring-boot-starter</artifactId>

<version>2.1.0</version>

</dependency>导入依赖完毕,就建立一个加密的工具类.在任意层下都可以,我这里是在util下

第二步:

在util下建立工具类,产生加密密码.

public class JasyptUtil {

public static void main(String[] args) {

//你需要加密的密码,我这里数据库密码是123456

String password = "123456";

BasicTextEncryptor encryptor = new BasicTextEncryptor();

//秘钥.秘钥无所谓,是自己加密的,我这里使用了CodeSheep

encryptor.setPassword("CodeSheep");

//密码进行加密

String newPassword = encryptor.encrypt(password);

System.out.println("加密后密码:" + newPassword);

}

}

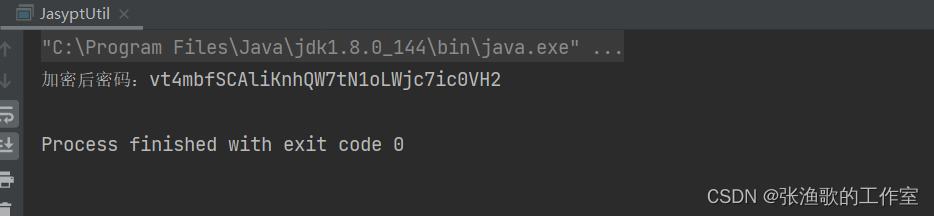

这里可以直接搬走,然后重点来了,小伙伴们不要眨眼睛.直接运行这个util类,让他产生加密密码.如下:

第三步

把这个密码复制走,到yml文件下.代替password中的12345(切记要加一个ENC,并且要把加密后的密码放到ENC()下)如下所示

spring.datasource.password= ENC(VJ3AjjBQ2chrz483t10kApP0233b8j5j)这时候就万事大吉了.但是现在运行,还不能识别,因为你用的秘钥,ieda并不知道.所以这里直接用最简单,最粗暴的方式如下

第四步

在yml文件中直接写下秘钥(上面用的CodeSheep)

#此处的CodeSheep需要和加密方法中的自定义密钥一致

jasypt.encryptor.password=CodeSheep切记jasypt的层级和spring是一个层级

这时候,再运行就可以啦.总结一下,就是定义一个秘钥加密密码.然后把秘钥拿出来,运行的时候完全按照秘钥生成的密码去来.同样的方式可以使用在任何地方,包括redis 或者用户名等.

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?