web21

爆破什么的,都是基操Hint1

考点tomcat 认证爆破之custom iterator使用 tomcat 认证爆破之custom iterator使用 - 007NBqaq - 博客园 下载密码字典抓包,通过burpsuite暴力破解

Payload set ---->custom iterator(自定义迭代器)

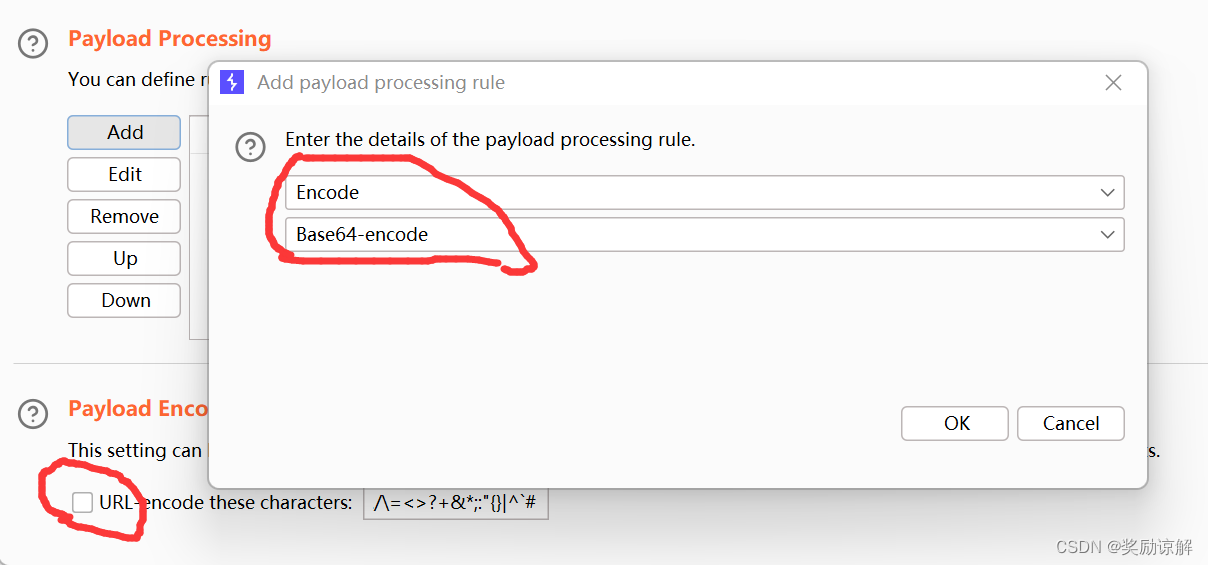

需要进行base64编码;payload processing 进行编码设置

取消Palyload Encoding编码 因为在进行base64加密的时候在最后可能存在 == 这样就会影响base64 加密的结果

——————————————————————————————————————————

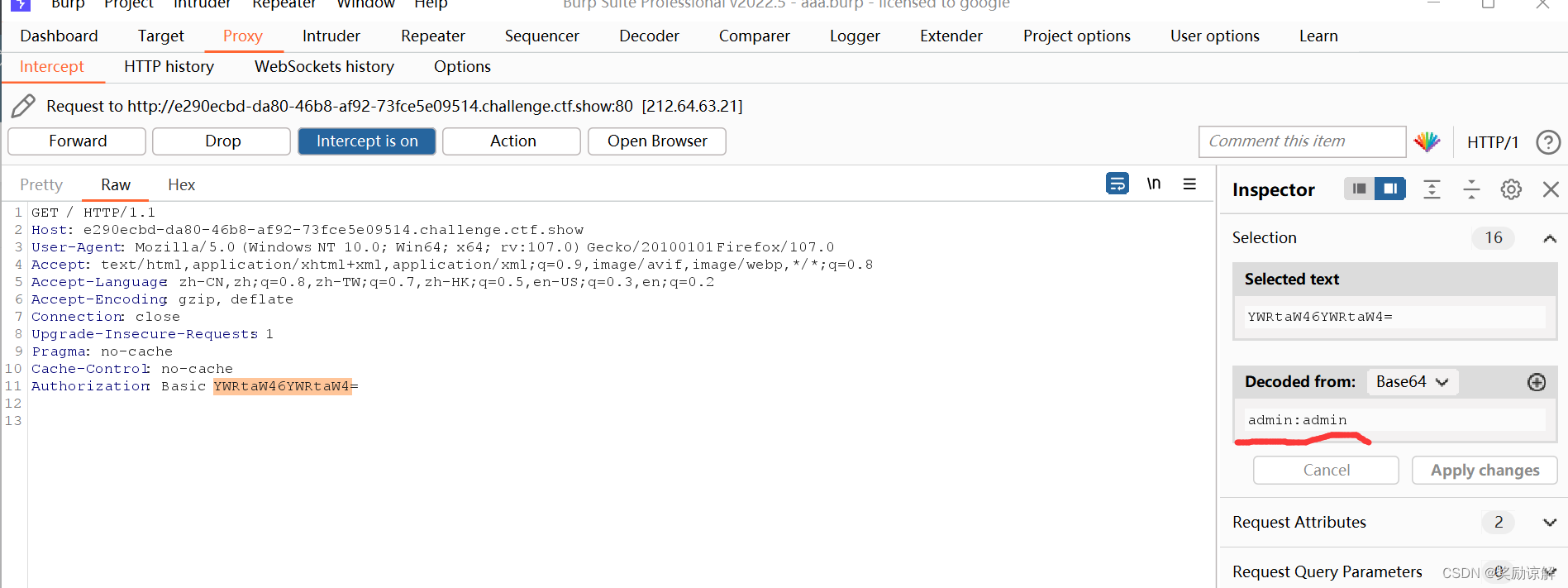

开始解题,进入页面,用户密码都填admin,看到加密方式为base64

且格式为 user:password

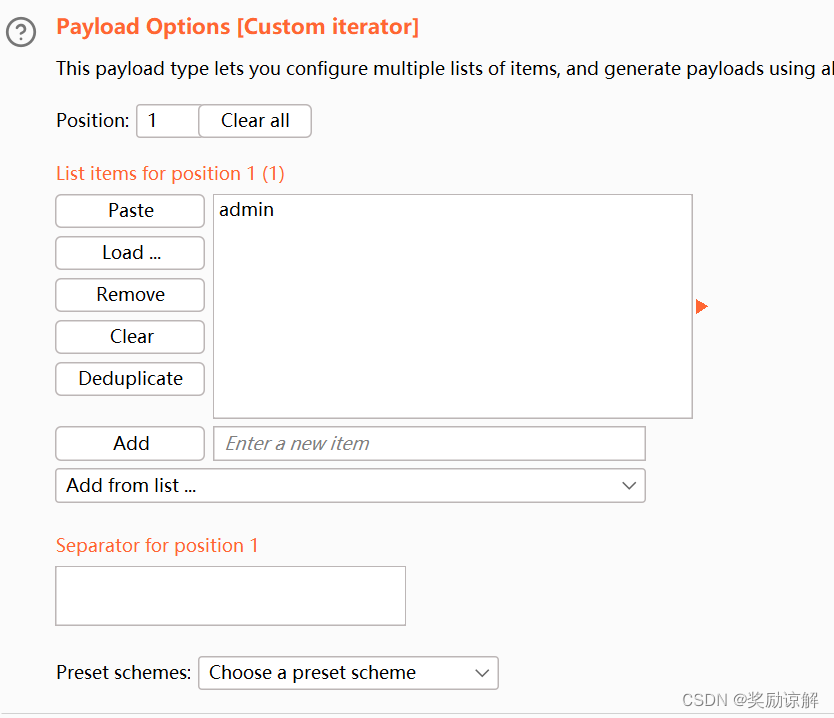

接着就是工具的使用,进入instuder-->payloads-->custom literator(迭代器)

接着

position 1

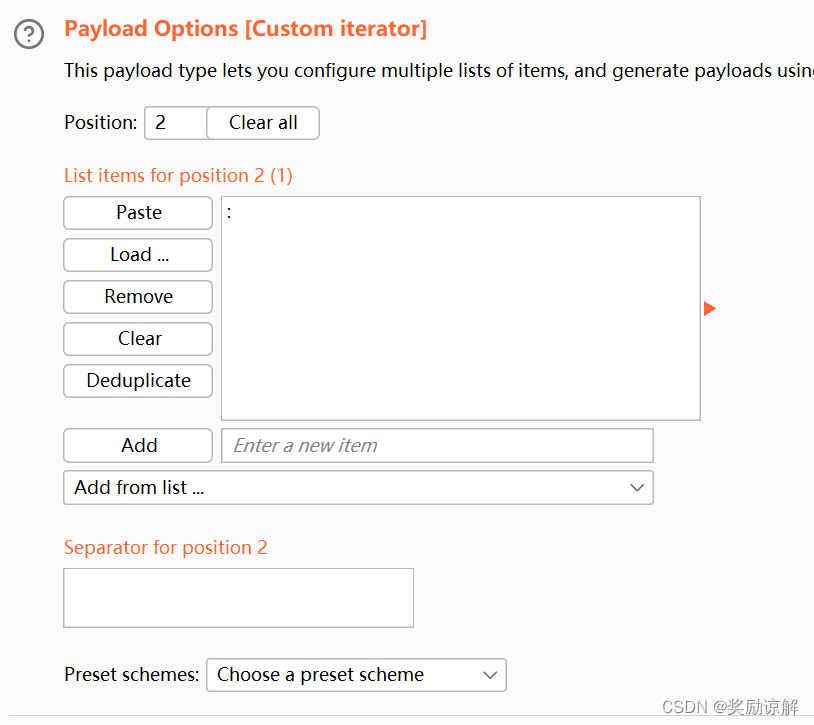

position 2

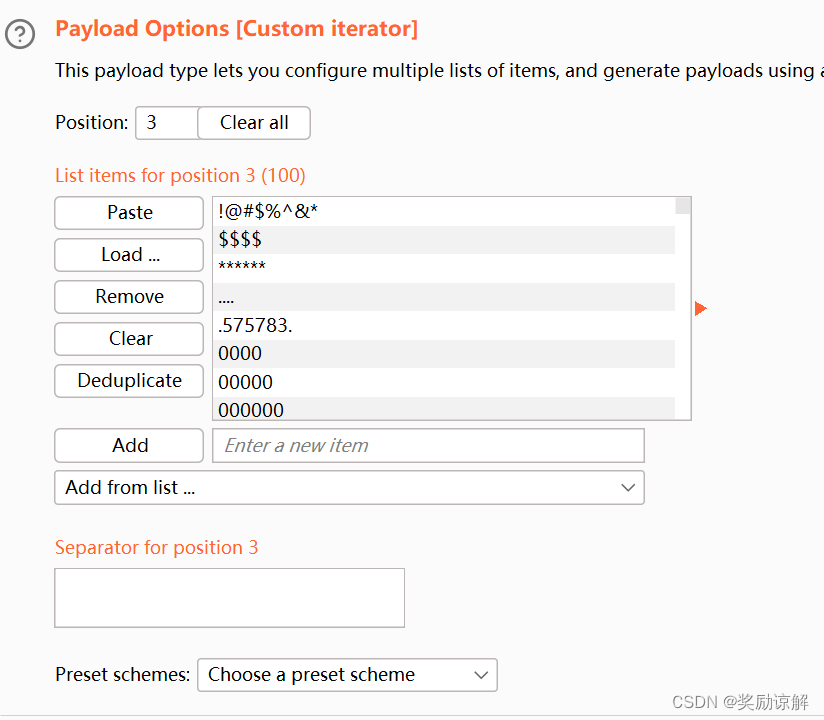

position 3

设置

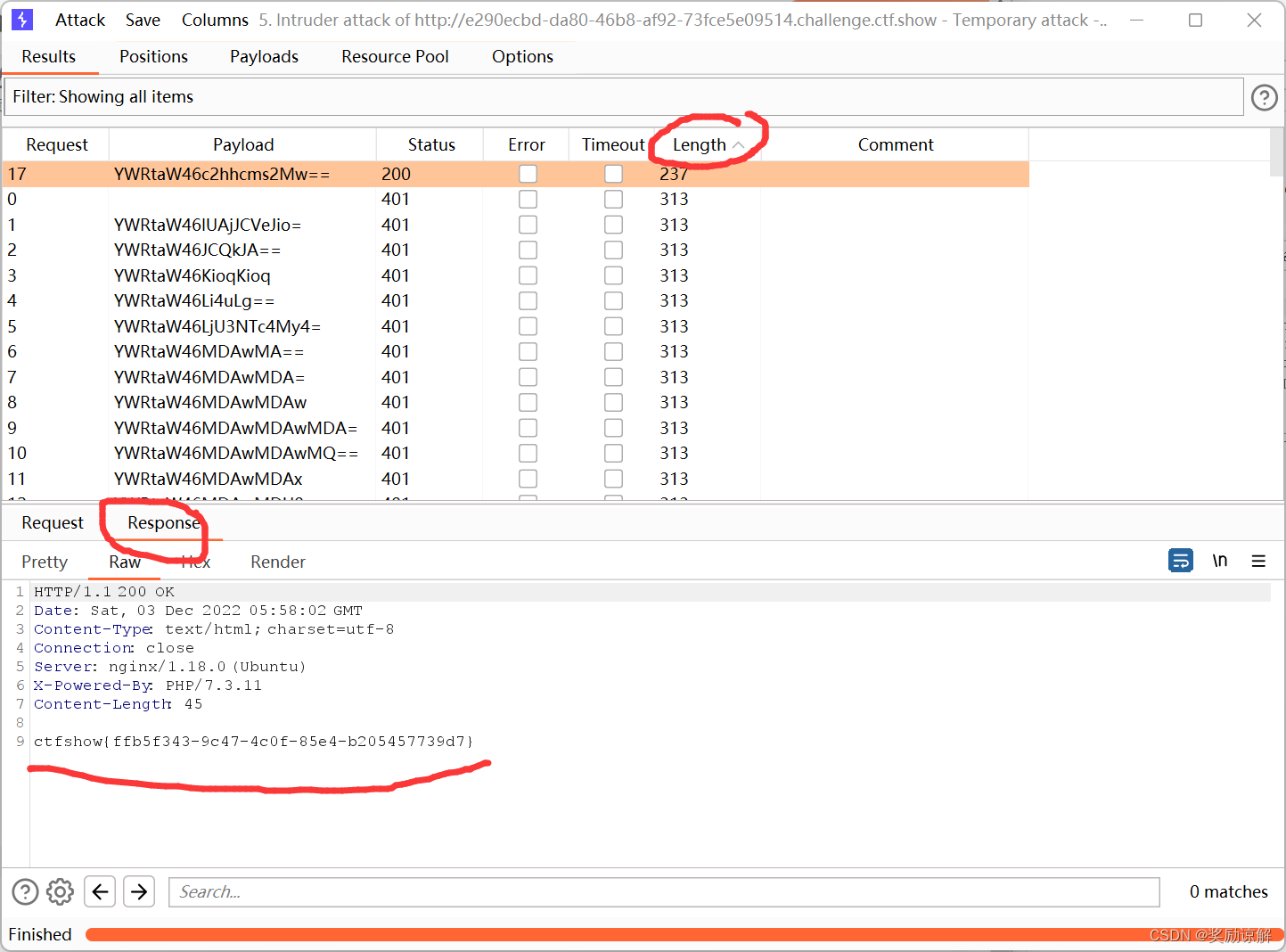

直接attack

没用。。。啊啊啊啊啊啊啊啊啊

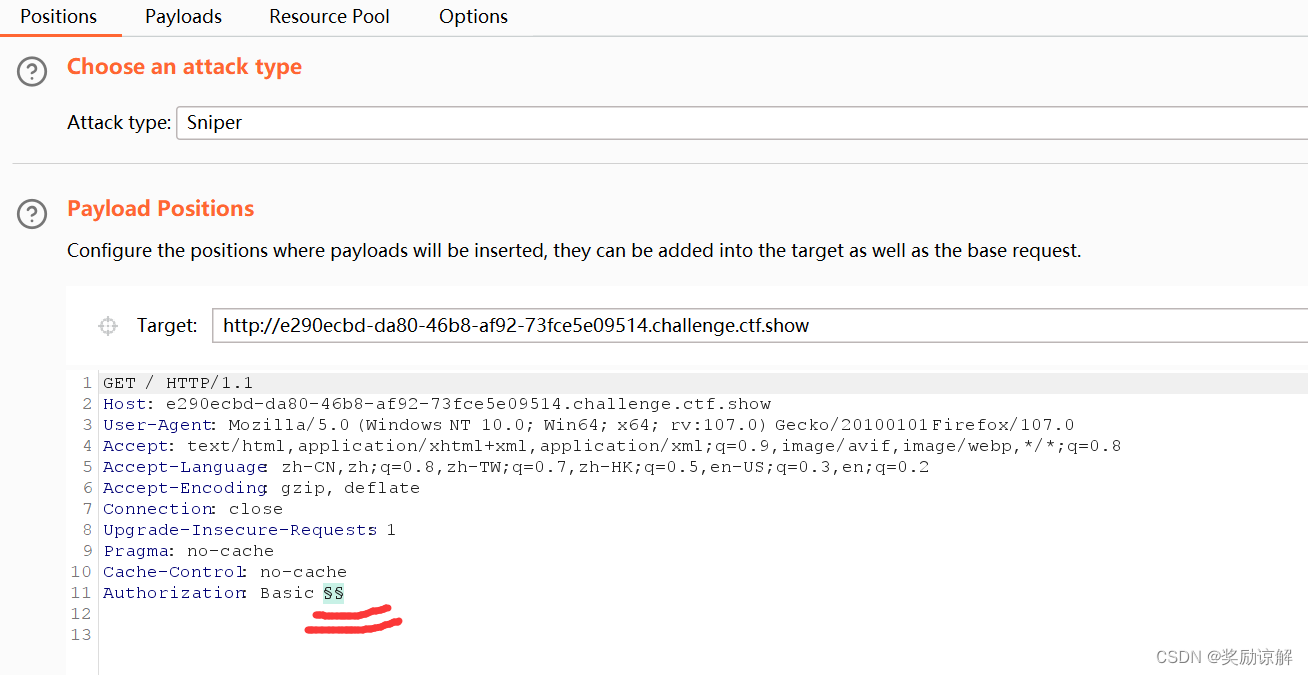

避坑,这里好像要有两个$

成功,ohhhhhhhhhhhhhh

web22

域名也可以爆破的,试试爆破这个ctf.show的子域名域名更新后,flag.ctf.show域名失效

web23

还爆破?这么多代码,告辞!打开还真是一堆代码,没有思路,看别人的wp

要用到python或php写脚本爆破,目前还没有能力写脚本,以后再来试试,

先明白这种思路,溜了溜了

web24

爆个🔨

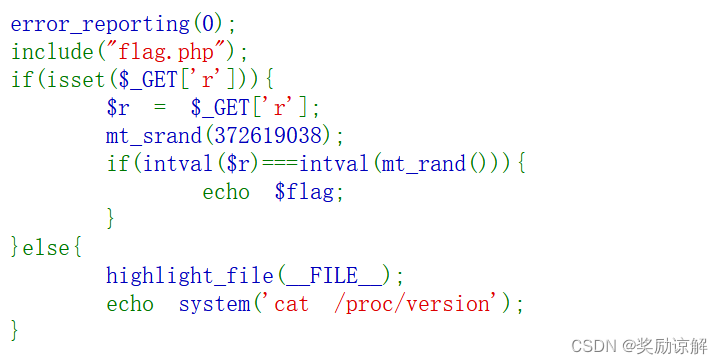

mt_scrand(seed)这个函数的意思,是通过分发seed种子,然后种子有了后,靠mt_rand()生成随机 数。

intval() 函数用于获取变量的整数值。

并且如果设置了 seed参数 生成的随机数就是伪随机数,意思就是每次生成的随机数 是一样的

因此一般不设定seed固定值。

通过跑php脚本

得 url/?r=1155388967

4856

4856

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?