第一题 黑客帝国

打开文本文件发现是rar的文件开头,放入WinHex,修改文件名伪flag.rar后保存

打开压缩包发现需要密码,用ARCHPR暴力破解,得到密码

打开文件后,发现是一张png图片但是无法打开,用010打开,文件头有点不太对劲,应该改成jpg格式,保存后发现文件可以打开

得到flag

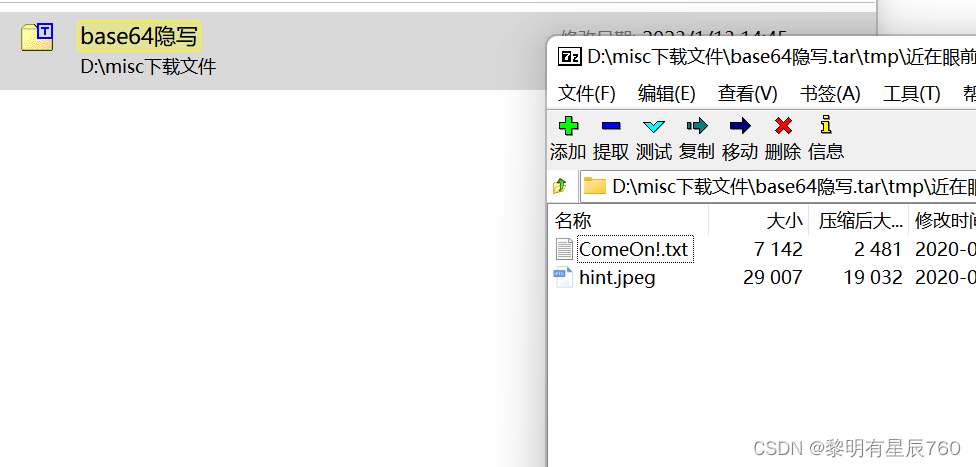

第二题 base64隐写

下载文件后用7Z打开,里面有一个文本文件和一个图片,图片里面是一个二维码,没什么太大用处,然后看txt文件

将txt文件移动到和python文件的同一个文件夹下,然后用base64的脚本运行,直接得到flag

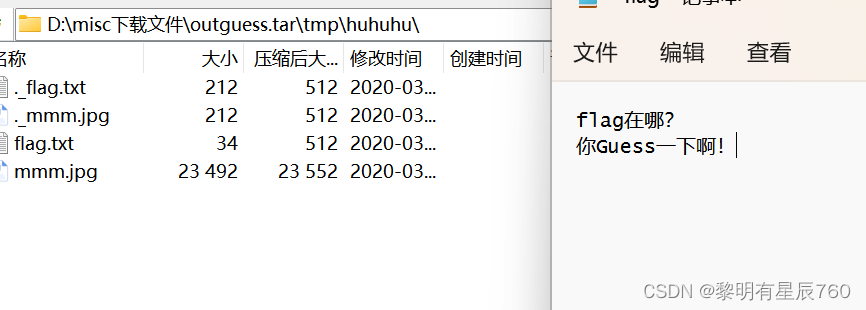

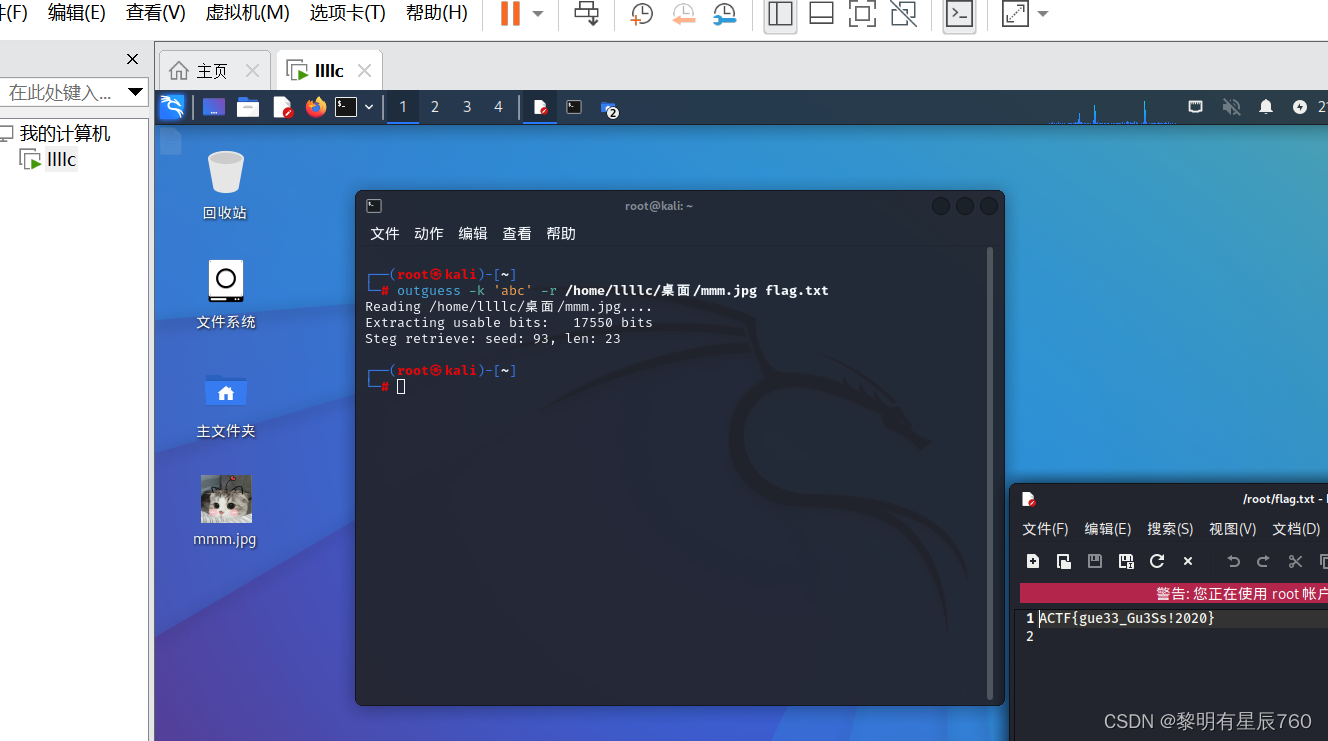

第三题 outguess

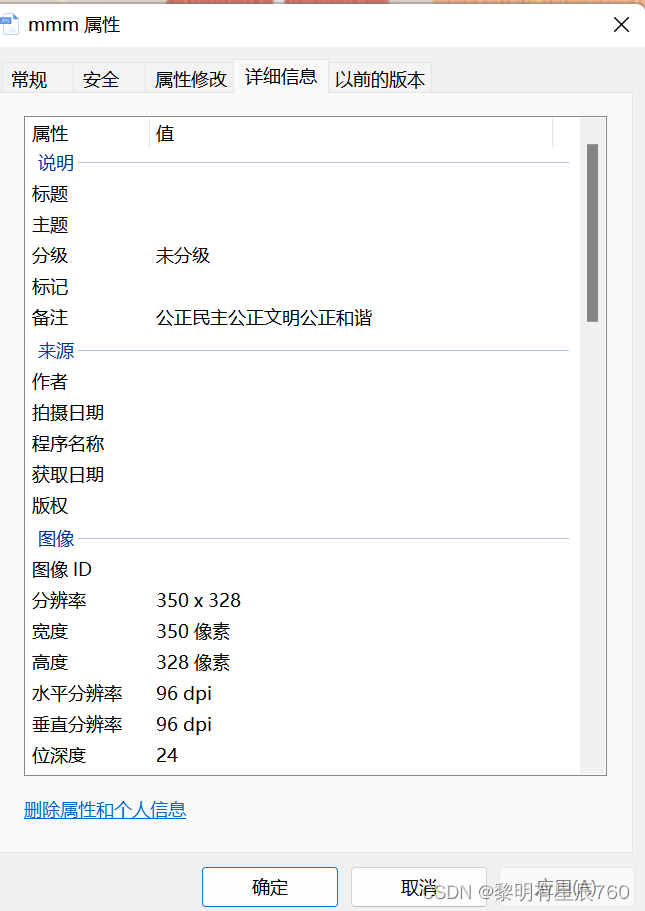

打开文件有以下内容

图片备注有社会主义核心价值观的内容,在线解密一下得到内容“abc”

结合题目和之前的文本内容,放入Kali,得到flag

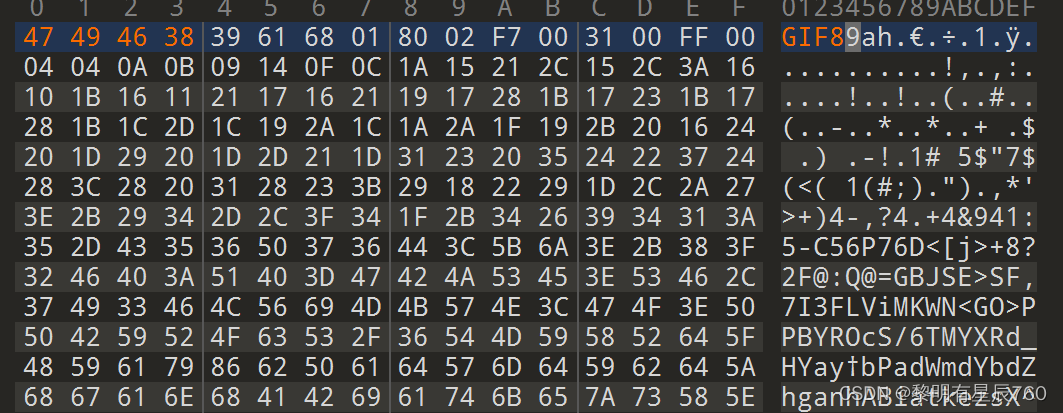

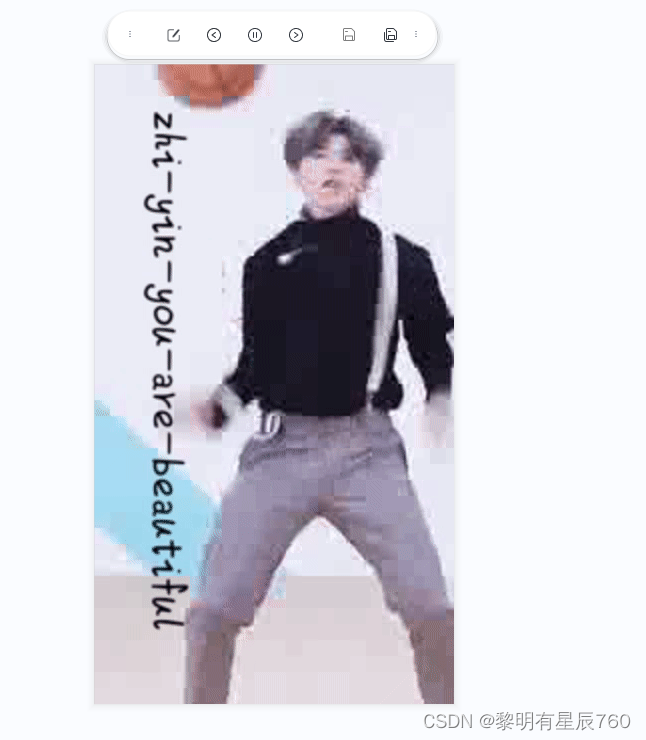

第四题 鸡你太美

打开文件是gif逐帧分析没有结果,查看另一个副本发现打不开,用010打开,发现开头缺少,加入GIF开头47 49 46 38,保存打开

得到flag(flag跟图有一点点不一样,小横线在下面是这样的flag{zhi_yin_you_are_beautiful})

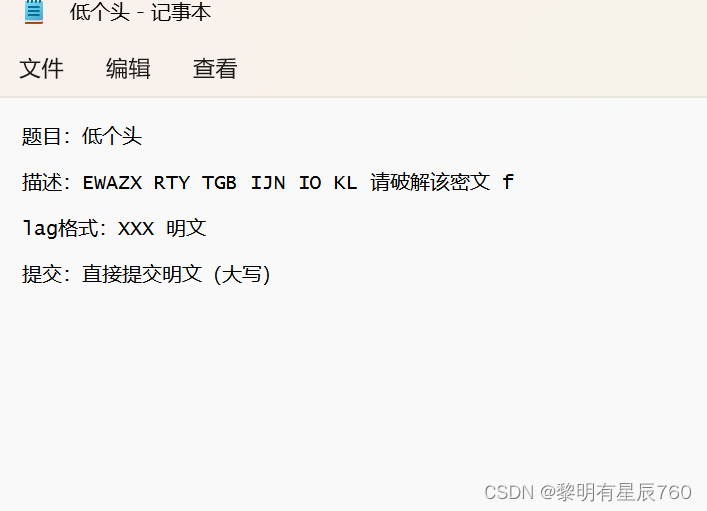

第五题 低个头

打开是一个文本文件,上面有一些提示

键盘连线组成字母(?)CTF

键盘加密.........

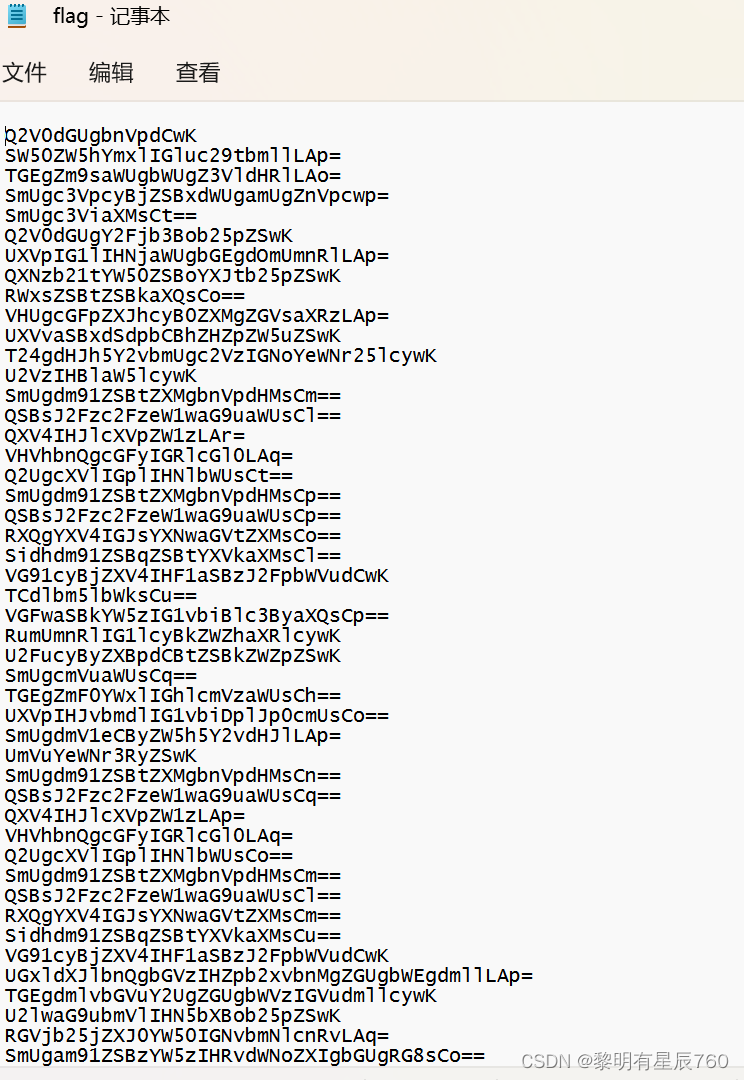

第六题 SXMgdGhpcyBiYXNlPw==

打开文件

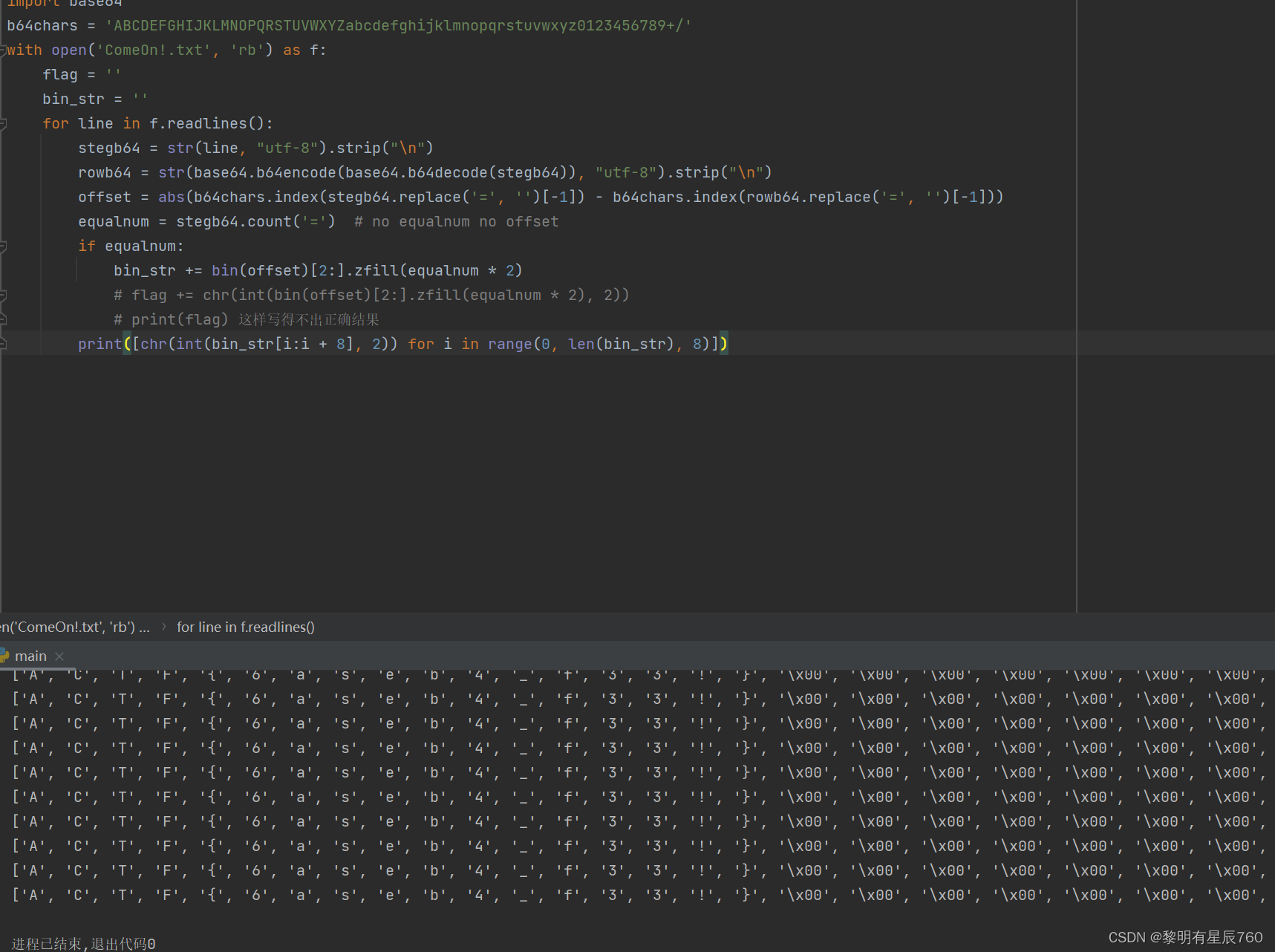

判断为base64隐写(用之前的那个base64隐写脚本会报错.......)

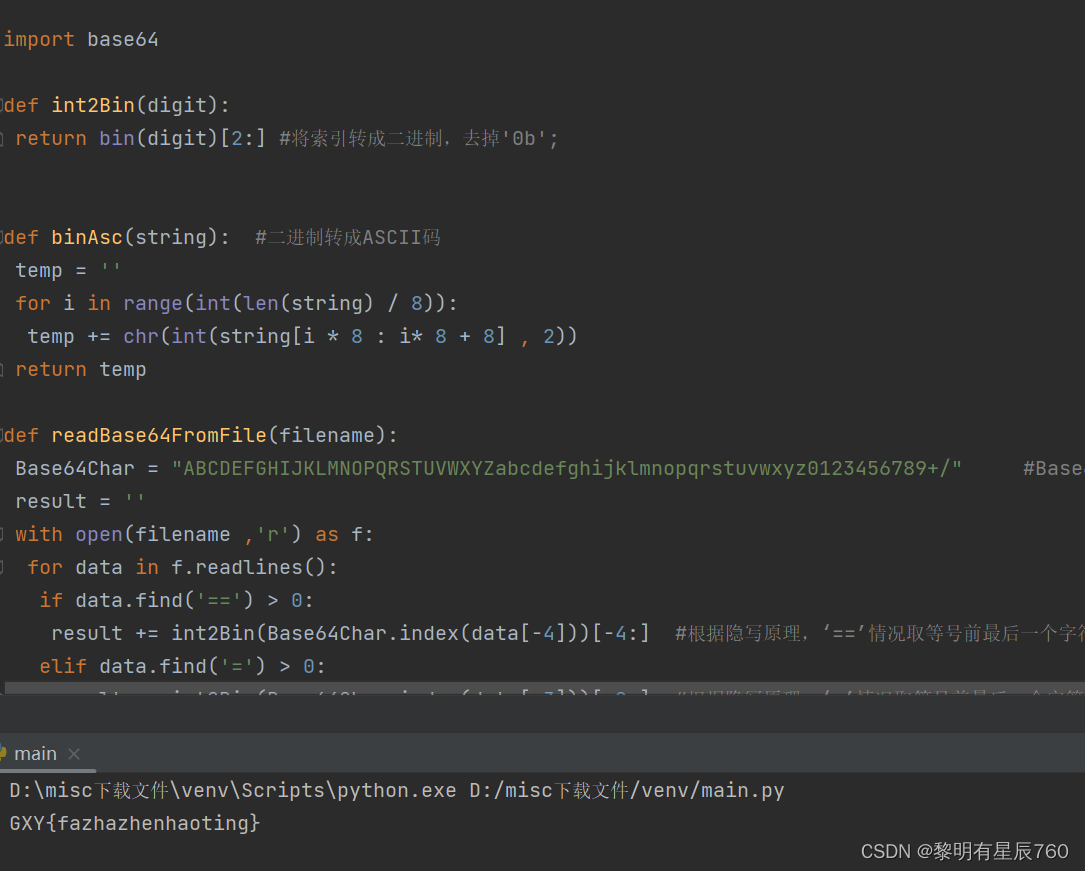

解码脚本

import base64

def int2Bin(digit):

return bin(digit)[2:] #将索引转成二进制,去掉'0b';

def binAsc(string): #二进制转成ASCII码

temp = ''

for i in range(int(len(string) / 8)):

temp += chr(int(string[i * 8 : i* 8 + 8] , 2))

return temp

def readBase64FromFile(filename):

Base64Char = "ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789+/" #Base64字符集 已按照规范排列

result = ''

with open(filename ,'r') as f:

for data in f.readlines():

if data.find('==') > 0:

result += int2Bin(Base64Char.index(data[-4]))[-4:] #根据隐写原理,‘==’情况取等号前最后一个字符转换后取后4位

elif data.find('=') > 0:

result += int2Bin(Base64Char.index(data[-3]))[-2:] #根据隐写原理,‘=’情况取等号前最后一个字符转换后取后2位

print(binAsc(result))

readBase64FromFile('flag.txt')

第七题 神奇的二维码

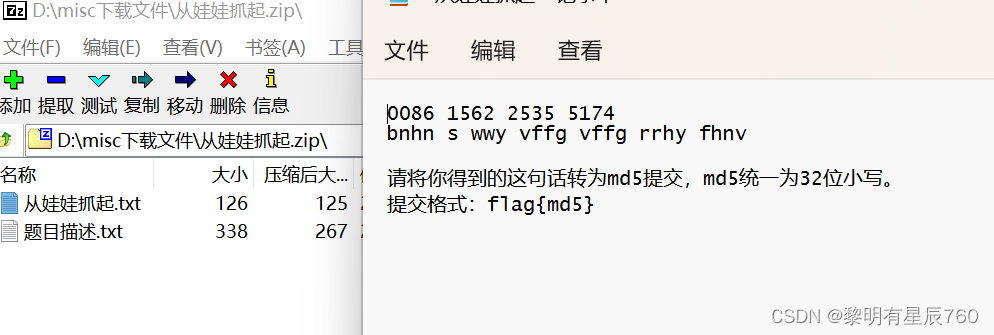

第七题 从娃娃抓起

打开文件有两段编码

题目描述里面有提示,两种汉字编码

之前的两行内容分别是两种汉字编码的内容

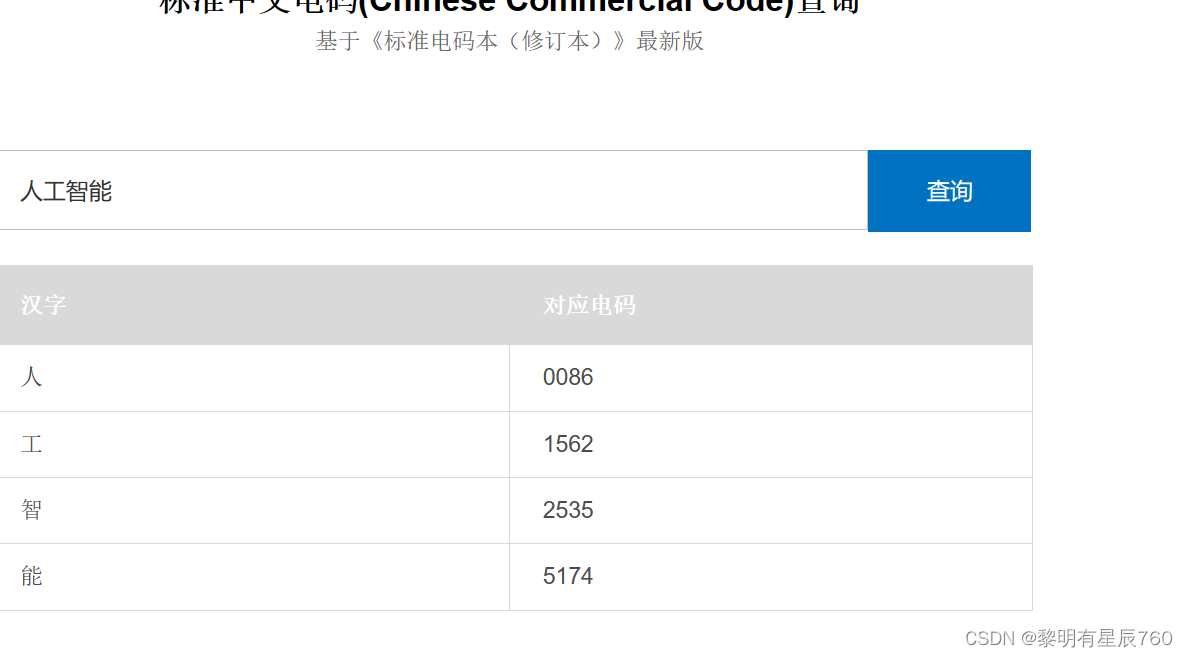

第一段编码是中文电码,翻译为人工智能

第二段是五笔编码,翻译为也要从娃娃抓起

两者合并,用题目提示转为MD5 32位小写

得到flag{3b4b5dccd2c008fe7e2664bd1bc19292}

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?