基本概念

ACL技术可以看成是一种策略

对于网络中的流量而言,通常有两种处理方式

允许

拒绝

ACL的原理

配置了ACL的网络设备会根据事先设定好的报文匹配规则对经过该设备的报文进行匹配,然后对报文执行预先设定好的处理动作。

ACL的功能

访问控制:在设备的流入或者流出接口上,匹配流量,然后执行设定的动作。

permit----允许

deny----拒绝

抓取流量:因为ACL经常会与其他协议共同使用,所以ACL一般只做匹配流量的作用,而对应的动作由其他协议完成。

ACL的匹配规则

自上而下,逐条匹配,匹配上则按照预先设定的动作执行,不再向下匹配。

华为设备ACL访问控制列表最后隐含条件:允许所有。

cisco设备ACL访问控制列表最后隐含条件:拒绝所有。

ACL分类

基本ACL

只能基于IP报文的源IP地址定义规则。

编号:2000-2999-----区分

高级ACL

可以基于IP报文的源IP地址、目的IP地址、IP报文协议字段、IP报文优先级、IP报文长度、TCP源目端口号、UDP源目端口号等一系列信息来定义规则。

编号:3000-3999

二层ACL

4000-4999

用户自定义ACL

5000-5999

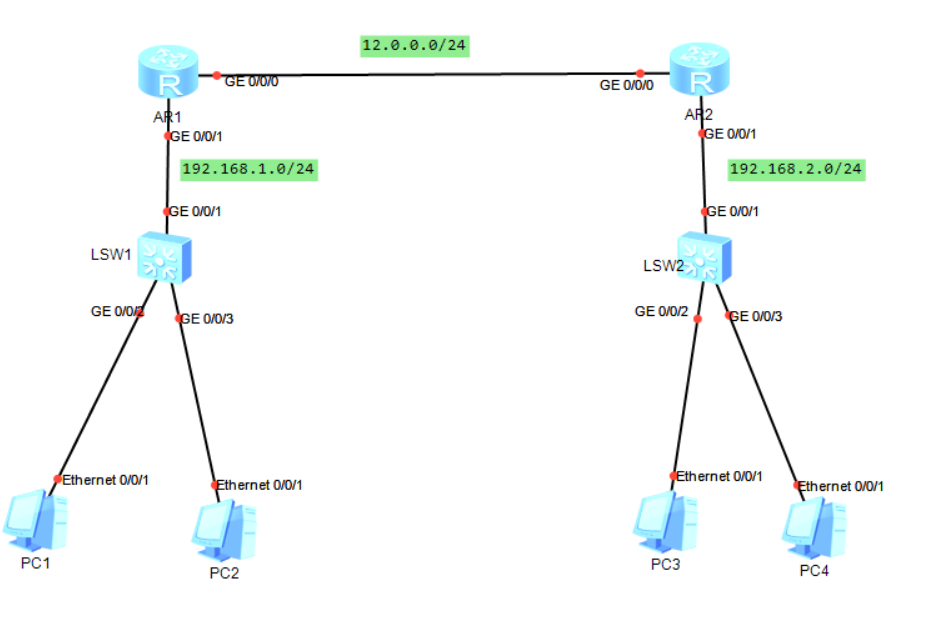

需求一

要求PC1可以访问192.168.2.0/24,而PC2不可以。

基本ACL配置位置应尽量靠近目标。

由于基本ACL仅关注数据包中的源IP地址;故配置时尽量靠近目标,避免对其他目的地址访问产生误伤。

基本ACL配置

创建ACL列表

- [r2]acl 2000 - [r2-acl-basic-2000]

设定规则

[r2-acl-basic-2000]rule deny source 192.168.1.2 0.0.0.0 ----拒绝192.168.1.2的地址通过

通配符:0代表不可变,1代表可变;0和1可以随意穿插。

使用通配符可以精准匹配某一个IP地址或多个IP地址或网段。

- [r2-acl-basic-2000]rule permit source any ----允许所有,在ACL的最后配置 - [r2]display acl 2000 ----查看ACL配置 - [r2-acl-basic-2000]rule 8 permit source 192.168.1.1 0.0.0.0

序列号----序列号用于规定ACL规则的顺序,匹配时,从小到大匹配。

华为默认步长为5。方便插入或删除规则。

调用列表

[r2-GigabitEthernet0/0/1]traffic-filter outbound acl 2000

一个接口的一个方向只能调用一张ACL列表;但是一张ACL列表可以在不同的地方多次调用。

需求二

要求PC1可以正常访问PC3和PC4,而PC2只能访问PC3,不能访问PC4.

高级ACL配置位置应尽量靠近源点。

由于高级ACL对流量进行了精确的匹配,可以避免误伤,所以调用时应该尽快靠近源,减少链路资源你的占用。-----不需要再网络中进行无用传输。

高级ACL配置

创建ACL列表

[r1]acl 3000

[r1-acl-adv-3000]

添加规则

- [r1-acl-adv-3000]rule deny ip source 192.168.1.2 0.0.0.0 destination 192.168.2.2 0.0.0.0 - [r1-acl-adv-3000]rule permit ip source any ----允许所有

调用

[r1-GigabitEthernet0/0/1]traffic-filter inbound acl 3000

需求三

要求R1能够ping通R2的环回,但是不能通过telnet 环回的方式登录R2

[r2-acl-adv-3000]rule permit tcp destination 2.2.2.2 0.0.0.0 destination-port eq telnet

[r 2-acl-adv-3000]rule deny tcp destination 12.0.0.2 0.0.0.0 destination-port eq telnet

[r1]acl 3100

[r1-acl-adv-3100]rule deny tcp source 12.0.0.1 0.0.0.0 destination 2.2.2.2 0.0.0.0 destination-

port eq 23

[r1-GigabitEthernet0/0/1]traffic-filter outbound acl 3100ACL如果配置在流量的发出者本地,则不会对该流量生效。

671

671

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?