这次是通过一个简单的程序破解,来初识逆向

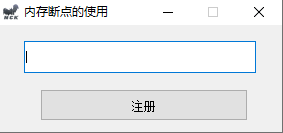

0x0 打开程序

打开发现是一个类似注册的程序,需要在文本框中填写注册码,来进行注册,如果注册码正确,则弹出注册成功的消息框,错误,则弹出注册失败的消息框。

0x1程序分析

由于从该程序可知,是通过获取文本框中的内容来进行注册码的检验,那么就可以想到win32中的GetWindowTexTA的api。将程序拖进od:

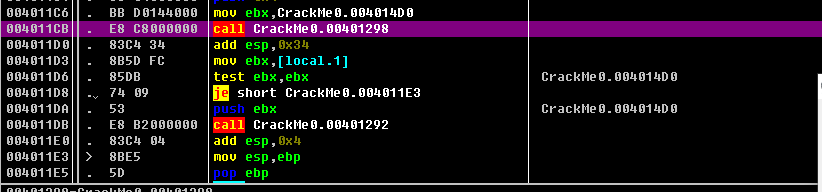

跟踪到这里:

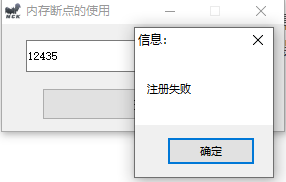

然后下F2下断点,运行程序断下来。然后按ctrl+F8自动步过。发现程序又回到了GetWindowTexTA这个函数地方,说明在读取文本框内容的时候这里调用了两遍。然后继续ctrl+F8自动步过,发现程序弹出了注册失败的消息框。以及在一个call上停下。说明这个call是输出注册失败或成功的call,那么很有可能注册成功的call就在该段汇编的上面。我们往上跟。

发现了有很多jcc指令,并且有一个je有一个很大的跳转。并且该跳转的地址后面有一个call 00401298,而这个地址的函数就是上面找到的输出call,因此这里很有可能是程序关键点。

我们将这段je指令nop掉,然后f8单步运行,

发现弹出注册成功的消息框,至此,程序分析结束。

感想

对程序进行分析时,要善用断点,这题可以用很多方法来解。这只是一种想法,以后会继续记录学习。

2451

2451

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?