想起来前段时间搞了JEB3的泄露版,找了个安卓题来试试手

结果发现这题目也挺有意思的23333

提供的题目文件是一个二进制,十六进制查看器发现头部标着ANDROID BACKUP,显然就是个应用的备份文件了

查了一下可以通过abe.jar来解包,试了一下发现解出来的文件是乱码,毫无标志

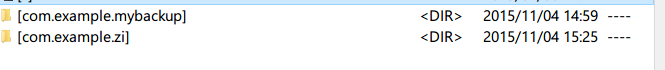

于是找了一下文件解析,发现第三行为压缩标志位,源文件为0表示未压缩,于是将它改成1,再次解包,得到两个应用

看起来那个zi比较有意思,解压出来反编译一看,点按钮弹ERROR,WTF?

扫了一下看起来是真的没什么东西,于是去看mybackup

发现db目录下有一个BOOKS.db,轻车熟路地打开sqlite加载,然后就报错了

乖乖反编译本体

顺便提一句JEB3的使用体验

首先是添加了工程元素,这样可以一次打开多个APK了

然后是目录不再默认全部展开,对于较多的目录则会做合并,降低卡顿

反编译的快捷键从原来的Q改成跟IDA统一的TAB键

调试的体验上升很多

还没来得及试可不可以修改值

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1898

1898

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?