题目:https://adworld.xctf.org.cn/challenges/problem-set-index?id=25&rwNmOdr=1678283501455

打开网页

cookie:指某些网站为了辨别用户身份、进行session跟踪而储存在用户本地终端上的数据(通常经过加密)。

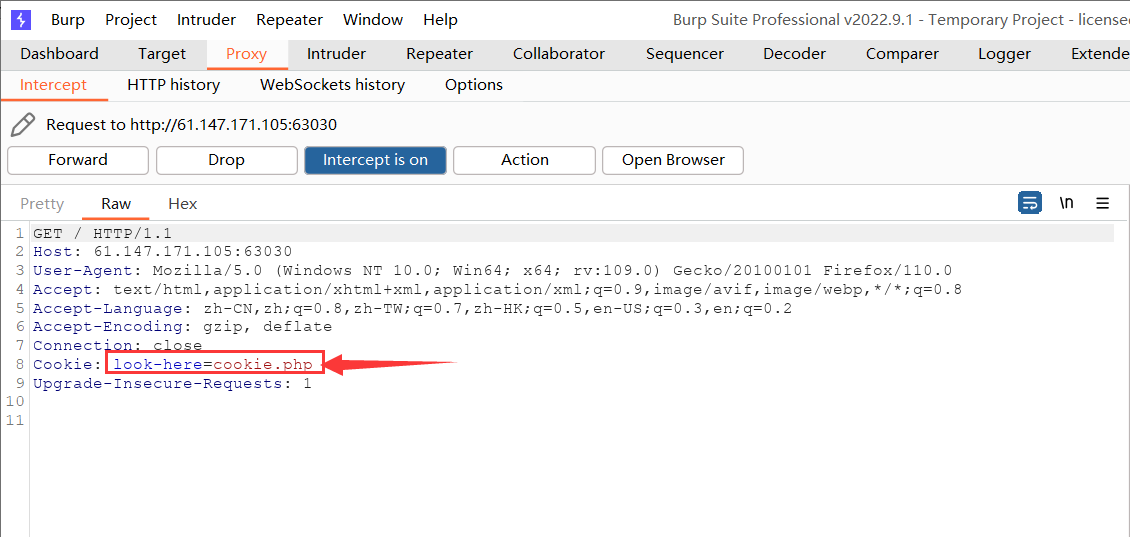

直接对网页进行抓包

能看见提示查看cookie.php

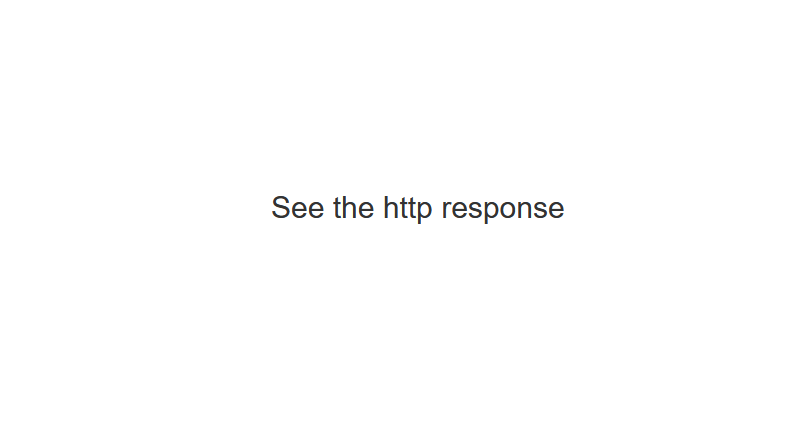

在URL后加上/cookie.php访问

再次给了我们提示:查看http响应

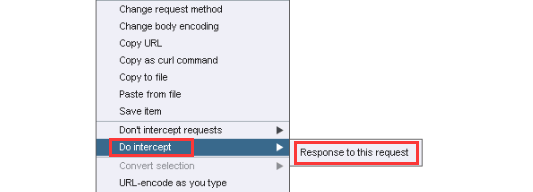

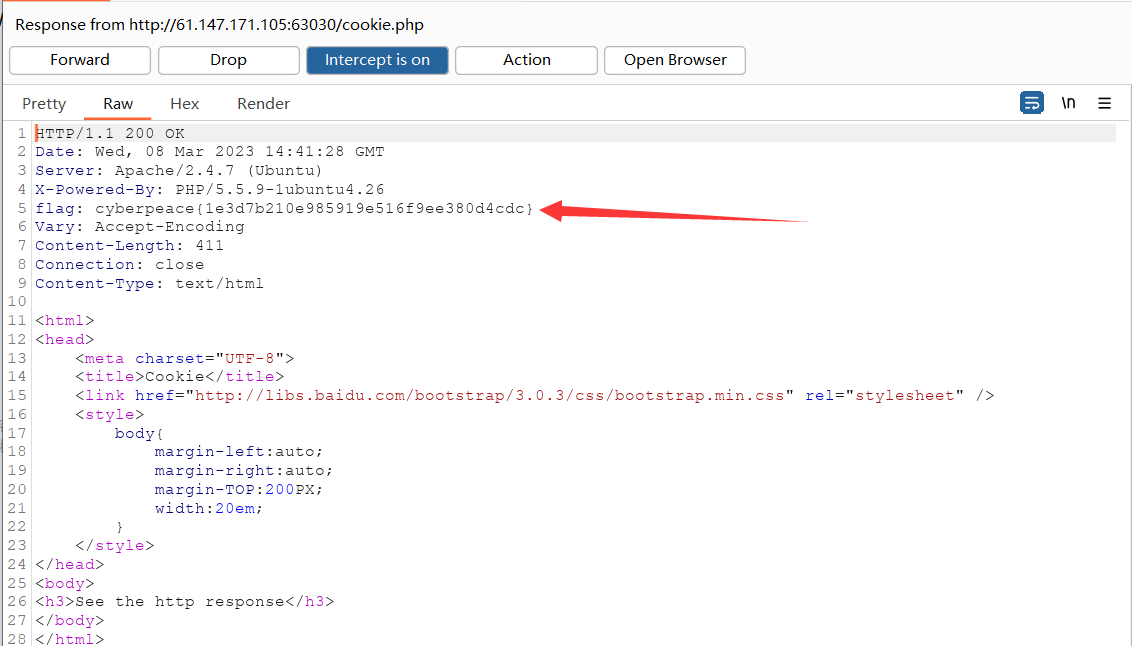

对网页再次抓包,这次加上 Response to this request

Do intercept下Response to this request功能可用于对服务端发送过来的信息做修改来欺骗浏览器。

点击Forward可以看见flag:cyberpeace{1e3d7b210e985919e516f9ee380d4cdc}

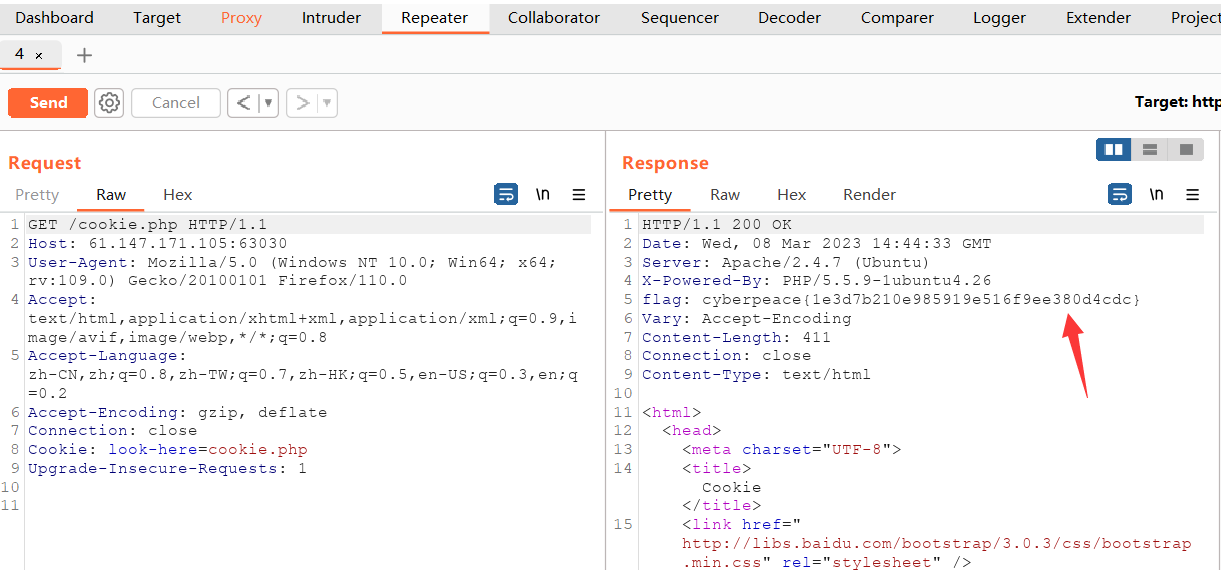

还可发送到重放模块Repeater

也可以找到flag

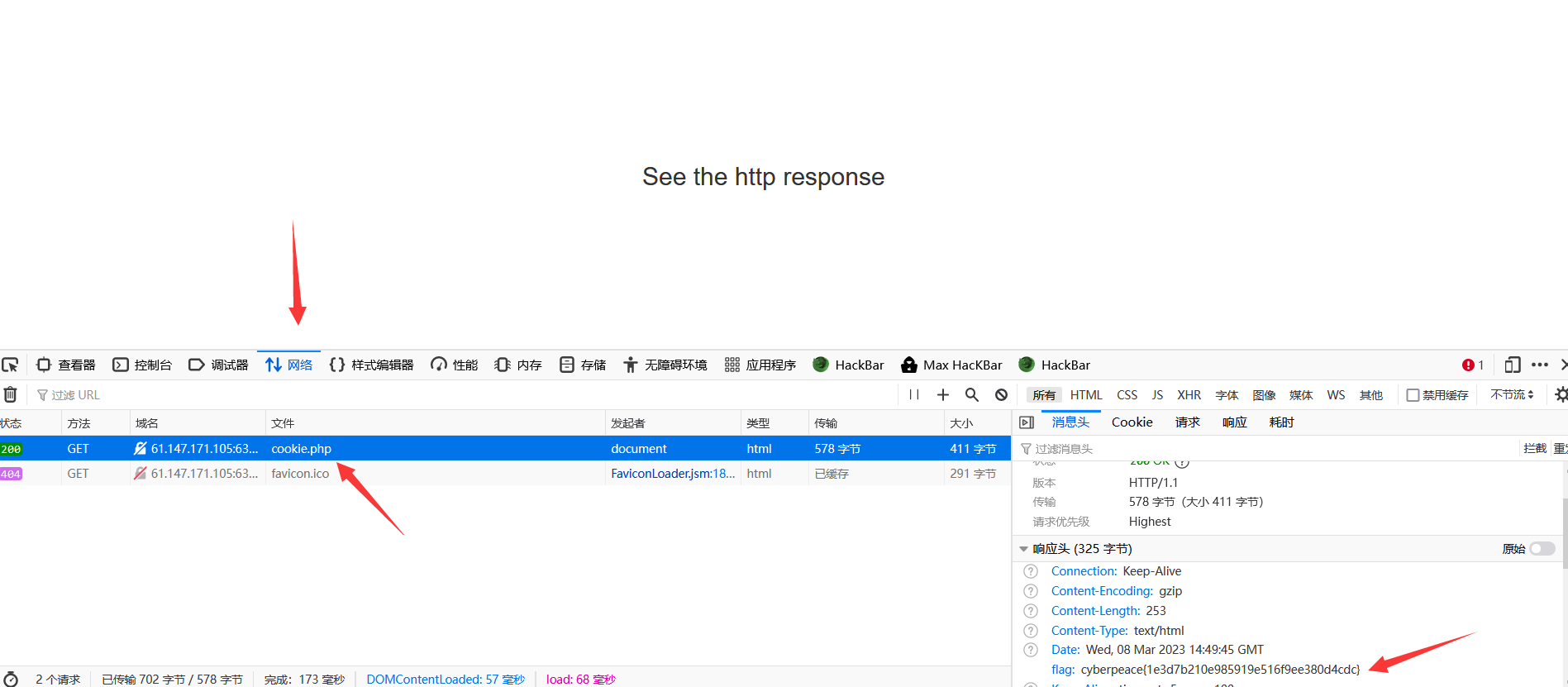

解出题目后习惯性看看其他师傅WriteUP,发现甚至可以不需要bp即可解题(tql)

在题目网页右击打开检查(check)

在存储中可以看见Cookie中的内容(学到了)

URL后加上/cookie.php访问

依然对网页进行检查(check),在网络下可以看见http响应头

最后在Date下发现flag。

HTTP响应状态码 200 OK 表明请求已经成功。默认情况下状态码为 200 的响应可以被缓存。

HTTP 响应状态码 404 Not Found 指的是服务器无法找到所请求的资源。返回该响应的链接通常称为坏链(broken link)或死链(dead link),它们会导向链接出错处理(link rot)页面。

404 状态码并不能说明请求的资源是临时还是永久丢失。如果服务器知道该资源是永久丢失,那么应该返回 410(Gone)而不是 404。

4795

4795

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?