目录

第一章

1.以下哪一项是结构化数据的示例?

映像

PDF 文档

数据库

网页

2.关于大数据,以下哪项是正确的?

仅包括非结构化数据

包括来自单个源的数据

使用传统软件工具高效捕获

数据大小超出传统软件的处理能力

3.以下哪一项是以信息为中心的体系结构的功能?

内置于服务器之中的存储

防止在服务器之间共享存储

单个系统中包括服务器、网络和存储

存储将得到集中管理且独立于服务器

4.以下哪一项准确描述了虚拟化?

提供按需计量服务

将物理资源抽象化为逻辑资源

共用逻辑资源以提供数据完整性

支持跨数据中心的分散式管理

5.以下哪项要求是指存储解决方案能够随业务一同增长?

可用性

可管理性

完整性

可扩展性

第二章

1.以下哪一项是计算虚拟化的好处?

支持计算内存交换

提高计算利用率

将计算内存与应用程序隔离

将计算 OS 与应用程序隔离

2.哪一项是对虚拟机 (VM) 的最佳描述?

物理服务器上的所有虚拟机都必须运行同一 OS

当虚拟机关闭时会删除虚拟机文件

虚拟机是独立的文件组

所有虚拟机平等共享可用资源

3.什么是合并?

将多个物理驱动器分组到逻辑驱动器

将物理驱动器分为多个逻辑驱动器

在逻辑驱动器上写入磁盘元数据的过程

通过碎片整理向物理驱动器添加更多容量

4.哪些因素决定机械磁盘的总体服务时间?

磁盘缓冲时间、全程和旋转延迟

内部传输速度、外部传输速度和缓冲时间

全程、平均寻道时间和道间寻道时间

平均寻道时间、旋转延迟和数据传输速度

5.哪一项是 DAS 环境的挑战?

性能低

可扩展性有限

部署复杂性

最初投资过多

方案

新应用程序的特点:

需要 1 TB 存储容量

高峰 I/O 工作负载 4900 IOPS

典型 I/O 大小为 4 KB

可用磁盘驱动器的规格如下:

15K rpm 驱动器的存储容量 = 100 GB

平均寻道时间 = 5 ms

数据传输速度 = 40 MB/sec

由于它是业务关键型应用程序,因此响应时间必须在可接受的范围内

任务

计算应用程序所需的磁盘数目

答案:旋转延迟是完全旋转所需时间的1/2。由于转速为以每分钟 15000 转的形式给出;转一圈需要 1/ (15000/60) 秒。因此半转所用的时间为 0.5/ (15000/60) = 2ms。数据传输速率为 40MB/s,因此传输 4KB I/O 需要,4KB/40MB/s = 0.1ms因此,执行一次 I/O 所需的时间为 = 5 ms + 2ms + 0.1ms = 7.1 毫秒。现在计算一个磁盘可以执行的最大 IOPS 数,它等于1 / 7.1 毫秒 = 140 IOPS。对于可接受的响应时间,磁盘控制器利用率必须低于 70%,因此,磁盘在 70% 利用率下可以执行的最大 IOPS 数是140 X 0.7 = 98 IOPS。现在计算需要满足的磁盘数量:一种应用程序的性能要求 = 4900/98 = 50 个磁盘,应用程序的容量要求 = 1TB/ 100 GB = 10 个磁盘。最后,所需磁盘数 = 最大值(容量、性能)= 最大 (10, 50) = 50 个磁盘

第三章

1.关于软件 RAID 实现,以下哪项描述是正确的?

操作系统升级不需要验证与 RAID 软件的兼容性

其成本高于硬件 RAID 实现

支持所有 RAID 级别

使用主机 CPU 周期执行 RAID 计算

2.一个应用程序生成 400 个小型随机 IOPS,读写比为 3:1。用于 RAID 5 的磁盘上 RAID 更正的 IOPS 是多少?

400

500

700

900

3.用于小型随机 I/O 的 RAID 6 配置中的写性能损失是多少?

2

3

4

6

4.以下哪个应用程序可通过使用 RAID 3 获得最大效益?

备份

OLTP

电子商务

电子邮件

5.一个具有 64 KB 条块大小且包含五个磁盘的奇偶校验 RAID 5 集的条带大小是多少?

64 KB

128 KB

256 KB

320 KB

6.8个300G的硬盘做RAID 6后的容量空间为 ( )

1200G

1.8T

2.1T

2400G

某公司计划为其财务应用程序重新配置存储以获得高可用性

当前配置和挑战

应用程序执行 15% 随机写入和 85% 随机读取

当前与包含五个磁盘的 RAID 0 配置一起部署

每个磁盘的已公布格式化容量为 200 GB

财务应用程序数据的总大小为 730 GB,并且可能在未来 6 个月内不会发生更改

财务年度已接近尾声,即使购买一个磁盘也是不可能的

任务

为该公司推荐一个可用于重新构造其环境以满足其需要的 RAID 级别

根据成本、性能和可用性来论证您的选择

答案:因为应用程序要求高可用性.,所以 RAID0只能提升性能,不能提供数据保护,所以不推荐使用RAID 0.当前己有的磁盘容量:5* 200GB=1000GB=1TB.当前应用程序数据是730GB,所需的磁盘个数是: 730GB/200GB=4块因为当年购买一个磁盘是不可能的。所以现在只有一块磁盘提供数据保护。如果镜像,需要的磁盘是:4*2=8块,该方案不合适,所以RAID1,RAID1/0,RAID0/1不推荐使用。如果使用奇偶校验,那么RAID3、RAID5需要4+1=5块磁盘,RAID6需要4+2=6块磁盘,因此,从磁盘数量来看,RAID6不推荐使用。因为此应用程序执行15%随机写入和85%随机读取,是属于随机读取密集型的应用程序,而RAID3适用于大量顺序读写,不推荐使用 RAID3.综上所述,推荐使用RAID5

某公司(与练习 1 中所述相同)现计划为其数据库应用程序重新配置存储以获得高可用性

当前配置和挑战

应用程序执行 40% 写入和 60% 读取

当前已部署在包含六个磁盘的 RAID 0 配置中,且每个磁盘已公布的容量为 200 GB

数据库大小为 900 GB 且数据量可能在未来 6 个月内更改 30%

现在是新财年的开始且公司的预算有所增长

任务

推荐适合的 RAID 级别以满足公司的需要

估计新解决方案的成本(200 GB 磁盘成本为 $1000)

根据成本、性能和可用性来论证您的选择

答案:应用程序需要高可用性当前RAID0无容错能力,不提供数据保护,不推荐使用。因为应用程序执行40%写入和60%读取该应用程序是写入密集型应用程序。因为RAID 3、RAID 5、RAID 6的写代价分别是4、4、6,写代价较高,所以不推荐使用RAID3,RAID5、RAID6。因为现在是新财年的开始且公司的预算有所增长,可以考虑使用镜像技术,而RAID 1只提供数据保护,不能提升性能,所以不推荐使用。因为RAID0/1的数据保护能力不如IRAID 1/0,所以不推荐使用RAID0/1,推荐使用RAID1/0。当前应用程序所需的磁盘量:900GB+900GB*30% =1170GB.所需的磁盘个数是:1170GB/200GB *2=12块磁盘,当前已有6个磁盘,还需购买的磁盘个数是:12-6=6块,成本是:6*1000=$600综上所述,推荐使用RAID 1/0,镜像技术提供数据保护,分条提升性能,写代价是2,写代价较小,需要购买6块磁盘,成本是$6000。

第四章

1.智能存储系统的哪个组件可使主机从与旋转磁盘相关的机械延迟中解脱出来?

前端控制器

后端控制器

缓存

存储网络

2.缓存达到其容量的 100% 时,会激活哪种刷新模式?

空闲

高水位线

强制

低水位线

3.在传统存储资源调配中,哪个 LUN 扩展技术可改进性能?

合并 metaLUN

分条 metaLUN

基础 LUN

组件 LUN

4.哪个进程通过限制主机对特定 LUN 的访问来提供数据访问控制?

LUN 掩蔽

分区

主动变更

VSAN

5.哪个机制提供对“缓存中的未提交数据”的电源故障保护?

镜像

保险存储

水位线

分层

第五章

1.哪种缆线可在远距离时提供最小的信号衰减?

双绞铜线

同轴铜线

单模光纤

多模光纤

2.什么是 FC SAN 中的 F_Port?

连接 E_Port 的交换机端口

连接 N_Port 的交换机端口

连接 N_Port 的节点端口

连接 E_Port 的节点端口

3.哪种类型的连接结构登录支持在 N_Port 之间交换与上层协议相关的参数?

连接结构登录

端口登录

进程登录

ULP 登录

4.FC SAN 中分区的优点有哪些?

分隔连接结构服务

限制 RSCN 通信

支持在线卷扩展

提供无中断数据迁移

5.VSAN 的优点是什么?

不再需要连接结构登录进程

提供的网络带宽更高

通过分隔 VSAN 之间的通信提高安全性

使 VSAN 能够共享连接结构分区服务

当前情况

组织的 IT 基础架构由三个直接连接至 45 台异构服务器的存储阵列构成

服务器双连至阵列以确保高可用性

每个存储阵列具有 32 个前端端口,最多可支持 16 台服务器

每个存储阵列具有的磁盘容量最多可支持 32 台服务器

组织的难题/需求

组织需要再部署 45 台服务器来满足增长需求

现有存储阵列的利用率较低,添加新服务器需要购买新阵列

组织需要实施 FC SAN 以克服可扩展性和利用率难题

必须尽量减少跃点数来满足性能需求

任务

建议一个可解决组织的难题/需求的 FC 交换结构拓扑,并证明您的选择的合理性

如果 72 端口 FC 交换机可用,请确定结构中需要的交换机的最小数目

答案:全mesh方案并不适合对扩展性要求够高的环境,部分mesh的扩展性比全mesh更好,但是需要多跳(ISL)才能让网络流量到达目的地。因此,建议使用核心-边缘拓扑。核心-边缘拓扑提供比Mesh拓扑更好的扩展性,而且环境中的所有服务器访问存储只需要1跳。因为FC流量移动的确定性特点,很容易计算在ISL上的流量负载分配。服务器端口总数=90个服务器×2个端口=180个端口,阵列端口总数=3个阵列×32端口=96个端口,核心的交换机数=96个阵列端口/每个交换机72个端口=2个交换机,核心交换机提供144个端口,其由96个端口用于连接阵列。剩余的48个端口用于ISL和未来的扩展。边缘的交换机数=180个服务器端口/每个交换机72个端口3个交换机。边缘交换机提供216个端口,其中180个端口用于连接服务器剩余的36个端口用于ISL和未来的扩展。用于连接核心交换机的边缘交换机端口数=6,这小于剩余的边缘端口数,即有足够的端口用于与核心交换机的连接。用于连接边缘交换机的核心交换机端口数=6,这小于剩余的核心端口数,即有足够的端口用于与边缘交换机的连接。所以,最少需要2个核心交换机和3个边缘交换机来实现此核心-边缘fabric方案。

第六章

1.哪个 iSCSI 主机连接选项可从主机 CPU 分流 iSCSI 和 TCP/IP 处理的负载?

具有 iSCSI 启动器软件的标准 NIC

TOE NIC

iSCSI HBA

CNA

2.哪种类型的 iSCSI 名称需要注册域名才能生成唯一 iSCSI 标识符?

eui

iqn

WWN

MAC

3.哪个协议可将 FC 帧封装到 IP 数据包?

FCoE

iSCSI

FCIP

CIFS

4.下面哪一项是基于优先级的流控制的特点?

虚拟链路可独立暂停

所有虚拟链路一起暂停

实现基于带宽暂停虚拟链路

实现基于优先级暂停单个物理链路

5.哪项功能允许将带宽分配给 FCoE 环境中的不同通信类别?

基于优先级的流控制

增强传输选择

拥挤通知

数据中心桥接交换

第七章

1.NAS 机头的哪种组件会将文件级请求转换为数据块存储请求?

前端端口

经过优化的操作系统

CIFS 和 NFS

网络接口卡

2.哪项是横向扩展 NAS 的功能?

将一般用途操作系统用于文件服务

在群集中的每个节点上创建多个文件系统

使用外部、单独进行管理的节点

支持共用作为单个 NAS 设备工作的节点

3.哪项是网关 NAS 的功能?

对每个 NAS 机头使用专用存储

NAS 机头和存储是单独进行管理的

创建在所有 NAS 机头上运行的单个文件系统

提供 iSCSI 和 FC 主机连接

4.哪种 NAS 实施会整合对单个存储平台的基于文件和基于数据块的访问?

横向扩展

网关

统一

网关和横向扩展

5.哪一项是文件级虚拟化的优势?

使用户能够使用物理路径(而不是逻辑路径)访问文件

无中断地将文件级请求转换为数据块存储请求

整合对单个存储平台的基于 NAS 和基于 SAN 的访问

消除了在文件级访问的数据与文件位置之间的相关性

第八章

1.单一地址空间较层次结构地址空间而言有何优势?

高度可扩展且对性能影响最小

根据保留策略提供对数据的访问

使用同一接口提供对数据块、文件和对象的访问

访问数据时使用的网络带宽更少

2.OSD 节点中的元数据服务有何作用?

负责以对象的形式存储数据

存储为对象生成的唯一ID

存储对象和对象 ID

控制存储设备的功能

3.使用下面哪一项在 CAS 系统中生成对象 ID?

文件元数据

源和目标地址

数据的二进制表示形式

文件系统类型和所有权

4.下面哪一项准确描述了统一存储中的数据块 I/O 访问?

I/O 穿过 NAS 机头和存储控制器到达磁盘

I/O 穿过 OSD 节点和存储控制器到达磁盘

I/O 穿过存储控制器到达磁盘

I/O 会直接发送到磁盘

5.下面哪一项准确描述了统一存储?

在一个平台中提供数据块、文件和基于对象的访问

使用对象提供数据块和文件存储访问

使用单一地址空间支持数据块和文件访问

专门构建用于归档的专用存储设备

第九章

1.如果应用程序的恢复点目标 (RPO) 为 2 小时,则以下哪项陈述正确?

应用程序继续运行所需的时间必须短于 2 小时

应用程序继续运行所需的时间必须等于 2 小时

不超过 2 小时的生产数据可能会丢失

两次应用程序故障之间的平均时间为 2 小时

2.以下哪项配置允许对两个或多个物理 NIC 进行分组并将它们视为一台逻辑设备?

NIC 流

NIC 移植

NIC 分组

NIC 分区

3.以下哪项最恰当地描述了恢复时间目标 (RTO)?

中断之后必须将数据恢复到的时间点

两次故障之间系统或组件可执行其正常操作的时间

一段时间,系统和应用程序在中断后必须在此期间恢复

企业可承担的数据丢失量

4.以下哪个表达式可从 MTBF 和 MTTR 方面表示系统的可用性?

MTTR/(MTBF x MTTR)

MTBF/(MTBF x MTTR)

MTTR/(MTBF + MTTR)

MTBF/(MTTR + MTBF)

5.某部门要求能够在周一至周五的每天上午 9 点至下午 5 点访问数据库应用程序。上周四下午 1 点应用程序崩溃,花了 6 个小时才解决问题。应用程序在上周的可用性是多少?

85%

90%

95%

100%

1.某系统具有三个组件,并要求所有三个组件周一至周五全天候保持运行状态。组件 1 发生的故障如下:

周一 = 无故障

周二 = 上午 5 点至上午 7 点

周三 = 无故障

周四 = 下午 4 点至晚上 8 点

周五 = 上午 8 点至上午 11 点

计算组件 1 的 MTBF 和 MTTR。

答案:MTBF 计算公式为:总正常运行时间/故障次数总停机时间 = 周二 2 小时 + 周四 4 小时 + 3 小时。星期五 = 9 小时。总正常运行时间 = (5*24) – 9 = 111 小时。因此,MTBF = 111 / 3= 37 小时• MTTR 计算为:总停机时间/故障次数。总停机时间 = 周二 2 小时 + 周四 4 小时 + 周五 3 小时所以,MTTR = (9 小时/3)= 3 小时

2.某系统具有三个组件,并要求所有三个组件在周一至周五的每天早上 8 点到下午 5 点的工作时间内保持运行状态。组件 2 发生的故障如下:

周一 = 上午 8 点至上午 11 点

周二 = 无故障

周三 = 下午 4 点至晚上 7 点

周四 = 下午 5 点至晚上 8 点

周五 = 下午 1 点至下午 2点

计算组件 2 的可用性。

IA(可用性)

答案:可用性 (%) = 系统正常运行时间/(系统正常运行时间 + 系统停机时间)系统停机时间 = 周一 3 小时 + 周三 1 小时 + 周五 1 小时= 5 小时。系统正常运行时间 = 总运行时间 - 系统停机时间= 45 小时 – 5 小时 = 40 小时。可用性 (%) = 40/45 = 88.9%

第十章

1.关于增量备份,以下哪项是正确的?

A.恢复只需上次完整备份和上次增量备份

B.恢复只需上次增量备份

C.复制自从上次完整备份或增量备份以来有更改的数据

D.复制自从上次完整备份以来有更改的数据

2.虚拟化环境中基于映像的备份与传统备份方法相比有何优势?

A.减轻虚拟机管理程序的备份处理负担

B.更快,因为它仅复制虚拟机磁盘数据

C.更快,因为它仅复制虚拟机配置数据

D.所需的空间是整个备份数据的一小部分

3.以下哪一项准确描述了备份服务器的角色?

A.收集要备份的数据并将其发送到存储节点

B.负责将客户端发送的数据写入备份设备

C.管理备份操作和维护备份目录

D.控制磁带库中的机械臂

4.在磁带备份环境中,“来回走带”是什么意思?

A.从多数据流将数据写入单一磁带

B.模拟磁盘驱动器并作为磁带提供给备份软件的过程

C.当备份数据流中断时磁带机进行的重复的往复移动

D.删除备份数据中冗余内容的过程

5.基于源的重复数据消除有何优势?

A.提高了备份客户端的性能

B.提高了备份服务器的性能

C.将备份时段减至零

D.减少了备份的网络带宽需求

第十一章

1.基于指针的虚拟复制有何优势?

A.源设备无需正常运行即可进行恢复

B.无需保存位置即可激活会话

C.创建复制副本所需的存储空间更少

D.复制不会对源产生性能影响

2.在基于指针的复制中,文件系统快照技术使用以下哪种方法?

A.首次写时复制(Copy on First Write)

B.首次读时复制(Copy on First Read)

C.首次访问时复制(Copy on First Access)

D.首次挂载时复制(Copy on First Mount)

3.有关基于指针的完整卷复制,以下哪一项是正确的?

A.目标大小是源的一小部分

B.目标大小至少与源大小相同

C.仅在同步完成并从源上断开后才能进行访问目标

D.目标始终只包含指向保存位置的指针

4.在连续数据保护技术中,以下哪项因素决定着恢复点可退回的时间范围?

A.为复制副本配置的空间量

B.复制中使用的写操作拆分器的类型

C.为日志配置的空间量

D.复制副本的更改率

5.在CoFA复制模式下,数据何时从源拷贝到目标?

A.首次从源上的位置发出读命令时

B.首次向源上的位置发出读写命令时

C.首次向目标上的位置发出读写命令时

D.向源上的位置发出所有写命令时

6.当虚拟机从其快照恢复时,来宾操作系统配置会发生什么情况?

A.来宾操作系统配置会恢复到快照创建PIT

B.会保留当前来宾操作系统配置

C.来宾操作系统配置将复制到新的虚拟机中

D.来宾操作系统设置会丢失且需要手动配置

第十二章

1.哪个因素会影响同步远程复制解决方案中的写入响应时间?

A.源阵列上的 LUN数

B.远程阵列上的LUN数

C.源和远程站点之间的距离

D.远程阵列上配置的RAID级别

2.下面哪一项准确描述了异步远程复制?

A.在发生灾难时提供接近零的 RPO

B.不适合超出200千米的距离

C.向主机确认前,写入会提交到源和复制副本

D.写入提交到源,并立即向主机确认

3.下面哪一项决定异步远程复制中的 RPO?

A.应用装置响应时间

B.平均读取工作负载

C.缓冲区的大小

D.远程阵列上的LUN数

4.在级联/多级跳(同步+磁盘缓冲)三站点复制中,至少需要多少个存储卷?

A.2

B.3

C.4

D.5

5.有关虚拟机管理程序到虚拟机管理程序虚拟机迁移的描述,哪一项是正确的?

A.将虚拟机文件从源阵列移动到远程阵列

B.支持在不同的存储阵列中移动虚拟机

C.需要源和目标虚拟机管理程序访问同一存储

D.在迁移过程中需要虚拟机脱机

第十三章

1.哪项功能是由云计算提供的?

A.单向资源调配

B.与服务提供商进行人工互动

C.增加产品上市时间

D.供应商锁定

2.根据NIST,什么是云的本质特征?

A.开放API

B.基于策略的监控

C.可计量的服务

D.软件即服务

3.基础架构即服务中提供哪些内容?

A.数据库管理系统

B.操作系统

C.应用程序

D.存储

4.哪一项是云中的虚拟基础架构的组件?

A.管理软件

B.存储阵列

C.网络标识池

D.服务目录

5.针对云优化的存储的特征是什么?

A.以服务器为中心

B.位置相关

C.安全的多重租用

D.单一访问机制

第十四章

1.哪种攻击涉及执行操作和消除可证明攻击者身份的证据?

A.拒绝服务

B.窃听

C.否认攻击

D.嗅探

2.在Kerberos 身份验证中,Active Directory 的角色是什么?

A.实施身份验证服务和票证授予服务

B.在建立客户端-服务器会话时验证会话ID

C.验证用户的登录信息

D.维护服务器的安全密钥

3.如何减少IT环境中的漏洞?

A.尽可能扩大攻击面和减小攻击难度

B.尽可能缩小攻击面和加大攻击难度

C.尽可能扩大攻击面和攻击难度

D.尽可能缩小攻击面和攻击难度

4.哪种SAN安全机制可阻止启用交换机端口,即使在交换机重新启动后也一样?

A.端锁定

B.永久禁用端口

C.端口绑定

D.端口分区

哪种安全机制可确保只能初始化特定端口类型的端口?

A.端口锁定

B.永久禁用端口

C.端口绑定

D.端口分区

第十五章

1.如果磁盘驱动器上的软介质错误接近其预定义的阈值,会生成哪种类型的警报?

A.致命性警报

B.警告性警报

C.信息性警报

D.水位线警报

2.按存储容量使用计费报告的目的是什么?

A.报告管理基础架构的投资

B.报告退出使用基础架构组件的成本

C.报告各个用户使用基础架构组件的情况

D.报告SLA违规的费用

3.哪个监视参数可帮助确保足够量的资源可用并防止出现服务不可用?

A.可用性

B.容量

C.性能

D.安全

4.多重租用的哪个重要方面可确保多重租用存储环境中的服务级别一致且可靠?

A.安全分隔

B.服务保证

C.服务可用性

D.存储分层

5.以下哪项描述最符合SMI规范?

A.限制供应商构建管理存储子系统的新功能

B.不需要开发供应商专用的管理接口

C.防止多供应商资源之间的互操作性

D.支持部署ILM支持的基础架构

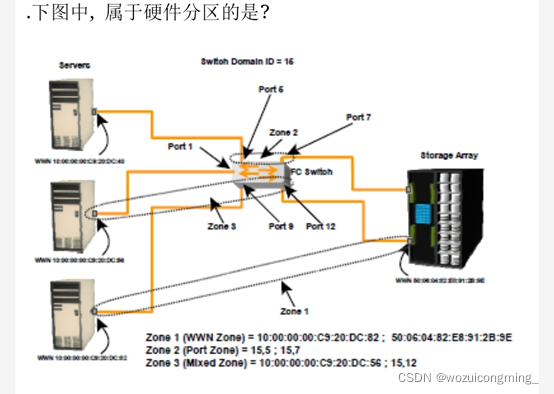

A.Zone 2

B.Zone 1 and 3

C.Zone 3

D.Zone 1

名词解释

数据中心:一种包含 IT 设备(包括计算、存储和网络组件)以及其他支持基础架构以便集中提供数据处理功能的设施。

灾难恢复:BC 流程的一部分,涉及在发生自然灾难或人为灾难之后用于恢复 IT 基础架构(包括

支持日常 IT 服务所需的数据)的一组策略和过程。

软件定义的存储 (SDS):通过软件加以管理和实现自动化的存储基础架构,所用的软件可以将异构存储资源池化,并根据策略动态分配这些资源以满足应用程序需求。

本地复制:在同一阵列内或同一数据中心内复制数据

远程复制:在远程站点进行数据复制

RAID:此技术将多个磁盘驱动器合并成一个逻辑单元(RAID 集),可提供保护、性能或二者兼有。而数据则写入跨该 RAID 集中多个磁盘的不同数据块中。RAID 通过使用冗余驱动器和奇偶校验,可防止在驱动器出现故障时丢失数据。由于同时使用多个磁盘驱动器来满足读、写操作的需要,因此 RAID 还有助于提高存储系统性能。

数字数据:以电子形式加以传输和存储并通过软件进行处理的事实资料的集合

信息:一种经过处理的数据,以具体上下文加以呈现,从而有助于做出有用的解读和决策。

云计算:一种模型,支持在任意位置通过网络方便地按需访问由可配置的计算资源(例如服务器、存储、网络、应用程序和服务)组成的一个共享池,这些计算资源可快速调配和释放,而所需的管理工作或与服务提供商的互动则少之又少。

大数据:大数据是一种信息资产,由于数量巨大、变化迅速、种类多样,需要采用新的技术体系结构和分析方法来获得真知灼见,实现商业价值。是指数据量超过常规软件工具在可接受的时间内抓取存储管理和处理的能力。

直连存储:存储设备与主机直连的架构。

软件定义的数据中心 (SDDC):一种用来打造 IT 基础架构的体系结构方法,它将虚拟化概念(如抽象化、池化和自动化)延伸到数据中心的所有资源和服务以实现“IT 即服务”。

应用程序虚拟化:向最终用户提供应用程序而无需任何安装、集成或底层计算平台上的依赖项的技术。

计算虚拟化:它是一项掩蔽或抽象化物理计算硬件的技术,支持对单个或群集物理机并行运行多个操作系统 (OS)。

智能存储系统:一种功能丰富的 RAID 阵列,可提供高度优化的 I/O 处理能力。

存储资源调配:它是根据主机上运行的应用程序的容量、可用性和性能要求向主机分配存储资源的过程。

MetaLUN:一种对需要额外容量或性能的 LUN 进行扩展的方法。

LUN 掩蔽:通过定义计算系统可以访问哪些 LUN 来进行数据访问控制的过程。

SAN:它是服务器和共享存储设备的高速、专用网络。

分区:它是 FC 交换机的一种功能,使连接结构中的节点能够在逻辑上分为各个组,并且组间可以相互通信。

VSAN:它是 FC SAN 上的逻辑连接结构,支持在一组节点中进行通信,无论其在连接结构中的物理位置如何。

存储分层:一种技术,可建立由多种存储类型组成的层次结构,并确定适合改放到相应存储类型的候选数据,从而以最低的成本满足服务级别要求。

NAS:一种基于 IP 的高性能文件共享和存储专用设备。

应用程序编程接口(API):一组编程指令和规范,提供了一个接口供软件组件相互通信。它指定了一组例程,可以从软件组件中调用这些例程,从而可以与提供 API 的软件进行交互。

IP SAN:一种采用 Internet 协议 (IP) 来传输数据块级数据的 SAN

VLAN:在一个 LAN 上创建的逻辑网络,该网络允许一组具有相同功能要求集的节点相互通信,而不考虑这些节点在网络中的物理位置。

业务连续性(BC):旨在针对可能对业务运营造成不利影响的系统宕机做好准备、加以响应并从中恢复的流程。

信息可用性:IT 基础架构在其指定的运营时段内,根据业务要求和客户期望执行功能的能力。

单点故障 (SPOF):是指一旦发生故障就会造成整个系统或服务不可用的任一基础架构组件或方面。

计算群集:一种可实现高可用性和负载平衡的方法,即让至少两个计算系统(或节点)协同工作并且将它们视为单个计算系统。

备份:单纯以恢复已丢失或损坏的数据为目的而另外创建并保留的生产数据的拷贝。

灾难重启动:指利用基于镜像的一致的数据和应用的备份重新启动业务操作的过程。

恢复点目标(RPO):指中断之后系统和数据必须恢复到的时间点。RPO定义了业务能够承受的数据损失量。大的RPO 意味着系统对信息损失有着较高的容忍度。在RPO 的基础上,组织可以计划制定备份和复制最小频率。

恢复时间目标(RTO):指在中断后系统、应用和功能必须恢复的时间。RTO定义了业务能够容忍和生存的停机时间。对一个特定的数据中心或者网络,业务可以在定义了RTO之后实现对灾难恢复计划的优化。

数据储备(Data Vault):在远程站点的一个容器,数据可以周期性或连续性复制(到磁带或者磁盘),确保在另一个站点总有一份数据拷贝。

原位恢复:该术语指的是使用已备份的虚拟机映像拷贝直接从备份设备运行虚拟机,而不是恢复该映像文件。

NDMP:专为 NAS 环境中的备份而设计的基于 TCP/IP 的开放标准协议。

重复数据消除:在给定数据集中检测并识别唯一数据段以消除冗余数据的过程。

数据归档:确定非活动数据并将其从当前生产系统移出到低成本存储层以用于长期保留和未来参考的过程。

复制:创建完全相同的数据拷贝(复制副本)的过程,以确保发生本地宕机或灾难时的业务连续性。

存储基础架构管理:管理基础架构的组件和服务以及在其整个生命周期内维护数据所需的所有与存储基础架构相关的功能。

流程编排:自动排列、协调和管理存储基础架构中的各个系统功能或组件功能。

151

151

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?