题目描述:菜鸡发现Flag似乎并不一定是明文比较的

下载程序,执行,发现需要输入序列号

1. 思路分析

看文件信息是一个windows的执行程序

结合执行过程中需要输入序列号,那么思路就进行逆向了,从程序中获取到正确的序列号

2. 解题过程

这个使用ida进行逆向,逆向出来的代码如下

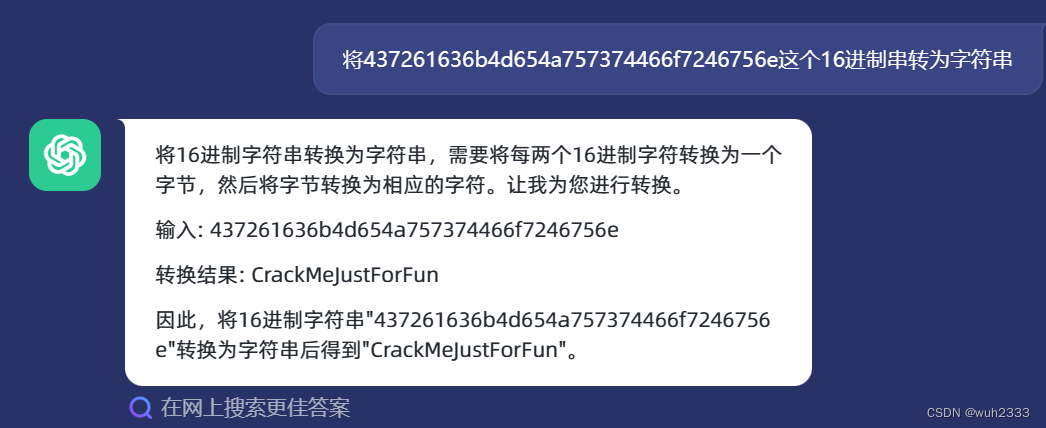

仔细观察代码,代码中将我们输入的字符串转成16进制,再和一个常量字符串(437261636b4d654a757374466f7246756e)进行比较,比较完后才会进入到一个success的逻辑。因此我们要做的就是将这个16进制串转为字符串

转换后的结果为CrackMeJustForFun,这就是我们要的flag。

总结:一道简单的逆向题,关键就是逆向出源代码,然后分析代码即可

250

250

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?