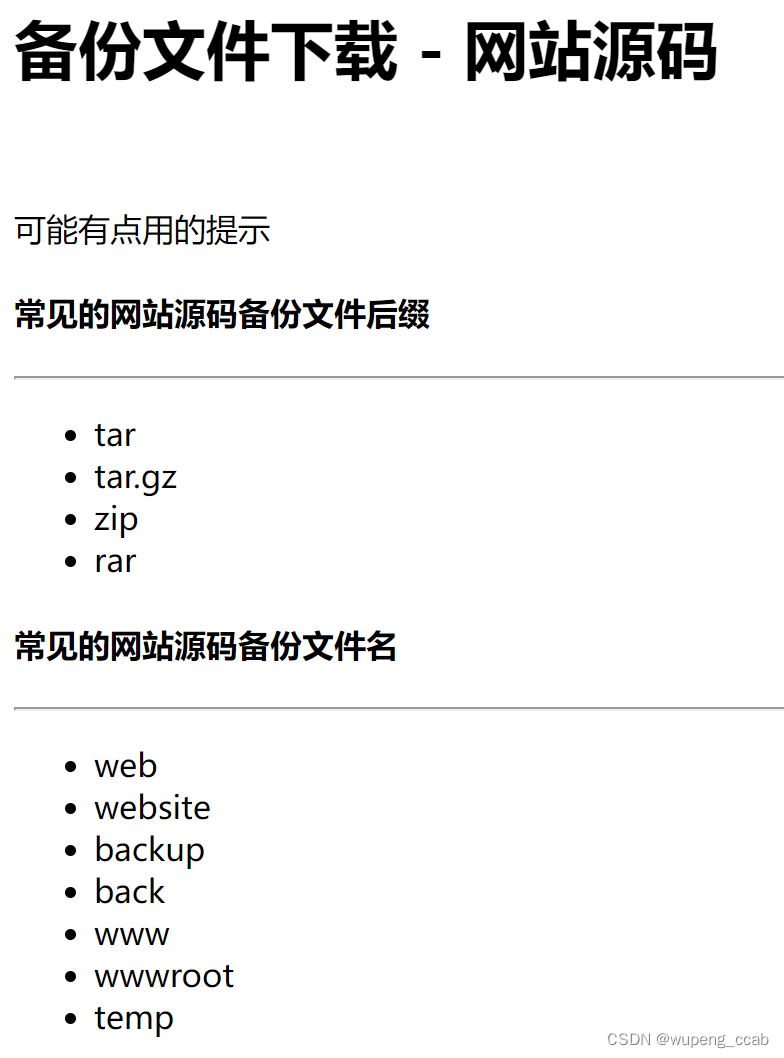

题目:备份文件下载-网站源码

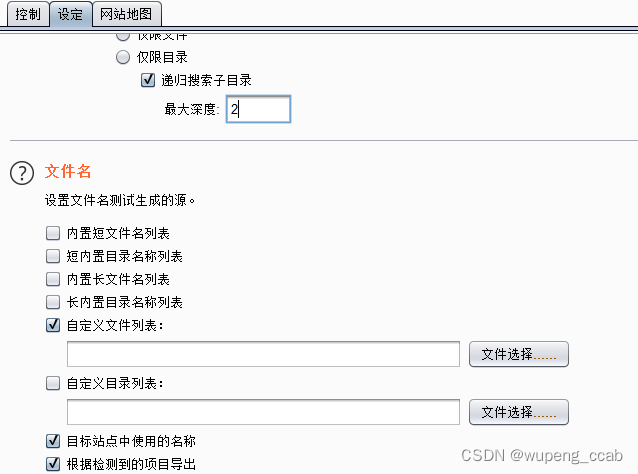

第一种方法:利用Burp抓包,然后使用目录遍历功能,内容搜索,具体操作见学习记录009。鉴于题目简单为了节省时间,在设定中设置目录层级最多2级,文件名使用自定义文件列表,把提示的网站源码备份文件名添加进去(先复制到文本文档中),其余选项勾掉。

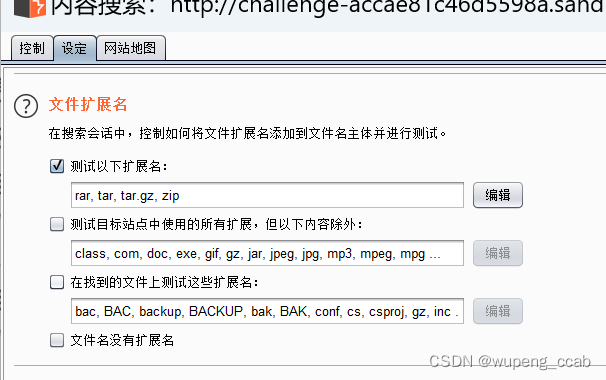

文件名扩展,用第一项,编辑下,测试题目给出的扩展名提示信息。其余选项不选。

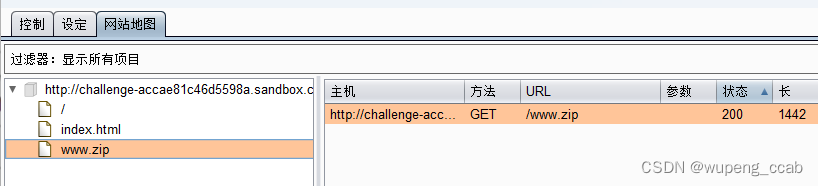

然后运行目录遍历,在网站地图中发现www.zip 文件

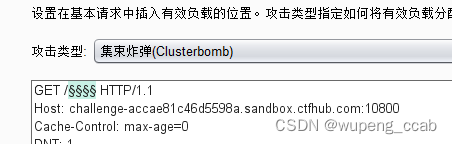

第二种方法:使用Burp抓包,然后把抓取到的信息 发送到Intruder(测试器),因为要获取的网站源码备份文件是由 文件名称.扩展名 组成,是2个参数,因此攻击类型选择 集束炸弹(Clusterbomb),在GET方法,后设置2个需要攻击的位置,如图

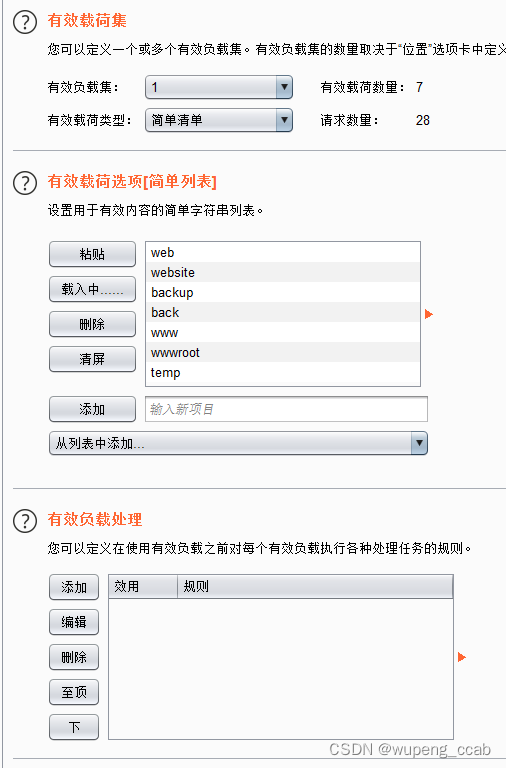

有效载荷集类型为简单列表,有效载荷集1 添加文件名称;

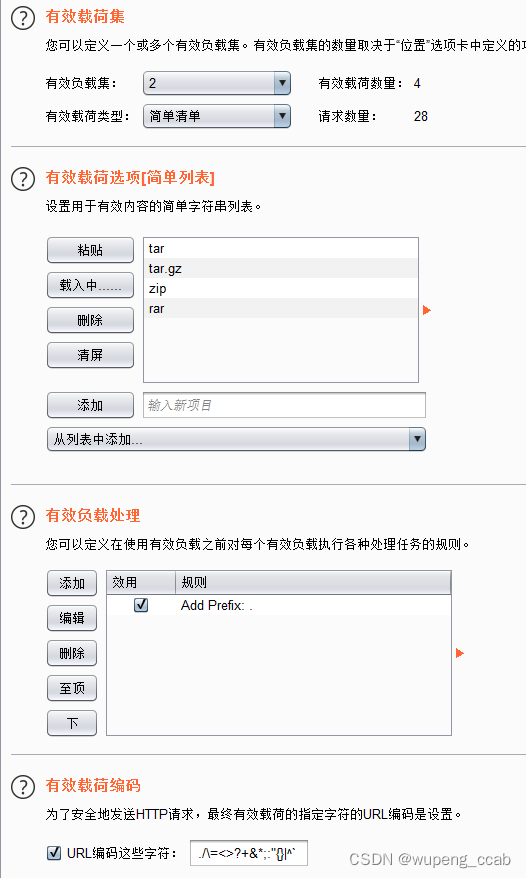

有效载荷集2添加扩展名,并在有效负载处理添加前缀 “ . ” 。

然后开始攻击,得到结果,与第一种方法一致。

下载www.zip 文件,打开压缩包发现 flag文件,但是打开flag文件后,显示

flag文件,但是打开flag文件后,显示

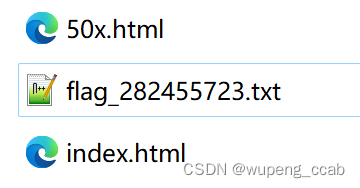

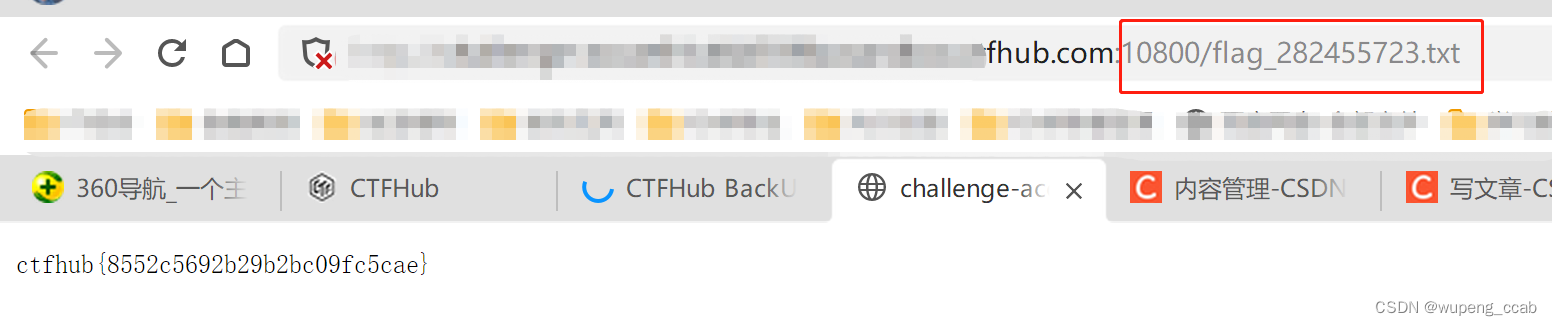

郁闷啊。至此通过查看网页源代码或者用编辑软件查看zip压缩包还是 flag文本文件,都无所获。上网查看之前大神们的操作,发现通过浏览器直接访问目录下的flag_282455723.txt 文件,拿到flag。

郁闷啊。至此通过查看网页源代码或者用编辑软件查看zip压缩包还是 flag文本文件,都无所获。上网查看之前大神们的操作,发现通过浏览器直接访问目录下的flag_282455723.txt 文件,拿到flag。

这个题目最后一步真是有点骚啊。

从这个题目的2种解题思路看,这种获取文件的方式,既可以使用目录遍历,也可以使用在GET方法报文头 增加 变量参数的方式获取,当然用GET方法增加报文头的方式仅限于网站根目录适用,如果txt文件不在根目录,你又不知道网站目录结构的情况下,那就抓瞎了。

898

898

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?