一、准备工具

captcha-killer-modified

下载路径

https://github.com/f0ng/captcha-killer-modified

https://github.com/f0ng/captcha-killer-modified/releases/download/0.21-beta/captcha-killer-modified-0.21-beta-jdk11.jar

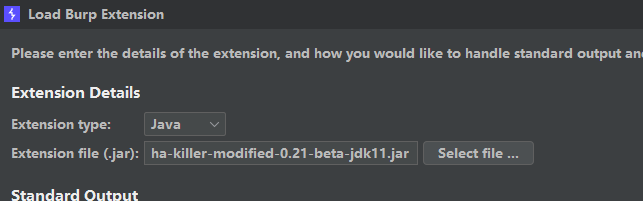

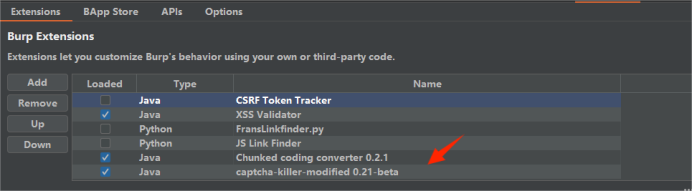

二、安装工具

burp安装captcha-killer-modified.jar包

三、搭建服务

搭建验证码识别服务(下载安装ddddocr)

cmd下执行

pip install -i http://mirrors.aliyun.com/pypi/simple/ --trusted-host mirrors.aliyun.com ddddocr aiohttp

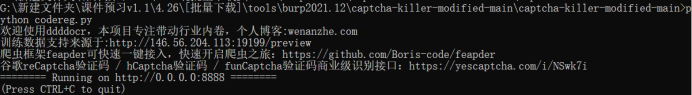

四、启动服务

启动验证码识别接口(codereg.py)

python codereg.py

五、配置参数与报错处理

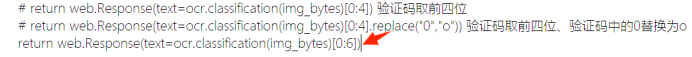

修改验证码位数codereg.py,4改成6

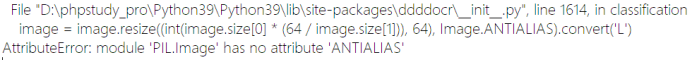

解决PIL.Image’ has no attribute 'ANTIALIAS’问题

修改ddddocr的_init_.py文件,将其中的ANTIALIAS替换为新方法:

# image = image.resize((int(image.size[0] * (64 / image.size[1])), 64), Image.ANTIALIAS).convert(‘L’)

image = image.resize((int(image.size[0] * (64 / image.size[1])), 64), Image.LANCZOS).convert(‘L’)

六、爆破前准备工作

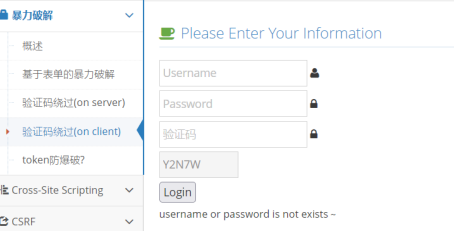

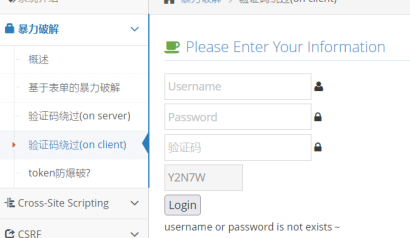

首先打开有验证码的页面,比如

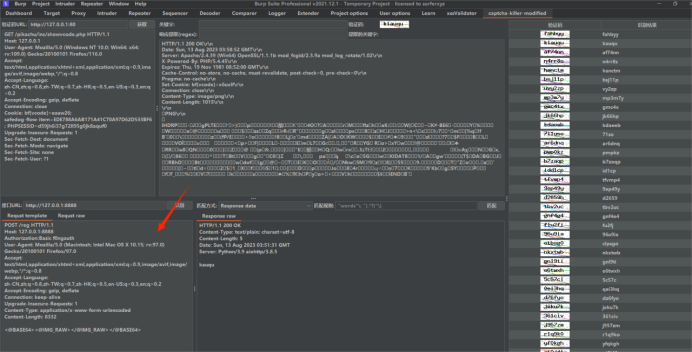

然后找到发验证码的程序,发现是这个

http://127.0.0.1/pikachu/inc/showvcode.php

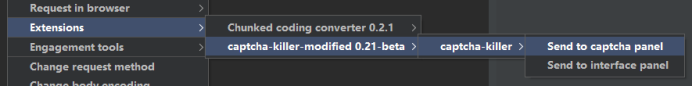

然后在bp里拦截右键发送到扩展模块extensions

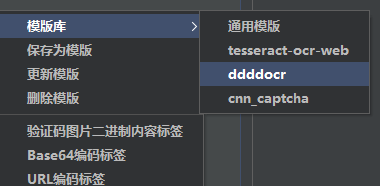

左下角输入http://127.0.0.1:8888,然后右键选择dddocr

然后点击获取可以刷新验证码,点击识别可以识别验证码,效果如下

七、实操爆破

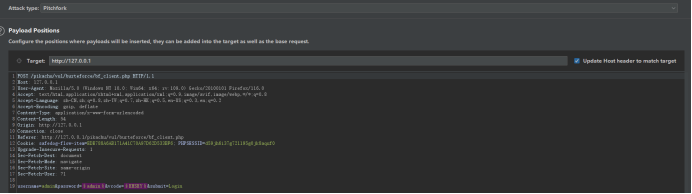

现在还是回到有验证码的登录页面,拦截发送到工具模块

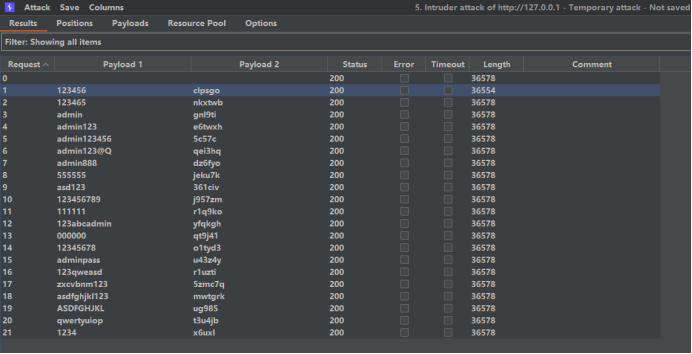

使用鱼叉pitchfork模式,开启密码和验证码为参数爆破

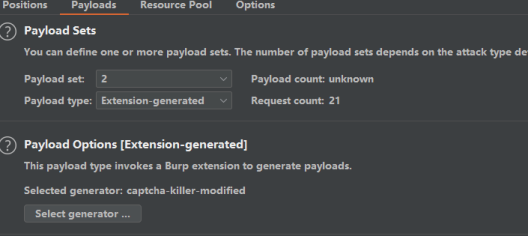

Payload2选择扩展模块的captcha-killer-modified

Payload1选择自己的字典

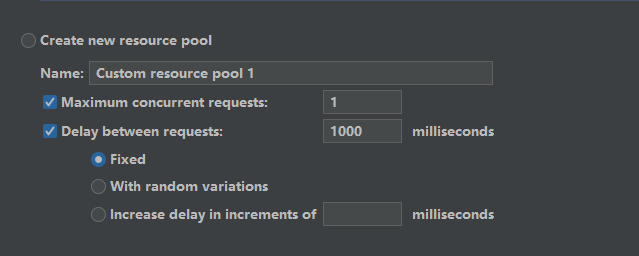

使用单线程延迟1秒爆破

爆破结果如下

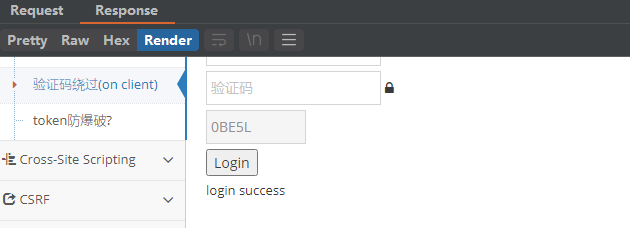

选择第一个,发现登录成功,说明爆破成功

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?